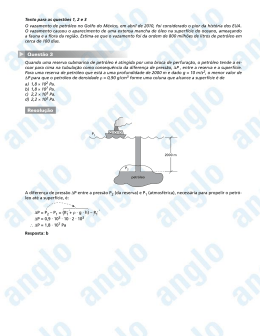

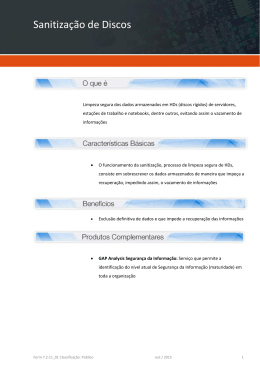

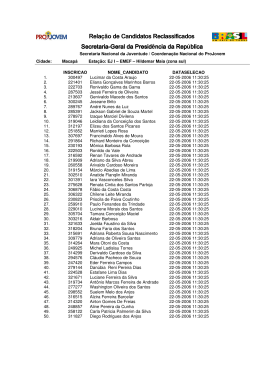

O Brasil, inteligência, e o custo do vazamento das informações governamentais N€o • de hoje que sabemos sobre certos epis‚dios envolvendo espionagem, vazamento de informaƒ„es e crime organizado dentro do setor p…blico brasileiro. Com a tecnologia da informaƒ€o, as formas de coleta indevida e difus€o das informaƒ„es facilitaram os crimes digitais, associado ao fato da ignor†ncia de muitos servidores p…blicos na proteƒ€o das informaƒ„es, a despeito das estruturaƒ„es e t‡tulos na ˆrea de seguranƒa da informaƒ€o. Longe dos pomposos e n€o t€o eficientes ‚rg€os de seguranƒa e intelig‰ncia do Governo Federal e dos Estados ricos da Federaƒ€o, encontramos Estados, Prefeituras e org€os manipulando informaƒ„es sens‡veis, diga-se, mat•ria prima para fraudes e golpes, sem qualquer proteƒ€o. S€o dados de concursos, de seguranƒa, arrecadaƒ€o, licitaƒ„es, contratos, conv‰nios, planilhas, im‚veis a serem leiloados e outras informaƒ„es aptas a serem exploradas para a fraude ou exploraƒ€o il‡cita. O resultado • previs‡vel. N€o bastasse, sites institucionais hospedados em estruturas precˆrias ou servidores absolutamente mal configurados ou blindados em face da atuaƒ€o do crime eletrŠnico. Como resultado, a recente indisponibilizaƒ€o do site da Presid‰ncia da Rep…blica [1], por meio de um ataque de negaƒ€o de serviƒo (DDOS), atribu‡do a um grupo denominado “Fatal Crew Error”. No Brasil, o gabinete de seguranƒa institucional apresenta relatos de falhas, como no caso das c†meras do Palˆcio do Planalto, que n€o registraram as placas dos ve‡culos que estiveram por lˆ no in‡cio de 2009 [2]. Na previd‰ncia, a fraude chega a 1,6 bilh„es de reais, e conta com uso indevido de informaƒ„es do sistema de ‚bito de segurados, o SISOB, bem como outras t•cnicas de uso indevido de dados, o que faz do pa‡s um dos que mais possuem “mortos-vivos” do mundo em termos previdenciˆrios.[3] Estamos tamb•m entre os campe„es de “empresas-fantasma”, aptas a abocanhar licitaƒ„es do norte a sul do pa‡s. A pr‚pria Pol‡cia Federal tem sua conduta questionada, no que cerne ao vazamento de informaƒ„es de inqu•ritos e outros procedimentos, para a imprensa, televis„es e outros privilegiados, o que gerou a indignaƒ€o do ministro do Supremo Tribunal Federal, Gilmar Mendes, tamb•m em 2009 [4], e que tamb•m motivou o pacot€o da seguranƒa p…blica que pretende suspender e at• demitir o agente que se manifestar sobre investigaƒ€o que participe ou tenha conhecimento. No centro de S€o Paulo, • poss‡vel comprar senhas para o maior banco de dados da seguranƒa p…blica do Brasil, o InfoSeg [5], a custo irris‚rio de 2 mil reais, como jˆ noticiado na m‡dia brasileira. Outros entes p…blicos de n‡vel federal, estadual e municipal jˆ experimentaram a fraude resultado da associaƒ€o entre maus servidores e particulares bandidos. A epidemia n€o • s‚ p…blica, jˆ que estima-se que no Brasil boa parte dos neg‚cios fechados no mercado financeiro tenham como suporte o vazamento de informaƒ„es[6]. O que o vazamento de informaƒ„es causa? Dano e desfalque ao erˆrio. Tomemos o exemplo do vazamento de informaƒ„es que prejudicou uma operaƒ€o policial no Rio de Janeiro, em 2007, nas favelas do Complexo S€o Carlos, no Estˆcio, onde a Pol‡cia pretendia prender 100 pessoas. Um homem foi preso.[7] Outro exemplo, o vazamento das provas do ENEM em 2009[8]. 500 mil reais era o que o funcionˆrio da grˆfica contratada pelo Minist•rio da Educaƒ€o queria para fornecer as informaƒ„es ao Jornal “O Estado de S€o Paulo”. Resultado? O sabido cancelamento da prova, ato que custou nada menos que 30 milh„es ao Governo. De observar, a reincid‰ncia veio em 2010, com mais um vazamento de dados das provas do ENEM. Mais um exemplo, a venda dos caƒas ao Governo Brasileiro, fato amplamente noticiado em 2009, onde a despeito do termo de confidencialidade estabelecido pela Forƒa A•rea Brasileira (FAB), ficou claro o vazamento de informaƒ„es sobre o preƒo ofertado pela francesa Dassault [9]. 1 No Brasil, a Lei 9883/99 institui o Sistema Brasileiro de Intelig‰ncia, no †mbito federal, e cria a ABIN. Este sistema • responsˆvel pela coleta e cust‚dia de informaƒ„es para servir ao Presidente da Rep…blica em suas decis„es. Todos os entes p…blicos que manipulam informaƒ„es de interesse nacional comp„em o SBI e est€o sujeitos ao controle da ABIN. Ora, se existe permissivo legal para o monitoramento e auditoria, porque tantos esc†ndalos? N€o bastasse, sabemos que fora do executivo federal, ‚rg€os p…blicos municipais e estaduais ainda n€o atentaram para o risco da negligencia, imprud‰ncia ou imper‡cia na manipulaƒ€o de informaƒ„es confidenciais. O C‚digo Penal brasileiro prev‰ em seu artigo 325 o crime de violaƒ€o de sigilo funcional tamb•m para quem permite ou facilita o acesso de terceiros a sistemas de informaƒ„es da administraƒ€o p…blica, estabelecendo ainda uma pena de reclus€o que pode chegar de 2 a 6 anos e multa. Ou seja, ser negligente com sistemas informˆticos, na administraƒ€o p…blica, • crime! Jˆ se o funcionˆrio p…blico • quem insere ou altera os dados nos sistemas da administraƒ€o, pode responder pelo peculato informˆtico, dependendo das circunst†ncias, serˆ enquadrado nos arts. 313-A e 313-B do C‚digo Penal, com pena que pode chegar a 12 anos de reclus€o. Mas s‚ puniƒ€o adianta? Efetivamente que n€o, eis que como verificamos, o peculato informˆtico foi criado em 2000 e nem por isto desestimulou o vazamento de informaƒ„es p…blicas e pelo contrˆrio, hoje s€o os particulares que praticam o crime de exploraƒ€o de prest‡gio, ao se valerem das relaƒ„es com funcionˆrios p…blicos mal•ficos, na obtenƒ€o de vantagens. A resposta • a efetiva gest€o de seguranƒa da informaƒ€o, com a implementaƒ€o de um sistema eficaz e que considere pessoas acima de ferramentas e softwares e leve em consideraƒ€o que influ‰ncias internas s€o as principais responsˆveis pelo vazamento de dados na ˆrea p…blica e tamb•m privada. Uma pesquisa mais refinada no Google e descobrimos quantos servidores utilizam e-mails do governo para usos privados. Mais, sabemos de casos em que o servidor foi desligado e anos depois ainda detinha privil•gios de acesso • rede VPN governamental, agenciando tais informaƒ„es • seu crit•rio. Documentos privados circulam na internet com timbres oficiais, e que podem ser utilizados por estelionatˆrios para confecƒ€o de falsos documentos e aplicaƒ€o de golpes. Dados n€o s€o validados quanto ingressam nas bases da administraƒ€o, acordos de confidencialidade n€o s€o cumpridos, funcionˆrios n€o s€o conscientizados dos riscos, n€o existem per‡metros f‡sicos de proteƒ€o de ativos, funƒ„es n€o s€o segregadas e o pior, em alguns ‚rg€os os gestores p…blicos sequer sabem quais os ativos informacionais s€o importantes para a empresa p…blica, e o quanto devem se esforƒar para proteg‰-los. Estas, s€o apenas algumas posturas inerentes • aus‰ncia de um sistema de gest€o que preze pelos fundamentos da seguranƒa: integridade, disponibilidade e confidencialidade de dados, e principalmente, que seja testado e avaliado periodicamente, por meio de testes de intrus€o, engenharia social e outras t•cnicas homologadas e vˆlidas em seguranƒa da informaƒ€o. Se voc‰ questionar a um gestor de seguranƒa de um ‚rg€o p…blico se ele tem uma ferramenta firewall licitada funcionando em sua ˆrea o mesmo afirmarˆ que sim. Agora experimente questionar se ele tem uma pol‡tica de gest€o de continuidade do neg‚cio, ou se adota gest€o da seguranƒa no desenvolvimento e suporte de seus sistemas, ou ainda se desenvolveu uma c•lula de forense digital vinculada a seu time de resposta a incidentes… As proteƒ„es contra vazamentos devem ser objeto de avaliaƒ€o peri‚dica e a intelig‰ncia • fundamental neste ponto. N€o acabaremos com o vazamento de informaƒ„es p…blicas licitando firewalls, software de seguranƒa e detectores de intrus€o, mas aliando a rigorosa legislaƒ€o brasileira jˆ existente, com t•cnicas de monitoramento e screening dos funcionˆrios p…blicos que lidam com informaƒ„es cr‡ticas. A intelig‰ncia n€o deve estar s‚ no †mbito federal, e principalmente, deve sair do papel e ser aplicada. Aquele que manipula informaƒ„es p…blicas 2 sens‡veis deve estar ciente de que dada a responsabilidade que det•m, pode ser auditado, sem que possa evocar a proteƒ€o conferida a um cidad€o comum, no que tange • privacidade. Tomemos o exemplo de Portugal onde o Serviƒo de Informaƒ„es da Rep…blica (SIS) e o Serviƒo de Informaƒ„es Estrat•gias, em 2009, assinaram protocolos para a inserƒ€o de espi„es nos serviƒos p…blicos. Mas qual a finalidade desta medida? Simples, combater a criminalidade organizada dentro do Governo, esta, que se vale de informaƒ„es confidenciais e privilegiadas para movimentar um mercado negro de milh„es de euros. Aqui n€o • diferente. No Brasil, algumas iniciativas ainda engatinham, mas servem de exemplo para todos os ‚rg€os p…blicos da Federaƒ€o, como o projeto de Lei que disp„e sobre o regime disciplinar do Departamento da Pol‡cia Federal e da Pol‡cia Civil do Distrito Federal[10], que institui a chamada “sindic†ncia patrimonial”, destinada a averiguar e identificar servidores que ostentam patrimŠnio imensamente maior do que o compat‡vel com a funƒ€o. S€o medidas que podem auxiliar a reduƒ€o dos crimes envolvendo vazamento de informaƒ„es eis que quem tem acesso a informaƒ„es sigilosas governamentais, com certeza n€o as cede gratuitamente. Enfim, demonstramos que o vazamento de informaƒ„es na administraƒ€o p…blica em todas as suas esferas • realidade, motivada e impulsionada pelo vantajoso e lucrativo trˆfico de informaƒ„es e principalmente pela aus‰ncia de monitoramento dos ativos de tecnologia da informaƒ€o e seus respectivos suportes. Igualmente, conclu‡mos que n€o existe uma soluƒ€o pac‡fica e incontroversa para amenizaƒ€o desta patologia, por•m sabemos que esta soluƒ€o passa longe da compra e mais compra de softwares e dispositivos de seguranƒa, e que um caminho pode ser a aplicaƒ€o da lei, em cotejo com a fiscalizaƒ€o e testes de intrus€o para avaliar condutas dolosas e culposas, per‡cia digital para identificar a autoria de incidentes, al•m do monitoramento de ex-agentes e a chamada sindic†ncia patrimonial. Resta pac‡fico que serviƒos de intelig‰ncia em sua g‰nese s€o concebidos no escopo de apoiar a tomada de decis„es governamentais, e mais que isso, de proteger ativos das ameaƒas, sobretudo digitais, antecipando problemas e identificando causadores. Por•m, mais claro ainda, fica demonstrado que sem governanƒa, anˆlise de risco, conformidade e monitoramento constante, tais serviƒos podem se voltar contra o Estado e seus cidad€os, servindo, por aƒ€o ou omiss€o, interesses escusos e criminosos, de sabida alta lucratividade. NOTAS: [1] http://www.24horasnews.com.br/index.php?mat=354842 [2] http://www1.folha.uol.com.br/folha/brasil/ult96u613407.shtml [3] http://montesclaros.com/noticias.asp?codigo=47003 [4] http://www.paranaonline.com.br/editoria/politica/news/399422/?noticia=MENDES+COBRA+GOVERNO+POR+VA ZAMENTO+SELETIVO+DE+DADOS [5] http://www.youtube.com/watch?v=HA6Jpni03bE [6] http://aeinvestimentos.limao.com.br/financas/fin38558.shtm [7]http://ultimosegundo.ig.com.br/brasil/2008/07/22/policiais_civis_fazem_mega_operacao_no _rio_de_janeiro_1460079.html [8] http://g1.globo.com/vestibular-e-educacao/noticia/2010/08/vazamento-de-dados-deestudantes-do-enem-sera-apurado-diz-inep.html [9] http://www.jusbrasil.com.br/politica/4112808/dassault-critica-concorrencia-por-vazamentode-informacoes-e-nega-preco-40-maior [10] http://www.google.com.br/url?sa=t&source=web&cd=1&ved=0CBcQFjAA&url=http%3A%2F %2Fwww.sinpoldf.com.br%2Fsitenew%2Favisos%2Fimg%2Fpl195207.pdf&rct=j&q=disp%C3%B5e%20sobre%20o%20regime%20disciplinar%20do%20Departamento %20da%20Pol%C3%ADcia%20Federal%20e%20da%20Pol%C3%ADcia%20Civil%20do%20Distrit o%20Federal%20sindic%C3%A2ncia%20patrimonial&ei=jE0lTYiFCoKKlwe23oS3AQ&usg=AFQjC NGVEGkEEKMzqx_XKA0F-GQH9HIUYQ&cad=rja 3 Leia mais sobre o assunto http://www.aasp.org.br/aasp/imprensa/clipping/cli_noticia.asp?idnot=9086 em: José Antonio Milagre é Advogado e Perito especializado em Segurança da Informação. E-mail: [email protected] - Twitter: http://www.twitter.com/periciadigital 4

Baixar