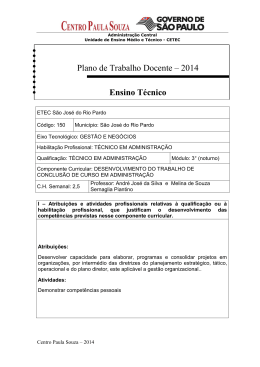

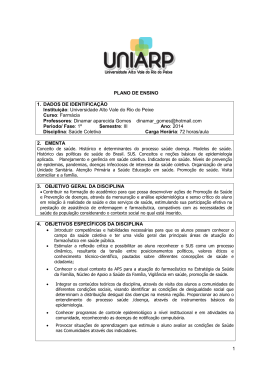

________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec Plano de Trabalho Docente – 2014 Ensino Técnico Etec Etec: Paulino Botelho Código: 091 Município: São Carlos Eixo Tecnológico: Informação e Comunicação Habilitação Profissional: Técnico em Informática Qualificação: TÉCNICO EM INFORMÁTICA Componente Curricular: Segurança Digital Módulo: III C. H. Semanal: 2,5h Professor: Antonio Ap. Rosalem I – Atribuições e atividades profissionais relativas à qualificação ou à habilitação profissional, que justificam o desenvolvimento das competências previstas nesse componente curricular. Agir de forma a minimizar os riscos inerentes à segurança de informações, relacionando e aplicando soluções adequadas. ________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec II – Competências, Habilidades e Bases Tecnológicas do Componente Curricular Componente Curricular: SEGURANÇA DIGITAL Nº 1 Competências Propor e aplicar soluções visando à proteção das informações de determinadas empresas ou pessoas, garantindo confidencialidade, integridade e disponibilidade. Nº 1 Módulo: III Habilidades Identificar as principais vulnerabilidades, falhas de segurança e portas de entrada para códigos maliciosos e/ ou pessoas mal intencionadas, protegendo as informações de sistemas computacionais. Nº 1 2 Bases Tecnológicas Conceitos de Segurança Digital Características de informação segura: confidencialidade, integridade e disponibilidade (CIA – Confidentiality, Integrity and Availability. 3 3. Certificações de segurança: órgãos reguladores nacionais e internacionais: CERT – Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil; CSIRT – Computer Security Incident Response Team (Equipe de Resposta a Tratamento de Incidentes de Segurança) o certificado digital; o assinatura digital 4 Cartilha de Segurança para Internet ________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec 5 Mecanismos de Segurança: controles físicos e controles lógicos 6 Níveis de Segurança: física e lógica 7 Políticas de Segurança 8 Técnicas para identificar vulnerabilidades: footprint: descoberta de informações varredura/ análise; enumeração: testes de penetração e testes de vulnerabilidades engenharia social; negação de serviço (DoS e DDoS); injections SQL 9 Criptografia 10 Firewall 11 Segurança de Redes 12 Segurança em Dispositivos Móveis ________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec III – Procedimento Didático e Cronograma de Desenvolvimento Componente Curricular: SEGURANÇA DIGITAL Habilidade Identificar as principais vulnerabilidades, falhas de segurança e portas de entrada para códigos maliciosos e/ ou pessoas mal intencionadas, protegendo as informações de sistemas computacionais. Módulo: III Bases Tecnológicas Procedimentos Didáticos Cronograma / Dia e Mês Conceitos de Segurança Digital Aula teórica, expositiva e dialogada, uso de apostilas, livros e material de apoio. Pesquisas. 16 / 07 a 30 / 07 Características de informação segura: confidencialidade, integridade e disponibilidade (CIA – Confidentiality, Integrity and Availability. 3. Certificações de segurança: órgãos reguladores nacionais e internacionais: CERT – Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil; CSIRT – Computer Security Incident Response Team (Equipe de Resposta a Tratamento de Incidentes de Segurança) o certificado digital; assinatura digital Aula teórica, expositiva e dialogada. Uso de apostila, livros e material de apoio. Pesquisas Trabalho Individual Aula teórica, expositiva e dialogada, uso de apostilas, livros e material de apoio. Pesquisas. Trabalho Individual 31 / 07 a 12 / 08 13 / 08 a 27 / 08 ________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec Cartilha de Segurança para Internet Mecanismos de Segurança: controles físicos e controles lógicos Níveis de Segurança: física e lógica Políticas de Segurança Aula teórica, expositiva e dialogada, uso de apostilas, livros e material de apoio. Pesquisas. Trabalho Individual 28 / 08 a 04 / 09 Aula teórica, expositiva e dialogada, uso de apostilas, livros e material de apoio. Pesquisas. Trabalho Individual 05 / 09 a 12 / 09 Aula teórica, expositiva apostilas, livros e material Pesquisas. Trabalho Individual Aula teórica, expositiva apostilas, livros e material Pesquisas. Trabalho Individual Seminários em grupo e dialogada, uso de de apoio. 15 / 09 a 30 / 09 e dialogada, uso de de apoio. Técnicas para identificar vulnerabilidades: footprint: descoberta de informações varredura/ análise; enumeração: testes de penetração e testes de vulnerabilidades engenharia social; negação de serviço (DoS e DDoS); injections SQL Aula teórica, expositiva e dialogada, uso de apostilas, livros e material de apoio. Pesquisas. Trabalho Individual Criptografia Aula teórica, expositiva e dialogada, uso de apostilas, livros e material de apoio. Pesquisas. Trabalho Individual 01 / 10 a 15 / 10 16 / 10 a 30 / 10 31 / 10 a 07 / 11 ________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec Firewall Segurança de Redes Segurança em Dispositivos Móveis Aula teórica, expositiva apostilas, livros e material Pesquisas. Trabalho Individual Aula teórica, expositiva apostilas, livros e material Pesquisas. Trabalho Individual Aula teórica, expositiva apostilas, livros e material Pesquisas. Trabalho Individual e dialogada, uso de de apoio. 10 / 11 a 17 / 11 e dialogada, uso de de apoio. 18 / 11 a 24 / 11 e dialogada, uso de de apoio. 25 / 11 a 09 /12 ________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec IV - Plano de Avaliação de Competências Competência Indicadores de Domínio Aplicação conceitos resolução práticas; Instrumento(s) e Procedimentos de Avaliação1 Critérios de Desempenho Evidências de Desempenho correta dos Participação e pontualidade Lógica, clareza, criatividade, 80% de aproveitamento e estudados na nos trabalhos; domínio de conteúdo; acertos das atividades em de situações aula; Trabalho individual Coesão; Participação efetiva do aluno Frequência em aulas, anotações e participação. com o acompanhamento do professor; Seminário com apresentação Criticidade; Domínio de conceitos; em sala Apresentação do trabalho, assiduidade, cumprimento Debates de prazo; Avaliação de recuperação; Resolução dos exercícios com o acompanhamento do professor; Inferência de dados e viabilização dos conceitos. Assiduidade; Cumprimento de prazos. Clareza quanto ao conteúdo; Organização das idéias e aplicação dos conceitos; Acompanhamento da compreensão dos avanços limites e dificuldades do aluno. ________________________________________________________________________________________ Administração Central Unidade de Ensino Médio e Técnico - Cetec V – Material de Apoio Didático para Aluno (inclusive bibliografia) ACECO TI. Organização, Segurança e Continuidade. Disponível em <http://www.acecoti.com.br>. Acesso em: 11 Jan. 2014. ASSOCIAÇÃO BRASILEIRA DE NORMAS TÉCNICAS. NBR ISO/IEC 17799: Tecnologia da informação — Técnicas de segurança — Código de prática para a gestão da segurança da informação. Rio de Janeiro: ABNT, 2005. BEAL, Adriana. Segurança da Informação: princípios e melhores práticas para a proteção dos ativos de informação nas organizações. São Paulo: Atlas, 2005. STALLINGS, W. Criptografia e Segurança de Redes: Princípios e Praticas. Ed. > Prentice-Hall, 4 Edição, 2008. CHESWICK, William R. Firewalls e Segurança na Internet. 2ª edição. Bookman, 2005. Tutorias sobre segurança em redes de computadores. Disponíveis em http://www.cert.org FERREIRA, Fernando N. F. Segurança da Informação. Editora Ciência Moderna, 2003 HATCH, Brian, LEE, James, KURTZ, George. Segurança contra Hackers – Linux, 2ª edição. Editora Futura. VI – Estratégias de Recuperação Contínua (para alunos com baixo rendimento/dificuldades de aprendizagem) Os alunos com rendimento insatisfatório resolverão exercícios com retomada de conteúdo pelo professor e se submeterão as novas avaliações, sobre os objetivos estabelecidos. Observação: - As avaliações individuais teóricas e/ou práticas terão um peso maior em relação a outras atividades e itens comportamentais. VI – Identificação: Nome do professor: Antonio Ap. Rosalem Assinatura: _________________________________ Data: 08/08/2014 VII – Parecer do Coordenador de Curso: Nome do coordenador (a): Sandra M. Leandro Assinatura: Data: 08/08/2014

Baixar