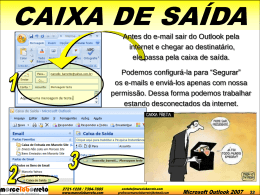

Prof(a) Ana Lucia de Informática Prova do INSS 2012 Cargo Técnico FCC 18. Pedro trabalha em uma pequena imobiliária cujo escritório possui cinco computadores ligados em uma rede com topologia estrela. Os computadores nessa rede são ligados por cabos de par trançado a um switch (concentrador) que filtra e encaminha pacotes entre os computadores da rede, como mostra a figura abaixo. Certo dia, Pedro percebeu que não conseguia mais se comunicar com nenhum outro computador da rede. Vários são os motivos que podem ter causado esse problema, EXCETO: a) A porta do switch onde o cabo de rede do computador de Pedro está conectado pode estar danificada. b) O cabo de rede que liga o computador de Pedro ao switch pode ter se rompido. c) Modificações nas configurações do computador de Pedro podem ter tornado as configurações de rede incorretas. d) O cabo de rede de um dos demais computadores da rede pode ter se rompido. e) A placa de rede do computador de Pedro pode estar danificada. Trata de topologia, e a topologia é estrela, está na questão, é a resposta d) O cabo de rede de um dos demais computadores da rede pode ter se rompido. Para que a fosse correta só se a topologia fosse barramento. 19. Paulo trabalha na área administrativa da Empresa XPT. Realiza boa parte do seu trabalho por meio do seu e-mail corporativo. Com o crescimento da empresa, a demanda de trabalho de Paulo aumentou, mas sua caixa de e-mail continuou com a mesma capacidade 10 MB. Frequentemente caixa de e-mail de Paulo enche e ele tem que parar suas atividade profissionaliza para excluir os e-mails maiores e menos importantes liberando assim espaço para novas mensagens. Certo dia, em um procedimento para liberar espaço na sua caixa de e-mails corporativo Paulo a pagou, por engano, diversos e-mails importantes necessário para fechar a folha de pagamento de funcionários do mês. Como não tinha uma cópia desses e-mails teve que solicitar aos emissores que enviassem os e-mails novamente. Para tentar resolver o problema de espaço em sua caixa de e-mail, Paulo abriu uma Ordem de Serviço para a área de TI, pedindo o aumento de sua caixa de e-mail para 200 MB. A TI negou o pedido, argumentando limitações de espaço em seus servidores. Como solução alternativa, para a cópia de segurança de seus e-mails corporativos, reduzindo dessa forma os riscos relacionados às exclusões que deverá fazer periodicamente devido a essa limitação de espaço e considerando que as políticas da empresa não impõem nenhuma restrição para o acesso e guarda dos e-mails em outros computadores ou ambientes, Paulo pensou em realizara as seguintes ações: I. Criar um e-mail pessoal em um servidor de e-mail da Internet, com capacidade de armazenamento suficiente para manter uma copia de seus e-mails corporativo por um tempo maior que os limitados pelo tamanho de sua caixa de email corporativo e estabelece regras na sua caixa de e-mails corporativo para enviar uma cópia automática de todos os e-mails recebidos para este novo endereço. II. Instalador Microsoft Office Outlook no computador que utiliza na empresa (caso não esteja instalado), criar seu perfil (caso não exista), fazer as configurações necessárias no Outlook para baixar os e-mails de sua caixa de e-mail corporativo para o computador por fim, baixar os e-mails. III. Criar pastas na sua caixa de entrada de e-mails corporativo e separar os e-mails recebidos entre essas pastas. www.profanadeinformatica.blogspot.com [email protected] https://www.facebook.com/anapinf Página 1 Prof(a) Ana Lucia de Informática IV. Criar regras na sua caixa de e-mail corporativo para excluir automaticamente das as mensagens que chegarem trazendo arquivos anexados. As possíveis ações que podem resolver o problema de Paulo, evitando que ele perca e-mails importantes estão presentes em a) I e II apenas. b) I, apenas. c) II, apenas. d) I, II, III e IV. e) II e III apenas. Trata de e-mail, é a resposta a) I e II apenas são as corretas. Estão erradas III e IV. Motivo, III, o problema não é de organização e sim de espaço físico. E a IV, não pode excluir automaticamente os e-mails com anexo, pois pode haver documentos importantes anexados nesses e-mails. 20. O gráfico a seguir foi extraído da pesquisa TIC empresas 2009 (Pesquisa Sobre uso das Tecnologias da Informação e da Comunicação do Brasil), realizado pelo CETIC (Centro de Estudos Sobre as Tecnologias da Informação da Comunicação). Considerando redes de computadores e com base no gráfico analise: I. O acesso sem fio à Internet e Intranets está crescendo à medida que surgem mais instrumentos de informação capazes de operar em rede. Telefones inteligentes, pagers, PDAs e outros dispositivos portáteis de comunicação tornam-se clientes nas redes sem fios. II. O uso de redes sem fio tem crescido rapidamente à medida que novas tecnologias de alta velocidade são implementadas, como a Wi-Fi, que pode ser mais barata que o padrão Ethernet e diversas outras tecnologias LAN com fios. III. Com as Intranets, a comunicação interna nas empresas ganham mais agilidade, dinamismo, integra e aproxima seus colaboradores, independente da localização de cada um. Agiliza a disseminação de informações visando à integração inter e intradepartamental. IV. A tendência é que cada vez mais as redes sem fio sejam substituídas pelas redes com fio, pois as tecnologias sem fio estão sujeitas a inúmeros tipos de interferência e interceptação que comprometem seu desempenhe o segurança. Está correto o que se afirma em: a) I e II, apenas. b) I, II e III, apenas. c) III e IV, apenas. d) I, II, III e IV e) I e III, apenas. Trata do gráfico, é a resposta b) I, II e III, apenas. Está errado a IV, o acesso à rede sem fio aumenta, quanto o acesso a rede com fio diminui proporcionalmente; com relação a segurança na rede sem fio, usar o protocolo WAP, que é melhor WEP. www.profanadeinformatica.blogspot.com [email protected] https://www.facebook.com/anapinf Página 2 Prof(a) Ana Lucia de Informática Prova do INSS 2013 Cargo Analista FUNRIO 16. A figura mostra a parte superior de uma janela do navegador Mozilla Firefox. Qual o efeito ao clicar com o botão esquerdo do mouse no símbolo localizado no canto direito inferior da figura? Considere o mouse configurado no modo padrão. a) Abre-se a página inicial do navegador. b) Alterna-se o navegador para a página anterior. c) Configura-se a página padrão do navegador. d) Muda-se a página aberta para uma página em branco. e) Restauram-se janelas e abas da sessão anterior. 17. Ainda em relação à figura da questão anterior, qual das alternativas abaixo não é um item do Menu Editar do navegador Mozilla Firefox? a) Recortar. b) Copiar. c) Colar. d) Reabrir aba. e) Selecionar tudo. 18. A figura acima mostra uma janela para escrita de uma nova mensagem usando o Gmail, um conhecido aplicativo de Webmail. Os destinatários da mensagem são contatos cadastrados na conta, com nomes Antônio, Bianca e Carla. Supondo que a mensagem seja enviada sem erro e que todos os destinatários a recebam normalmente, qual afirmativa abaixo descreve corretamente a visibilidade dos destinatários? a) Antônio não vê que Bianca e Carla também recebem a mensagem. b) Bianca não vê que Antônio e Carla também recebem a mensagem. c) Carla não vê que Antônio e Bianca também recebem a mensagem. d) Antônio e Bianca não veem que Carla também recebe a mensagem. e) Bianca e Carla não veem que Antônio também recebe a mensagem. www.profanadeinformatica.blogspot.com [email protected] https://www.facebook.com/anapinf Página 3 Prof(a) Ana Lucia de Informática 19. O Google Search é um serviço da empresa Google onde é possível fazer pesquisas na internet sobre qualquer tipo de assunto ou conteúdo. Uma pesquisa pode ser feita acessando a página http://www.google.com.br/ em um navegador web como Microsoft Internet Explorer ou Mozilla Firefox, onde é exibida uma interface para pesquisa como ilustrado na figura. Assinale, entre as alternativas abaixo, o primeiro resultado de uma pesquisa no Google Search em que o texto de busca é 5! como ilustrado na figura. a) Apresentação do smartfone iPhone 5. b) Cálculo do fatorial de 5 (igual a 120). c) Imagens ilustrativas do número 5. d) Link para uma lista de Notícias sobre 5!. e) Significado do número 5 na Wikipedia. RESOLUÇÃO: 5!4!3!2!1! = 120. 20. Os programas aplicativos do pacote LibreOffice (http://pt-br.libreoffice.org/) são uma alternativa de software livre aos programas aplicativos correspondentes do pacote Microsoft Office (http://office.microsoft.com/pt-br/). A tabela abaixo relaciona os aplicativos de cada pacote com funcionalidades similares. O pacote LibreOffice usa formatos de arquivos de padrão aberto e público denominado Open Document Format. Quais os formatos de arquivos utilizados pelo Writer, Calc e Impress que correspondem, respectivamente, ao .doc do Word, .xls do Excel e .ppt do Powerpoint? a) .odw, .ods e ,odi. b) .odw, .odc e .odi. c) .odt, .ods e .odp. d) .odt, .odc e .odi. e) .odt, .odc e .odp. 21. A figura abaixo mostra parte de uma planilha Calc com algumas células preenchidas, tendo na linha 1 os nomes das colunas. Suponha que a célula G2 seja preenchida com o conteúdo =SE(MÁXIMO(B2:D2)+SOMA(E2:F2)>=7;"A";"R") o qual é copiado e colado nas células seguintes da coluna Status (G3, G4, G5, G6). Quais os valores resultantes nas células G2, G3, G4, G5, G6? a) A, R, A, R, A. b) R, R, A, R, R. c) A, A, A R, R. d) R, A, A, R, R. e) R, A, A, R, A. www.profanadeinformatica.blogspot.com [email protected] https://www.facebook.com/anapinf Página 4 Prof(a) Ana Lucia de Informática A função SE tem o seguinte formato: Então, sempre resolver primeiro o teste_lógico, que termina no primeiro ponto e vírgula; se verdadeiro, fazer o calculo que fica entre os pontos e vírgulas, chamado de valor_se_verdadeiro; senão, fazer o calculo, chamado valor_se_falso. A função MÁXIMO tem o seguinte formato: Então, de uma lista de número, por exemplo, pegar o maior. A função SOMA tem o seguinte formato: Então, de uma lista de número, somar a todos. Agora vamos resolver a questão: (veja a sequencia de teles) www.profanadeinformatica.blogspot.com [email protected] https://www.facebook.com/anapinf Página 5 Prof(a) Ana Lucia de Informática 22. No gerenciador de arquivos Windows Explorer do sistema operacional Windows 7, versão em português brasileiro, com sua configuração padrão, quais atributos de arquivos da Pasta Documentos são mostrados, com a opção do menu Exibir selecionado como Detalhes? a) Nome – Extensão do Arquivo – Versão – Tamanho b) Ícone – Autor – Data de criação – Tamanho c) Nome – Data de Modificação – Tipo – Tamanho d) Ícone – Nome – Extensão do Arquivo – Tamanho e) Nome – Autor – Data de Modificação – Tamanho “Informática para Concursos – Teoria e Questões”, 3a edição, editora FERREIRA. https://www.editoraferreira.com.br/1/47/176/224/editora-ferreira/livros/informatica-para-concursos/ Curso baseado no livro, teoria e questões, no YouTube, link: https://www.youtube.com/user/getusp/videos Ou no meu blog: http://profanadeinformatica.blogspot.com.br/2015/08/aulas-e-materiais-do-cursobaseado-no.html www.profanadeinformatica.blogspot.com [email protected] https://www.facebook.com/anapinf Página 6

Baixar