Viviane Pereira de Oliveira VPN - Virtual Private Network Centro Universitário Amparense Amparo – SP 2007 Viviane Pereira de Oliveira VPN Virtual Private Network Projeto de Monografia apresentado ao Centro Universitário Amparense (UNIFIA), para obtenção de grau de Tecnólogo em Desenvolvimento de Software. Orientador: Prof. Ms. André M. Panhan. Centro Universitário Amparense Amparo-SP 2007 FACULDADES INTEGRADAS DE AMPARO RA: 4606173 Aluna: Viviane Pereira de Oliveira Trabalho de Graduação – Curso de Tecnologia em Desenvolvimento de Software. Título: Virtual Private Network (Rede Privada Virtual) Parecer da Coordenação de Tecnologia em Desenvolvimento de Software O presente trabalho, constituído de 28 páginas, após análise e argüição da Banca Examinadora, recebeu o seguinte parecer: Orientador (a): Professor Ms. André M. Panhan Parecer: __________________ Assinatura: ________________________ Membro: ___________________________________________________ Parecer: ___________________ Assinatura: _______________________ Membro: ___________________________________________________ Parecer: ___________________ Assinatura: _______________________ Amparo, ____/____/ 2007 Dedicatória . Dedico este trabalho à todas as pessoas que colaboraram para que este se tornasse realidade. Agradecimento Agradeço a DEUS primeiramente por ter me dado confiança, fé, saúde e oportunidade de estar concluindo meus estudos, agradeço também à minha Mãe e minha irmã durante este período, e ao meu orientador pelo seu auxilio durante a elaboração deste projeto. Sumário Introdução ...............................................................................................................................10 A CESSO REMOTO ANTES DAS VPNS. ................................................................................................................................10 REDE PRIVADA DAS EMPRESAS.........................................................................................................................................11 O QUE É VPN? .....................................................................................................................................................................11 COMO FUNCIONA?...............................................................................................................................................................12 Protocolos Utilizados.............................................................................................................14 PPTP – POINT –TO-POINT TUNNELING PROTOCOL........................................................................................................15 LAYER TWO FORWARDING (L2F) .....................................................................................................................................16 LAYER TWO TUNNELING PROTOCOL – L2TP .................................................................................................................18 SECURITY PROTOCOL – IPSEC..........................................................................................................................................19 Autenticação e Integridade ....................................................................................................................................21 Vantagens para as Vpns.........................................................................................................................................22 Criptografia..............................................................................................................................22 CHAVE SIMÉTRICA OU CHAVE PRIVADA .........................................................................................................................22 CHAVE A SSIMÉTRICA OU CHAVE PÚBLICA .....................................................................................................................22 Algoritmos para Criptografia ................................................................................................23 DES - DATA ENCRYPTION STANDARD.............................................................................................................................23 TRIPLE-DES .........................................................................................................................................................................23 Aplicações VPN ......................................................................................................................23 A CESSO REMOTO.................................................................................................................................................................23 Acesso remoto após as VPNs..............................................................................................................................23 Beneficio para Empresas.......................................................................................................24 Conclusão................................................................................................................................25 Referências: ............................................................................................................................26 Glossário .................................................................................................................................27 Resumo A presente monografia pretende dar uma visão funcional do que é uma Virtual Private Network(VPN), começaremos com um histórico sobre VPNs, a importância de sua utilização em uma empresa, como funciona, uma breve descrição dos protocolos que são utilizados, autenticação e integridade, serão apresentados também dois tipos de criptografia que uma VPN pode utilizar (vale lembrar que os tipos de criptografia apresentados são apenas alguns dos tipos de criptografia utilizados), aplicações VPN e os benefícios gerados a uma empresa. Índices de figuras Figura 1 Túnel formado por uma conexão VPN .....................................................................12 Figura 2 Conexão VPN entre duas redes interligadas. ...........................................................13 Figura 3 Passos numa conexão usando PPTP. ......................................................................13 Figura 4 Criação do túnel PPTP nas imediações da LAN. ......................................................16 Figura 5 Tunelamento utilizando L2F.......................................................................................17 Figura 6 Arquitetura L2TP ........................................................................................................19 LISTA DE SIGLAS AH - Authentication Header. CHAP - Challenge Handshake Authentication Protocol. DSL - Digital Subscriber Line, formato de transmissão de dados. NÃO é um modem, mas sim a maneira como esses dados são transmitidos. ESP - Encapsulation Security Payload. IPSEC - Security Protocol. ISDN - Integrated Service Digital Network (Rede Digital com Integração de Serviços), modalidade de conexão discada. IPX - Internet Packet Exchange. ISAKMP - Internet Security Association and Key Management Protocol. ISP – Internet Service Provider (Provedor de Acesso Internet) L2F - Layer Two Forwarding. L2TP - Layer Two Tunneling Protocol. NAS - Servidor de Acesso a Rede. NetBEUI - Protocolo de transporte do NetBIOS. Nada mais é que um pacote NetBIOS puro dentro de um pacote de rede em modo broadcast. O NetBEUI, por ser tão simples, não é roteavel, ou seja, não pode ser facilmente usado em inter-redes. PoPs - Points-of-Presence PPTP – Point-to-Point Tunneling Protocol. PPP - Point-to-Point Protocol. PSTN – Public Switched Telephone Network (Rede Telefônica Comutada Publica). RADIUS - Remote Authentication Dial-in User Service. RAS - Remote Access Server e é o serviço usado para RECEBER as ligações discadas dos outros computadores. Antigamente era muito usado para fazer conexão ponto-a-ponto entre computadores remotos. VPN - VIRTUAL PRIVATE NETWORK. Introdução Com o avanço na área da tecnologia da informação, e com a necessidade das empresas se comunicarem e ter informações de forma cada vez mais rápida e confiável para melhorar o processo de tomada de decisões. Atualmente, a Tecnologia da Informação – TI, evoluiu consideravelmente, desde os primeiros computadores centrais ou mainframes até os atuais sistemas distribuídos. Este tipo de visão moderna, no entanto busca obter vantagens principalmente em três aspectos: Confiabilidade ou tolerância à falhas; Disponibilidade; Custo. Com o enorme e explosivo crescimento da Internet, e o constante aumento de sua área de abrangência, e a expectativa de melhorias na qualidade dos meios de comunicação associado a um grande aumento na velocidade de acesso, a internet passou a ser vista como um meio conveniente para as comunicações corporativas. Para que a passagem de dados sensíveis pela Internet se torne mais confiável, é necessário que o uso da tecnologia torne esse meio inseguro em um meio confiável. O uso da Virtual Private Network (VPN) sobre a Internet parece ser um a alternativa viável e adequada, mas veremos que não é apenas em acessos públicos que essa tecnologia pode e deve ser empregada. Este tipo de implantação de VPN pressupõe que não ha. necessidade de modificações nos sistemas atualmente utilizados pelas corporações, já que todas as necessidades de privacidade que passam a ser exigidas serão supridas pelos recursos adicionais que sejam disponibilizados nos sistemas de comunicação. O conceito de VPN surgiu da necessidade de se utilizar redes de comunicação não confiáveis para trafegar informações de forma segura. Acesso remoto antes das VPNs. A conexão de usuários móveis ou remotos era tradicionalmente conseguida utilizando serviços comutados. Pequenos escritórios que não pudessem arcar com os custos de uma conexão permanente à Intranet corporativa utilizariam linhas discadas. As tarifas de longa distância são os maiores custos deste tipo de conectividade. Outros custos incluem investimentos em Servidores de Acesso Remoto na matriz e pessoal especializado para configurar e manter os servidores. [3] Rede Privada das Empresas Atualmente com a necessidade de informação a qual as empresas precisam, algumas destas se deparam com a necessidade de atender uma enorme variedade de comunicações, em tempos que se procura reduzir custos e infra-estrutura de comunicação. É comum hoje que funcionários acessem remotamente sua rede interna em escritórios remotos ou em qualquer outro tipo de trabalho, como por exemplo, compartilhar informações em extranets com parceiros de negócios. Com isso, as antigas soluções usadas em redes WANs, como linhas dedicados e circuitos de Frame Relay, já não proporcionam a flexibilidade requerida para o surgimento de novos links de parceria e atendimento de grupos de projeto atuando em campo. E com isso esse tipo de solução há um aumento considerável nos custos com ligações telefônicas, acesso a computadores remotos aumentam gastos em modens de acesso, servidores e tarifas de ligações à longa distância. O que é VPN? Rede de acesso restrito, onde algumas partes são conectadas utilizando a rede pública da Internet e assim substituindo a tecnologia de links dedicados ou rede de pacotes (como Frame Relay e X.25) para a conexão de redes remotas. Tendo motivo o lado financeiro, onde os links dedicados são caros, e do outro lado está a Internet, por ser uma rede de alcance mundial tem pontos de presença espalhados por todo o mundo. Conexões com a Internet podem ter um custo mais baixo que links dedicados, principalmente quando as distâncias são grandes, esse tem sido o motivo pelo quais as empresas cada vez mais utilizam a infra-estrutura da Internet para conectar a rede privada. Com toda essa infra-estrutura de conexão entre hosts da rede privada é uma ótima solução em termos de custos, mas, não em termos de privacidade, pois a Internet é uma rede pública, onde os dados em trânsito podem ser lidos por qualquer equipamento. Então como fica a questão da segurança e a confidencialidade das informações da empresa? Criptografia! Essa é a resposta! Com a incorporação da criptografia na comunicação entre hosts da rede privada de forma que, se ocorrer de os dados serem capturados durante a transmissão, não possam ser decifrados. Estes túneis virtuais habilitam o tráfego dos dados criptografados através da Internet e esses dispositivos, são capazes de entender os dados criptografados formando uma rede virtual segura sobre a rede Internet. [1] Estes dispositivos são responsáveis pelo gerenciamento da VPN e deve ser capaz de garantir a privacidade, integridade, autenticidade dos dados: Privacidade dos dados: se houver interceptação dos dados durante sua transmissão não poderão ser decodificados. Integridade dos dados: não poderão sofre mudanças durante a transmissão além de não poderem ser decodificados. Autenticidade: garantir que o dispositivo remoto o qual o túnel foi estabelecido é um dispositivo autorizado e não um equipamento qualquer. Sua implementação se da por vários dispositivos como: servidor de acesso remoto, roteador, softwares instalados em servidores ou micros e/ou equipamentos específicos, VPNs podem ser LAN-to-LAN (entre redes) ou Dial-VPN (acesso remoto). VPN LAN-to-LAN utilizada para conectar redes corporativas, como, matriz e filial ou empresa, cliente e fornecedor, fazendo se necessário o uso de um dispositivo VPN em cada site, onde eles podem ser servidores ou roteadores. Dial-VPN o dispositivo VPN usado é o mesmo da solução LAN-to-LAN, mas o tipo de dispositivo utilizado pelo usuário remoto é instalado no servidor de acesso ao provedor no qual ele se conecta ou no computador do usuário. [6] Como Funciona? Uma VPN pode ser elaborada de duas formas: A primeira é um simples host em trânsito que se conecta a provedor Internet e através dessa conexão, estabelece um túnel com a rede remota. A figura 1 demonstra essa forma. Figura 1 Túnel formado por uma conexão VPN Figura disponível em http://www.portalchapeco.com.br/~jackson/vpn.htm A segunda forma de se elaborar uma VPN é a interligação de duas redes através de hosts com link dedicado ou discado via internet, formando assim um túnel entre as duas redes. A figura 2 ilustra essa forma. Figura 2 Conexão VPN entre duas redes interligadas. Figura disponível em http://www.portalchapeco.com.br/~jackson/vpn.htm Os seguintes protocolos utilizados no túnel virtual, (IPSec) Internet Protocol Security, (L2TP) Layer 2 Tunneling Protocol, (L2F) Layer 2 Forwarding e o (PPTP) Point-to-Point Tunneling Protocol. O protocolo escolhido será o responsável pela conexão e a criptografia entre os hosts da rede privada. Eles podem ser normalmente habilitados através de um servidor Firewall ou RAS que esteja trabalhando com um deles agregado. A figura 3 ilustra o caminho que os dados percorrem na arquitetura de rede do Windows sobre uma conexão VPN usando um modem analógico. Figura 3 Passos numa conexão usando PPTP. Figura disponível em http://www.portalchapeco.com.br/~jackson/vpn.htm Um datagrama IP, IPX, ou NetBEUI é submetido por seu protocolo apropriado à interface virtual que representa a conexão VPN, esta, usa o NDIS, que por sua vez, submete o pacote ao NDISWAN que codifica ou comprime e submete então ao protocolo PPTP, e este, ao formar o pacote resultado, envia pela interface serial que é usada pelo modem analógico. Uma VPN bem planejada pode trazer benefícios para a empresa. Por exemplo, ela pode: • Ampliar a área de conectividade • Aumentar a segurança • Reduzir custos operacionais (em relação a uma rede WAN) • Reduzir tempo de locomoção e custo de transporte dos usuários remotos • Aumentar a produtividade • Simplificar a topologia da rede • Proporcionar melhores oportunidades de relacionamentos globais • Prover suporte ao usuário remoto externo • Prover compatibilidade de rede de dados de banda larga. • Prover retorno de investimento mais rápido do que a tradicional WAN Quais recursos são necessários para um projeto de rede VPN? Ele deve incorporar: • Segurança • Confiabilidade • Escalabilidade • Gerência da rede • Gerência de diretrizes. [8] Protocolos Utilizados. São responsáveis pela abertura e gerenciamento de sessões de túneis em VPNs. Eles podem ser divididos em dois grupos: Protocolos de camada 2 (PPP sobre IP): transportam protocolos de camada 3, utilizando quadros como unidade de troca. Os pacotes são encapsulados em quadros PPP; Protocolos de camada 3 (IP sobre IP): encapsulam pacotes IP com cabeçalhos deste mesmo protocolo antes de enviá-los. Túneis orientados à camada 2 (enlace), um túnel é similar a uma sessão, onde as duas extremidades do túnel negociam a configuração dos parâmetros para estabelecimento do túnel (endereçamento, criptografia, parâmetros de compressão, etc.). A gerência do túnel é realizada através de protocolos de manutenção. Nestes casos, é necessário que o túnel seja criado, mantido e encerrado. Nas tecnologias de camada 3 (rede), não existe a fase de manutenção do túnel. Para técnicas de tunelamento VPN Internet, quatro protocolos se destacaram, em ordem de surgimento: • PPTP - Point to Point Tunneling Protocol; • L2F - Layer Two Forwarding; • L2TP - Layer Two Tunneling Protocol; • IPsec - IP Security Protocol. O PPTP, o L2F e o L2TP são protocolos de camada 2 e têm sido utilizados para soluções Client-to-Lan; O IPsec é um protocolo de camada 3 mais enfocado em soluções LAN-to-LAN. [6] PPTP – Point –to-Point Tunneling Protocol O Protocolo de Tunelamento Ponto-a-Ponto (PPTP), desenvolvido por um fórum de empresas (Microsoft, Ascend Communications, 3Com, ECI Telematics e US Robotics), foi um dos primeiros protocolos de VPN a surgirem. Ele tem sido uma solução muito utilizada em VPN discadas desde que a Microsoft incluiu suporte para Servidores Windows NT 4.0 e ofereceu um cliente PPTP num service pack para Windows 95, o que praticamente assegura seu uso continuado nos próximos anos. O protocolo mais difundido para acesso remoto na Internet é o PPP (Point-to-Point Protocol), o qual originou o PPTP. O PPTP agrega a funcionalidade do PPP para que o acesso remoto seja tunelado através da Internet para um site de destino. O PPTP encapsula pacotes PPP usando uma versão modificada do protocolo de encapsulamento genérico de roteamento (GRE), que dá ao PPTP a flexibilidade de lidar com outros tipos de protocolos diferentes do IP, como o IPX e o NetBEUI. Devido a sua dependência do PPP, o PPTP se baseia nos mecanismos de autenticação do PPP, os protocolos PAP e CHAP. Entretanto, este protocolo apresenta algumas limitações, tais como não prover uma forte criptografia para proteção de dados e não suportar qualquer método de autenticação de usuário através de token. Numa conexão PPTP, existem três elementos envolvidos: o Cliente PPTP, o Servidor de Acesso a Rede (NAS - Network Acess Server) e o Servidor PPTP. O cliente se conecta a um NAS, através de um PoP em um ISP local. Uma vez conectado, o cliente pode enviar e receber pacotes via Internet. O NAS utiliza TCP/IP para todo o tráfego de Internet. [6] Depois de o cliente ter feito conexão PPP inicial com o ISP, uma segunda chamada dial-up é realizada sobre a conexão PPP existente. Os dados desta segunda conexão são enviados na forma de datagramas IP que contém pacotes PPP encapsulados. É esta segunda conexão que cria o túnel com o servidor PPTP nas imediações da LAN corporativa privada. O esquema desta conexão pode ser visualizado a seguir: Figura 4 Criação do túnel PPTP nas imediações da LAN. Figura disponível em http://www.abusar.org/vpn/vpnport.htm Layer Two Forwarding (L2F) O Protocolo de Encaminhamento de Camada 2 (L2F), desenvolvido pela Cisco Systems, surgiu nos primeiros estágios da criação da tecnologia VPN. Assim como o PPTP, o L2F foi desenvolvido para criação de túneis em tráfegos de usuários para suas redes corporativas. Uma grande diferença entre o PPTP e o L2F é a de que este último não possui tunelamento dependente do IP, sendo capaz de trabalhar diretamente com outros meios, como Frame Relay e ATM. Tal qual o PPTP, o L2F usa o PPP (Point-to-Point Protocol) para autenticação de usuários remotos, mas pode incluir também suporte para autenticação via RADIUS. Outra grande diferença com o PPTP é a de que o L2F permite que os túneis possam dar conta de mais de uma conexão. Há também dois níveis de autenticação do usuário: uma pelo ISP antes do estabelecimento do túnel e outra quando a conexão é efetuada no gateway da corporação. Pelo fato de ser um protocolo de camada 2, o L2F oferece aos usuários à mesma flexibilidade que o PPTP em lidar com outros protocolos diferentes do IP, tais como IPX e NetBEUI. Quando um usuário deseja se conectar ao gateway da intranet corporativa, ele primeiro estabelece uma conexão PPP com o NAS do ISP. A partir daí, o NAS estabelece um túnel L2F com o gateway. Finalmente, o gateway autentica o nome de usuário e senha do cliente, e estabelece a conexão PPP com o cliente. A figura a seguir mostra como funciona o tunelamento com L2F. O NAS (Servidor de Acesso a Rede) do ISP local e o gateway da Intranet estabelecem um túnel L2F que o NAS utiliza para encaminhar os pacotes PPP até o gateway. A VPN de acesso se estende desde o cliente até o gateway. Figura 5 Tunelamento utilizando L2F. Figura disponível em http://www.abusar.org/vpn/vpnport.htm A autenticação é feita quando uma sessão VPN - L2F é estabelecida, o cliente, o NAS e o gateway da intranet usam um sistema triplo de autenticação via CHAP (Challenge Handshake Authentication Protocol). O CHAP é um protocolo de autenticação por contestação/resposta na qual a senha é enviada como uma assinatura de 64 bits ao invés de texto simples. Isto possibilita a transmissão segura da senha do usuário entre a estação do cliente e o gateway de destino. Primeiro, o NAS contesta o cliente e o cliente responde. Em seguida, o NAS encaminha esta informação de CHAP para o gateway, que verifica a resposta do cliente e devolve uma terceira mensagem de CHAP (sucesso ou fracasso na autorização) para o cliente. [6] Layer Two Tunneling Protocol – L2TP O Protocolo de Tunelamento de Camada 2 (L2TP) vem sendo desenvolvido pela IETF como um substituto aparente para o PPTP e o L2F, corrigindo as deficiências destes antigos protocolos para se tornar um padrão oficial internet. Ele utiliza o PPP para prover acesso dial-up que pode ser “tunelado” através da Internet até um Site. Porém, o L2TP define seu próprio protocolo de tunelamento, baseado no que foi feito com o L2F. Seu transporte vem sendo definido para uma variedade de pacotes, incluindo X.25, Frame Relay e ATM. Para fortalecer a criptografia dos dados, são utilizados os métodos de criptografia do IPsec. O L2TP opera de forma similar ao L2F. Um Concentrador de Acesso L2TP (LAC) localizado no PoP do ISP troca mensagens PPP com usuários remotos e se comunica por meio de requisições e respostas L2TP com o Servidor de Rede L2TP (LNS) para criação de túneis. O L2TP passa os pacotes através do túnel virtual entre as extremidades da conexão ponto-a-ponto. Os quadros enviados pelo usuário são aceitos pelo PoP do ISP, encapsulados em pacotes L2TP e encaminhados pelo túnel. No gateway de destino, os quadros L2TP são desencapsulados e os pacotes originais são processados para a interface apropriada. O L2TP utiliza dois tipos de mensagem: mensagens de controle e mensagens de dados. As mensagens de controle são usadas para gerenciar, manter e excluir túneis e chamadas. As mensagens de dados são usadas para encapsular os pacotes PPP a serem transmitidos dentro do túnel. As mensagens de controle utilizam um confiável canal de controle para garantir entrega das mensagens. Devido ao uso do PPP para links dial-up, o L2TP inclui mecanismos de autenticação dentro do PPP. Outros sistemas de autenticação também podem ser usados, como o RADIUS. O L2TP não inclui processos para gerenciamento de chaves criptográficas exigidas para a criptografia em suas especificações de protocolo. Para dar conta disso, O L2TP faz uso do IPsec para criptografia e gerenciamento de chaves em ambiente IP.[6] Figura 6 Arquitetura L2TP Figura disponível em: http://www.abusar.org/vpn/vpnport.htm Security Protocol – IPSEC O Protoc olo de Segurança IP (IPSec) é atualmente um dos protocolo mais importante para VPNs. O IPsec vem sendo desenvolvido há anos pelo IETF como um forte recurso do IPv6, porém, muitas de suas características estão sendo aproveitadas ainda no IPv4. O IPSec é um protocolo de camada 3 projetado essencialmente para oferecer transferência segura de informações pela Internet pública. Realizando funções de segurança de dados como criptografia, autenticação e integridade, O IPsec protege os pacotes IP de dados privados e os encapsula em outros pacotes IP para serem transmitidos. Além disso, o IPsec também realiza a função de gerenciamento de chaves. O IPsec pode operar de duas formas: no modo de transporte e no modo de túnel. No modo de transporte, que é o seu modo "nativo", o IPsec transmite diretamente os dados protegidos de host para host. Este modo é utilizado em dispositivos que já incorporam o IPsec em sua pilha TCP/IP. No modo túnel, o tráfego IP gerado pelos hosts, estes sem suporte ao IPsec, são capturados por um dispositivo de segurança ou um gateway que encapsulam os pacotes IP com encriptação IPsec. Estes pacotes encriptados são encapsulados novamente em pacotes IP e finalmente enviados pela rede pública até o outro gateway, que se encarregará de desencapsular e desencriptar a informação para que ela possa ser recebida no host de destino. Os requisitos de segurança necessários em relação aos usuários que acessam sua rede e aos dados que trafegam entre os diversos nós são: • Autenticação; • Controle de Acesso; • Confidencialidade; • Integridade de Dados. A autenticação dos usuários permite ao sistema enxergar se a origem dos dados faz parte da comunidade que pode exercer acesso à rede. O controle de acesso visa negar acesso a um usuário que não está autorizado a acessar a rede como um todo, ou simplesmente restringir o acesso de usuários. Por exemplo, se uma empresa possui áreas como administrativo-financeira e desenvolvimento de produtos, é correto imaginar que um funcionário de uma divisão não deva acessar e possivelmente obter dados da rede da outra divisão. A confidencialidade visa prevenir que os dados sejam lidos e/ou copiados durante a travessia pela rede pública. Desta forma, pode-se garantir uma maior privacidade das comunicações dentro da rede virtual. A integridade de dados garante que os dados não serão adulterados durante a travessia pela rede pública. Os dados podem ser corrompidos ou vírus podem ser implantados com o fim de dificultar a comunicação. Os habilitadores das tecnologias de segurança são de conhecimento comum e são apresentados abaixo. • CHAP - Challenge Handshake Authentication Protocol; • RADIUS - Remote Authentication Dial-in User Service; • Certificados digitais; • Encriptação de Dados. Os três primeiros visam autenticar usuários e controlar o acesso à rede. O último visa prover confidencialidade e integridade aos dados transmitidos. Para prover estas características, o IPSec faz uso de 3 mecanismos adicionais: • AH - Authentication Header; • ESP - Encapsulation Security Payload; • ISAKMP - Internet Security Association and Key Management Protocol. [6] Autenticação e Integridade Entende-se por autenticação garantir a legitimidade do usuário que utiliza a conexão. A integridade caracteriza-se por garantir que os dados transmitidos cheguem íntegros no receptor, sem a possibilidade de terem sido alterados durante sua travessia. Para prover estes dois requisitos nos datagrama IP, é utilizado o AH (Authentication Header ou Cabeçalho de Autenticação). Neste mecanismo, a segurança é garantida com a inclusão de informações de autenticação, construídas através de um algoritmo que utiliza o conteúdo dos campos do datagrama IP. Para a construção destas informações, todos os campos do datagrama IP são utilizados, com exceção daqueles que não sofrem alterações durante o transporte. O ISAKMP é um protocolo que combina autenticação, gerenciamento de chaves e outros requisitos de segurança necessários às comunicações privadas numa VPN Internet. Neste mecanismo, duas máquinas em uma conexão negociam os métodos de autenticação e segurança dos dados, executam a autenticação mútua e geram a chave para criptografia dos dados. Além disso, este protocolo também gerencia a troca de chaves criptografadas utilizadas para decifrar os dados e define procedimentos e formatos de pacotes para estabelecer, negociar, modificar e excluir as SAs (Security Associations). Essas Associações de Segurança contêm todas as informações necessárias para execução de serviços variados de segurança na rede, tais como serviços da camada IP (autenticação de cabeçalho e encapsulamento), serviços das camadas de transporte, ou serviço de auto-proteção durante a negociação do tráfego. Elas Também definem pacotes para geração de chaves e autenticação de dados. Esses formatos provêm consistência para a transferência de chaves e autenticação de dados que independem da técnica usada na geração da chave, do algoritmo de criptografia e do mecanismo de autenticação. O ISAKMP oferece suporte para protocolos de segurança em todas as camadas da pilha da rede. Com a centralização do gerenciamento dos SAs, o ISAKMP minimiza as redundâncias funcionais dentro de cada protocolo de segurança e também pode reduzir o tempo gasto durante as conexões através da negociação da pilha completa de serviços de uma só vez. [7] Vantagens para as Vpns. A vantagem de se tornar padrão o uso do IPSec é que ele gerencia virtualmente a segurança da VPN, sem a necessidade de mais gerencia do administrador, sendo no entanto a criptografia gerada pelo roteador. O IPSec possui padrão aberto, sendo muito isso muito importante para sua proliferação em VPNs. O IPSec é responsável por criar o meio VPN, onde o usuário não precisa se preocupar que tipo de equipamento é utilizado, pois sua interoperabilidade é inerente aos produtos. [7] Criptografia A criptografia é implementada por um conjunto de métodos de tratamento e transformação dos dados que serão transmitidos pela rede pública. Um conjunto de regras é aplicado sobre os dados, empregando uma seqüência de bits (chave) como padrão a ser utilizado na criptografia. Partindo dos dados que serão transmitidos, o objetivo é criar uma seqüência de dados que não possa ser entendida por terceiros, que não façam parte da VPN, sendo que apenas o verdadeiro destinatário dos dados deve ser capaz de recuperar os dados originais fazendo uso de uma chave. São chamadas de Chave Simétrica e de Chave Assimétrica as tecnologias utilizadas para criptografar dados. [4] Chave Simétrica ou Chave Privada Técnica onde se utiliza a mesma chave para criptografar e decriptografar os dados é fundamental manter esta chave em segredo para a eficácia do processo. Chave Assimétrica ou Chave Pública Técnica utilizada para criptografia, onde as chaves utilizadas para criptografar e decriptografar são diferentes, mas, no entanto relacionadas. A chave que se utiliza para criptografar os dados é formada por duas partes, uma pública e a outra privada, por exemplo, uma mensagem cifrada com a chave pública pode somente ser decifrada pela sua chave privada correspondente. Do mesmo modo, uma mensagem cifrada com a chave privada pode somente ser decifrada pela sua chave publica correspondente. Algoritmos para Criptografia DES - Data Encryption Standard É um padrão de criptografia simétrica, adotada pelo governo dos EUA em 1977. O DES utiliza chaves simétricas de 56 bits para encriptar blocos de 64 bits de dados. Apesar de este método fornecer mais de 72.000 trilhões de possíveis combinações de chaves, que levariam pelo menos 10 anos para que um computador comum rodasse todas estas combinações, utilizando-se um conjunto de máquinas podem quebrá-lo em menos de um minuto. [3] Triple -DES O Triple-DES é uma variação do algoritmo DES, sendo que o processo tem três fases: A seqüência é criptografada, sendo em seguida decriptografada com uma chave errada, e novamente criptografada. [3] Aplicações VPN Acesso remoto Profissionais de negócios que viajam freqüentemente ou que trabalham em casa utilizam VPN para acessar a rede interna da empresa e realizar suas tarefas. Não importa onde eles estão os acessos seguro à empresa está a apenas uma ligação telefônica para um ISP. Esta solução também é útil para os casos em que importantes funcionários da empresa precisam estar longe por um bom período de tempo. [3] Acesso remoto após as VPNs. Usuários remotos podem estabelecer conexões discadas para ISP locais, e conectar, via Internet, a um servidor VPN na sede da empresa. Utilizando as conexões rápidas existentes atualmente (DSL ou a cabo), colaboradores podem acessar os recursos corporativos em velocidades maiores do que 500 kbps. Na maior parte das vezes, isto é como se o funcionário estivesse dentro da sede da empresa, permitindo um trabalho rápido e eficiente. Neste tipo de aplicação, os benefícios proporcionados pela VPN incluem a substituição das ligações de longa distância ou serviços 0800, a eliminação da necessidade de Servidores de Acesso Remoto modens, e o acesso a todos os dados e aplicativos da empresa (não somente e-mail e servidores de transferência de arquivos). Estudos mostram que as economias geradas nas ligações de longa distância pagam os custos de instalação da VPN em alguns meses, o que é seguido pela diminuição recorrente das despesas. [3] Beneficio para Empresas Empresas que utilizam VPN mostram uma redução nos gatos de até 60% com relação a empresas que utilizam redes privadas dedicadas. Corporações que utilizam VPN permitem que elas possam: • Eliminar gastos com linhas alugadas de longa distancia, já que a infraestrutura utilizada é a rede pública internet, sendo assim, torna-se desnecessário manter WANs com linhas dedicadas . • Eliminação de gastos com chamadas de longa distancia para modens e equipamentos de acesso ISDN. • Eliminar desperdício de largura de banda em linhas dedicadas de alta capacidade, pagando-se somente o que é utilizado, e caso a banda se torne insuficiente basta requisitar aumento ao provedor. Alem dos benefícios econômicos citados acima, o uso de VPN oferece também vantagens técnicas por disponibilizar serviços robustos à infra-estrutura de internet. Podendo citar como vantagens: • Acessibilidade: devida à presença de ISPs em qualquer localidade cria-se uma cobertura de rede a nível mundial. • Throughput: aumento de fluidez devido à diminuição de ruídos na linha com acesso local. • Garante-se confiabilidade extremo a extremo da conexão: devido à redundância e a tolerância à falhas. • Facilidade de treinamento: devido a sua familiaridade com o usuário. Alem de proporcionar acesso remoto através de um provedor de internet, com diminuição considerável nos custos de manutenção e suporte. [6] Conclusão Por se utilizar da infra-estrutura da Internet para interligar redes privadas, utilizar criptografia e garantir através de seus protocolos de tunelamento sigilo dos dados que são trafegados diariamente na rede, além de sua implementação ser mais barata do que adquirir serviços de redes de operadoras de telecomunicações, a VPN vem sendo cada vez mais utilizada pelas corporações, sejam elas de grande ou médio porte. Uma solução VPN é capaz de estimular e impulsionar o desenvolvimento tecnológico além de possuir benefícios econômicos e técnicos pelo seu uso. Referências: [1] O que é VPN? Disponível em: http://www.portalchapeco.com.br/~jackson/vpn.htm. Acessado em 06/04/2006. Internet. [2] Como funciona a VPN? Disponível em http://www.clubedasredes.eti.br/rede0004.htm. Acessado em 06/04/2006. Internet. Chin, Liou Kuo, Rede Privada Virtual – VPN. Disponível em http://www.rnp.br/newsgen/9811/vpn.html#ng-introducao. Acessado em 04/04/2006. Internet. [3] Eduardo Rapoport VPN - Virtual Private Network Rede Privada Virtual. Departamento de Engenharia Eletrônica e de Computação (DEL) Escola Politécnica/Universidade Federal do Rio de Janeiro Julho/2003. Disponível em http://www.gta.ufrj.br/~rezende/cursos/eel879/trabalhos/vpn/. Acessado em 06/05/2007. Internet. [4] Ivana Cardial de Miranda VPN - Virtual Private Network Rede Privada Virtual. Disponível em http://www.gta.ufrj.br/~ivana/VPN_Ivana.htm. Acessado em 06/05/2007. Internet. [5] Luiz Carlos dos Santos. (06/2000). Disponível em http://www.abusar.org/como_func.html. Revisado em (31/01/2001). Acessado em 06/05/2007. Internet. [6] Virtual Private NetWork. Disponível em www.esab.edu.br/jornal/cabecalho_mono.cfm?target=monografias/VPN%20%20Virtual%20Private%20Network/vpn.htm. Acessado em 06/05/2007. Internet [7] Ana Paula Cossich Pereira Zanaroli, Maria Beatriz Marques Fiuza Lima, Rodrigo de Araújo Lima Rangel. VPN - Virtual Private Networks Seminário da Disciplina de Redes Locais de Computadores 9° Período de Engenharia de Telecomunicações Novembro/2000. Disponível em http://www.abusar.org/vpn/vpnport.htm . Acessado em 06/05/2007. Internet [8] Jeff Tyson - traduzido por HowStuffWorks Brasil, Como funciona uma VPN? O que faz uma VPN? Disponivel em: http://informatica.hsw.uol.com.br/vpn1.htm Acessado em 06/205/2007. Internet Glossário Backbone: conexão de alta velocidade que funciona como a espinha dorsal de uma rede de comunicação, transportando os dados reunidos pelas redes menores que estão a ela conectados. Localmente, o BACKBONE é uma linha - ou conjunto de linhas - à qual as redes locais se conectam para formar uma WAN (Wide Area Network). Na internet ou em outras WANs, o BACKBONE é um conjunto de linhas com as quais as redes locais ou regionais se comunicam para interligações de longa distância. DES: Data Encryption Standar, algoritmo de chave secreta desenvolvido pela IBM e submetido ao governo dos EUA como parte do programa Fed-Std-1027. Aprovado para transações do governo dos EUA, pode ser usado em transações conforme a FIPS-140-1. É amplamente utilizado no mercado financeiro. Extranet: são redes integradas por organizações que utilizam a rede pública Internet para o intercâmbio de informação reservada. Frame Relay: protocolo de transmissão de dados em rede que trafega quadros (FRAMEs) ou pacotes em alta velocidade (até 1,5 Mbps), com um atraso mínimo e uma utilização eficiente da largura de banda. Gateway: Computador ou material dedicado que serve para interligar duas ou mais redes que usem protocolos de comunicação internos diferentes, ou, computador que interliga uma rede local à Internet (é, portanto o nó de saída para a Internet). 1. Sistema que possibilita o intercâmbio de serviços entre redes com tecnologias completamente distintas, como BITNET e INTERNET; 2. Sistema e convenções de interconexão entre duas redes de mesmo nível e idêntica tecnologia, mas sob administrações distintas. 3 Roteador (terminologia TCP/IP). LAN (Local Area Network): Rede de computadores local limitada a curtas distâncias. Link: Conexão estabelecida entre dois pontos de uma rede de comunicação. Diz-se que o LINK está estabelecido quando as duas pontas estão efetivamente conectadas, o que pode ser indicado por uma luz de controle (LED) no aparelho de rede. Em broadcasting, é o termo usado para representar a transmissão entre unidades móveis e a sede da emissora, ou entre a conexão estabelecida com satélites e estações terrestres para a geração, por exemplo, de eventos ao vivo. Na web, LINK é o endereço para outro documento no mesmo servidor ou em outro servidor remoto. Modem (Modulator/Demodulator): Dispositivo eletrônico que converte os sinais enviados pelo computador em sinais de áudio, que serão enviados ao longo das linhas telefônicas e recebidos por outro MODEM que irá receber o sinal sonoro e convertê-lo de volta em sinais de computador. O MODEM também disca a linha, responde a uma chamada e controla a velocidade de transmissão. A velocidade do MODEM é medida em bits por segundo (bps). TCP/IP: Transmission Control Protocol/Internet Protocol, protocolos de comunicação básicos da internet, utilizados também na implementação de redes privativas como intranets e extranets. E composto de dois níveis. O nível mais elevado é o de controle de transmissão. Ele gerencia a reunião de mensagens e arquivos em pacotes e vice-versa. O segundo cuida da parte de endereçamento dos pacotes, de modo que cheguem ao lugar de destino. TripleDES: 3 Data Encryption Standard, algoritmo de encriptação de chave secreta, desenvolvido pela IBM e submetido ao governo dos EUA como parte do programa Ted-Std1027. Aprovado para transações do governo dos EUA, é amplamente utilizado pela área de segurança de redes. WAN (Wide Area Network): Qualquer rede que cubra uma área maior que um único prédio. WAN é uma rede privada de computadores que utiliza linhas dedicadas para conectar computadores que não se encontram perto fisicamente.

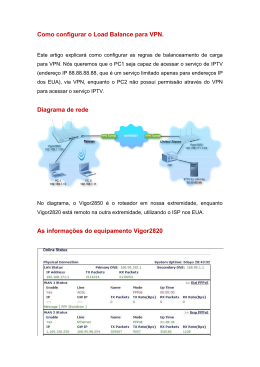

Baixar