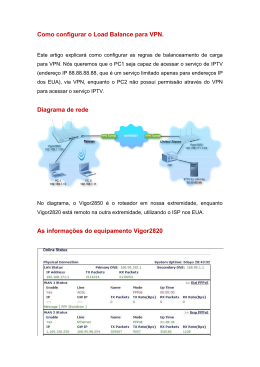

Segurança em VPN Luciana Pompei Ricardo Tavernaro Rumiko Stolfi VPN Autenticação Integridade Controle de acesso Confidencialidade VPN - Exemplo São Paulo Estocolmo Servidor de aplicativos ou banco de dados Ethernet, IPX, etc. Internet Canal virtual seguro Ethernet, IPX, etc. Firewall/ Concentrador VPN Firewall/ Concentrador VPN Figura 1 – Diagrama esquemático de uma possível configuração VPN VPN – Caracterização Caracterização por Segurança/Arquitetura Confiada, Segura e Híbrida Caracterização por Topologia LAN-to-LAN, Client- to-LAN ou Mista VPN – USO Interligação de empresas com filias ou escritórios distantes entre si. Conexão à rede da empresa por funcionários que trabalham remotamente. Interligação de rede de empresas com seus fornecedores ou clientes. Estabelecimento de conexão segura. União de duas redes privadas remotas. VPN – Componentes Internet. Roteadores. Firewall. Hardware para VPN. Servidor de Políticas de Segurança Entidades Certificadoras. Tecnologia de Segurança Protocolos Protocolos PPTP L2F L2TP GRE IPSec de camada 2 e camada 3 Política de Segurança Login: Administrador Password: Administrador Nó 3 Nó 2 Usuário remoto Filial Internet Intruso Hacker, concorrente, script kiddie, ex-funcionário ... Túnel VPN Túnel VPN Nó 1 Escritório Central Tecnologia não é o bastante. Política de Segurança Escopo. Responsabilidades Autoridades Software Controle de acesso Controle de utilização Homologação Conclusão Expansão rápida da Internet. VPNs - solucionar problema da segurança VPN – o que é necessário para estabelecer uma comunicação segura entre dois pontos, sobre rede insegura. Conclusão Segurança em VPN não é apenas: software, equipamentos, tecnologia e administração de redes. É a soma de todos esses elementos, guiada por um comprometimento sério das partes envolvidas e uma política de segurança bem estruturada.

Baixar