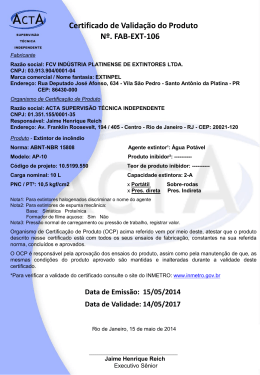

Documentos Digitais Aula 9 Procedimentos de segurança A manutenção das características de autenticidade e fidedignidade do documento eletrônico/digital passa pela segurança na produção, tramitação e armazenamento. Legislação: O Estado brasileiro esta a definir legislações específicas para a produção, uso e armazenamento destes tipos de documentos. Procedimentos de Segurança/Transmissão “Um documento eletrônico arquivístico é aquele que é transmitido de maneira segura, cujo o status de transmissão pode ser determinado, que é preservado de maneira segura e cuja proveniência pode ser verificada” (Macneil). Modo de transmissão é o modo pelo o qual os documentos circulam nos espaços prede-finidos pelo sistema. Tal transmissão pode ser rastreada pela trilha de auditoria: A idéia básica da análise de trilhas de auditoria é a de, em primeiro lugar, registrar e armazenar as atividades do sistema em uma seqüência selecionada por projetistas ou administradores com base na importância dessas atividades para a segurança. (Mariana Massimino Feres) Certificado Digital Procedimento tecnológico que une informações provenientes de seu possuidor a um mecanismo de criptografia, gerando assim uma identificação que possibilita a convalidação da comunicação eletrônica entre duas partes. (Rodney de Castro Peixoto) O certificado (ou identidade) digital é um software que faz o papel de um documento de identificação, comprovando de forma eletrônica a identidade do usuário. Um certificado digital contém dados que funcionam como um certificado físico. Os certificados são expedidos por uma Autoridade de Certificação. (Cláudio Lucena) SSP Secretaria de Segurança Pública Autoridade de Certificação RG Certificado Digital Mundo Real Mundo Digital Quais as aplicações de um certificado digital? Três finalidades: Autenticidade e fidedignidade: identifica garante a validade do documento digital ; Cifragem: proporciona sigilo da informação e Assinatura digital: permite assinar o documento digital CERTIFICADO DIGITAL - CONTEÚDO Número de série do certificado; Dados de identificação da Autoridade Certificadora emitente, nível e posição; Dados de identificação do possuidor; Dados de emissão do certificado; Data de início da validade do certificado; Data de expiração da validade do certificado; A chave pública que deve ser utilizada para acessar informações criptografadas pelo certificado e; A versão e o padrão tecnológico do certificado. Infra-estruturas de Chaves Públicas Surge da necessidade de autenticar as chaves públicas utilizadas para validação de assinaturas digitais. “ É um conjunto de técnicas, práticas e procedimentos, a ser implementado pelas organizações governamentais e privadas brasileiras com o objetivo de estabelecer os fundamentos técnicos e metodológicos de um sistema de certificação digital baseado em chave pública.” (Rodney de Castro Peixoto) ICP-Brasil possui estrutura hierárquica de certificação de raiz. ICP-BRASIL Instituída por meio de medida provisória nº 2.200-2, de 24 de agosto de 2001. ICP-Brasil (Raiz) Caixa Econômica Federal Certisign IMESP Justiça Presidência da República CERASA CORREIOS SERPRO RECEITA FEDERAL A Assinatura Digital “O documento físico, por si só, é um meio de prova inexpressivo. Porém, se junto a ele fizerem presentes outros elementos, sua eficácia como meio probatório tende a aumentar expressivamente” (Lacorte) A assinatura manuscrita é o elemento por excelência que identifica a autoria do documento. A assinatura manuscrita tem 3 funções básicas: Indicativa: apontar quem é o autor do documento; Declarativa: o autor assume a paternidade do que assinou, concordando com o seu conteúdo; Probatória: pode ser verificada por outras pessoas, sendo válida como prova. A falsidade de uma assinatura quebra estas 3 funções. A assinatura é colocada no meio físico em que esta registrada a informação O mesmo método de autenticação dos algoritmos de criptografia de chave pública operando em conjunto com uma função resumo, também conhecido como função de hash, é chamada de assinatura digital. Na assinatura digital, o documento não sofre qualquer alteração e o hash cifrado com a chave privada é anexado ao documento. A assinatura digital contêm chaves de acesso e elementos eletrônicos difícil de decifrar por terceiros. Para comprovar uma assinatura digital é necessário inicialmente realizar duas operações: calcular o resumo criptográfico do documento e decifrar a assinatura com a chave pública do signatário. Se forem iguais, a assinatura está correta, o que significa que foi gerada pela chave privada corresponde à chave pública utilizada na verificação e que o documento está íntegro. Caso sejam diferentes, a assinatura está incorreta, o que significa que pode ter havido alterações no documento ou na assinatura pública. Criptografia A palavra criptografia tem origem grega e significa a arte de escrever em códigos de forma a esconder a informação na forma de um texto incompreensível. A informação codificada é chamada de texto cifrado. O processo de codificação ou ocultação é chamado de cifragem, e o processo inverso, ou seja, obter a informação original a partir do texto cifrado, chama-se decifragem. Criptografia é a transformação de um texto claro (legível para todos) para um texto cifrado, codificado. A cifragem e a decifragem são realizadas por programas de computador chamados de cifradores e decifradores. Assim, para manter uma informação secreta, basta cifrar a informação e manter em sigilo a chave. Criptografia simétrica e assimétrica Simétrica: utilização de uma única chave para cifrar e decifrar o documento; Assimétrica: utiliza um par de chaves pública e privada. Criptografia Simétrica Cifração Decifração Mensagem Cifrada Maria Remetente Mensagem (Em Claro) A A @#$%^&+ >B< A Chave Chave Cresaltina José Destinatário Mensagem (Em Claro) Criptografia Assimétrica Internet José [email protected] 111.111.111/11 Chave Publica Cifração Mensagem Cifrada Maria Remetente Mensagem (Em Claro) A @#$%^& +>B< Chave Simétrica Decifração Chave Privada A Chave Simétrica José Destinatário Mensagem (Em Claro) O que for cifrado com a chave pública só pode ser Cresaltinada mesma pessoa aberto com a privada

Download