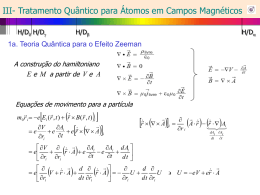

Encontro Ciência Portugal - Ciência 2009 Lisboa, 29 de Julho de 2009 Novas Fronteiras Segurança de Informação Paulo Mateus Grupo de Segurança e Informação Quântica © 2005, it - instituto de telecomunicações. Todos os direitos reservados. Contexto da Sociedade de Informação Telecomunicações Comércio electrónico Governo electrónico Bilhete de identidade electrónico Informatização de serviços Direitos de copyright Informação privada ou semi-privada Burocracia electrónica Direitos e privacidade do cidadão O crescendo da utilização de informação electrónica cria um crescendo de problemas de segurança! 2 Solução quântica Funciona sobre redes ópticas, com a polarização de fotões |i = |0> + |1> Protocolo de acordo de chave (Bennett e Brassard 84) Incondicionalmente seguro (Mayers 2001) Implementado e comercializado por várias empresas www.idquantique.com Problema da pre-distribuição de chave n x (n-1) chaves Protocolo com 8x menos complexidade de comunicação (Nascimento, Mateus et Rubbens 2009) O IT tem transferido o know-how desta tecnologia para a SkySoft Mas... 3 Criptoanálise quântica Algoritmo de factorização de Shor Um computador quântico ataca todas as normas para sistemas assimétricos do NIST (Shor 94). Com memória quântica (cuja funcionalidade relevante pode ser simulada por TPD) ataca-se a privacidade de vários protocolos (Mateus 2005, Mateus e Vaudenay 2009): -Não transferabilidade de provas de conhecimento nulo -Eleições electrónicas - Assinaturas de anel e invisíveis 4 PRIVADO!!! 5 Se realmente for possível factorizar eficientemente sem um computador quântico, tudo mudará em segurança de informação Obrigado! 6

Download