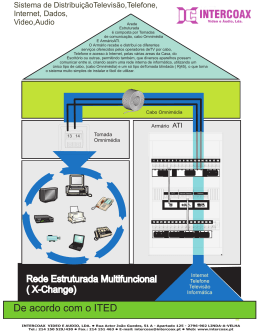

CEETEPS – CENTRO ESTADUAL DE EDUCAÇÃO TECNOLÓGICA PAULA SOUZA Tópicos para a disciplina IDR Instalação de Dispositivos de Rede Monte Alto – Fevereiro/2011 CEETEPS – CENTRO ESTADUAL DE EDUCAÇÃO TECNOLÓGICA PAULA SOUZA Tópicos para a disciplina IDR I Instalação de Dispositivos de Rede Professor: Curso: Disciplina: Período: Semestre/Ano: Datas: Nº de páginas: Informações sobre este material Marcio Roberto Gonçalves de Vazzi Técnico em Redes de Computadores IDR I – Instalação de Dispositivos de Rede 2º Módulo 01/2011 Criação julho/2010 - Tempo de edição: 21:35:26 103 versão 1.2.81 Sumário 1. Meios de Transmissão Cabeado (Metálico) ............................................................... 5 Cabo Coaxial ........................................................................................................................................... 5 Cabo par trançado ................................................................................................................................... 8 Tipos ................................................................................................................................................... 8 Categoria ...........................................................................................................................................10 Crimpagem/Pinagem ..........................................................................................................................13 Crimpando os cabos ...........................................................................................................................14 Tomadas e emendas ..........................................................................................................................21 Exercícios de Fixação .............................................................................................................................23 2. Outros meios de transmissão (Não Metálico) .......................................................... 24 Fibra óptica.............................................................................................................................................24 Preparação e polimento......................................................................................................................27 Conectores e splicing .........................................................................................................................28 Transceivers.......................................................................................................................................32 Vantagens de Cabo de Fibra Óptica ...................................................................................................33 Transmissão sem fios .............................................................................................................................35 Infravermelhos....................................................................................................................................35 Laser ..................................................................................................................................................36 Microondas.........................................................................................................................................36 Ondas de satélite................................................................................................................................37 Bluetooth ............................................................................................................................................38 Ondas de rádio (Wi-Fi – WireLess – Sem Fio) ....................................................................................42 Padrões..............................................................................................................................................52 Aumentando o alcance .......................................................................................................................57 Power over Ethernet (PoE) .................................................................................................................61 Exercícios de Fixação .............................................................................................................................64 3. dispositivos (Nós) ..................................................................................................... 65 Hubs e Switches .....................................................................................................................................65 Bridges ...................................................................................................................................................70 Repetidor................................................................................................................................................72 Roteadores .............................................................................................................................................73 4. 5. Cabeamento Estruturado: conectores, patch panel ................................................. 76 MODEM, INTERNET e algumas definições ............................................................. 80 Glossário de termos................................................................................................................................80 MODEM .............................................................................................................................................80 DSL ....................................................................................................................................................80 ADSL .................................................................................................................................................80 NAT....................................................................................................................................................81 ATM ...................................................................................................................................................82 PPPoE ...............................................................................................................................................82 PPPoA ...............................................................................................................................................83 Cronologia dos 40 anos da internet .........................................................................................................83 Exercícios de Fixação .............................................................................................................................86 6. Novas Tecnologias de REDE................................................................................... 87 PLC ........................................................................................................................................................87 Histórico da tecnologia PLC ....................................................................................................................87 Powerline Communications.....................................................................................................................87 Funcionamento .......................................................................................................................................88 Vantagens do uso da PLC ......................................................................................................................89 Desvantagens do uso da PLC.................................................................................................................89 PXE - Preboot Execution Environment ....................................................................................................90 Exercícios de Fixação .............................................................................................................................91 7. padrões de comunicação (Métodos de acesso)....................................................... 92 Ethernet..................................................................................................................................................92 ARCNET ................................................................................................................................................94 Token Ring .............................................................................................................................................95 8. 9. 10. Arquiteturas de rede ................................................................................................ 99 Segurança.............................................................................................................. 100 Desenho, Projeto e Simulação de redes ................................................................ 101 Exercício de Fixação ............................................................................................................................101 11. Configuração básica de equipamentos de comunicação, seguindo orientações dos manuais ........................................................................................................................... 102 Exercício de Fixação ............................................................................................................................102 Instalação de Dispositivos de Rede 1. 5 MEIOS DE TRANSMISSÃO CABEADO (METÁLICO) Material retirado do livro REDES Guia Prático de Carlos E. Morimoto. Disponível em: http://www.gdhpress.com.br/redes Leia outros livros on-line em: http://www.gdhpress.com.br/#esgotados Cabo Coaxial O primeiro tipo de cabeamento que surgiu no mercado foi o cabo coaxial. Há alguns anos, esse cabo era o que havia de mais avançado, sendo que a troca de dados entre dois computadores era coisa do futuro. Até hoje existem vários tipos de cabos coaxiais, cada um com suas características específicas. Alguns são melhores para transmissão em alta frequência, outros tem atenuação mais baixa, e outros são imunes a ruídos e interferências. Os cabos coaxiais de alta qualidade não são maleáveis e são difíceis de instalar e os cabos de baixa qualidade podem ser inadequados para trafegar dados em alta velocidade e longas distâncias. Ao contrário do cabo de par trançado, o coaxial mantém uma capacidade constante e baixa, independente do seu comprimento, evitando assim vários problemas técnicos. Devido a isso, ele oferece velocidade da ordem de megabits/seg, não sendo necessário a regeneração do sinal, sem distorção ou eco, propriedade que já revela alta tecnologia. O cabo coaxial pode ser usado em ligações ponto a ponto ou multiponto. A maioria dos sistemas de transmissão de banda base utilizam cabos de impedância com características de 50 Ohm, geralmente utilizados nas TVs a cabo e em redes de banda larga. Isso se deve ao fato de a transmissão em banda base sofrer menos reflexões, devido às capacitâncias introduzidas nas ligações ao cabo de 50 Ohm. Os cabos coaxiais possuem uma maior imunidade a ruídos eletromagnéticos de baixa frequência e, por isso, eram o meio de transmissão mais usado em redes locais. O cabo coaxial, freqüentemente conhecido como cabo BNC (Bayonet-Naur - um conector em forma de baioneta para cabos coaxiais finos), é feito de um único fio de cobre revestido por isolante e coberto por uma camada de trança de alumínio ou de cobre que protege o fio da interferência externa. Se você precisar de mais largura de banda e proteção contra ruídos do que o par trançado pode oferecer, mas não pude gastar com fibra óptica, o cabo coaxial é o caminho. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 6 O cabo coaxial tem quatro partes: O fio central, chamado de condutor interno; uma camada isolante, chamada dielétrico, que envolve o condutor interno; uma camada de chapa ou trança metálica, chamada de blindagem, que cobre o dielétrico; a camada final de isolação, chamada de jaqueta. Existem quatro tipos de cabo coaxial. Cada um deles é usado com um tipo diferente de rede local: Ethernet freqüentemente chamada de 108a5e5, um padrão definido pelo Institute for Electrical & Electronics Engineers (IEEE). RG-58A/U freqüentemente chamado de 10Base2. RG-59/U usado em CATV (TV a cabo) e ARCnet (uma topologia de rede mais antiga). RG-62/U usado em ARCnet e em terminais IBM. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede Tipo de Cabo Cabo fino Ethernet 7 Impedância Diâmetro Conector 50 ohms 3/16" BNC ARCNET – RG-62 93 ohms 3/16" BNC ou RG-59/U 75 ohms 3/16" Utiliza um rabicho RG-62 na extremidade RG-58 com BNC Cabo espesso Ethernet 50 ohms 1/2" Transceptor/MAU no cabo espesso com uma derivaçãdo de par trançado até o cordão da rede Cabo derivado de Ethernet - 3/8" DIX/AUI espesso (não é coaxial, é um cabo de par blindado) Veja como calcular o cabo em: <http://www.tst-radio.com.br/cabo.htm> Veja o calculo para atenuação de cabos em: <http://www.afdatalink.com.br/calculadora.php> Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 8 Cabo par trançado O cabeamento por par trançado (Twisted pair) é um tipo de cabo que tem um feixe de dois fios no qual eles são entrançados um ao redor do outro para cancelar as interferências eletromagnéticas de fontes externas e interferências mútuas (linha cruzada ou, em inglês, crosstalk) entre cabos vizinhos. A taxa de giro (normalmente definida em termos de giros por metro) é parte da especificação de certo tipo de cabo. Quanto maior o número de giros, mais o ruído é cancelado. Foi um sistema originalmente produzido para transmissão telefônica analógica que utilizou o sistema de transmissão por par de fios aproveita-se esta tecnologia que já é tradicional por causa do seu tempo de uso e do grande número de linhas instaladas. Tipos Existem três tipos de cabos Par trançado: Unshielded Twisted Pair - UTP ou Par Trançado sem Blindagem: é o mais usado atualmente tanto em redes domésticas quanto em grandes redes industriais devido ao fácil manuseio, instalação, permitindo taxas de transmissão de até 100 Mbps com a utilização do cabo CAT 5e; é o mais barato para distâncias de até 100 metros; Para distâncias maiores emprega-se cabos de fibra óptica. Sua estrutura é de quatro pares de fios entrelaçados e revestidos por uma capa de PVC. Pela falta de blindagem este tipo de cabo não é recomendado ser instalado próximo a equipamentos que possam gerar campos magnéticos (fios de rede elétrica, motores, inversores de frequência) e também não podem ficar em ambientes com Humidade. Shield Twisted Pair - STP ou Par Trançado Blindado (cabo com blindagem): É semelhante ao UTP. A diferença é que possui uma blindagem feita com a malha metálica. É recomendado para ambientes com interferência eletromagnética acentuada. Por causa de sua blindagem possui um custo mais elevado. Caso o ambiente possua umidade, grande interferência eletromagnética, distâncias acima de 100 metros ou exposto diretamente ao sol ainda é aconselhável o uso de cabos de fibra óptica. Screened Twisted Pair - ScTP também referenciado como FTP (Foil Twisted Pair), os cabos são cobertos pelo mesmo composto do UTP categoria 5 Plenum, para este tipo de cabo, no entanto, uma película de metal é enrolada sobre cada par trançado, melhorando a resposta ao EMI, embora exija maiores cuidados quanto ao aterramento para garantir eficácia frente às interferências. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 9 Cabo FTP Cabo STP Cabo SSTP/ScTP Conector RJ45 Blindado Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 10 As taxas usadas nas redes com o cabo par trançado são: 10 Mbps (Ethernet); 100 Mbps (Fast Ethernet) ou 1000 Mbps (Gigabit Ethernet). Categoria Os cabos UTP foram padronizados pelas normas da EIA/TIA-568-B e são divididos em 9 categorias, levando em conta o nível de segurança e a bitola do fio, onde os números maiores indicam fios (não cabos) com diâmetros menores, veja abaixo um resumo simplificado dos cabos UTP. Categoria do cabo 1 (CAT1): Consiste em um cabo blindado com dois pares trançados compostos por fios 26 AWG. São utilizados por equipamentos de telecomunicação e rádio. Foi usado nas primeiras redes Token-ring mas não é aconselhável para uma rede par trançado. (CAT1 não é mais recomendado pela TIA/EIA). Categoria do cabo 2 (CAT2): É formado por pares de fios blindados (para voz) e pares de fios não blindados (para dados). Também foi projetado para antigas redes token ring E ARCnet chegando a velocidade de 4 Mbps. (CAT2 não é mais recomendado pela TIA/EIA). Categoria do cabo 3 (CAT3): É um cabo não blindado (UTP) usado para dados de até 10Mbits com a capacidade de banda de até 16 MHz. Foi muito usado nas redes Ethernet criadas nos anos noventa (10BASET). Ele ainda pode ser usado para VOIP, rede de telefonia e redes de comunicação 10BASET e 100BASET4. (CAT3 é recomendado pela norma EIA/TIA-568-B). Categoria do cabo 4 (CAT4): É um cabo par trançado não blindado (UTP) que pode ser utilizado para transmitir dados a uma frequência de até 20 MHz e dados a 20 Mbps. Foi usado em redes que podem atuar com taxa de transmissão de até 20Mbps como token ring, 10BASET e 100BASET4. Não é mais utilizado pois foi substituido pelos cabos CAT5 e CAT5e. (CAT4 não é mais recomendado pela TIA/EIA). Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 11 Categoria do cabo 5 (CAT5): usado em redes fast ethernet em frequências de até 100 MHz com uma taxa de 100 Mbps. (CAT5 não é mais recomendado pela TIA/EIA). Categoria do cabo 5e (CAT5e): é uma melhoria da categoria 5. Pode ser usado para frequências até 125 MHz em redes 1000BASE-T gigabit ethernet. Ela foi criada com a nova revisão da norma EIA/TIA-568-B. (CAT5e é recomendado pela norma EIA/TIA-568-B). Categoria do cabo 6 (CAT6): definido pela norma ANSI EIA/TIA-568-B-2.1 possui bitola 24 AWG e banda passante de até 250 MHz e pode ser usado em redes gigabit ethernet a velocidade de 1.000 Mbps. (CAT6 é recomendado pela norma EIA/TIA-568-B). Categoria: CAT 6a: é uma melhoria dos cabos CAT6. O a de CAT6a significa augmented (ampliado). Os cabos dessa categoria suportam até 500 MHz e podem ter até 55 metros no caso da rede ser de 10.000 Mbps, caso contrario podem ter até 100 metros. Para que os cabos CAT 6a sofressem menos interferências os pares de fios são separados uns dos outros, o que aumentou o seu tamanho e os tornou menos flexíveis. Essa categoria de cabos tem os seus conectores específicos que ajudam à evitar interferências. Cabo cat 6a, com o espaçador interno mesmo volume de cabos cat 5e e cat 6a Professor Marcio R. G. de Vazzi – www.vazzi.com.br e comparação entre a espessura do Instalação de Dispositivos de Rede 12 Categoria 7 (CAT7): foi criado para permitir a criação de rede 10 gigabit Ethernet de 100m usando fio de cobre (apesar de atualmente esse tipo de rede esteja sendo usado pela rede CAT6). Concluindo, existem também cabos de rede com fios sólidos e também cabos stranded (de várias fibras, também chamados de patch), onde os 8 fios internos são compostos por fios mais finos. Os cabos sólidos são os mais comuns e são os recomendados para uso geral, pois oferecem uma menor atenuação do sinal (cerca de 20% menos, considerando dois cabos de qualidade similar): A única vantagem dos cabos stranded é que o uso de múltiplos fios torna os cabos mais flexíveis, o que faz com que sejam muitas vezes preferidos para cabos de interconexão curtos (patch cords), usados para ligar os PCs à tomadas de parede ou ligar o switch ao patch panel (veja detalhes a seguir). Dentro do padrão, os cabos de rede crimpados com cabos stranded não devem ter mais de 10 metros. Você pode usar um cabo sólido de até 90 metros até a tomada e um cabo stranded de mais 10 metros até o micro, mas não pode fazer um único cabo stranded de 100 metros. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede CATEGORIA 13 CARACTERÍSTICAS 3 16 MHz, utilizado em ligações de até 10 Mbps 4 20 MHz, utilizado em ligações de até 16 Mbps 5 125 MHz, utilizado em ligações de até 100 Mbps 6 250 MHz, utilizado em ligações de até 155 Mbps 7 600 MHz, utilizado em ligações de até 1000 Mbps Crimpagem/Pinagem Padrão T568A cor pino função cor 1 + TD Vd/Br 2 - TD Verde 3 + RD Lr/Br 4 N/Utilizado Azul 5 N/Utilizado Az/Br 6 - RD Laranja 7 N/Utilizado Mr/Br 8 N/Utilizado Marrom Esquema de ligação sem cruzamento algum (Strainght Through) conforme norma EIA/TIA 568A "Este é o esquema de ligação mais utilizado em todo o mundo" Padrão T568B cor pino função cor 1 + TD Lr/Br 2 - TD Laranja 3 + RD Vd/Br 4 N/Utilizado Azul 5 N/Utilizado Az/Br 6 - RD Verde 7 N/Utilizado Mr/Br 8 N/Utilizado Marrom Esquema de ligação com cruzamento parcial de T568A (Half Cross) conforme norma EIA/TIA 568A Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 14 Padrão T568A (Strainght Through) para 1000BaseT (Gigabit Ethernet) cor pino função cor 1 +BI_DA Vd/Br 2 - BI_DA Verde 3 +BI_DB Lr/Br 4 +BI_DC Azul 5 -BI_DC Az/Br 6 - BI_DB Laranja 7 +BI_DD Mr/Br 8 - BI_DD Marrom Esquema de ligação conforme norma EIA/TIA 568A para 1000BaseT, a codificação das cores é a mesma, modificando-se somente os sinais e que neste tipo de ligação se utiliza todos os pinos de ligação para os sinais (full duplex) Crimpando os cabos A ferramenta básica para crimpar os cabos é o alicate de crimpagem. Ele "esmaga" os contatos do conector, fazendo com que as facas-contato perfurem a cobertura plástica e façam contato com os fios do cabo de rede: É possível comprar alicates de crimpagem razoáveis por pouco mais de 50 reais, mas existem alicates de crimpagem para uso profissional que custam bem mais. Existem ainda "alicates" mais baratos, com o corpo feito de plástico, que são mais baratos, mas não valem o papelão da embalagem. Alicates de crimpagem precisam ser fortes e precisos, por isso evite produtos muito baratos. Ao crimpar os cabos de rede, o primeiro passo é descascar os cabos, tomando cuidado para não ferir os fios internos, que são bastante finos. Normalmente, o alicate inclui uma saliência no canto da guilhotina, que serve bem para isso. Existem também descascadores de cabos específicos para cabos de rede, que são sempre um item bem-vindo na caixa de ferramentas: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 15 Os quatro pares do cabo são diferenciados por cores. Um par é laranja, outro é azul, outro é verde e o último é marrom. Um dos cabos de cada par tem uma cor sólida e o outro é mais claro ou malhado, misturando a cor e pontos de branco. É pelas cores que diferenciamos os 8 fios. O segundo passo é destrançar os cabos, deixando-os soltos. Para facilitar o trabalho, descasque um pedaço grande do cabo, uns 5 ou 6 centímetros, para poder organizar os cabos com mais facilidade e depois corte o excesso, deixando apenas a meia polegada de cabo (1.27 cm, ou menos) que entrará dentro do conector. O próprio alicate de crimpagem inclui uma guilhotina para cortar os cabos, mas operá-la exige um pouco de prática, pois você precisa segurar o cabo com uma das mãos, mantendo os fios na ordem correta e manejar o alicate com a outra. A guilhotina faz um corte reto, deixando os fios prontos para serem inseridos dentro do conector, você só precisa mantê-los firmes enquanto encaixa e crimpa o conector. Existem dois padrões para a ordem dos fios dentro do conector, o EIA 568B (o mais comum) e o EIA 568A. A diferença entre os dois é que a posição dos pares de cabos laranja e verde são invertidos dentro do conector. Existe muita discussão em relação com qual dos dois é "melhor", mas na prática não existe diferença de conectividade entre os dois padrões. A única observação é que você deve cabear toda a rede utilizando o mesmo padrão. Como o EIA 568B é de longe o mais comum, recomendo que você o utilize ao crimpar seus próprios cabos. Uma observação é que muitos cabos são certificados para apenas um dos dois padrões; caso encontre instruções referentes a isso nas especificações, ou decalcadas no próprio cabo, crimpe os cabos usando o padrão indicado. O cabo crimpado com a mesma disposição de fios em ambos os lados do cabo é chamado de cabo "reto", ou straight. Este é o tipo "normal" de cabo, usado para ligar os micros ao switch ou ao roteador da rede. Existe ainda um outro tipo de cabo, chamado de "cross-over" (também chamado de cabo cross, ou cabo cruzado), que permite ligar diretamente dois micros, sem precisar do hub ou switch. Ele é uma opção mais barata quando você tem apenas dois micros. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 16 No cabo cruzado, a posição dos fios é diferente nos dois conectores, de forma que o par usado para enviar dados (TX) seja ligado na posição de recepção (RX) do segundo micro e vice-versa. De um dos lados a pinagem é a mesma de um cabo de rede normal, enquanto no outro a posição dos pares verde e laranja são trocados. Daí vem o nome cross-over, que significa, literalmente, "cruzado na ponta": Esquema dos contatos de envio e recepção em um cabo cross-over Para fazer um cabo cross-over, você crimpa uma das pontas seguindo o padrão EIA 568B que vimos acima e a outra utilizando o padrão EIA 568A, onde são trocadas as posições dos pares verde e laranja. A maioria dos switches atuais são capazes de "descruzar" os cabos automaticamente quando necessário, permitindo que você misture cabos normais e cabos cross-over dentro do cabeamento da rede. Graças a isso, a rede vai funcionar mesmo que você use um cabo cross-over para conectar um dos micros ao hub por engano. Ao crimpar, você deve retirar apenas a capa externa do cabo e não descascar individualmente os fios, pois isso, ao invés de ajudar, serviria apenas para causar mau contato, deixando frouxo o encaixe com os pinos do conector. A função do alicate é fornecer pressão suficiente para que os pinos do conector RJ-45, que internamente possuem a forma de lâminas, esmaguem os fios do cabo, alcançando o fio de cobre e criando o contato: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 17 Como os fios dos cabos de rede são bastante duros, é preciso uma boa dose de força para que o conector fique firme, daí a necessidade de usar um alicate resistente. Não tenha medo de quebrar ou danificar o alicate ao crimpar, use toda a sua força: É preciso um pouco de atenção ao cortar e encaixar os fios dentro do conector, pois eles precisam ficar perfeitamente retos. Isso demanda um pouco de prática. No começo, você vai sempre errar algumas vezes antes de conseguir. Veja que o que protege os cabos contra as interferências externas são justamente as tranças. A parte destrançada que entra no conector é o ponto fraco do cabo, onde ele é mais vulnerável a todo tipo de interferência. Por isso, é recomendável deixar o menor espaço possível sem as tranças. Para crimpar cabos dentro do padrão, você precisa deixar menos de meia polegada de cabo (1.27 cm) destrançado. Você só vai conseguir isso cortando o excesso de cabo solto antes de encaixar o conector, como na foto: Outra observação é que, além de ser preso pelos conectores metálicos, o cabo é preso dentro do conector através de uma trava plástica, que é também presa ao crimpar o cabo. A trava prende o cabo através da cobertura plástica, por isso é importante cortar todo o excesso de cabo destrançado, fazendo com que parte da cobertura plástica fique dentro do conector e seja presa pela trava. Sem isso, os contatos podem facilmente ser rompidos com qualquer esbarrão, tornando a rede como um todo menos confiável. Além do cabo e do conector RJ-45, existem dois acessórios, que você pode ou não usar em seus cabos, conforme a disponibilidade. O primeiro são as capas plásticas (boots), que são usadas nas Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 18 pontas dos cabos para melhorar o aspecto visual. Por estarem disponíveis em várias cores, elas podem ser também usadas para identificar os cabos, mas com exceção disso elas são puramente decorativas, não possuem nenhuma outra função. Para usá-las, basta colocar a capa antes do conector: O segundo são os inserts, que são um tipo de suporte plástico que vai dentro do conector. Depois de destrançar, organizar e cortar o excesso de cabo, você passa os 8 fios dentro do insert e eles os mantêm na posição, facilitando o encaixe no conector. Os conectores RJ-45 projetados para uso em conjunto com o insert possuem um espaço interno maior para acomodá-lo. Devido a isso, os inserts são fornecidos em conjunto com alguns modelos de conectores e raramente são vendidos separadamente: O primeiro teste para ver se os cabos foram crimpados corretamente é conectar um dos micros (ligado) ao switch e ver se os LEDs da placas de rede e do hub acendem. Isso mostra que os sinais elétricos enviados estão chegando até o switch e que ele foi capaz de abrir um canal de comunicação com a placa. Se os LEDs nem acenderem, então não existe o que fazer. Corte os conectores e tente de novo. Infelizmente, os conectores são descartáveis: depois de crimpar errado uma vez, você precisa usar outro novo, aproveitando apenas o cabo. Mais um motivo para prestar atenção ;). Existem também aparelhos testadores de cabos, que oferecem um diagnóstico muito mais sofisticado, dizendo, por exemplo, se os cabos são adequados para transmissões a 100 ou a 1000 megabits e avisando caso algum dos 8 Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 19 fios do cabo esteja rompido. Os mais sofisticados avisam inclusive em que ponto o cabo está rompido, permitindo que você aproveite a parte boa. Esses aparelhos serão bastante úteis se você for crimpar muitos cabos, mas são dispensáveis para trabalhos esporádicos, pois é muito raro que os cabos venham com fios rompidos de fábrica. Os cabos de rede apresentam também uma boa resistência mecânica e flexibilidade, para que possam passar por dentro de tubulações. Quase sempre os problemas de transmissão surgem por causa de conectores mal crimpados. Existem ainda modelos mais simples de testadores de cabos, que chegam a custar em torno de 20 reais. Eles realizam apenas um teste de continuidade do cabo, checando se o sinal elétrico chega até a outra ponta e, verificando o nível de atenuação, para certificar-se de que ele cumpre as especificações mínimas. Um conjunto de 8 leds se acende, mostrando o status de cada um dos 8 fios. Se algum fica apagado durante o teste, você sabe que o fio correspondente está partido. A limitação é que eles não são capazes de calcular em que ponto o cabo está partido, de forma que a sua única opção acaba sendo trocar e descartar o cabo inteiro. Uma curiosidade com relação aos testadores é que algumas placas-mãe da Asus, com rede Yukon Marvel (e, eventualmente, outros modelos lançados futuramente), incluem um software testador de cabos, que pode ser acessado pelo setup, ou através de uma interface dentro do Windows. Ele funciona de uma forma bastante engenhosa. Quando o cabo está partido em algum ponto, o sinal elétrico percorre o cabo até o ponto onde ele está rompido e, por não ter para onde ir, retorna na forma de interferência. O software cronometra o tempo que o sinal demora para ir e voltar, apontando com uma certa precisão depois de quantos metros o cabo está rompido. Outra dica é que no padrão 100BASE-TX são usados apenas os pares laranja e verde para transmitir dados. Você pode tirar proveito disso para fazer um cabo mini-crossover para levar na sua caixa de ferramentas, usando apenas os pares laranja e verde do cabo. De um lado a pinagem seria: branco com laranja, laranja, branco com verde, nada, nada, verde, nada, nada; e do outro seria: branco com verde, verde, branco com laranja, nada, nada, laranja, nada, nada: Cabo cross de emergência, feito com apenas dois dos pares do cabo Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 20 Este é um cabo fora do padrão, que não deve ser usado em instalações, mas, em compensação, ocupa um volume muito menor e pode ser útil em emergências. Outro componente que pode ser útil em algumas situações é o conector de loopback, que é usado por programas de diagnóstico para testar a placa de rede. Ele é feito usando um único par de fios, ligado nos contatos 1, 2, 3 e 6 do conector, de forma que os dois pinos usados para enviar dados sejam ligados diretamente nos dois pinos de recepção, fazendo com que a placa receba seus próprios dados de volta: Conector de loopback A pinagem do conector de loopback é: 1- Branco com laranja 2- Laranja 3- Branco com laranja (retornando) 4- nada 5- nada 6- Laranja (retornando) 7- nada 8- nada Ao plugar o conector na placa de rede, você notará que o link da rede é ativado. Ao usar o comando "mii-tool" no Linux, por exemplo, você teria um "eth0: no link" com o cabo de rede desconectado e passaria a ter um "eth0: negotiated 100baseTx-FD, link ok" depois de encaixar o conector de loopback. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 21 Tomadas e emendas Continuando, uma boa opção ao cabear é usar tomadas para cabos de rede, ao invés de simplesmente deixar os cabos soltos. Elas dão um acabamento mais profissional e tornam o cabeamento mais flexível, já que você pode ligar cabos de diferentes tamanhos às tomadas e substituí-los conforme necessário (ao mudar os micros de lugar, por exemplo). Existem vários tipos de tomadas de parede, tanto de instalação interna quanto externa: O cabo de rede é instalado diretamente dentro da tomada. Em vez de ser crimpado, o cabo é instalado em um conector próprio (o tipo mais comum é o conector 110) que contém lâminas de contato. A instalação é feita usando uma chave especial, chamada, em inglês, de punch down tool: A ferramenta pressiona o cabo contra as lâminas, de forma a criar o contato, e ao mesmo tempo corta o excesso de cabo. Alguns conectores utilizam uma tampa que, quando fechada, empurra os cabos, tornando desnecessário o uso da ferramenta (sistema chamado de tool-less ou auto-crimp). Eles são raros, justamente por serem mais caros. O próprio conector inclui o esquema de cores dos cabos, junto com um decalque ou etiqueta que indica se o padrão usado corresponde ao EIA 568A ou ao EIA 568B. Se você estiver usando o EIA 568B no restante da rede e o esquema do conector corresponder ao EIA 568A, basta trocar a posição dos pares laranja e verde no conector. Outro conector usado é o keystone jack, uma versão fêmea do conector RJ-45, que é usado em patch panels (veja a seguir) e pode ser usado também em conectores de parede, em conjunto com a Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 22 moldura adequada. Os cabos são instalados da mesma forma que nos conectores de parede com o conector 110, usando a chave punch down: Existem também emendas (couples) para cabos de rede, que consistem em dois conectores RJ-45 fêmea, que permitem ligar diretamente dois cabos, criando um único cabo mais longo: O problema é que quase todas as emendas baratas que vemos à venda aqui no Brasil são destinados a cabos de voz (como a emenda amarelo-fosco da foto à esquerda) e não a cabos de rede. Isso significa que eles não atendem às especificações dos cabos cat5 ou cat5e e causam uma grande atenuação do sinal quando usadas. Elas geralmente funcionam sem grandes problemas quando usados em conjunto com cabos curtos em redes de 100 megabits, mas causam graves problemas de atenuação em redes gigabit, desconectando a estação, ou fazendo com que as placas chaveiem para um modo de transmissão mais lento, de forma a manter a conexão. Emendas destinadas a cabos de rede são quase sempre rotuladas com a categoria à qual atendem com uma etiqueta ou decalque (como a emenda prateada da foto à direita), mas são mais caras e mais difíceis de encontrar. Na falta de uma, o correto é substituir os dois cabos por um único cabo maior ou fazer uma extensão, usando um cabo com um conector RJ-45 crimpado de um lado e um keystone jack (ou uma tomada de parede) do outro. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede Exercícios de Fixação 1 – Quantos tipos de cabo coaxial existem? Fale brevemente. 2 – O que é um cabo par trançado? Quais as taxas de transmissão ele suporta? 3 – Quais tipos de cabo par trançado existem? fale brevemente. 4 – Fale sobre as categorias de cabos par trançado. Qual é a mais utilizada? por quê? 5 – Qual dos padrões de crimpagem de cabos é a melhor o EIA 568A ou o EIA 568B? Justifique. 6 – O que é um cabo "cross-over"? Para que ele serve? Explique como fazer um cabo cross-over. 7 – O que é Conector de loopback? Qual a sua pinagem/crimpagem? 8 – É possível fazer emendas em cabos par trançado? Explique. Professor Marcio R. G. de Vazzi – www.vazzi.com.br 23 Instalação de Dispositivos de Rede 2. 24 OUTROS MEIOS DE TRANSMISSÃO (NÃO METÁLICO) Fibra óptica Os cabos de fibra óptica utilizam o fenômeno da refração interna total para transmitir feixes de luz a longas distâncias. Um núcleo de vidro muito fino, feito de sílica com alto grau de pureza é envolvido por uma camada (também de sílica) com índice de refração mais baixo, chamada de cladding, o que faz com que a luz transmitida pelo núcleo de fibra seja refletida pelas paredes internas do cabo. Com isso, apesar de ser transparente, a fibra é capaz de conduzir a luz por longas distâncias, com um índice de perda muito pequeno. Embora a sílica seja um material abundante, os cabos de fibra óptica são caros devido ao complicado processo de fabricação, assim como no caso dos processadores, que são produzidos a partir do silício. A diferença entre sílica e silício é que o silício é o elemento Si puro, enquanto a sílica é composta por dióxido de silício, composto por um átomo de silício e dois de oxigênio. O silício é cinza escuro e obstrui a passagem da luz, enquanto a sílica é transparente. O núcleo e o cladding são os dois componentes funcionais da fibra óptica. Eles formam um conjunto muito fino (com cerca de 125 microns, ou seja, pouco mais de um décimo de um milímetro) e frágil, que é recoberto por uma camada mais espessa de um material protetor, que tem a finalidade de fortalecer o cabo e atenuar impactos chamado de coating, ou buffer. O cabo resultante é então protegido por uma malha de fibras protetoras, composta de fibras de kevlar (que têm a função de evitar que o cabo seja danificado ou partido quando puxado) e por uma nova cobertura plástica, chamada de jacket, ou jaqueta, que sela o cabo: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede Cabos destinados a redes 25 locais tipicamente contêm um único fio de fibra, mas cabos destinados a links de longa distância e ao uso na área de telecomunicações contêm vários fios, que compartilham as fibras de kevlar e a cobertura externa: Como os fios de fibra são muito finos, é possível incluir um grande volume deles em um cabo de tamanho modesto, o que é uma grande vantagem sobre os fios de cobre. Como a capacidade de transmissão de cada fio de fibra é bem maior que a de cada fio de cobre e eles precisam de um volume muito menor de circuitos de apoio, como repetidores, usar fibra em links de longa distância acaba saindo mais barato. Outra vantagem é que os cabos de fibra são imunes a interferência eletromagnética, já que transmitem luz e não sinais elétricos, o que permite que sejam usados mesmo em ambientes onde o uso de fios de cobre é problemático. Como criar links de longa distância cavando valas ou usando cabos submarinos é muito caro, é normal que seja usado um volume de cabos muito maior que o necessário. Os cabos adicionais são chamados de fibra escura (dark fiber), não por causa da cor, mas pelo fato de não serem usados. Eles ficam disponíveis para expansões futuras e para substituição de cabos rompidos ou danificados. Quando ouvir falar em padrões "para fibras escuras", tenha em mente que são justamente padrões de transmissão adaptados para uso de fibras antigas ou de mais baixa qualidade, que estão disponíveis como sobras de instalações anteriores. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 26 A transmissão de dados usando sinais luminosos oferece desafios, já que os circuitos eletrônicos utilizam eletricidade e não luz. Para solucionar o problema, é utilizado um transmissor óptico, que converte o sinal elétrico no sinal luminoso enviado através da fibra e um receptor, que faz o processo inverso. O transmissor utiliza uma fonte de luz, combinada com uma lente, que concentra o sinal luminoso, aumentando a percentagem que é efetivamente transmitida pelo cabo. Do outro lado, é usado um receptor ótico, que amplifica o sinal recebido e o transforma novamente nos sinais elétricos que são processados. Para reduzir a atenuação, não é utilizada luz visível, mas sim luz infravermelha, com comprimentos de onda de 850 a 1550 nanômetros, de acordo com o padrão de rede usado. Antigamente, eram utilizados LEDs nos transmissores, já que eles são uma tecnologia mais barata, mas com a introdução dos padrões Gigabit e 10 Gigabit eles foram quase que inteiramente substituídos por laseres, que oferecem um chaveamento mais rápido, suportando, assim, a velocidade de transmissão exigida pelos novos padrões de rede. Existem padrões de fibra óptica para uso em redes Ethernet desde as redes de 10 megabits. Antigamente, o uso de fibra óptica em redes Ethernet era bastante raro, mas com o lançamento dos padrões de 10 gigabits a utilização vem crescendo, com os links de fibra sendo usados sobretudo para criar backbones e links de longa distância. Existem dois tipos de cabos de fibra óptica, os multimodo ou MMF (multimode fibre) e os monomodo ou SMF (singlemode fibre). As fibras monomodo possuem um núcleo muito mais fino, de 8 a 10 mícrons de diâmetro, enquanto as multimodo utilizam núcleos mais espessos, tipicamente com 62.5 microns: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 27 As fibras multimodo são mais baratas e o núcleo mais espesso demanda uma precisão menor nas conexões, o que torna a instalação mais simples, mas, em compensação, a atenuação do sinal luminoso é muito maior. Isso acontece porque o pequeno diâmetro do núcleo das fibras monomodo faz com que a luz se concentre em um único feixe, que percorre todo o cabo com um número relativamente pequeno de reflexões. O núcleo mais espesso das fibras multimodo, por sua vez, favorece a divisão do sinal em vários feixes separados, que ricocheteiam dentro do cabo em pontos diferentes, aumentando brutalmente a perda durante a transmissão, como você pode ver nos desenhos a seguir: Para efeito de comparação, as fibras multimodo permitem um alcance de até 550 metros no Gigabit Ethernet e 300 metros no 10 Gigabit, enquanto as fibras monomodo podem atingir até 80 km no padrão 10 Gigabit. Esta brutal diferença faz com que as fibras multimodo sejam utilizadas apenas em conexões de curta distância, já que sairia muito mais caro usar cabos multimodo e repetidores do que usar um único cabo monomodo de um ponto ao outro. Preparação e polimento Considerando que um mícron corresponde a um milésimo de milímetro, você pode imaginar a dificuldade que é preparar os cabos de fibra, emendar fibras partidas e assim por diante. Diferente dos cabos de cobre, que podem ser cortados e crimpados usando apenas ferramentas simples, as fibras exigem mais equipamento e um manuseio muito mais cuidadoso. Para pequenas instalações, acaba sendo mais simples e mais barato comprar diretamente os cabos prontos, já no tamanho desejado. Um cabo de 10 metros de fibra multimodo pode custar menos de 80 reais. Cabo de fibra com conectores LC Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 28 Você pode se perguntar qual seria a vantagem de utilizar fibra óptica para curtas distâncias, já que os cabos de par trançado são suportados tanto no padrão Gigabit Ethernet quanto no 10G. A resposta é que é exatamente por esse motivo que os cabos de fibra óptica ainda não são usados em larga escala em redes locais, apesar de dominarem os links de longa distância. Normalmente, utiliza-se fibra óptica apenas em situações onde os 100 metros máximos do par trançado não são suficientes e o uso de switches ou repetidores para estender o sinal não é viável, ou em casos em que uma migração de longo prazo para fibra óptica está em curso. Conectores e splicing Existem vários tipos de conectores de fibra óptica. O conector tem uma função importante, já que a fibra deve ficar perfeitamente alinhada para que o sinal luminoso possa ser transmitido sem grandes perdas. Os quatro tipos de conector mais comuns são os LC, SC, ST e MT-RJ. Os conectores ST e SC eram os mais populares a até pouco tempo, mas os LC vêm crescendo bastante em popularidade e podem vir a se tornar o padrão dominante. Os conectores MT-RJ também têm crescido em popularidade devido ao seu formato compacto, mas ainda estão restritos a alguns nichos. Como cada conector oferece algumas vantagens sobre os concorrentes e é apoiado por um conjunto diferente de empresas, a escolha recai sobre o conector usado pelos equipamentos que pretender usar. É possível inclusive utilizar conectores diferentes dos dois lados do cabo, usando conectores LC de um lado e conectores SC do outro, por exemplo. O LC (Lucent Connector) é um conector miniaturizado que, como o nome sugere, foi originalmente desenvolvido pela Lucent. Ele vem crescendo bastante em popularidade, sobretudo para uso em fibras monomodo. Ele é o mais comumente usado em transceivers 10 Gigabit Ethernet: Conector LC Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 29 O ST (Straight Tip) é um conector mais antigo, muito popular para uso com fibras multimodo. Ele foi o conector predominante durante a década de 1990, mas vem perdendo espaço para o LC e outros conectores mais recentes. Ele é um conector estilo baioneta, que lembra os conectores BNC usados em cabos coaxiais. Embora os ST sejam maiores que os conectores LC, a diferença não é muito grande: Conector ST e cabo de fibra com conectores ST e LC O tubo branco cilíndrico que aparece na ponta do conector não é o fio de fibra propriamente dito, mas sim o ferrolho (ferrule), que é o componente central de todos os conectores, responsável por conduzir o fino núcleo de fibra e fixá-lo dentro do conector. Ele é uma peça de cerâmica, aço ou polímero plástico, produzido com uma grande precisão, já que com um núcleo de poucos mícrons de espessura, não existe muita margem para erro: Ferrolho de um conector ST Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 30 A ponta do fio de fibra (fixada no ferrolho) precisa ser perfeitamente limpa, já que qualquer sujeira pode prejudicar a passagem da luz, atenuando o sinal. Além de limpar a ponta antes da conexão, é importante que ela seja protegida usando o protetor plástico que acompanha o cabo enquanto ele estiver sem uso. Continuando, temos o SC, que foi um dos conectores mais populares até a virada do milênio. Ele é um conector simples e eficiente, que usa um sistema simples de encaixe e oferece pouca perda de sinal. Ele é bastante popular em redes Gigabit, tanto com cabos multimodo quanto monomodo, mas vem perdendo espaço para o LC. Uma das desvantagens do SC é seu tamanho avantajado; cada conector tem aproximadamente o tamanho de dois conectores RJ-45 colocados em fila indiana, quase duas vezes maior que o LC: Conector SC e cabo de fibra com conectores SC e LC Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede Finalizando, temos o MT-RJ 31 (Mechanical Transfer Registered Jack) um padrão novo, que utiliza um ferrolho quadrado, com dois orifícios (em vez de apenas um) para combinar as duas fibras em um único conector, pouco maior que um conector telefônico. Ele vem crescendo em popularidade, substituindo os conectores SC e ST em cabos de fibra multimodo, mas ele não é muito adequado para fibra monomodo: Conector MT-RJ e cabo de fibra com conectores MT-RJ e LC Além do uso de conectores, é possível também unir dois fios de fibra (processo chamado de splicing) ou reparar um fio partido usando dois métodos. O primeiro é o processo de fusão (fusion splicing), onde é usado um arco elétrico para soldar as duas fibras, criando uma junção permanente. Os aparelhos de fusão atuais fazem a junção de forma semi-automatizada, o problema é que eles são muito caros (a maioria custa a partir de US$ 15.000), de forma que são acessíveis apenas a empresas especializadas. O segundo é um processo mecânico (mechanical splicing), onde é usada uma emenda de aplicação manual. Os dois fios são juntados usando um suporte e colados usando uma resina especial, desenvolvida para não obstruir a passagem da luz. Como a junção é bem mais frágil que o fio Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 32 original, o trecho é reforçado externamente para evitar uma nova ruptura. Temos aqui exemplos dos dois processos, com um fusor da Ericsson e um splicer mecânico: Transceivers Como os transmissores e receptores para cabos de fibra óptica são muito caros, sobretudo os para fibra monomodo, eles são separados em componentes avulsos, os transceivers (transceptores), que são instalados no switch ou no roteador de acordo com a necessidade: Transceiver 10GBASE-LR Com isso, você pode comprar apenas os transceivers referentes ao número de conexões que for utilizar e misturar transceivers de diferentes padrões (10GBASE-LR e 10GBASE-SR, por exemplo) no mesmo switch ou roteador, conforme a necessidade. Esta flexibilidade é importante, pois um único transceiver pode custar mais caro do que o próprio switch. O transceiver transforma os sinais ópticos recebidos através do cabo em sinais elétricos que são enviados ao switch e vice-versa. Eles são usados apenas nos padrões de rede que utilizam cabos de fibra óptica, já que nos padrões baseados em fios de cobre a conversão não é necessária. Apesar do pequeno tamanho, os transceivers são quase sempre os componentes mais caros ao criar um link de fibra. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 33 É comum que os switches Gigabit e 10 Gigabit high-end incorporem duas, quatro ou oito baias para transceivers, combinados com um certo número de portas para cabos de par trançado. O switch então passa a atuar também como um bridge, unificando os segmentos com par trançado e com fibra, que forma que passem a formar uma única rede. Um exemplo é este Netgear GSM7328S, que inclui 24 portas Gigabit Ethernet, 4 baias para transceptores SFP Gigabit (os 4 conectores menores ao lado dos RJ-45) e conectores para 4 baias destinadas a transceivers 10 Gigabit (dois na parte frontal e dois na traseira): A idéia é que os links 10 Gigabits de fibra sejam utilizados para interligar dois ou mais switches a longas distâncias e as portas para cabo de par trançado sejam usadas pelos PCs individuais. Imagine que utilizando transceptores 10GBASE-LR você pode utilizar cabos monomodo de até 10 km, de forma que criar backbones de longa distância interligando os switches deixa de ser um problema. Vantagens de Cabo de Fibra Óptica 1 - Imunidade à Interferências - O feixe de luz transmitido pela fibra óptica não sofre interferência de sistemas eletromagnéticos externos. 2 – Sigilo - Devido à dificuldades de extração do sinal transmitido, obtém-se sigilo nas comunicações. 3 - Tamanho Pequeno - Um cabo de 3/8 de polegada (9,18mm) com 12 pares de fibra, operando à 140 MBPS pode carregar tantos canais de voz quanto um de 3 polegadas ( 73mm) de cobre com 900 pares trançados. Menor tamanho significa melhor utilização de dutos internos. 4 - Condutividade elétrica nula - A fibra óptica não precisa ser protegida de descargas elétricas, nem mesmo precisa ser aterrada, podendo suportar elevadas diferenças de potencial. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 34 5- Leveza - O mesmo cabo óptico citado no item 2 pesa aproximadamente 58 kg/km. O cabo de pares trançados pesa 7.250 Kg/km. Isto possibilita maiores lances de puxamento para o cabo de fibra óptica. 6 - Largura de Banda - Fibras ópticas foram testadas até os 350 bilhões de bits por segundo em uma distância de 100km. Taxas teóricas de 200-500 trilhões de bits por segundo são alcançáveis. 7 - Baixa Perda - As fibras monomodo atuais possuem perdas tão baixas quanto 0,2 dB/km (Em 1550 nm). 8- Imunidade à Ruídos - Diferente dos sistemas metálicos, que requerem blindagem para evitar radiação e captação eletromagnética, o cabo óptico é um dielétrico e não é afetado por interferências de rádio frequência ou eletromagnéticas. O potencial para baixas taxas de erro, elevam a eficiência do circuito. As fibras ópticas são o único meio que podem transmitir através de ambientes sob severa radiação. 9 - Alta Faixa de Temperatura - Fibras e cabos podem ser fabricados para operar em temperaturas de -40º C até 93ºC. Há registros de resistência a temperatura de -73ºC até 535ºC. 10 - Sem Risco de Fogo ou Centelhamento - As fibras ópticas oferecem um meio para dados sem circulação de corrente elétrica. Para aplicações em ambientes perigosos ou explosivos, elas são uma forma de transmissão segura. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 35 Transmissão sem fios Existem vários meios de transmissão sem fio, dentre eles: infravermelhos, laser, microondas, rádio e satélite Infravermelhos Podem ser utilizados em sistemas de uso doméstico (televisores, vídeos, automóveis) para transmitir sinais digitais entre computadores, tornando-se necessário que estes computadores se encontrem relativamente próximos uns dos outros. Existem normas para transmissões entre 1.15 Mbps e 4 Mbps com alcances máximos entre 15 m e 60 m e ainda entre 10 e 155 Mbps e com alcance de 30 m. As desvantagens dos infravermelhos estão sobretudo na necessidade de linha de vista entre emissor e receptor (impossível interligar através de paredes) e nas distâncias longas. Vantagens: * As frequências a que trabalham não obrigam a pedidos de licença; * Privacidade – não passam através das paredes; * Componentes – não são dos mais caros (para taxas baixas). Desvantagens: * Necessidade de linha de vista entre emissor e receptor; * Altas taxas obrigam a equipamentos muito caros; * Mais susceptíveis a erros. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 36 Laser São, por vezes, uma boa alternativa à fibra óptica em redes locais já que permite grandes débitos e, como todas as ligações sem fios, grande mobilidade. Há equipamentos no mercado capazes de ultrapassar os 6 Mbps até 3 km de distância. Vantagens: * Altos débitos se a poucos quilómetros de distância * Não necessita de pedido de autorização a entidades gestoras do espaço radioeléctrico Desvantagens: * Sensível a poeiras, nevoeiro, chuva, etc. * O alinhamento do emissor e do receptor é extremamente rigoroso, o que traz por vezes dificuldades no equipamento exterior Microondas → São possíveis transmissões equivalentes às das várias Ethernets (10 Mbps a 100 Mbps) a distâncias variadas, utilizadas nas comunicações móveis. → São usadas muitas vezes para ligações entre edifícios. → As suas vantagens e desvantagens são semelhantes às dos infravermelhos. → Baixa capacidade em termos de velocidade de transmissão Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede Ondas de satélite * Suportam uma largura de banda elevada. * Os satélites usados para telecomunicações ou transmissão de dados sob a forma digital encontram-se em orbitas a cerca de 30-40 km da superfície terrestre. * Uplinks- transmissão da terra para o satélite. * Downlinks- transmissão do satélite para a terra. Professor Marcio R. G. de Vazzi – www.vazzi.com.br 37 Instalação de Dispositivos de Rede 38 Bluetooth O Bluetooth é um padrão para redes PAN (personal area network), ou seja, uma rede de curta distância, usada para interligar celulares, palmtops e outros dispositivos de uso pessoal. Ele funciona como um "cable replacement", ou seja, uma tecnologia que permite interligar periféricos próximos, substituindo o uso de cabos. Ele é usado por um enorme número de celulares, sem falar de palmtops e outros dispositivos, incluindo fones, teclados e mouses. A versão inicial do padrão foi desenvolvida por um consórcio composto pela Ericsson, IBM, Nokia, Toshiba e Intel e publicada em julho de 1999. Pouco depois, o Bluetooth foi adotado pelo IEEE, dando origem ao padrão 802.15.1. Isso reforçou a posição do Bluetooth como um padrão aberto e acelerou sua adoção, embora ele tenha sido ofuscado pelo crescimento do Wi-Fi, que ocupou muitos dos nichos aos quais o Bluetooth era destinado. A principal vantagem do Bluetooth é o baixo consumo elétrico, o que permite que os transmissores sejam usados em dispositivos pequenos demais para comportar uma interface wireless, como no caso de um celular, headset, ou mesmo de um teclado ou mouse. O uso de chips mais simples também faz com que os transmissores Bluetooth sejam bem mais baratos do que placas wireless Wi-Fi. Eles ainda não são muito comuns em notebooks e desktops montados, mas os adaptadores Bluetooth USB são bastante acessíveis. Aqui temos um adaptador USB desmontado. Ele é composto de dois controladores simples, acompanhados por alguns diodos e resistores, um cristal de clock (instalado do outro lado da placa) e um led. Para simplificar o projeto, uma trilha na própria placa é usada como antena: Existem também alguns modelos com antenas externas, como o modelo da Linksys à direita, mas o aumento no alcance devido ao uso da antena não é tão grande quanto pode parecer à primeira vista e a antena torna o transmissor maior e menos prático. Existem ainda alguns modelos de transmissores Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 39 baratos, que utilizam antenas externas falsas, que nada mais são do que um tubo plástico oco, destinado a enganar os incautos. Naturalmente, o baixo consumo e o baixo custo têm seu preço. O alcance é pequeno e a velocidade de transmissão é bastante baixa. O Bluetooth oferece uma velocidade bruta de 1 megabit, mas devido ao overhead do protocolo de comunicação, a velocidade real (bits úteis) é de apenas 721 kbits em modo assíncrono (o modo de transmissão menos confiável) ou 432 kbits em modo síncrono. Temos ainda mais uma certa perda devido a retransmissões de pacotes perdidos, ou corrompidos devido a interferência, o que faz com que, na prática, as taxas sejam ainda mais baixas. A baixa velocidade do Bluetooth o torna muito lento para uso em redes, mas é suficiente para suas principais aplicações, que são a comunicação entre o PC e o celular (ou palmtop), transferindo imagens e pequenos arquivos e permitindo o uso de headsets, teclados e mouses. Dispositivos maiores utilizam redes Wi-Fi, de forma que os dois padrões acabam se complementando. No Bluetooth 2.x (o padrão atual) a velocidade foi multiplicada por três, chegando a 3 megabits brutos através da mudança no padrão de modulação do GFSK (Gaussian frequency shift keying) para o PSK (phase shift keying), mas é preciso que os dois transmissores suportem o padrão, caso contrário a taxa cai para o 1 megabit do padrão original. Existem dois tipos de adaptadores Bluetooth, que se diferenciam pela potência de transmissão. Os dispositivos classe 1 utilizam transmissores de 100 milliwatts, o que resulta em um alcance teórico de 100 metros, enquanto os dispositivos classe 2 utilizam transmissores de apenas 2.5 milliwatts, o que resulta em um alcance de apenas 10 metros. Em ambos os casos, o número se refere a alcance em campo aberto. Como o sinal do Bluetooth é muito fraco, ele é atenuado rapidamente por obstáculos. O sinal pode ultrapassar uma parede fina de alvenaria, permitindo que você consiga acessar seu celular que esqueceu na sala ao lado, mas não espere nada muito além disso. De uma forma geral, você tem uma boa conexão apenas ao usar dois aparelhos dentro da mesma sala. A maioria dos adaptadores USB destinados a micros PC utilizam transmissores classe 1, mas a maioria dos celulares e outros dispositivos pequenos utilizam transmissores classe 2, que oferecem um consumo elétrico mais baixo. A combinação dos dois não resulta em um alcance muito maior do que ao utilizar dois transmissores classe 2, pois pouco adianta um transmissor mais potente no PC, se ele não for capaz de captar o sinal emitido pelo outro dispositivo. A rede formada entre os dispositivos Bluetooth é chamada de piconet (pico=pequena, net=rede) e é composta por um dispositivo central (master) e até 7 dispositivos subordinados (slaves), que são conectados a ele. É possível adicionar até 255 "parked nodes", que são dispositivos configurados para fazerem parte da rede, mas que não estão ativos no momento. Ou seja, você poderia conectar Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 40 um grande número de aparelhos com Bluetooth ao PC ou a outro dispositivo central, desde que não usasse mais do que 7 deles ao mesmo tempo. Dispositivos maiores, como palmtops e celulares podem ser configurados tanto em modo master quanto em modo slave, de acordo com a situação. O celular pode operar em modo master ao usar um teclado bluetooth e em modo slave ao ser acessado pelo PC, mas dispositivos menores, como teclados e headsets operam apenas em modo slave. A segurança é garantida por um processo de autenticação, chamado de pairing, onde você define um código de acesso (passkey) que precisa ser digitado nos dispositivos para criar a conexão. O pairing é necessário apenas para fazer a conexão inicial, a partir daí a conexão se torna definitiva. Este sistema não é particularmente seguro, mas como o alcance dos transmissores Bluetooth é muito curto, ele é considerado aceitável. Pairing em um Nokia E62 O padrão Bluetooth prevê o uso de diversos "profiles", que são diferentes protocolos de comunicação, desenvolvidos de forma a atender diversos cenários de uso. Os cinco profiles mais usados são o HSP (Headset Profile), que é utilizado por headsets Bluetooth, o HID (Human Interface Device Profile), usado por teclados, mouses, joysticks e outros dispositivos de entrada, o FTP (File Transfer Profile), que permite transferir arquivos, o OPP (Object Push Profile) um protocolo de transferência de dados de uso geral, que pode ser usado para transferir contatos, fotos e outras informações e o DUN (Dial-up Networking Profile), que é usado por celulares para permitir o acesso à web através do PC. Cada profile faz com que o transmissor Bluetooth e o dispositivo do outro lado sejam vistos de forma diferente pelo sistema. No HSP, o headset é visto como uma placa de som remota, que permite o envio de streams de áudio. No HID o teclado ou mouse Bluetooth é visto pelo sistema como se fosse um dispositivo de entrada conectado a uma das portas USB do micro, enquanto no DUN o celular é visto pelo sistema como um modem ligado a uma porta serial, que é usado para "discar" para o provedor e, assim, estabelecer a conexão. Existe ainda o PAN (Personal Area Networking), que usa uma camada de emulação para permitir o tráfego de pacotes Ethernet, de forma que o transmissor Bluetooth seja usado como uma interface de rede. É este profile que seria usado ao ligar dois PCs em rede via Bluetooth. Embora a velocidade de uma conexão Bluetooth seja satisfatória para tarefas leves, como compartilhar a conexão e transferir pequenos arquivos (desde que você não se importe com o limite Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 41 de 721 kbits), o PAN é um profile pouco usado na prática, já que é muito mais fácil ligar dois micros usando um cabo cross-over, ou uma rede wireless ad-hoc, que são mais fáceis de configurar e oferecem uma velocidade maior. Aqui temos dois exemplos de uso, transferindo arquivos usando o BlueSoleil (um gerenciador Bluetooth para o Windows, fornecido com a maioria dos adaptadores bluetooth USB) e acessando os contatos em um celular da Motorola, usando o KMobileTools no Linux: Em se tratando de redes, o uso mais popular para o bluetooth atualmente é acessar a web usando o celular, usando o DUN. Antigamente, o tráfego de dados nas redes GPRS era extorsivamente caro e o acesso muito lento, mas com a introdução do EDGE e das redes 3G e o surgimento de planos voltados especificamente para o acesso à web, as velocidades melhoraram e o custo caiu, fazendo com que o acesso à web via celular se tornasse uma opção viável. Existem no mercado vários modelos de modems EDGE ou EVDO em versão PC Card ou USB, mas na verdade você não precisa do modem, já que pode utilizar o próprio celular. Em modelos antigos você precisa encontrar o cabo apropriado (que muitas vezes demanda o uso de algum software proprietário de comunicação), mas nos modelos atuais você só precisa de um receptor bluetooth para o notebook. Desde que não existam obstáculos, o alcance do receptor pode chegar a 10 metros, o que permite que você deixe o celular perto da janela para melhorar a recepção em áreas rurais ou com pouco sinal. Veja detalhes de como configurar a conexão tanto no Windows quanto no Linux no próximo capítulo. Concluindo, o Bluetooth opera na faixa de freqüência dos 2.4 GHz, que é a mesma usada pelas redes Wi-Fi. Para evitar interferência, o Bluetooth utiliza 79 canais distintos, cada um ocupando uma faixa de freqüência de 1 MHz, e alterna entre eles rapidamente (1600 vezes por segundo) usando uma sequência semi-aleatória, definida entre os dispositivos, diferente das redes Wi-Fi, que operam usando uma freqüência fixa. Com isso, a interferência continua existindo, mas é reduzida drasticamente, permitindo que redes Wi-Fi e transmissores Bluetooth operem no mesmo ambiente. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 42 Ondas de rádio (Wi-Fi – WireLess – Sem Fio) Em uma rede wireless, o switch é substituído pelo ponto de acesso (accesspoint em inglês, comumente abreviado como "AP" ou "WAP", de "wireless access point"), que tem a mesma função central que o switch desempenha nas redes com fios: retransmitir os pacotes de dados, de forma que todos os micros da rede os recebam. A topologia é semelhante à das redes de par trançado, com o switch central substituído pelo ponto de acesso. A diferença é que são usados transmissores e antenas em vez de cabos. Os pontos de acesso possuem uma saída para serem conectados em um switch tradicional, permitindo que você "junte" os micros da rede cabeada com os que estão acessando através da rede wireless, formando uma única rede, o que é justamente a configuração mais comum. Existem poucas vantagens em utilizar uma rede wireless para interligar micros desktops, que afinal não precisam sair do lugar. O mais comum é utilizar uma rede cabeada normal para os desktops e utilizar uma rede wireless complementar para os notebooks, palmtops e outros dispositivos móveis. Você utiliza um switch tradicional para a parte cabeada, usando um cabo também para interligar o ponto de acesso à rede. O ponto de acesso serve apenas como a "última milha", levando o sinal da rede até os micros com placas wireless. Eles podem acessar os recursos da rede normalmente, acessar arquivos compartilhados, imprimir, acessar a Internet, etc. A única limitação fica sendo a velocidade mais baixa e a latência um pouco mais alta das redes wireless. Isso é muito parecido com juntar uma rede de 10 megabits, que utiliza um hub "burro" a uma rede de 100 megabits (ou uma rede de 100 megabits com uma rede gigabit), que utiliza um switch. Os micros da rede de 10 megabits continuam se comunicando entre si a 10 megabits, e os de 100 continuam trabalhando a 100 megabits, sem serem incomodados pelos vizinhos. Quando um dos micros da rede de 10 precisa transmitir para um da rede de 100, a transmissão é feita a 10 megabits, respeitando a velocidade do mais lento. Nesse caso, o ponto de acesso atua como um bridge, transformando os dois segmentos em uma única rede e permitindo que eles se comuniquem de forma transparente. Toda a comunicação flui sem problemas, incluindo pacotes de broadcast. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 43 Para redes mais simples, onde você precise apenas compartilhar o acesso à Internet entre poucos micros, todos com placas wireless, você pode ligar o modem ADSL (ou cabo) direto ao ponto de acesso. Alguns pontos de acesso trazem um switch de 4 ou 5 portas embutido, permitindo que você crie uma pequena rede cabeada sem precisar comprar um switch adicional. Esquema de rede simples, com o ponto de acesso ligado ao modem ADSL, permitindo a conexão do notebook Com a miniaturização dos componentes e o lançamento de controladores que incorporam cada vez mais funções, tornou-se comum o desenvolvimento de pontos de acesso que incorporam funções adicionais. Tudo começou com modelos que incorporavam um switch de 4 ou 8 portas que foram logo seguidos por modelos que incorporam funções de roteador, combinando o switch embutido com uma porta WAN, usada para conectar o modem ADSL ou cabo, de onde vem a conexão. Estes modelos são chamados de wireless routers (roteadores wireless). Roteador wireless com a porta WAN e um switch de 4 portas embutido Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 44 O ponto de acesso pode ser então configurado para compartilhar a conexão entre os micros da rede (tanto os ligados nas portas do switch quanto os clientes wireless), com direito a DHCP e outros serviços. Na maioria dos casos, estão disponíveis apenas as funções mais básicas, mas muitos roteadores incorporam recursos de firewall, VPN e controle de acesso. Por estranho que possa parecer, as funções adicionais aumentam pouco o preço final, pois devido à necessidade de oferecer uma interface de configuração e oferecer suporte aos algoritmos de encriptação (RC4, AES, etc.), os pontos de acesso utilizam controladores relativamente poderosos. Com isso, os fabricantes podem implementar a maior parte das funções extras via software, ou utilizando controladores baratos. Isso faz com que comprar um roteador wireless saia bem mais barato do que comprar os dispositivos equivalentes separadamente. A única questão é mesmo se você vai utilizar ou não as funções extras. Existem ainda roteadores wireless que incluem um modem ADSL, chamados de "ADSL Wireless Routers" (roteadores ADSL wireless). Basicamente, eles incluem os circuitos do modem ADSL e do roteador wireless na mesma placa, e rodam um firmware que permite controlar ambos os dispositivos. O link ADSL passa então a ser a interface WAN, que é compartilhada com os clientes wireless e com os PCs ligados nas portas do switch. O quinto conector de rede no switch é então substituído pelo conector para a linha de telefone (line), como neste Linksys WAG54G: Detalhe das portas em um Linksys WAG54G Embora mais raros, você vai encontrar também roteadores com modems 3G integrados (chamados de Cellular Routers ou 3G Routers), que permitem conectar via EVDO (Vivo) ou UMTS/EDGE/GPRS (Claro, Tim e outras), usando um plano de dados. O modem celular pode ser tanto integrado diretamente à placa principal quanto (mais comum) instalado em um slot PC-Card. A segunda opção é mais interessante, pois permite que você use qualquer placa de modem. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 45 Dois exemplos de roteadores 3G são o Kyocera KR1 e o ZYXEL ZYWALL 2WG. Em ambos os casos os roteadores usam placas externas, que são adquiridas separadamente. O Kyocera suporta tanto modems PC-Card quanto USB, enquanto o ZYXEL suporta apenas modems PC-Card: Roteadores 3G: Kyocera KR1 e ZYXEL ZYWALL 2WG Alguns modelos combinam o modem 3G e um modem ADSL, oferendo a opção de usar a conexão 3G como um fallback para o ADSL, usando-a apenas quando o ADSL perde a conexão. Esta combinação é interessante para empresas e para quem depende da conexão para trabalhar, mas resulta em produtos mais caros, que nem sempre são interessantes do ponto de vista do custobenefício. Continuando, além dos pontos de acesso "simples" e dos roteadores wireless, existe ainda uma terceira categoria de dispositivos, os wireless bridges (bridges wireless), que são versões simplificadas dos pontos de acesso, que permitem conectar uma rede cabeada com vários micros a uma rede wireless já existente. A diferença básica entre um bridge e um ponto de acesso é que o ponto de acesso permite que clientes wireless se conectem e ganhem acesso à rede cabeada ligada a ele, enquanto o bridge faz o oposto, se conectando a um ponto de acesso já existente, como cliente. O bridge é ligado ao switch da rede cabeada e é em seguida configurado como cliente do ponto de acesso remoto através de uma interface web. Uma vez conectado às duas redes, o bridge se encarrega de transmitir o tráfego de uma rede à outra, permitindo que os PCs conectados às duas redes se comuniquem. Usar um ponto de acesso de um lado e um bridge do outro permite conectar diretamente duas redes distantes, sobretudo em prédios diferentes ou em áreas rurais, onde embora a distância seja relativamente grande, existe linha visada entre os dois pontos. Como o trabalho de um bridge é mais simples que o de um ponto de acesso, muitos fabricantes aproveitam para incluir funções de bridge em seus pontos de acesso, de forma a agregar valor. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 46 Fisicamente, os bridges são muito parecidos com um ponto de acesso, já que os componentes básicos são os mesmos. Em geral eles são um pouco mais baratos, mas isso varia muito de acordo com o mercado a que são destinados. A seguir temos o D-Link DWL-3150 e o Linksys WET54G, dois exemplos de bridges de baixo custo: Bridges wireless: D-Link DWL-3150 e Linksys WET54G Continuando, existe também a possibilidade de criar redes ad-hoc, onde dois ou mais micros com placas wireless se comunicam diretamente, sem utilizar um ponto de acesso, similar ao que temos ao conectar dois micros usando um cabo cross-over. No modo ad-hoc a área de cobertura da rede é bem menor, já que a potência de transmissão das placas e a sensibilidade das antenas são quase sempre menores que as do ponto de acesso e existem também limitações com relação ao controle de acesso e aos sistemas de encriptação disponíveis. Apesar disso, as redes ad-hoc são um opção interessante para criar redes temporárias, sobretudo quando você tem vários notebooks em uma mesma sala. Na época do 802.11b, as redes ad-hoc ofereciam a desvantagem de não suportarem encriptação via WPA, o que tornava a rede bastante insegura. Mas, o suporte ao WPA está disponível ao utilizar clientes com placas 802.11g ou 802.11n e pode ser ativado na configuração da rede. Com relação às placas, é possível encontrar tanto placas PC Card, Express Mini ou mini-PCI, para notebooks, quanto placas PCI e USB para micros desktop. Existem inclusive placas ultracompactas, que podem ser instaladas em um slot SD, destinadas a palmtops. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 47 Placa Wi-Fi PC Card e placa no formato SD para uso em palmtops Praticamente todos os notebooks à venda atualmente, muitos modelos de palmtops e até mesmo smartphones incluem transmissores wireless integrados. Hoje em dia, parece inconcebível comprar um notebook sem wireless, da mesma forma que ninguém mais imagina a idéia de um PC sem disco rígido, como os modelos vendidos no início da década de 1980. Apesar disso, é bastante raro um notebook que venha com uma placa wireless "onboard". Quase sempre é usada uma placa Mini-PCI (uma versão miniaturizada de uma placa PCI tradicional, que usa um encaixe próprio) ou Express Mini (a versão miniaturizada do PCI Express), que pode ser substituída, assim como qualquer outro componente. Desde que não exista nenhuma trava ou incompatibilidade por parte do BIOS, você pode perfeitamente substituir a placa que veio préinstalada. Existem vários modelos de placas mini-pci no mercado, mas elas não são um componente comum, de forma que você só vai encontrá-las em lojas especializadas. É possível também substituir a placa que acompanha o notebook por outro modelo, melhor ou mais bem suportado no Linux, por exemplo. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 48 Placa wireless Mini-PCI (à esquerda) e placa Express Mini Não se engane pela foto. As placas mini-pci são muito pequenas, quase do tamanho de uma caixa de fósforos e os conectores da antena são quase do tamanho de uma cabeça de alfinete. Eles são relativamente frágeis, por isso é preciso ter cuidado ao plugá-los na placa. O fio branco vai sempre no conector no canto da placa e o preto no conector mais ao centro, como na foto. Quase sempre, o notebook tem uma chave ou um botão que permite ligar e desligar o transmissor wireless. Antes de testar, verifique se ele está ativado. Em muitos casos, os botões são controlados via software (como em muitos notebooks da Acer) e precisam que um driver esteja instalado para funcionarem. Embora as placas mini-pci sejam componentes tão padronizados quanto as placas PC Card, sempre existe a possibilidade de algumas placas específicas não serem compatíveis com seu notebook. O ideal é sempre testar antes de comprar, ou comprar em uma loja que aceite trocar a placa por outra em caso de problemas. As antenas não vão na própria placa, mas são montadas na tampa do monitor, atrás do LCD e o sinal vai até a placa através de dois cabos, que correm dentro da carcaça do notebook. Isso visa melhorar a recepção, já que quando o notebook está aberto, as antenas no topo da tela ficam em uma posição mais elevada, o que melhora a recepção. Notebooks com placas 802.11b ou 802.11g utilizam duas antenas, enquanto os com placas 802.11n tipicamente utilizam três: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 49 Antenas da placa wireless na carcaça da tela do notebook Isso faz com que as placas Mini-PCI e Express Mini levem uma certa vantagem sobre as placas wireless PC Card ou USB em termos de recepção. As placas PC Card precisam ser muito compactas, por isso invariavelmente possuem uma antena muito pequena, com pouca sensibilidade. Por não terem as mesmas restrições com relação ao espaço, as antenas incluídas nos notebooks são maiores, o que garante uma conexão mais estável, com um alcance muito maior. Isso ajuda até mesmo na autonomia das baterias, já que é possível reduzir a potência do transmissor wireless. A exceção fica por conta das placas PC Card com saídas para antenas externas, como esta Senao NL-2511CD da foto a seguir. Ela é uma placa 802.11b, que era muito usada para fazer wardriving durante o boom inicial das redes wireless, quando a maioria das redes wireless ainda eram desprotegidas, ou utilizavam o WEP, que podia ser quebrado rapidamente. Hoje em dia ela não teria muita utilidade, já que está limitada a 11 megabits e não oferece suporte a WPA: Placa wireless PC-Card com duas saídas para antenas externas Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 50 Muitos notebooks antigos, fabricados a partir de 2001/2002, que ainda não incluem placas wireless já possuem o slot mini-pci e a antena, permitindo que você compre e instale uma placa mini-pci, ao invés de ficar brigando com o alcance reduzido das placas PC-Card: Conector para a placa wireless mini-PCI e detalhe com a conexão das antenas Temos em seguida as placas wireless USB, que devido à praticidade e baixo custo estão se tornando cada vez mais populares. O principal motivo é que elas são baratas e fáceis de instalar (basta plugar na porta USB) e você pode utilizar a mesma placa wireless tanto no desktop quanto no notebook. Existem tanto placas com antena interna, como este modelo da Belkin, quanto com antenas externas destacáveis, como no modelo abaixo. Nesses casos é possível inclusive substituir a antena por outra de maior ganho, melhorando a recepção e permitindo que você se conecte a pontos de acesso muito mais distantes: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 51 As placas com antena interna geralmente sofrem com uma recepção ruim, pois as antenas são simples trilhas na placa de circuito, que oferecem pouco ganho, como você pode ver na placa DLink desmontada da foto abaixo: As placas USB com antena externa são melhores, já que antena oferece um maior ganho e você pode ajustar a posição da antena para obter a melhor recepção, mas é preciso tomar cuidado ou comprar, pois existem casos de placas com antenas falsas, onde a antena externa é apenas um enfeite de plástico, que não é sequer conectado à placa. É o mesmo que acontece com muitos adaptadores Bluetooth. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 52 Padrões O 802.11b foi o primeiro padrão wireless usado em grande escala. Ele marcou a popularização da tecnologia. Naturalmente, existiram vários padrões anteriores, como o 802.11 (que trabalhava a 1 ou 2 megabits) e também alguns padrões proprietários, incompatíveis entre sí, como o Arlan da Aironet e o WaveLAN, da NCR, que trabalhavam na faixa dos 900 MHz e transmitiam a respectivamente 860 kbits e 2 megabits. O 802.11b permitiu que placas de diferentes fabricantes se tornassem compatíveis e os custos caíssem, graças ao aumento na demanda e à concorrência. O padrão seguinte foi o 802.11a (que na verdade começou a ser desenvolvido antes do 802.11b, mas foi finalizado depois), que utiliza uma faixa de freqüência mais alta: 5 GHz e oferece uma velocidade teórica de 54 megabits, porém a distâncias menores, cerca de metade da distância atingida por uma placa 802.11b usando o mesmo tipo de antena. Embora os dois padrões sejam incompatíveis, a maior parte das placas 802.11a incorporam chips capazes de trabalhar nas duas faixas de freqüência, permitindo que sejam usadas nos dois tipos de redes. Uma observação importante é que, ao misturar placas 802.11a e 802.11b, a velocidade é nivelada por baixo e toda a rede passa a operar a 11 megabits. Lembre-se que uma rede wireless opera de forma similar às redes antigas, com cabos coaxiais: todos compartilham o mesmo "cabo". Finalmente, temos o padrão atual, o 802.11g. Ele utiliza a mesma faixa de freqüência do 802.11b: 2.4 GHz. Isso permite que os dois padrões sejam intercompatíveis. A idéia é que você possa adicionar placas e pontos de acesso 802.11g a uma rede 802.11b já existente, mantendo os componentes antigos, do mesmo modo como hoje em dia temos liberdade para adicionar placas e switches Gigabit Ethernet a uma rede já existente de 100 megabits. Apesar disso, a velocidade de transmissão no 802.11g é de 54 megabits, como nas redes 802.11a. Na prática, em redes 802.11a é possível atingir taxas de transmissão (reais) em torno de 3,4 MB/s, enquanto que as redes 802.11g são um pouco mais lentas, atingindo cerca de 3,0 MB/s em condições ideais. Mas, fora esta pequena desvantagem no desempenho, as redes 802.11g juntam o melhor dos dois mundos. Note que, para que a rede efetivamente trabalhe a 54 megabits, é necessário que o ponto de acesso e todas as placas sejam 802.11g. Ao incluir uma única placa 802.11b na rede (mesmo que seja seu vizinho roubando sinal), toda a rede passa a operar a 11 megabits. As placas 802.11g não são compatíveis com o padrão 802.11a, mas os dois tipos de placas podem conversar a 11 megabits, utilizando o padrão 801.11b, que vira um denominador comum. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 53 Temos ainda as placas dual-band, que transmitem simultaneamente em dois canais diferentes, dobrando a taxa de transmissão (e também o nível de interferência com outras redes próximas). Chegamos então às placas de 22 megabits (802.11b) e 108 megabits (802.11g). Lembre-se de que, como de praxe, você só atinge a velocidade máxima usando apenas placas dual-band. Ou seja, sem um bom controle sobre quem se conecta à rede, você corre o risco de ver sua rede operando a 11 megabits na maior parte do tempo. O 802.11n promete uma velocidade nominal de 300 megabits e um alcance quase duas vezes maior, um grande avanço sobre as redes 802.11g atuais, que transmitem a apenas 54 megabits. Como diz o ditado, "quando a esmola é muita, santo desconfia". Este artigo fala sobre as melhorias introduzidas no 802.11n e explica as técnicas usadas para aumentar a taxa de transmissão. Com o 802.11g, os fabricantes chegaram muito próximos do que é fisicamente possível transmitir usando um único transmissor e uma faixa de freqüência de apenas 23 MHz (equivalente a um único canal). Apesar disso, como foi demonstrado pelo Super G e pelo Afterburner, ainda existiam melhorias a serem feitas. Em 2004 o IEEE formou uma força tarefa destinada a desenvolver um novo padrão 802.11, com o objetivo de oferecer velocidades reais de transmissão superiores às das redes cabeadas de 100 megabits, além de melhorias com relação à latência, ao alcance e à confiabilidade de transmissão. Considerando que uma rede 802.11g transmite pouco mais de 25 megabits de dados reais (descontando todo o overhead do sistema de transmissão), a meta de chegar aos 100 megabits parecia bastante ambiciosa. A solução para o problema foi combinar melhorias nos algoritmos de transmissão e do uso do MIMO (multiple-input multiple-output). O MIMO permite que a placa utilize diversos fluxos de transmissão, utilizando vários conjuntos transmissores, receptores e antenas, transmitindo os dados de forma paralela. Existe a possibilidade de criar pontos de acesso e placas 802.11n com dois emissores e dois receptores (2x2), dois emissores e três receptores (2x3), três emissores e três receptores (3x3) ou quatro emissores e quatro receptores (4x4). Os pontos de acesso 2x2 podem utilizar apenas duas antenas, os 2x3 ou 3x3 precisam de três antenas, enquanto os 4x4 precisam de 4 antenas. Atualmente o mais comum é o uso das configurações 2x3 e 3x3, com o uso de três antenas, mas pontos de acesso com apenas duas (2x2) podem se tornar mais comuns conforme os preços forem caindo e os fabricantes se vejam obrigados a cortar custos. Da mesma forma, produtos high-end, com 4 antenas (4x4) podem vir a se popularizar conforme com o avanço da tecnologia. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 54 Ponto de acesso e placa 802.11n, ambos com três antenas Somando todas as melhorias, foi possível aumentar tanto a velocidade de transmissão quanto o alcance. A velocidade nominal subiu de 54 para 300 megabits (600 megabits nos APs 4x4, capazes de transmitir 4 fluxos simultâneos) e o uso de múltiplos fluxos de transmissão torna o alcance do sinal quase duas vezes maior. Para atingir taxas de transmissão tão altas, o 802.11n combina uma série de melhorias. A primeira é a redução do guard interval (o intervalo entre as transmissões) de 800 ns para 400 ns, o que resulta em um ganho de cerca de 11% na taxa de transmissão. A ele se soma o aumento no número de subcarriers para a transmissão de dados de 48 para 52, o que resulta em um ganho proporcional na taxa de transmissão. Somando os dois com uma melhoria no algoritmo de transmissão de erros, foi possível chegar a uma taxa de transmissão de 72.2 megabits por transmissor (usando um único canal). A as melhorias parassem por aí, o 802.11n ofereceria um ganho de apenas 33% sobre o 802.11g, o que ofereceria poucos ganhos na prática. Daí em diante, os ganhos se baseiam no uso de "força bruta", combinando o uso de vários rádios e de dois canais simultâneos. É aí que entra o MIMO. Graças ao uso do MIMO, os pontos de acesso 802.11n podem utilizar dois ou quatro fluxos simultâneos, o que dobra ou quadruplica a taxa de transmissão, atingindo respectivamente 144.4 e 288.8 megabits. A princípio, o uso de diversos transmissores, transmitindo simultaneamente na mesma faixa de freqüência parece contra produtivo, já que geraria interferência (como ao ter várias redes operando no mesmo espaço físico), fazendo com que os sinais se cancelassem mutuamente. O MIMO trouxe uma resposta criativa para o problema, tirando proveito da reflexão do sinal. A idéia é que, por serem transmitidos por antenas diferentes, os sinais fazem percursos diferentes até o receptor, ricocheteando em paredes e outros obstáculos, o que faz com que não cheguem exatamente ao Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 55 mesmo tempo. O ponto de acesso e o cliente utilizam um conjunto de algoritmos sofisticados para calcular a reflexão do sinal e assim tirar proveito do que originalmente era um obstáculo: Reflexão dos sinais no MIMO Este recurso é chamado de Spatial Multiplexing. Você pode imaginar que o sistema funciona de forma similar ao que teríamos utilizando três (ou quatro) antenas direcionais apontadas diretamente para o mesmo número de antenas instaladas no cliente. A "mágica" do MIMO é permitir que um resultado similar seja obtido mesmo utilizando antenas ominidirecionais, que irradiam o sinal em todas as direções. Naturalmente, o sistema torna necessário o uso de uma boa dose de poder de processamento, o que demanda o uso de controladores mais complexos nos dispositivos, o que além de aumentar o custo, também aumenta o consumo elétrico (um problema no caso dos portáteis). Pontos de acesso capazes de transmitir 4 fluxos simultâneos são muito raros, já que eles precisam de 4 emissores, 4 receptores e 4 antenas, além de um processador de sinais extremamente poderoso para lidar com o grande volume de possibilidades de reflexão. A complexidade do trabalho cresce exponencialmente conforme aumenta o número de fluxos simultâneos, de forma que usar 4 fluxos demanda 4 vezes mais processamento do que apenas dois. As soluções atuais (final de 2007) utilizam apenas dois fluxos simultâneos, o que simplifica muito o projeto. Mesmo no caso dos pontos de acesso 2x3 ou 3x3, os transmissores extra são usados para melhorar a diversidade, permitindo que o ponto de acesso transmita ou receba usando as duas antenas que ofereçam o melhor sinal em relação a cada cliente. Para conseguir atingir 288.8 megabits utilizando apenas dois fluxos, é utilizado o sistema HT40, onde são utilizados dois canais simultaneamente (assim como no Super G da Atheros), ocupando uma faixa de freqüência de 40 MHz. Somando tudo isso a um pequeno arredondamento, chegamos aos 300 megabits divulgados pelos fabricantes. Um ponto de acesso que combine o uso do HT40 com 4 rádios dobraria a taxa teórica, chegando a 600 megabits. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 56 Devido a normas regulatórias, o uso de uma faixa de 40 MHz não é permitida em muitos países, como no caso da França, onde é permitido apenas o uso dos canais 10, 11, 12 e 13 (o que resulta em uma faixa de freqüência de apenas 20 MHz) por isso existe a opção de usar o sistema HT20, onde o ponto de acesso se limita a usar uma faixa mais estreita, de apenas 20 MHz. Este gráfico da Intel mostra uma projeção da taxa de transferência bruta usando diferentes combinações, de acordo com a qualidade do sinal. Veja que um ponto de acesso que utilize dois fluxos simultâneos, usando o sistema HT40, oferece, na prática, um throroughput superior ao de um com que utilize 4 fluxos, mas utilize o HT20: O grande problema é que uma faixa de 40 MHz corresponde a quase toda a faixa de freqüência usada pelas redes 802.11g, o que acentua o já crônico problema de interferência entre redes próximas. Prevendo isso, o padrão 802.11n prevê também o uso da faixa dos 5 GHz que pode ser usada para reduzir o problema. Entretanto, nem todos os produtos oferecem suporte à faixa dos 5 GHz, já que incluir suporte a ela encarece um pouco os produtos. Em geral, os produtos oferecem suporte à faixa dos 2.4 GHz, ou oferecem suporte simultâneo aos 2.4 e 5 GHz (produtos que oferecem suporte apenas aos 5 GHz são muito raros). Existem também pontos de acesso "dual-band", que utilizam as duas faixas de freqüência simultaneamente (usando automaticamente o que for suportado por cada cliente) de forma a minimizar o problema de interferência. Outra observação importante é que o padrão 802.11n ainda está em desenvolvimento e a previsão é que seja finalizado apenas em 2009. Os produtos que existem atualmente no mercado são chamados de "draft-n", pois são na verdade baseados em rascunhos do padrão. Os primeiros produtos, lançados durante a primeira metade de 2006 eram ainda baseados no primeiro rascunho do padrão (draft 1.0). Ele ofereciam taxas de transferência muito abaixo do esperado e muitos problemas de compatibilidade. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 57 No início de 2007 foi finalizado o segundo rascunho (draft 2.0) do padrão, o que permitiu o desenvolvimento de produtos mais adequados e, em novembro de 2007 foi finalizado o terceiro rascunho (draft 3.0), que solucionou problemas adicionais. Com isso criou-se um certo consenso de não devem ser incluídas mudanças radicais, o que tem levado todos os principais fabricantes a lançarem produtos draft-n, incluindo a Intel que adotou o 802.11n na plataforma Santa Rosa, usada nos notebooks com o selo Intel Centrino. Embora sejam um pouco mais caros de se produzir, os produtos 802.11n tendem a cair rapidamente de preço e substituírem tanto os 802.11g quanto os 802.11a, já que oferecem vantagens em relação a ambos. O ganho de velocidade pode variar de acordo com o produto e com o fabricante, mas (com exceção de alguns produtos baseados no draft 1.0) sempre existem um ganho expressivo em relação a uma rede 802.11g. Com exceção dos poucos pontos de acesso 802.11n que são capazes de operar apenas na faixa dos 5 GHz, a compatibilidade com os clientes 802.11g e 802.11b é mantida, de forma que é possível fazer a migração de forma gradual. A principal observação nesse caso é que combinar clientes 802.11n e 802.11g ou b reduz o desempenho da rede, embora o percentual varie bastante de acordo com o modelo usado. Comente em: http://www.guiadohardware.net/comunidade/80211n-artigo/810326/ Aumentando o alcance Assim como em outras tecnologias de transmissão via rádio, a distância que o sinal é capaz de percorrer depende também da qualidade da antena usada. As antenas padrão utilizadas nos pontos de acesso (geralmente de 2 dBi) são pequenas e práticas, além de relativamente baratas, mas existe a opção de utilizar antenas mais sofisticadas para aumentar o alcance da rede. Alguns fabricantes chegam a dizer que o alcance dos seus pontos de acesso chega a 300 metros, usando as pequenas antenas padrão. Isso está um pouco longe da realidade, pois só pode ser obtido em campos abertos, livres de qualquer obstáculo e, mesmo assim, com o sinal chegando muito fraco ao final dos 300 metros, já com a rede trabalhando na velocidade mínima, a 1 megabit e com um lag muito grande. Apesar disso, a distância máxima e a qualidade do sinal (e, conseqüentemente, a velocidade de transmissão) podem variar bastante de um modelo de ponto de acesso para outro, de acordo com a qualidade e potência do transmissor e da antena usada pelo fabricante. Existem basicamente três tipos de antenas que podem ser utilizadas para aumentar o alcance da rede: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 58 As antenas Yagi são as que oferecem um maior alcance, mas em compensação são capazes de cobrir apenas uma pequena área, para onde são apontadas. Estas antenas são mais úteis para cobrir alguma área específica, longe do ponto de acesso, ou interligar duas redes distantes. Em ambos os casos, o alcance ao usar uma antena Yagi pode passar facilmente ultrapassar os 1000 metros. Usando uma antena de alto ganho em cada ponto, uma delas com um amplificador de 1 watt (o máximo permitido pela legislação), é possível atingir 5 km ou mais. As Yagi são também o melhor tipo de antena a usar quando é preciso concentrar o sinal para "furar" um obstáculo entre as duas redes, como, por exemplo, um prédio bem no meio do caminho. Nestes casos a distância atingida será sempre mais curta, naturalmente. Uma solução muito adotada nestes casos é usar um repetidor instalado num ponto intermediário, permitindo que o sinal desvie do obstáculo. Existem até mesmo pontos de acesso extremamente robustos, desenvolvidos para uso industrial, que além de uma gabinete reforçado, utilizam placas solares e baterias, que permitem a eles funcionar de forma inteiramente autônoma. Outra solução comum é usar dois dois pares do cabo de rede (a rede funciona perfeitamente apenas com dois cabos) para enviar energia ao ponto de acesso, eliminando o uso de um cabo de força separado. Esta solução é chamada de "Power Over Ethernet" (POE), veja mais detalhes no: http://www.poweroverethernet.com/. Voltando ao tema principal, a instalação das antenas Yagi é complicada, pois uma antena deve ficar apontada exatamente para a outra, cada uma no topo de um prédio ou morro, de forma que não exista nenhum obstáculo entre as duas. No final da instalação é usado um laser para fazer um ajuste fino "mirando" as duas antenas. As antenas feitas com tubos de batatas Pringles são justamente um tipo de antena Yagi de baixo ganho. Outra dica é que os pontos de acesso quase sempre possuem duas saídas de antena. Você pode usar uma antena convencional em uma delas, para manter o sinal em um raio circular, atendendo aos micros próximos e usar uma antena Yagi na segunda, para criar um link com um local específico, distante do ponto de acesso. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 59 A segunda opção são as antenas ominidirecionais, que, assim como as antenas padrão dos pontos de acesso, cobrem uma área circular em torno da antena. Elas são boas irradiando o sinal na horizontal, mas não na vertical, por isso devem ser sempre instaladas "de pé", a menos que a intenção seja pegar sinal no andar de cima. As antenas nos clientes devem sempre estar alinhadas (também de pé) com a antena do ponto de acesso, para uma melhor recepção. Caso o cliente use algum tipo de antena mini-yagi, então a antena deve ficar apontada para o ponto de acesso. A vantagem de usar uma ominidirecional externa é a possibilidade de utilizar uma antena de maior ganho. Existem modelos de antenas ominidirecionais de 3 dBi, 5 dBi, 10 dBi ou até mesmo 15 dBi, um grande avanço sobre as antenas de 2 ou 3 dBi que acompanham a maioria dos pontos de acesso. Assim como as Yagi, as antenas ominidirecionais podem ser usadas tanto para aumentar a área de cobertura do ponto de acesso, quanto serem instaladas em placas de rede wireless com antenas destacáveis, permitindo captar o sinal do ponto de acesso de uma distância maior. Uma terceira opção de antena são as parabólicas ou miniparabólicas, que também captam o sinal em apenas uma direção, de forma ainda mais concentrada que as Yagi, permitindo que sejam atingidas distâncias maiores. As miniparabólicas mais "populares" possuem, geralmente, 24 ou 28 dbi de potência, enquanto as maiores e mais caras podem chegar a 124 dBi (ou mais). Estas antenas podem custar de 30 a mais de 200 dólares, dependendo da potência. As antenas Yagi estão entre as mais caras, vendidas por 150 dólares ou mais. Além do problema do preço, existe um aumento no risco de uso indevido na rede, já que o sinal irá se propagar por uma distância maior, mais uma razão para reforçar a segurança. Para ligar as antenas ao ponto de acesso ou à placa é usado um cabo especial chamado pigtail, um cabo fino, sempre relativamente curto, usado como um adaptador entre a minúscula saída usada nas Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 60 placas e a entrada do cabo ou antena. Os pigtails invariavelmente causam uma pequena perda de sinal, pois para ser flexível o cabo possui apenas uma fina camada de blindagem. Justamente por isso, eles devem ser o mais curto possíveis, tendo apenas o comprimento necessário para realizar a conexão. Ao cobrir distâncias maiores, o ideal é que o ponto de acesso seja instalado próximo à antena, com um cabo de rede ligando-o ao servidor ou switch. As redes 801.11x trabalham com sinais de baixa potência (em geral menos de 0.25 watt); por isso, qualquer tipo de cabo longo causa uma grande perda de sinal. Para casos em que a antena do ponto de acesso não é suficiente, mas também não existe necessidade de uma antena cara, existe a opção de fazer um concentrador caseiro, um tipo de "antena" que concentra o sinal recebido pela antena padrão do ponto de acesso, fazendo com que ela cubra uma área mais focalizada, porém com um ganho maior. Além de melhorar a qualidade do sinal na área desejada, ela reduz o alcance nas demais direções, fazendo com que seja muito mais difícil captar o sinal da sua rede de fora. Esta é uma receita muito simples. Você precisa de alguma folha de metal ou fio (como uma malha de fios, pedaço de lata ou papel laminado) e um pedaço de isopor ou papelão, recortado em formato de lua e com um orifício no centro, usado para encaixar na antena. O papel laminado é colado em volta do molde e o conjunto é encaixado em uma das antenas do ponto de acesso. Assim como em uma antena miniparabólica, os sinais recebidos em determinada direção (para onde a antena é apontada) são refletidos de forma concentrada em direção à antena do ponto de acesso ou placa, aumentando o ganho. Por outro lado, o sinal torna-se muito mais fraco nas outras direções, dificultando as coisas para seu vizinho interessado em roubar sinal. Você pode baixar o modelo com os ângulos corretos no: http://www.freeantennas.com/projects/template/parabolic.pdf Várias fotos com exemplos estão disponíveis no: http://www.freeantennas.com/projects/template/gallery/ Existe ainda a popular "cantenna", um tipo de antena Yagi feita usando uma lata de batata Pringles. Você encontra a receita no: http://www.oreillynet.com/cs/weblog/view/wlg/448 Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 61 Power over Ethernet (PoE) Em muitas situações, pontos de acesso e outros dispositivos de rede precisam ser instalados em telhados e outros locais de difícil acesso. Nesses casos, além do cabo de rede, é necessário fazer a instalação elétrica, o que aumenta os custos. O Power over Ethernet, ou PoE, é um padrão que permite transmitir energia elétrica usando o próprio cabo de rede, juntamente com os dados, solucionando o problema. Tudo começou com projetos artesanais, que utilizavam os dois pares de fios não usados em redes 100BASE-TX (de 100 megabits) para enviar corrente elétrica através do cabo de rede. Você poderia então crimpar os cabos de rede utilizando apenas os pares verde e laranja e usar o par marrom ou azul para transmitir uma corrente de 12V DC para o dispositivo do outro lado do cabo, eliminando a necessidade de usar uma fonte de alimentação separada. Ao contrário da corrente alternada usada na rede elétrica, a corrente contínua não gera muita interferência, permitindo que estas soluções artesanais funcionassem relativamente bem. Com o passar do tempo, a idéia acabou pegando e deu origem ao padrão IEEE 802.3af, ratificado em 2005, que já é suportado por diversos produtos. No padrão, dois dos quatro pares de fios do cabo de par trançado são utilizados para transmitir uma corrente com tensão de 48 volts e até 400 mA o que, depois de descontadas todas as perdas, resulta em uma capacidade de fornecimento de até 12.95 watts. A energia é suficiente para alimentar a grande maioria dos pontos de acesso, telefones VoIP e outros dispositivos menores ou até mesmo um notebook de baixo consumo. Um sistema especial de modulação permite que os dois pares que transmitem energia sejam usados também para transmitir dados, o que permite o uso em conjunto com dispositivos Gigabit Ethernet. A tecnologia não é muito diferente da utilizada desde o início do século passado no sistema telefônico, que também transmite uma corrente com tensão de 48 volts (usada para alimentar o aparelho) juntamente com o sinal de voz. Existem duas opções para utilizar o PoE. A primeira é utilizar um conjunto de injector (injetor) e splitter (divisor) posicionados entre o switch e o dispositivo que vai receber energia. O injetor é ligado na tomada e "injeta" energia no cabo, enquanto o splitter separa a corrente elétrica do sinal de rede, oferecendo dois conectores ao dispositivo: um conector de rede e um conector de energia, ligado no lugar da fonte: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 62 Usar o injetor e o splitter é a solução mais simples, já que você não precisa mexer no resto da estrutura da rede, mas não é necessariamente a mais barata, já que você precisa comprar dois dispositivos adicionais para cada aparelho que precisa receber energia: Injetor PoE (sem a fonte) e splitter A segunda solução, mais viável para situações em que você queira usar o PoE para vários dispositivos é usar diretamente um PoE switch (um switch Ethernet capaz de enviar energia em todas as portas) e apenas pontos de acesso e outros dispositivos compatíveis, eliminando a necessidade de usar injectors e splitters: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 63 O switch é capaz de detectar se o dispositivo ligado na outra ponta do cabo suporta ou não o PoE, o que é feito medindo a resistência. Só depois de detectar a presença de um dispositivo compatível é que ele inicia a transmissão de corrente. Isso permite que você conecte também dispositivos "normais" ao switch, sem risco de queimá-los. É possível ainda usar soluções híbridas, combinando um ponto de acesso (ou outro dispositivo) com suporte nativo ao PoE com um switch comum. Nesse caso, você precisa apenas do injetor (os mais baratos custam a partir de US$ 20 no exterior), já que o dispositivo já incorpora os circuitos referentes ao splitter. Os pontos de acesso com suporte a PoE estão se tornando cada vez mais comuns. Externamente, não existe nada que diferencie um AP com suporte a PoE de um tradicional, é necessário pesquisar nas especificações. SMC WHSG14G, com suporte a PoE Atualmente, o PoE é usado basicamente para alimentar pontos de acesso wireless instalados em locais inacessíveis, mas uma nova versão do padrão pode aumentar sua área de atuação. O padrão IEEE 802.3at ou PoE+, em desenvolvimento desde 2005 (http://www.ieee802.org/3/at/) aumentará a capacidade de transmissão para até 60 watts, o que permitirá que o PoE seja usado para alimentar notebooks ou até mesmo PCs de baixo consumo. Isso pode levar a uma pequena revolução, já que os equipamentos receberão energia já estabilizada e convertida para DC diretamente através do cabo de rede, sem necessidade de utilizar uma fonte de alimentação externa, como atualmente. Você poderá então carregar o notebook simplesmente ligando-o ao cabo de rede, sem falar na possibilidade de usar PCs ultra-compactos, ou terminais de rede que precisem apenas ser ligados ao cabo de rede para funcionarem, sem a bagunça de cabos, filtros de linha e extensões que temos atualmente. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 64 Exercícios de Fixação 1 – O que é fibra ótica? 2 – Quando eu devo utilizar a fibra ótica e por quê? 3 – Colocar conectores em fibras óticas é igual a crimpar RJ45 em cabos par trançado? Explique. 4 – Fale sobre as vantagens e desvantagens de se utilizar fibras óticas. 5 – Quais os meios de transmissão sem fio mais conhecidos? fale brevemente sobre eles. 6 – Quais são as três categorias de dispositivos sem fio? Fale brevemente. 7 – Quais os padrões de transmissão Wi-Fi? Comente brevemente. 8 – O que é MIMO? Como funciona? Dê exemplo. 9 – O que é Bluetooth? 10 – Como é chamada a rede formada por dispositivos Bluetooth? 11 – O que é PoE? Para que serve? Dê um exemplo. Trabalho extra Faça um quadro comparativo dos principais meios de comunicação vistos (metálicos e não metálicos) ilustrando suas vantagens e desvantagens individuais bem como custos manutenção e detalhes técnicos significativos para ajudar em uma possível tomada de decisão. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 3. 65 DISPOSITIVOS (NÓS) Hubs e Switches O hub ou switch é simplesmente o coração da rede. Ele serve como um ponto central, permitindo que todos os pontos se comuniquem entre si. Todas as placas de rede são ligadas ao hub ou switch e é possível ligar vários hubs ou switches entre si (até um máximo de 7), caso necessário. A diferença entre os hubs e switches é que o hub apenas retransmite tudo o que recebe para todos os micros conectados a ele, como se fosse um espelho. Isso significa que apenas um micro pode transmitir dados de cada vez e que todas as placas precisam operar na mesma velocidade, que é sempre nivelada por baixo. Caso você coloque um micro com uma placa de 10 megabits na rede, a rede toda passará a trabalhar a 10 megabits. Os switches por sua vez são aparelhos muito mais inteligentes. Eles fecham canais exclusivos de comunicação entre o micro que está enviando dados e o que está recebendo, permitindo que vários pares de micros troquem dados entre si ao mesmo tempo. Isso melhora bastante a velocidade em redes congestionadas, com muitos micros. Outra vantagem dos switches é que eles permitem o uso do modo full-duplex, onde é possível enviar e receber dados simultaneamente. Isso permite que os micros disponham de 100 ou 1000 megabits em cada sentido, agilizando as transmissões. Hoje em dia, os hubs "burros" caíram em desuso. Quase todos à venda atualmente são "hubswitches", modelos de switches mais baratos, que custam quase o mesmo que um hub antigo. Depois destes, temos os switches "de verdade", capazes de gerenciar um número muito maior de portas, sendo por isso adequados a redes de maior porte. Um switch pode operar de quatro formas. No sistema cut-through o switch inicia a retransmissão dos frames imediatamente após receber os headers (que contém os endereços de origem e de destino). Nesse modo o switch não faz nenhum tipo de verificação no frame, simplesmente o retransmite da forma como os dados foram recebidos. No modo store-and-forward o switch armazena o pacote na memória, realiza algumas verificações básicas e só então envia o pacote ao destinatário, descartando pacotes inválidos e solicitando a retransmissão de pacotes corrompidos. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 66 A vantagem do modo cut-through é a baixa latência, já que o switch executa muito pouco processamento e vai retransmitindo os dados do pacote conforme eles são recebidos. Entretanto, além da questão da estabilidade e melhor uso da banda da rede, o modo store-and-forward oferece uma vantagem importante, que é o fato de permitir que as portas do switch trabalhem a diferentes velocidades, sem precisar reduzir a taxa de transmissão da porta mais rápida, limitando-a à da porta mais lenta. Uma terceira tecnologia é a adaptative cut-through, disponível em modelos mais recentes. Nesse modo, o switch opera inicialmente em modo cut-through (para minimizar a latência), mas passa automaticamente a operar em modo store-and-forward caso detecte um grande volume de frames inválidos ou corrompidos, ou caso precise transmitir frames entre duas portas operando a diferentes velocidades (100 e 1000, por exemplo). No caso dos switches adaptative cut-through gerenciáveis, é possível também forçar um dos dois modos de operação. Hoje em dia, o modo de operação do switch é mais uma opção de design do que uma diferença prática, pois em redes de 100 e 1000 megabits o tempo de latência é sempre muito baixo, independentemente do modo de operação. A maioria dos switches gigabit atuais operam com tempos de latência inferiores a 20 microsegundos (0.02 ms), o que é uma necessidade, já que um switch lento não conseguiria encaminhar 1 gigabit de dados por segundo em primeiro lugar. O quarto modo de operação, pouco relevante hoje em dia, é o fragment-free, onde o switch aguarda o recebimento dos primeiros 64 bytes do frame, certifica-se de que não ocorreu uma colisão e só então o retransmite. Este modo foi desenvolvido para minimizar a ocorrência de colisões, mas se tornou irrelevante com a popularização do modo full-duplex, onde é negociado um canal exclusivo de transmissão entre cada estação e o switch, eliminando o problema. Voltando ao tema inicial, tanto os "hub-switches", quanto os switches "de verdade" são dispositivos que trabalham no nível 2 do modelo OSI. O que muda entre as duas categorias é o número de portas e recursos. Os switches "de verdade" possuem interfaces de gerenciamento, que você acessa através do navegador em um dos micros da rede, que permitem visualizar diversos detalhes sobre o tráfego, descobrir problemas na rede e alterar diversas configurações, enquanto que os "hub-switches" são dispositivos burros. Hoje em dia, existem ainda os "level 3 switches", uma categoria ainda mais inteligente de switches, que incorporam algumas características dos roteadores. Eles permitem definir rotas entre os Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 67 diferentes micros da rede com base no endereço MAC ou endereço IP, criar redes virtuais (VLANs) e assim por diante. O uso de VLANs permite dividir as portas do switch em dois ou mais switches lógicos, que realmente funcionam como se fossem aparelhos separados, dando uma grande flexibilidade ao definir a topologia da rede. Os switches com interfaces de gerenciamento são genericamente chamados de "manageable switchs" (switches gerenciáveis) ou "fully managed switchs", enquanto os switches mais simples são chamados de "unmanaged switchs" (switches não-gerenciáveis). Um exemplo de switch gerenciável de baixo custo é o Linksys SRW2008 que custa (no exterior) pouco mais de US$ 200. Nele, a interface de gerenciamento é acessível usando o navegador. Inicialmente o switch fica disponível através do endereço "192.168.1.254" (você precisa configurar seu PC para um endereço dentro da mesma faixa para acessá-lo), mas o endereço pode ser alterado após o primeiro acesso. É possível também acessar a configuração do switch usando um cabo serial e um cliente de terminal, como o Hyper Terminal (no Windows) ou o Minicom (no Linux). Linksys SRW2008 Existe ainda uma categoria de switches intermediários, chamados de "smart switchs". Eles são switches gerenciáveis de baixo custo, destinados a redes domésticas, que oferecem apenas um pequeno conjunto das opções disponíveis nos modelos fully managed, mas em troca custam menos. Duas características básicas disponíveis nos smart switches são a possibilidade de criar redes virtuais e ativar o uso do QoS. O QoS permite priorizar o tráfego de determinados tipos de dados (streaming de vídeo, por exemplo) ou o tráfego de determinadas portas (a porta onde o servidor está conectado, por exemplo), evitando interrupções no fluxo de dados nos momentos de atividade intensa da rede. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 68 Temos também os "stackable switchs" (switches empilháveis) que podem ser combinados para formar switches maiores. Eles normalmente são produzidos no formato 1U, de forma a serem instalados em racks para servidores: Netgear FSM7328S, um exemplo de stackable switch Se o objetivo fosse simplesmente obter mais portas, você poderia muito bem ligar vários switches baratos utilizando cabos de rede. Ligando três switches de 8 portas, você obteria um switch de 20 portas (4 das portas são sacrificadas para fazer a ligação) e assim por diante: Ligação de três hub-switches em modo daisy chain Antigamente, a ligação era feita usando cabos cross-over, ou utilizando a porta "uplink" do hub, mas nos hub-switches atuais você pode utilizar qualquer uma das portas e utilizar tanto cabos straight quanto cabos cross-over, pois o switch é capaz de detectar o tipo de cabo usado. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 69 Esta configuração é apelidada de "daisy chain" e permite que você interconecte até 5 níveis de hubs ou de switches (o primeiro é ligado ao segundo, o segundo ao terceiro, o terceiro ao quarto e o quarto ao quinto) este limite existe porque as estações ligadas a um sexto switch excederiam o limite de repetições ao se comunicarem com as estações ligadas ao primeiro. É possível interligar mais do que 5 switches, desde que você ligue-os a um switch central. Você poderia ter, por exemplo, 8 switches de 8 portas ligados às 8 portas do switch central, totalizando 56 portas disponíveis. O switch central passa então a ser chamado de "backbone switch", já que passa a ser a espinha dorsal da rede. O problema é que nesse caso a comunicação entre os switches é feita na velocidade da rede, ou seja, a 100 ou 1000 megabits, o que cria um grande gargalo em situações onde vários micros (ligados a diferentes switches) precisem transmitir dados simultaneamente. A principal vantagem dos stackable switches é que eles possuem barramentos de comunicação dedicados (chamados de "stacking bus") para a comunicação entre os switches, que oferecem velocidades de transmissão muito mais elevadas, eliminando o gargalo: Portas do stacking bus utilizado para interligar os switches. Neste modelo da Netgear, até 6 switches podem ser interligados. Além de serem ligados um ao outro, o último é ligado ao primeiro, de forma a manter a comunicação caso um dos 6 falhe ou seja desligado. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 70 Para cortar custos nos modelos mais baratos, é comum que o barramento dedicado seja substituído por uma ou mais portas do padrão Ethernet seguinte, que podem ser usadas para fazer a interligação entre os switches. Um switch com portas de 100 megabits pode incluir então uma porta uplink de 1000 megabits, por exemplo. Além disso, eles permitem a conexão de um número maior de switches (atendendo a situações onde você precisa de um número muito grande de portas, como no caso de datacenters), além de opções de gerenciamento e recursos extras, como a presença de algumas portas para cabos de fibra óptica, que podem ser utilizados para criar backbones de longa distância interligando os switches. O Netgear FSM7328S da foto anterior, por exemplo, possui 24 portas de 100 megabits e 4 portas gigabit, que suportam o uso de cabos de par trançado ou de fibra óptica. O switch trabalha utilizando o modo store and forward, de forma que as conexões envolvendo portas de velocidades diferentes não são niveladas por baixo. Um servidor ligado a uma das portas gigabit poderia (na ausência de outros gargalos, como a taxa de transferência do HD ou overhead do protocolo) atender 10 clientes ligados às portas de 100 megabits, enviando 100 megabits de dados para cada um, simultaneamente. Bridges Temos também os bridges (pontes), que permitem interligar dois segmentos de rede, de forma que eles passem a formar uma única rede. Em redes antigas, onde era utilizado um único cabo coaxial ou um hub burro, o uso de bridges permitia dividir a rede em segmentos menores, reduzindo, assim, o volume de colisões e melhorando o desempenho da rede. O bridge trabalha no nível 2 do modelo OSI, verificando os endereços MAC de origem e de destino dos frames e encaminhando apenas os frames necessários de um segmento a outro. Outra vantagem é que a rede passa a comportar duas transmissões simultâneas, uma envolvendo micros do segmento A e outra envolvendo micros do segmento B: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 71 Hoje em dia não faz sentido usar bridges para dividir a rede em segmentos porque os switches já desempenham essa função, criando segmentos individuais para cada micro, o que praticamente elimina o problema das colisões, mas eles foram muito utilizados na época dos hubs burros. Outra utilidade dos bridges é unificar segmentos de rede baseados em mídias diferentes. Antigamente, quando ainda estava acontecendo a transição das redes com cabos coaxiais para as redes de par trançado, era muito comum que fosse utilizado um bridge para interligar os hosts conectados à rede antiga, com cabo coaxial à rede nova, com cabos de par trançado. Graças ao trabalho do bridge, tudo funcionava de forma transparente. O bridge não precisa necessariamente ser um dispositivo dedicado. Veja o caso deste hub antigo, que além das 8 portas para cabos de par trançado, possui também um conector de cabo coaxial, o que permite que ele assuma também a função de bridge, interligando os dois segmentos de rede: Hub 10/10 antigo, com saída para cabo coaxial Atualmente, o exemplo mais comum de bridge são os pontos de acesso wireless, que podem interligar os micros da rede cabeada aos micros conectados à rede wireless, criando uma única rede. Muitos pontos de acesso incorporam também switches de 4 ou mais portas, ou até mesmo miniroteadores, que permitem compartilhar a conexão entre os micros da rede local. Hoje em dia, dispositivos "tudo em um" são cada vez mais comuns, pois com o avanço das técnicas de fabricação, tornou-se possível incluir cada vez mais circuitos em um único chip, fazendo com que um ponto de acesso "tudo em um" custe praticamente o mesmo que um ponto de acesso sem as funções extras. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 72 Repetidor O repetidor é um dispositivo responsável por ampliar o tamanho máximo do cabeamento da rede. Ele funciona como um amplificador de sinais, regenerando os sinais recebidos e transmitindo esses sinais para outro segmento da rede. Como o nome sugere, ele repete as informações recebidas em sua porta de entrada na sua porta de saída. Isso significa que os dados que ele mandar para um micro em um segmento, estes dados estarão disponíveis em todos os segmentos, pois o repetidor é um elemento que não analisa os quadros de dados para verificar para qual segmento o quadro é destinado. Assim ele realmente funciona como um “extensor” do cabeamento da rede. É como se todos os segmentos de rede estivessem fisicamente instalados no mesmo segmento. Apesar de aumentar o comprimento da rede, o repetidor traz como desvantagem diminuir o desempenho da rede. Isso ocorre porque, como existirão mais maquinas na rede, as chances de o cabeamento estar livre para o envio de um dado serão menores. E quando o cabeamento esta livre, as chances de uma colisão serão maiores, já que teremos mais maquinas na rede. Atualmente você provavelmente não encontrara repetidores como equipamento independentes, esse equipamento esta embutido dentro de outros, especialmente do hub. O hub é, na verdade, um repetidor (mas nem todo repetidor é um hub), já que ele repete os dados que chegam em uma de suas portas para todas as demais portas existentes. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 73 Roteadores Finalmente, temos os roteadores, que são o topo da cadeia evolutiva. Os roteadores são ainda mais inteligentes, pois são capazes de interligar várias redes diferentes e sempre escolher a rota mais rápida para cada pacote de dados. Os roteadores operam no nível 3 do modelo OSI, procurando por endereços IP em vez de endereços MAC. Usando roteadores, é possível interligar um número enorme de redes diferentes, mesmo que situadas em países ou mesmo continentes diferentes. Note que cada rede possui seu próprio roteador e os vários roteadores são interligados entre si. É possível interligar inúmeras redes diferentes usando roteadores, e não seria de se esperar que todos os roteadores tivessem acesso direto a todos os outros roteadores a que estivesse conectado. Pode ser que, por exemplo, o roteador 4 esteja ligado apenas ao roteador 1, que esteja ligado ao roteador 2, que por sua vez esteja ligado ao roteador 3, que esteja ligado aos roteadores 5 e 6. Se um micro da rede 1 precisar enviar dados para um dos micros da rede 6, então o pacote passará primeiro pelo roteador 2, será encaminhado ao roteador 3 e finalmente ao roteador 6. Cada vez que o dado é transmitido de um roteador para outro, temos um "hop". Os roteadores são inteligentes o suficiente para determinar o melhor caminho a seguir. Inicialmente, o roteador procurará o caminho com o menor número de hops: o caminho mais curto. Mas se por acaso perceber que um dos roteadores desta rota está ocupado demais (o que pode ser medido pelo tempo de resposta), ele procurará caminhos alternativos para desviar do trecho de lentidão, mesmo que para isso o sinal tenha que passar por mais roteadores. No final, apesar do sinal ter percorrido o caminho mais longo, chegará mais rápido, pois não precisará ficar esperando na fila do roteador congestionado. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 74 A Internet é, na verdade, uma rede gigantesca, formada por várias sub-redes interligadas por roteadores. Todos os usuários de um pequeno provedor, por exemplo, podem ser conectados à Internet por meio do mesmo roteador. Para baixar uma página do Google, por exemplo, o sinal deverá passar por vários roteadores, várias dezenas em alguns casos. Se todos estiverem livres, a página será carregada rapidamente. Porém, se alguns estiverem congestionados, pode ser que a página demore vários segundos antes de começar a carregar. Você pode medir o tempo que um pedido de conexão demora para ir até o destino e ser respondido usando o ping. Para verificar por quantos roteadores o pacote está passando até chegar ao destino, use o comando "traceroute" (no Linux) ou "tracert" (no Windows). Os roteadores podem ser desde PCs comuns, com duas ou mais placas de rede, até supercomputadores capazes de gerenciar centenas de links de alta velocidade. Muda o desempenho e muda o sistema operacional usado, mas o trabalho é fundamentalmente o mesmo. Roteador Cisco com diversos links de fibra óptica Quando você usa um PC com duas placas de rede para compartilhar a conexão com os micros da rede local, você está configurando-o para funcionar como um roteador simples, que liga uma rede (a Internet) a outra (a sua rede doméstica). O mesmo acontece ao configurar seu modem ADSL como roteador. Pense que a diferença entre os switches e os roteadores é justamente esta: os switches permitem que vários micros sejam ligados formando uma única rede, enquanto que os roteadores permitem interligar várias redes diferentes, criando redes ainda maiores, como a própria Internet. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 75 Dentro de uma mesma rede é possível enviar pacotes de broadcast, que são endereçados a todos os integrantes da rede simultaneamente e, ao usar um hub burro, todos os micros recebem todas as transmissões. Um roteador filtra tudo isso, fazendo com que apenas os pacotes especificamente endereçados a endereços de outras redes trafeguem entre elas. Lembre-se de que, ao contrário das redes locais, os links de Internet são muito caros, por isso é essencial que sejam bem aproveitados. Exercícios de Fixação 1 – Qual a diferença entre hub e switch? Explique. 2 – O que são switches gerenciáveis e switches não-gerenciáveis? Fale sobre eles. 3 – O que são stackable switchs? Para que eles servem? Dê exemplo. 4 – O que são Bridges? Para que servem? Dê um exemplo de uso. 5 – O que é um roteador? Para que serve? Dê um exemplo de uso. 6 – O que fazem os comandos traceroute e o tracert? Explique. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 4. 76 CABEAMENTO ESTRUTURADO: CONECTORES, PATCH PANEL FONTE: http://www.zfnet.com.br/noticias/ler.php?noti1_cod=33 Diferença entre os sistemas de cabeamento estruturado e não-estruturado. A estruturação é um movimento que se iniciou volta da década de 70. A idéia era planejar o conjunto todo de modo a se diminuir as manutenções e se aumentar a vida útil. Desta época surge a análise estruturada de sistemas e posteriormente surgiu o sistema de cabeamento estruturado. Vedolin (2008) afirma que existem sistemas de cabeamento não-estruturado e sistemas estruturado. Em relação aos primeiros: “O cabeamento não-estruturado, utiliza mídias proprietárias e dedicadas para tipos específicos de aplicação, ou seja, um tipo de cabo para voz, outro para dados, outro para sistemas de controle, resultando em diversas topologias, padrões e conexões. Este resultado, além de dificultar a manutenção e expansão da rede, faz com que ela se torne mais suscetível a problemas de conexão, causados por danos físicos, interferências eletromagnéticas e, dentre outros motivos, torna-se um fator limitante para a implantação de novas tecnologias.”. Um sistema de cabeamento estruturado é um sistema que faz uso de cabos UTP, equipamentos, dispositivos e servidores que são planejados e dimensionados de modo integrado, para transmitirem imagens, sons, dados e voz com critérios de engenharia, para que possa durar muitos anos e sem apresentar problemas. Também é o nome de uma disciplina a qual estuda a disposição organizada e padronizada de conectores e meios de transmissão de redes de computadores e de telefonia, de maneira a tornar a infra-estrutura de cabos independente do tipo de aplicação (WIKI, 2008). Para que um sistema de cabeamento estruturado funcione a contento, ele deve possuir alguns componentes principais. Segundo o website SypNet, um sistema de cabeamento estruturado considera os seguintes elementos: “1 - Entrada do Edifício; 2 - Sala de Equipamentos; 3 - Cabeação Backbone; 4 Armário de Telecomunicações; 5 - Cabeação Horizontal e, 6 - Área de Trabalho” e é definido no Sistema de Cabeamento Estruturada EIA/TIA 568A. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 77 Ainda com relação à cabeamento estruturado, Vedoin (2008) afirma que: “Outro ponto que merece atenção especial em um sistema de cabeamento estruturado diz respeito a sua instalação. Existem normas para a instalação e operação do SCS que visam assegurar a disponibilidade e a integridade do sistema. A instalação inadequada poderá acarretar na não funcionabilidade dos serviços. Para garantir a qualidade do sistema, a instalação deve ser feita por uma empresa especializada, com profissionais certificados por instituições reconhecidas nacional e internacionalmente. Um sistema de cabeamento estruturado deverá ter no mínimo 10 anos de vida útil e algumas empresas (ex. Furukawa) estendem a garantia para até 25 anos. O sistema de cabeamento estruturado, então, segue normas e possui uma vida mais longa em relação aos sistemas não-estruturados. Material complementar: Vídeos sobre projetos de rede, cabeamento estruturado e crimpagem de cabos. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede Professor Marcio R. G. de Vazzi – www.vazzi.com.br 78 Instalação de Dispositivos de Rede 79 Exercícios de Fixação 1 – Com suas palavras, explique qual a importância do “cabeamento estruturado”. Se quiser pode utilizar exemplos. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 5. 80 MODEM, INTERNET E ALGUMAS DEFINIÇÕES Glossário de termos Fonte: http://www.abusar.org.br/ - http://www.abusar.org.br/manuais/index.html MODEM A palavra Modem vem da junção das palavras modulador e demodulador.[1][2] Ele é um dispositivo eletrônico que modula um sinal digital em uma onda analógica, pronta a ser transmitida pela linha telefônica, e que demodula o sinal analógico e o reconverte para o formato digital original.[2] Utilizado para conexão à Internet, BBS, ou a outro computador. O processo de conversão de sinais binários para analógicos é chamado de modulação/conversão digital-analógico. Quando o sinal é recebido, um outro modem reverte o processo (chamado demodulação). Ambos os modems devem estar trabalhando de acordo com os mesmos padrões, que especificam, entre outras coisas, a velocidade de transmissão (bps, baud, nível e algoritmo de compressão de dados, protocolo, etc). DSL Digital Subscriber Line (simplesmente DSL ou ainda xDSL) é uma família de tecnologias que fornecem um meio de transmissão digital de dados, aproveitando a própria rede de telefonia que chega na maioria das residências. As velocidades típicas de download de uma linha DSL variam de 128 kilobits por segundo (kbps) até 24 Mbits/s dependendo da tecnologia implementada e oferecida aos clientes. As velocidades de upload são menores do que as de download para o ADSL e são iguais para o caso do SDSL. ADSL Acrônimo de "asymmetric digital subscriber line". ADSL é uma tecnologia que permite transferência digital de dados em alta velocidade por meio de linha telefônica de cobre comum, com pares trançados. Baseada numa linha telefônica especial,esta tecnologia atinge de 256 Kbps até 9 Mbps no downstream (provedor -> assinante) e até 1 Mbps no upstream (assinante -> provedor) - um desempenho muito superior à média atual, que é de 56 Kbps. O sistema divide sua linha em duas, uma para telefone, e outra para dados. E a banda de dados, em duas, uma maior, para Download, e outra menor, para Upload, aaí o nome, Assimétrica. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 81 Esquema de transmissão assíncrona do ADSL Saiba mais em: http://www.abusar.org.br/tutorial_adsl.html NAT Em redes de computadores, NAT, Network Address Translation, também conhecido como masquerading é uma técnica que consiste em reescrever os endereços IP de origem de um pacote que passam por um router ou firewall de maneira que um computador de uma rede interna tenha acesso ao exterior (rede pública). Limitações Por reconhecer apenas os protocolos TCP e UDP, não é possível estabelecer uma conexão que não utilize um desses protocolos. O número gerado pela tabela de hash tem apenas 16 bits, o que faz com que esta técnica permita apenas 65505 conexões ativas. Dependendo das dimensões da rede e do número de pedidos feitos pelos computadores desta rede, o limite de 65505 pode ser facilmente atingido. Vantagens As entradas no NAT são geradas apenas por pedidos dos computadores de dentro da rede privada. Sendo assim, um pacote que chega ao router vindo de fora e que não tenha sido gerado em resposta a um pedido da rede, ele não encontrará nenhuma entrada no NAT e este pacote será automaticamente descartado, não sendo entregue a nenhum computador da rede. Isso impossibilita a entrada de conexões indesejadas e o NAT acaba funcionando como uma firewall. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 82 ATM Asynchronous Transfer Mode, protocolo de telecomunicações. O ATM é uma tecnologia de comunicação de dados de alta velocidade usada para interligar redes locais, metropolitanas e de longa distância para aplicações de dados, voz, áudio, e vídeo. Estas velocidades são possíveis porque o ATM foi desenhado para ser implementado por hardware em vez de software, sendo assim são conseguidas velocidades de processamento mais altas. O ATM suporta dois tipos de interface: Rede-Utilizador (UNI) e Rede-Rede (NNI). Quando uma célula passa do utilizador para a rede ou da rede para o utilizador, ela transporta quatro bits, chamados GFC (Generic Flow Control), no entanto quando passa dentro de uma rede ou entre redes, o campo GFC não é usado para expandir o comprimento do campo VPI (Virtual Path Identifier). O caminho virtual que representa um grupo de circuitos virtuais transportados ao longo do mesmo caminho é identificado pelo Virtual Path Identifier (VPI) que tem 8 bits e representa metade da ligação de identificação utilizada pelo ATM. Apesar de ter 8 bits de comprimento numa célula UNI, o campo expande para 12 bits de modo a preencher o campo GFC numa célula NNI. O VCI (Virtual Channel Identifier) é a segunda metade das duas partes do identificador de ligação transportado no cabeçalho do ATM. Este campo de 16 bits identifica a ligação entre duas estações ATM, quando comunicam fim a fim. O Payload Type Identifier (PTI) indica o tipo de informação transportada na porção de 48 bytes de dados da célula ATM. FONTE: http://www.teleco.com.br/tutoriais/tutorialatm/pagina_1.asp A rede ATM só possui 2 provedores. UOL ou Terra, já que nesse caso o acesso é realmente fornecido pelo provedor, e não pela Telefonica. PPPoE (Point-to-Point Protocol over Ethernet) é um protocolo para conexão de usuários em uma rede Ethernet a Internet. O protocolo PPPoE trabalha com a tecnologia Ethernet, que é usada para ligar sua placa de rede ao modem, desta forma ele faz a autenticação para a conexão e aquisição de um endereço IP fixo à máquina do usuário, por isso que cada vez mais as empresas que oferecem ADSL usam programas ou o navegador de internet do usuário para que este seja Autenticado, assim é mais fácil identificar o usuário conectado e controlar suas ações como controle de mac,de banda etc... Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 83 PPPoA (point-to-point protocol over AAL5 - ou over ATM) é uma adaptação do PPP para funcionar em redes ATM (ADSL). Quais as diferenças práticas entre o PPPoE e o PPPoA? A diferença principal está no fato do PPPoA só poder ser terminado num dispositivo de rede ATM e o PPPoE num Ethernet. Como nossas placas de rede são Ethernet (existem placas ATM, mas são caras e pouco utilizadas) e a maioria dos modems no lado do usuário só suportam Ethernet, não há como terminar a conexão PPPoA no micro. Ela deve ser terminada do modem. O IP ficará, então, no modem e este deverá operar no modo roteado. Existem, entretanto, alguns modems, como o 3Com Dual Link permitem que o endereço de IP fique diretamente no micro mesmo com o PPPoA, e para isto lançam mão de alguns recursos especiais. No modo PPPoE, a conexão pode ser terminada tanto no modem como no micro, dependendo, é claro, do suporte a modo roteado PPPoE no modem. Veja também os arquivos em PDF de como configurar o Modem DSL-500G Generation II Telefonica em diversos modos de operação (NAT, PPPoE, ROUTER sem NAT e Bridge) Cronologia dos 40 anos da internet Fonte: http://www1.folha.uol.com.br/folha/informatica/ult124u617940.shtml Em 2009 a Internet completou 40 anos com 1,5 bilhão de usuários 1969: Em 2 de setembro, dois computadores na UCLA (Universidade da Califórnia, Los Angeles) trocam dados sem sentido no primeiro teste da Arpanet, uma rede militar experimental. A primeira conexão entre dois locais --a UCLA e a Stanford Research Institute, também na Califórnia-Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 84 acontece em 29 de outubro, apesar de a rede ser interrompida após digitarem as duas primeiras letras da palavra "logon". A Universidade da Califórnia Santa Bárbara e a Universidade de Utah também se juntam à rede depois. Matt Sayles -25.ago.09/AP Em 25 de agosto de 2009 em comemoração aos 40 anos da Internet, Len Kleinrock, pioneiro da internet, posa com a primeira interface de rede, em Los Angeles 1970: A Arpanet chega à sua primeira ligação na costa leste dos Estados Unidos, na empresa Bolt, Beranek e Newman --agora BBN Technologies--, em Cambridge, Massachusetts. 1972: Ray Tomlinson traz também o e-mail à rede, escolhendo o símbolo "at" ou "@" como maneira de especificar endereços de e-mail pertencendo a outros sistemas. 1973: A Arpanet ganha suas primeiras ligações internacionais, na Inglaterra e Noruega. 1974: Vint Cerf e Bob Kahn desenvolvem a técnica de comunicações TCP, permitindo que múltiplas redes se compreendam, criando a verdadeira internet. Posteriormente, o conceito se divide em TCP/IP antes de sua adoção formal, em 1º de janeiro de 1983. 1983: O DNS (Domain Name System) é proposto. A criação de sufixos como ".com", ".gov" e ".edu" chega um ano depois. 1988: Um dos primeiros worms da internet, Morris, causa danos a milhares de computadores. 1989: A Quantum Computer Services, agora AOL, inaugura o serviço America Online para computadores Macintosh e Apple 2, começando uma expansão que acabaria por conectar cerca de 27 milhões de norte-americanos em 2002. 1990: Tim Berners-Lee cria a WWW (World Wide Web) enquanto desenvolvia maneiras de controlar computadores a distância na Cern (Organização Europeia para Pesquisa Nuclear). 1993: Marc Andreessen e colegas na Universidade de Illinois criam o Mosaic, primeiro navegador a combinar gráficos e texto em uma única página, abrindo a web para o mundo com um software fácil de usar. 1994: Andreessen e outros na equipe do Mosaic formam uma empresa para desenvolver o primeiro navegador comercial, o Netscape. Isso chama a atenção da Microsoft e de outros desenvolvedores que iriam investir no potencial comercial da web. Dois advogados da área de imigração apresentam Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 85 o spam ao mundo, ao fazer propaganda de seus serviços de "green card lottery" --programa de distribuição de vistos norte-americanos. 1995: A Amazon.com abre suas portas virtuais. 1998: Google monta um projeto iniciado nos dormitórios de Stanford. O governo dos Estados Unidos delega a supervisão das políticas relacionadas a nomes de domínios para a Icann (Internet Corporation for Assigned Names and Numbers). O Departamento de Justiça e 20 Estados acusam a Microsoft, criadora do onipresente sistema operacional Windows de abusar de seu poder de mercado, frustrando a competição com o Netscape e outros. 1999: O Napster populariza o compartilhamento de arquivos de música, levando a sucessores que mudaram permanentemente a indústria das gravadoras. A população usuária de internet no mundo ultrapassa 250 milhões de pessoas. 2000: O "boom" das empresas de tecnologia dos anos 1990 dá lugar à explosão da bolha do setor. A Amazon.com, eBay e outros sites são seriamente prejudicados em um dos primeiros usos em larga escala do ataque de negação de serviço, que enche um site com tanto tráfego falso que usuários de verdade não conseguem visitá-lo. 2002: A população usuária de internet do mundo ultrapassa 500 milhões de pessoas. 2004: Marck Zuckerberg inicia o Facebook, em seu segundo ano de curso na Universidade Harvard. 2005: É inaugurado o site de compartilhamento de vídeos YouTube. 2006: A população usuária de internet do mundo ultrapassa 1 bilhão de pessoas. 2007: A Apple lança o iPhone, trazendo o acesso a internet sem fio a mais milhões de pessoas. 2008: Os usuários de internet do mundo ultrapassam 1,5 bilhões de pessoas. O total só na China chega a 250 milhões, ultrapassando os Estados Unidos como o país com a maior população usuária de internet do mundo. Os desenvolvedores do Netscape interrompem o navegador pioneiro, embora seu "sucessor", Firefox, permaneça forte. Importantes companhias aéreas intensificam o uso de serviços de internet nos voos. 2009: O "Seattle Post-Intelligencer" torna-se o primeiro grande jornal diário a ficar exclusivamente online. O Google anuncia o desenvolvimento de um sistema operacional com foco na web. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 86 Exercícios de Fixação 1 – Como é dividido o sinal em uma transmissão ADSL? 2 – O que é NAT e para que serve? 3 – Como funciona um modem? 4 –Qual a diferença básica de PPPoE e PPPoA? 5 –Depois de ler sobre a Cronologia dos 40 anos da internet, o que lhe chamou mais atenção? Justifique. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 6. 87 NOVAS TECNOLOGIAS DE REDE PLC PLC (Power Line Communications) é a tecnologia que utiliza uma das redes mais utilizadas em todo o mundo: a rede de energia eléctrica. A ideia desta tecnologia não é nova. Ela consiste em transmitir dados e voz em banda larga pela rede de energia eléctrica. Como utiliza uma infraestrutura já disponível, não necessita de obras numa edificação para ser implantada. A PLC trabalha na camada 2 do modelo ISO/OSI, ou seja, na camada de enlace. Sendo assim, pode ser agregada a uma rede TCP/IP (camada 3) já existente, além de poder trabalhar em conjunto com outras tecnologias de camada 2. Histórico da tecnologia PLC Sistemas de Powerline Carrier, chamados também de OPLAT (Ondas Portadoras em Linhas de Alta Tensão), têm sido utilizados pelas empresas de energia eléctrica desde a década de 1920. Estes sistemas foram e ainda são utilizados para telemetria, controle remoto e comunicações de voz. Os equipamentos são muito robustos e normalmente tem uma vida útil superior a trinta anos. Só recentemente, com o avanço de instalação de fibras ópticas e redução de preço dos sistemas de telecomunicações, diversas empresas de energia eléctrica decidiram abandonar o Carrier. Como resposta, os fabricantes estão deixando de produzir estes equipamentos por falta de procura. Algumas, poucas, aplicações de banda estreita em residências e sistemas de segurança e automação predial utilizam ainda sistemas de Powerline Carrier de banda estreita, baixa velocidade e com modulação analógica. Powerline Communications Em 1991, o Dr. Paul Brown da Norweb Communications (Norweb é a empresa de Energia Eléctrica da cidade de Manchester, Inglaterra) iniciou testes com comunicação digital de alta velocidade utilizando linhas de energia eléctrica. Entre 1995 e 1997, ficou demonstrado que era possível resolver os problemas de ruído e atenuar (mas não eliminar totalmente) as interferências e que a transmissão de dados de alta velocidade poderia ser viável. Em outubro de 1997, a Nortel e Norweb anunciaram que os problemas associados ao ruído e interferência das linhas de electricidade estavam solucionados em apenas algumas faixas de frequência. Mesmo assim dois meses depois, foi anunciado pelas mesmas empresas o primeiro teste Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 88 de acesso à Internet, realizado numa escola de Manchester. Com isso, foi lançada uma nova ideia para negócios de telecomunicações que a Nortel/Norweb chamaram de Digital Powerline. Em março de 1998, a Nortel e a Norweb criaram uma nova empresa intitulada de NOR.WEB DPL com o propósito de desenvolver e comercializar Digital PowerLine (DPL). Todas as empresas eléctricas do mundo estavam pensando em se tornar provedores de serviços de telecomunicações, utilizando seus activos de distribuição. Devemos lembrar que o sector de telecomunicações estava passando por um crescimento explosivo no mundo (celular e Internet), e, particularmente no Brasil, estava em curso a maior privatização de empresas de telecomunicações. O acompanhamento dos desenvolvimentos e progressos da tecnologia Powerline era feito na época, no Brasil, pelo Subcomitê de Comunicações do GCOI, e a APTEL, que foi criada em abril de 1999, realizou o seu primeiro Seminário em setembro de 1999, com o tema: Tecnologia Powerline Communications (PLC). Convém também lembrar que na Europa em 1997 foi criado o PLC Fórum e, em 1998, a UTC lançou nos USA o Power Line Telecommunications Forum (PLTF). Actualmente, temos diversos produtos comerciais com tecnologia Powerline Communications e o próprio FCC (Federal Communications Commission) fez declarações sobre a viabilidade desta tecnologia com algumas ressalvas. Funcionamento Existem dois tipos de PLC: a primeira é a interior (indoor), onde a transmissão é conduzida usando a rede eléctrica interna de um apartamento ou de um prédio; a segunda é o exterior (outdoor), onde a transmissão é conduzida usando a rede pública exterior de energia eléctrica. O princípio básico de funcionamento das redes PLC é que, como a frequência dos sinais de conexão é na casa dos MHz (1 a 30 MHz), e a energia eléctrica é da ordem dos Hz (50 a 60 Hz), os dois sinais podem conviver harmoniosamente, no mesmo meio. Com isso, mesmo se a energia eléctrica não estiver passando no fio naquele momento, o sinal da Internet não será interrompido. A tecnologia, também possibilita a conexão de aparelhos de som e vários outros eletroeletrônicos em rede. A Internet sob PLC possui velocidade simétrica, ou seja, você tem o mesmo desempenho no recebimento ou envio de dados. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 89 O sinal do BPL sai da central, indo para o injector, que vai se encarregar de enviá-lo para a rede eléctrica. No caminho, o repetidor tem a função de evitar que os transformadores filtrem as altas frequências. Chegando perto da casa, o extractor, que deixa o sinal pronto para uso da casa, chegando até o modem BPL, que vai converter para uso pelo computador, através de uma porta Ethernet ou USB. No penúltimo passo, no caminho poste-casa, há 3 meios: por cabo de fibra óptica, por wireless ou pela própria fiação eléctrica, este último mais provável. Como há um repetidor a cada transformador, e nesse sistema com grids inteligentes não se usa mais os actuais 'relógios', descartase a desvantagem mais famosa na Internet do uso do PLC - de que os transformadores, por absorver os sinais, impossibilitariam a instalação. Vantagens do uso da PLC Uma das grandes vantagens do uso da PLC é que, por utilizar a rede de energia eléctrica, qualquer "ponto de energia" é um potencial ponto de rede, ou seja, só é preciso ligar o equipamento de conectividade (que normalmente é um modem) na tomada, e pode-se utilizar a rede de dados. Além disso, a tecnologia suporta altas taxas de transmissão, podendo chegar até aos 200Mbps em várias frequências entre 1,7MHz e 30MHz. Desvantagens do uso da PLC Uma das grandes desvantagens do uso da PLC (ou BPL), é que qualquer "ponto de energia" pode se tornar um ponto de interferência, ou seja, todos os outros equipamentos que utilizam radiofrequência, como receptores de rádio, telefones sem fio, alguns tipos de interfone e, dependendo da situação, até televisores, podem sofrer interferência. A tecnologia usa a faixa de frequências de 1,7MHz a 50MHz, com espalhamento harmónico até frequências mais altas. Outra desvantagem é o facto de ser half-duplex sem esquecer que é um sistema de banda partilhada. Estas duas características fazem com que o débito seja reduzido em comparação com outras tecnologias. Em alguns países, existem movimentos e ações judiciais contra a sua instalação. Dentro e fora de casa, a rede eléctrica está sujeita a todo tipo de interferência e ruídos gerados por fontes chaveadas, motores e até dimmers. Outro fator negativo das redes eléctricas é sua oscilação: características como impedância, atenuação e frequência podem variar drasticamente de um momento para o outro, à medida que luzes ou aparelhos ligados à rede são ligados ou desligados. Além disso, se a intenção for transmitir informação a longas distâncias, os transformadores de distribuição são verdadeiras barreiras para a transferência de dados. Apesar de permitirem a passagem de corrente alternada a 50 Hz ou 60 Hz com quase 100% de eficiência, os transformadores atenuam seriamente outros sinais de maior frequência. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 90 Para atender às suas próprias necessidades, as distribuidoras de energia eléctrica ocasionalmente criam soluções que fazem com que esses sinais contornem ou até atravessem os transformadores por meio de redes especiais de alta frequência. Novas técnicas são capazes de recuperar sinais fortemente atenuados, entretanto somente as grandes empresas têm acesso a essa tecnologia. Outra desvantagem vem do fato de a PLC ser uma mídia compartilhada e estruturada de modo paralelo. Assim, todas as casas ligadas numa mesma subestação eléctrica compartilham a largura de banda disponível. Isso significa que o desempenho da ligação pode variar de acordo com o número de pessoas que estiverem navegando ou baixando arquivos simultaneamente. Um dos grandes entraves que ainda existem para a ampla disseminação do acesso à Internet para o público em geral é, sem dúvida, a falta de um meio de transmissão de dados de baixo custo. Até recentemente, a maioria dos esforços públicos e privados esteve concentrada na montagem de uma grande infraestrutura de comunicação, capaz de suportar o tráfego de informações na Internet por meio de grandes vias de dados, os chamados backbones. O passo seguinte consistiu em encontrar uma maneira simples e prática de ligar individualmente cada usuário doméstico ou empresa ao "backbone" principal, um trecho normalmente chamado de "the last mile" (a última milha) pelos profissionais da área, isso até hoje tem sido feito utilizando infra-estruturas já existentes, como redes telefónicas ou de TV a cabo. Entretanto, esses meios temse concentrado em zonas urbanas – o que exclui residências de regiões afastadas ou de difícil acesso, além de serem relativamente caros. PXE - Preboot Execution Environment Este é um padrão de boot remoto desenvolvido pela Intel, que consiste em um pequeno software, gravado na ROM da placa de rede que permite que o PC dê boot através da rede, carregando todo o software necessário a partir de um servidor previamente configurado. Graças ao PXE é possível ter estações diskless, sem HD, CD-ROM e nem mesmo drive de disquete. Muitas placas de rede e vários modelos de placas mãe com rede-onboard suportam este recurso nativamente, enquanto muitas placas de rede baratas trazem um soquete vago onde pode ser adicionado um chip de memória ROM previamente gravado. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 91 Para ativar o PXE, basta acessar o setup do micro, procurar pela opção referente à sequência de boot e escolher a opção "Network boot". Durante o boot o PC carrega o software PXE e graças a ele consegue ativar a placa de rede e enviar um pacote de broadcast para todos os micros da rede. O sinal é ignorado por todas as estações, com excessão do servidor PXE que responderá enviando um pacote especial para a estação, com seu endereço IP (e outros dados da rede) além de informações para que ela possa começar o carregamento do sistema operacional a partir de um diretório compartilhado pelo servidor. É possível utilizar tanto máquinas Linux (usando o LTSP) quanto Windows (usando o NT Terminal Services) como servidores PXE. Exercícios de Fixação 1 – O que é a tecnologia PLC? 2 – Onde ela pode ser aplicada? Dê um exemplo. 3 – O que é PXE? 4 – Como PXE pode ser útil em uma empresa? Dê exemplos. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 7. 92 PADRÕES DE COMUNICAÇÃO (MÉTODOS DE ACESSO) Para que vários dispositivos (computadores, impressoras, modems,...) possam comunicar, têm que existir meios comuns que permitam a emissão e recepção de mensagens, devendo as mesmas ser entendidas pelas várias partes em comunicação. Assim, para conectar um PC a uma rede é necessário instalar em primeiro lugar um adaptador de rede ou placa de interface. Esta operação é efetuada por encaixe dentro do PC para controlar a transmissão física de dados sobre a LAN. O cabo de rede é ligado à placa de interface no PC. Uma vez que as placas de rede disponibilizam tipos diferentes de conector, isso implica também diferentes métodos de cablagem. Cada adaptador de rede acede à rede de maneiras diversas e a velocidade de transmissão de dados também é variável. Os adaptadores de rede mais comuns são Ethernet, Token Ring e ARCnet. Ethernet A Ethernet define os componentes práticos de construção das LAN (especifica tipos de cabos a utilizar, o seu comprimento ideal, a forma como devem ser conectados e a forma como os computadores transmitem dados entre si recorrendo a esses cabos). Também especifica as técnicas utilizadas para controlar o fluxo de informação sobre os cabos de rede. Essa técnica de rede é chamada CSMA/CD (Carrier Sense, Multiple Access, with Collision Detection). Tratase de um modo normalizado de conectar computadores para criação de uma rede. Para além disso, A maioria das LAN utiliza este método. Um cabo ethernet é uma espécie de cabo série capaz de manusear uma taxa elevada de dados, sendo também possível entrar em múltiplos pontos ao longo da sua extensão. Em vez de ter apenas dois computadores, um em cada ponta, pode haver vários computadores partilhando o mesmo cabo. Os cabos podem ser ligados diretamente uns nos outros utilizando conectores em forma de «T» que encaixam na tomada fêmea situada na parte de trás do adaptador. A conexão de todos os computadores é feita ligando através dos «T».. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 93 Com a técnica CSMA/CD forma de acesso à rede é efetuada por espera. Quando um nó pretende enviar uma mensagem, verifica se está a ser efetuada alguma transmissão e se for esse o caso aguarda algum tempo para que a rede fique desimpedida e verifica novamente. Se não conseguir detectar movimento na rede efetua a transmissão. Existe a possibilidade de estarem dois nós a aguardar o desimpedimento do tráfego (linha partilhada) e podem eventualmente efetuar a transmissão ao mesmo tempo o que pode originar uma “colisão” de mensagens. Nesta situação aparece “lixo” na linha não sendo legível nenhuma das mensagens. No sentido de minimizar a probabilidade de isto acontecer, cada máquina deve prestar atenção à atividade na linha antes de tentar enviar uma mensagem Ambos os nós aguardam mais um tempo aleatório e voltam a efetuar a transmissão. É bastante simples para um nó emissor detectar uma colisão, Apenas necessita de ler os dados na linha e compará-los com os dados que está a escrever. Uma incoerência indica colisão. Quando um nó emissor detecta a colisão é suposto que aborte a operação, espere por uma entrada, verifique outra vez se a linha continua ocupada, e caso não esteja retransmita a mensagem. A razão para essa espera por uma entrada aleatória é a tentativa de redução da probabilidade de que os nós envolvidos na colisão comecem todos a tentar reenviar quase em simultâneo. Quanto maior for o número de nós na rede, maior é a disputa pela utilização dos cabos, o que implica diminuição do desempenho. Nestas situações de um elevado número de nós (por exemplo 100), pode optar-se pela criação de sub redes ligadas entre si. Há que ter em atenção que este é um sistema difusor (broadcast). Quando um nó envia uma mensagem ela é visualizada por todos os nós conectados à Ethernet. Por esse motivo, o cabeçalho da mensagem deve conter alguma forma de referenciar o endereço destino. O nó cujo endereço coincida lê a mensagem; os outros nós ignoram-na. NOTA: Cada adaptador ethernet trás um número identificador a 64 bit (MAC). Isto é suficiente para assegurar que qualquer adaptador no mundo tem o seu endereço exclusivo. Calculando o número máximo possível de 64 bit, verificar-se-á que não existe a probabilidade de, num futuro próximo se esgotarem os endereços. O método EtherNet permite utilizar vários tipos de cabos: grosso ou amarelo(thick coax), fino, ou preto (thin coax), pares entrançados sem blindagem (UTP), ou combinações dos anteriores Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 94 ARCNET Hoje em dia, "Ethernet" é quase sinônimo de rede. Por ser um padrão aberto, qualquer fabricante pode fabricar placas e outros componentes de rede e desenvolver soluções, o que aumenta a concorrência e o volume produzido, derrubando os preços. Dentro do cenário atual, desenvolver padrões proprietários de rede não faz muito sentido, pois além de produzir as placas o fabricante precisaria arcar com todos os custos relacionados ao desenvolvimento e à divulgação da tecnologia. Mas, nem sempre foi assim. Durante a década de 1980 o padrão Ethernet disputava a supremacia com dois padrões então proprietários, o ARCNET e o Token Ring. Apesar de atualmente ambos serem ilustres desconhecidos, citados apenas em textos de referência histórica, eles tiveram sua época de glória. O ARCNET chegou a ser mais popular que o Ethernet e o Token Ring chegou perto de dominar as redes corporativas. O ARCNET é o mais antigo, ele foi desenvolvido em 1976 e as primeiras placas e hubs chegaram ao mercado em 1977, a custos relativamente baixos para os padrões da época. As redes ARCNET utilizam uma topologia de estrela, que lembra bastante as das redes atuais, com o uso de um hub central e um cabo individual entre ele e cada estação. A principal diferença é que eram utilizados cabos coaxiais RG62/U e não cabos de par trançado. Esta arquitetura era mais flexível que a dos primeiros padrões Ethernet, que ainda utilizavam uma arquitetura de barramento, com um cabo compartilhado. Temos aqui uma placa ARCNET ISA e um hub de 8 portas para cabos coaxiais: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 95 No ARCNET os cabos podiam ter até 610 metros, mais do que em qualquer padrão Ethernet para fios de cobre e, durante muito tempo, as placas ARCNET foram mais baratas, o que fez com que a arquitetura fosse bastante popular até perto do final da década de 1980. Os dois grandes problemas do ARCNET eram a baixa taxa de transferência, apenas 2.5 megabits, e o fato do padrão ser proprietário, o que limitou o número de fabricantes produzindo equipamentos e impediu que os preços caíssem na mesma velocidade que os Ethernet. Eventualmente, o padrão foi aberto, dando origem ao ANSI ARCNET 878.1. Surgiram então mais opções de cabeamento, incluindo o uso de cabos de par trançado categoria 2 e cabos de fibra óptica e, em 1999, foi lançado um padrão atualizado, o ARCNET Plus, que transmitia a 20 megabits. Apesar disso, o ARCNET foi rapidamente substituído pelas redes Ethernet de 10 megabits e o lançamento do padrão de 100 megabits em 1995 acabou com qualquer chance de resistência. Token Ring O padrão Token Ring foi desenvolvido pela IBM no início da década de 1980 e também concorreu com os padrões Ethernet 10BASE-5 e 10BASE-2. A IBM chegou a investir pesado no padrão, o que fez com que ele se tornasse popular no ambiente corporativo, embora ele seja pouco conhecido no Brasil, já que na época o país ainda estava sob a reserva de mercado. Em 1985 o IEEE desenvolveu um padrão para redes Token Ring, o IEEE 802.5, que era compat ível com o padrão da IBM. Apesar disso, a IBM manteve seu padrão proprietário, continuando a desenvolvê-lo de forma separada do padrão do IEEE. Apenas em 1992, quando as redes Token Ring já estavam em declínio, a IBM passou a licenciar a tecnologia para outros fabricantes. No Token Ring é usada uma topologia física de estrela, com as estações sendo ligadas a hubs centrais (que no Token Ring são chamados de "MAUs", abreviação de "Multistation Access Units") através de cabos de par trançado. Os MAUs tinham tipicamente 10 portas, sendo 8 para as estações e duas para a ligação com outros MAUs: Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 96 A primeira porta era ligada ao MAU seguinte, que por sua vez era ligado ao terceiro usando a segunda porta, formando uma cadeia. A segunda porta do último MAU era então ligada ao primeiro, formando um anel. Apesar do uso de cabos de par trançado, a IBM optou por utilizar cabos blindados e um conector quadrado agigantado, chamado de "IBM data connector". Como o conector era muito grande (media cerca de 3 x 3 cm), os cabos utilizavam o conector IBM do lado do MAU (hub) e utilizavam um conector DB9 (o mesmo utilizado nas portas seriais) do lado da estação. Apenas os cabos destinados a interligarem os MAUs utilizavam o conector IBM dos dois lados do cabo: Mais tarde, a IBM adicionou a possibilidade de utilizar cabos de par trançado sem blindagem com conectores RJ-45 para ligar as estações ao MAU, mas ao utilizá-los o comprimento máximo dos cabos e o número máximo de estações eram reduzidos. Embora os MAUs fossem dispositivos burros, que simplesmente encaminhavam as transmissões para todas as estações da rede, as colisões eram evitadas usando um sistema de token, onde um frame especial, de 3 bytes, era continuamente transmitido de uma estação à outra, uma de cada vez. Para transmitir, a estação esperava a chegada do token, enviada um frame de dados, transmitia o token à estação seguinte, esperava até recebê-lo novamente, transmitia o segundo frame e assim por diante. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 97 Este sistema de transmissão simulava um cabeamento em forma de anel, como se uma estação estivesse diretamente ligada à seguinte. Devido a isso, é comum dizer que as redes Token Ring combinam uma topologia física de estrela e uma topologia lógica de anel. O uso do token aumentava a latência das transmissões (já que a estação precisa esperar sua vez antes de começar a transmitir), mas eliminava as colisões de pacotes, o que melhorava consideravelmente o desempenho em redes congestionadas. Apesar disso, as redes Token Ring trabalhavam a apenas 4 megabits, de forma que, embora usassem um sistema de transmissão muito menos refinado, as redes Ethernet de 10 megabits ganhavam na base da força bruta. Em 1989 foi lançado o padrão Token Ring de 16 megabits, o que fez com que as redes Token Ring passassem a ser consideravelmente mais rápidas que as Ethernet. Apesar da vantagem técnica, a introdução do padrão 10BASE-T (com cabos de par trançado) fez com que as redes Ethernet se popularizassem rapidamente, já que eram brutalmente mais baratas. Como eram mais caras e utilizavam um padrão mais complexo, as redes Token Ring continuaram perdendo terreno, processo que se acelerou com o lançamento do padrão Ethernet de 100 megabits e com a popularização dos switches Ethernet, que praticamente eliminam o problema das colisões, anulando, assim, a principal vantagem do Token Ring. Em 1994, a própria IBM jogou a toalha e passou a migrar toda a sua linha de produtos para o padrão Ethernet, mantendo apenas uma estrutura mínima de suporte para atender os clientes com redes Token Ring. Hoje em dia é quase impossível encontrar referências ao Token Ring dentro do site ou da documentação técnica da IBM, embora algumas empresas menores ainda produzam placas e MAUs em pequena escala, atendendo às empresas que ainda possuem redes Token Ring instaladas. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 98 Exercícios de Fixação 1 - Em poucas palavras, defina Ethernet, ARCNET e TOKEN RING. 2 – Se você fosse o responsável por projetar uma rede doméstica, qual padrão de comunicação você utilizaria? Justifique. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 8. 99 ARQUITETURAS DE REDE Arquitetura de rede é como se designa um conjunto de camadas e protocolos de rede. A especificação de uma arquitetura deve conter informações suficientes para permitir que um implementador desenvolva o programa ou construa o hardware de cada camada, de forma que ela obedeça corretamente ao protocolo adequado. Ver SERVIDORES e MODELO OSI no material Tópicos em REDE DE COMPUTADORES Fazer os exercícios de fixação. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 9. 100 SEGURANÇA Abnt-Nbr-Isoiec-17799-Tecnologia-da-Informacao-Tecnicas-de-Seguranca-Codigo-de-Praticapara-a-Gestao-da-Seguranca-da-Informacao O ITIL™ (Information Technology Infrastructure Library) é o modelo de referência para gerenciamento de processos de TI mais aceito mundialmente MPS.BR - O MPS.BR1 é um programa para Melhoria de Processo do Software Brasileiro coordenado pela Associação para Promoção da Excelência do Software Brasileiro (SOFTEX), contando com apoio do Ministério da Ciência e Tecnologia (MCT), da Financiadora de Estudos e Projetos (FINEP) e do Banco Interamericano de Desenvolvimento (BID). Segurança em três camadas: Física. Lógica e Humana. Cada uma possui suas características e são interdependentes. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 10. DESENHO, PROJETO E SIMULAÇÃO DE REDES Softwares de apoio. Smart Draw Flow Chart Sweet Home 3D Packet tracer Exercício de Fixação Em grupos, desenvolver o Desenho/Projeto da rede da escola. Professor Marcio R. G. de Vazzi – www.vazzi.com.br 101 Instalação de Dispositivos de Rede 11. CONFIGURAÇÃO 102 BÁSICA DE EQUIPAMENTOS DE COMUNICAÇÃO, SEGUINDO ORIENTAÇÕES DOS MANUAIS Exercício de Fixação Em grupos e com o auxílio dos manuais, configurar o Switch e o Roteador wireless para uma rede classe B com as seguintes recomendações: 1 – Não utilizar a mesma faixa de IP’s da rede da escola; 2 – A rede sem fio deve ter pelo menos dois itens de segurança; 3 – A rede deve funcionar normalmente, inclusive navegar na internet; 4 – As configurações só serão aceitas se pelo menos um computador ligado ao Switch (cabo) e um notebook conectado ao roteador conseguir navegar e “pingar” em toda a rede. Professor Marcio R. G. de Vazzi – www.vazzi.com.br Instalação de Dispositivos de Rede 103 Atividades extras Descer na biblioteca montar grupos de até 3 pessoas, ler e discutir: Capítulo 16 - Tipos de redes - Topologia de redes - a partir da pagina 161 Capítulo 20 - Arquitetura de rede - a partir da pagina 182 Todos estão no livro 2 (Aquelas apostilas que o Centro Mandou) Compreender os conceitos e iniciar a documentação da rede da ETEC com base nos documento que estão no MOODLE. Se houver necessidade, elaborar questões sobre a rede atual da ETEC e entrevistar o Zé Carlos (Anotar as perguntas e ir um aluno só para não "tumultuar" o CLI). Professor Marcio R. G. de Vazzi – www.vazzi.com.br