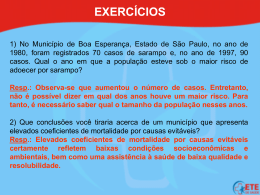

1.2 – Tipos de Ataques • • • • • • • • Cavalo de Tróia; Backdoors; Spoofing; Sniffing; Scanning; DoS e DDoS; Engenharia Social; Quebra de Senhas; Tipos de Ataque – Cavalo de Tróia • Programa que faz mais do que parece; • Geralmente vem em um anexo de email; • E-mail com texto convincente; • Instala outros progrmas; • Atacante pode obter acesso total ao computador; Tipos de Ataque – Backdoors • Ponto de entrada não autorizado; • Pode ser criado por um cavalo de tróia; • Programas comuns podem conter backdoors; • => browsers, clientes e e-mail, ICQ, IRC, etc; Tipos de Ataque – Backdoors • Falhas nos programas comuns abrem backdoors; • Ex.: versões antigas do ICQ possuíam uma vulnerabilidade que permitia a abertura de uma backdoor; • Para evitar isto, deve-se sempre usar versões atualizadas do programas; Tipos de Ataque – Backdoors • Outra recomendação é utilizar os patches de atualização. • Os antivírus não detectam backdoors; • Firewalls e Sistemas de Detecção de Intrusão são úteis contra backdoors. Tipos de Ataque – Spoofing • Spoofing é falsificação; • Normalmente falsificam IP de origem; • TCP IP não verifica a origem; • Vários computadores podem se passar por uma única origem; • Um computador pode se passar por várias origem; Tipos de Ataque – Spoofing Tipos de Ataque – Spoofing • Atacante não recebe resposta sobre suas ações; • Explora relação de confiança entre as máquinas; • Prevenção: uso de filtro de ingresso e egresso nos gateways; Tipos de Ataque – Spoofing • DNS Spoofing: – Ocorre quando um servidor de DNS retorna um nome falso para um determinado IP; – O usuário terá a sensação de esta acessando o site do nome falso; Tipos de Ataque – Sniffing • Realizado por um Snnifer; • Na rede ethernet todos podem ver as informações transmitidas; • Tem topologia em barra; • Fácil espionar as informações; • Proteção: confidencialidade com criptografia Tipos de Ataque – Scanning • É o rastreamento de portas; • NMAP é um programa que faz este rastreamento; • Atualmente difundido em Windows, Unix, Linux e Mac OS; Tipos de Ataque – DoS e DDoS • Ataque de negação de serviço; • Atacante tenta colocar o serviço “fora do ar”; • Atual no princípio da disponibilidade; • Serviços como e-mail, sites ou DNS; Tipos de Ataque – DoS e DDoS • Pode também apenas deixar o serviços lento; • O serviço não precisa ser invadido; • As informações do serviço não são roubadas ou modificadas; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Ataque DDoS: • Todos resolvessem usar o telefone ao mesmo tempo; • O serviço telefônico ficaria fora do ar; • Na computação, se todo resolvessem acessar um determinado site; • O site ficaria indiponível; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Personagens: – – – – – Atacante; Master: máquina que comanda ou agentes; Agente: faz o ataque contra uma vítima; Cliente: aplicação instalada no Master; Daemon: aplicação que roda no agente, recebe comandos do cliente; – Vítima; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Três fases do DoS: – Fase 1: intrusão em massa; – Fase 2: instalação de ferramentas, master e clientes; – Fase 3: início do ataque; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Fase 1: Intrusão em massa: – Escolhe as vítimas; – Scan de vulnerabilidades; – Cria lista de máquinas invadidas; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Fase 2: Instalações de master e cliente: – Instala ferramentas de DDoS; – Master deve ser uma máquina pouco monitorada; – Agentes devem ser máquinas rápidas; – Instalação de rootkit para evitar a descoberta do ataque; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Fase 3: Início do ataque: – Envia comandos pelo Master; – Agentes atacam a vítima; Tipos de Ataque – DoS e DDoS e DDoS e DDoS Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Sites já atacados: – CNN, eBay, ZDnet, Time Warner, Amazon e Yahoo. • DoS atua nas vulnerabilidades do TCP IP; • Ataque comum: TCP SYN Attack; Tipos de Ataque – DoS e DDoS e DDoS e DDoS Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Outros ataques DoS: – UDP Flood Attack; • Existem aplicações próprias para ataques de DoS e DDoS na internet; – TFN (tribe flood network) – Trinoo; – TFN2K; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • DDoS é um DoS em larga escala; • É um ataque de alto risco e difícil defesa; • Normalmente máquinas com grande poder de comunicação são infectadas para serem agentes; • Provedores são visados para agentes; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Qual a prevenção para DoS e DDoS? • Impedir que as máquinas sejam infectadas; • Fazer scanner por ferramentas de DDoS para verificar a não infecção; • Verificar log´s; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Desativar serviços não usados; • Ter procedimentos de resposta a ataques; • Usar Sistemas de Detecção de Intrusão; • Filtrar pacotes suspeitos; Tipos de Ataque – DoS e DDoS e DDoS e DDoS • Ataque smurf – – – – É um tipo de DoS; Atacante envia ping para broadcast; Com endereço de origem da vítima; A vítima recebe todas as respostas do ping; Tipos de Ataque – Engenharia Social • Obtém informações importantes do usuário; • Usa ingenuidade ou confiança; • Telefone, e-mail, sala de bate-papo; • Ex.: Ligação do suporte técnico solicitando informações; Tipos de Ataque – Engenharia Social • Procedimento: desconfie e ligue VOCÊ para o suporte para verificar a veracidade; • Outros exemplos: – Promoções; – Convites; – Solicitação de ajuda ou dúvida; Tipos de Ataque – Quebra de Senhas • Ataque por força bruta; • Faz testes exaustivos para tentar descobrir uma senha; • Podem usar dicionários de palavras chaves; • Podem usar heurísticas; Tipos de Ataque – Quebra de Senhas • Prevensão: – Evitar senhas relacionadas ao usuário; – Evitar seqüências; – Usar maiúsculas, minúsculas, números e caracteres especiais; – Adotar política de troca de senhas;

Baixar