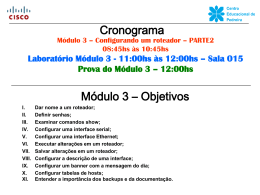

Disciplina: Tecnologia e Infra-estrutura Prof.: Paulo Martins E-mail: [email protected] Telefone: (12) 2134-9038 Curso: Técnico em Informática Índice O que é uma Rede de Computadores Sl. 03 O Modelo OSI (Open System Interconnection) Sl. 21 As Camadas do Modelo OSI Sl. 26 O Modelo TCP/IP Sl. 53 Configurando Roteadores Cisco Sl. 66 Configurando senhas de um Roteador Sl. 72 Configurando uma interface Serial do Roteador Sl. 76 Configurando uma interface Ethernet do Roteador Sl. 82 Configurando Banners de Login no Roteador Sl. 88 Resolução de nomes de hosts Sl. 92 Salvando as Configurações do Roteador Sl. 95 O que é uma Rede de Computadores? O que é uma rede de Computadores? Uma Rede provê o compartilhamento de informações e recursos. Trabalhar em um ambiente de rede permite que pessoas ou grupos compartilhem estas informações e recursos. •Vantagens: •1. Distribuição geográfica de computadores e dispositivos; •2. Redução de Custos (quando comparamos com soluções anteriores); •3. Flexibilidade de Configuração •4. Simplicidade (usuários de computadores pessoais têm facilidades de migração para um ambiente de rede); Modelos de computação • Computação centralizada; • Computação distribuída (recursos distribuídos) • Rede colaborativa (processamento distribuído). Rede corporativa Típica As redes de computadores foram criadas para interligar computadores de uso pessoal, e acabaram substituindo os mesmos, devido às vantagens vistas anteriormente. Até então, os computadores pessoais eram vistos com reservas pelos profissionais da área. Atualmente uma rede corporativa pode ser composta por várias redes interligadas. MATRIZ - Curitiba FILIAL - SP Roteador de borda Roteador de borda Frame relay VPN IPSec Internet Roteador VPN Modem ADSL VPN – Virtual Private Network IPSec – Internet Protocol Security ADSL – Asynchronous Digital Subscriber Line Modem ADSL Roteador VPN Rede corporativa Típica • A comunicação entre os dispositivos de diferentes especificações e características em uma única rede só é possível por conta dos padrões de rede que garantem a interoperabilidade. • Estes padrões baseiam-se em modelos de referência em camadas, sendo que o mais conhecido é o modelo (Open Systems Interconnection), que possui camadas. Computação Centralizada Basicamente, os mainframes também eram usados para armazenar, organizar e processar dados. No entanto, trata-se de um único processador, que na época era compartilhado por diversos usuários, através do acesso via “terminais” locais ou remotos. O mainframe divide sua capacidade de processamento entre as aplicações executadas pelos diversos terminais (time sharing). •Estações de Trabalho •Mainframes •Impressora Computação Distribuída Em vez de centralizar todo o processamento em um único mainframe, a computação distribuída utiliza vários computadores menores para obter os mesmos resultados. Mainframe Token Ring Estação de Trabalho Servidor Hub Ethernet Roteador •Servidor Rede Colaborativa Mainframes • O modelo de Rede Colaborativa considera o processamento distribuído entre os computadores de toda a rede. Ou seja, ocorre o compartilhamento da capacidade de processamento. • Poucos ambientes hoje podem ser citados como exemplos de ambientes de Rede Colaborativa. Switch Roteador Servidores Estações de Trabalho O Avanço das Redes Atualmente, as redes de computadores incluem diversos tipos de dispositivos e computadores, executando diversos sistemas operacionais associados às mais diversas aplicações, que não se limitam mais ao mero armazenamento, organização e processamento de dados. Uma rede típica pode incluir dispositivos como telefones IP, câmeras de vídeo, sistemas de vídeo-conferência, sensores e dispositivos industriais etc. Rede Local (LAN). Rede Metropolitana (MAN). Rede de longo alcance (WAN). LAN (Local Area Network) • Uma rede local (LAN) refere-se a um ambiente que normalmente encontra-se distribuído nos limites de uma organização. • Os limites de abrangência geográfica são muito variáveis, a depender dos meios físicos e equipamentos utilizados. Tipicamente, utiliza meios de propriedade da organização, e, também graças a isto, oferece elevada performance para suas aplicações. LAN (Local Area Network) As principais características de uma LAN são: • Perímetro normalmente associado aos limites da organização atendida; • Performance elevada; • Taxas de erros extremamente baixas; • Compartilhamento de recursos de hardware e software; • Meios físicos de propriedade da organização atendida; Equipamentos Utilizados em Redes Os principais equipamentos de comunicação utilizados em uma rede local são: • Hubs / Switches ………………………………………………………… • Bridges.............................................................................................. • Roteadores........................................................................................ Redes MAN (Metropolitan Area Network) • As redes MAN, por definição, estão distribuídas dentro de uma área metropolitana (cidade), com distâncias que podem chegar a dezenas de quilômetros; • Normalmente envolvem a utilização de serviços oferecidos por empresas públicas de telecomunicações, porém oferecem performance compatível com as redes locais; • Os meios de transmissão normalmente utilizados são a fibra óptica e, em alguns casos, padrões wireless, como o Wi-Max (IEEE802.16). Redes WAN (Wide Area Network) Por definição: •Uma WAN é uma rede que conecta redes de diferentes localidades, tipicamente utilizando meios físicos de operadoras de telecomunicações. •Uma WAN pode envolver enormes distâncias, provendo conectividade até internacional, ou podem ser implementadas devido a limitações geográficas/físicas ou operacionais, que impedem o uso de meios físicos proprietários. Redes WAN (Wide Area Network) As principais características de uma WAN são: • Não há limite de perímetro; • Performance normalmente limitada devido ao custo; • Utilizam meios físicos de propriedade de operadoras de telecomunicações; • Tipicamente baseadas em canais de alta performance, porém esta é dividida entre os diversos usuários; • Tipicamente utilizam protocolos específicos para WAN. Redes WAN (Wide Area Network) Os principais equipamentos de comunicação utilizados em uma rede WAN são: •Modems........................................................................................... •Roteadores...................................................................................... •Servidores de comunicação........................................................... Redes WAN (Wide Area Network) Institutos Normativos: • ITU-T - lnternational Telecommunication Union-Telecommunication Standardization Sector; • ISO - International Organization for Standardization; • IETF - lnternet Engineering Task Force; • IEEE - Institute of Electrical Electronic Enginieers • EIA - Electronic lndustries Association; • TIA - Telecommunications lndustries Association; Modelo OSI (Open System Interconnection) Uma rede tipicamente envolve 3 partes: – Dois ou mais dispositivos que se comunicam; – Um canal de comunicação entre os dispositivos • Cabo elétrico (metálico), ótica (fibra ótica) ou wireless; – Protocolos de comunicação O modelo OSI surgiu para padronizar os protocolos Modelo OSI (Open System Interconnection) • Os protocolos existem para atender a aplicações, oferecendo serviços; • Estes serviços normalmente envolvem hardware e software que exercem uma função específica; Veja o video “A História da Internet” Modelo OSI (Open System Interconnection) Tipicamente é feita uma distinção entre os seguintes tipos de solicitantes e fornecedores de serviço: • Servidores (Servers) • Clientes (Clients) • Pontos (Peers) Ponto-a-Ponto Servidor Cliente Modelo OSI (Open System Interconnection) Estas entidades são diferenciadas pelo que podem fazer em uma rede: • Os servidores tipicamente apenas fornecem serviços; • O clientes tipicamente solicitam serviços dos servidores; • Os pontos (peers) fazem as duas coisas simultaneamente. Modelo OSI (Open System Interconnection) Os servidores oferecem seus dados armazenados, sua capacidade de processamento e seus recursos de entrada/saída para os clientes. Freqüentemente, a maioria das aplicações que fornecem serviços de rede se combinam em um único Network Operating System (NOS) Os principais serviços oferecidos pelos sistemas operacionais de redes são: • Serviços de arquivo • Serviços de banco de dados • Serviços de impressão • Serviços de mensagem • Serviços de aplicação Modelo OSI (Open System Interconnection) As camadas do modelo OSI 7 6 APLICAÇÃO APRESENTAÇÃO 5 SESSÃO 4 TRANSPORTE 3 REDE 2 1 LINK DE DADOS FÍSICA Camada 1 – Física Esta camada tem por objetivo realizar a transmissão de bits através de um canal de comunicação que conecta dois ou mais equipamentos, através da troca de sinais usando um meio físico. Camada 1 – Física Nessa camada, são especificadas as características mecânicas, elétricas, físicas e procedurais das interfaces entre os equipamentos e o meio físico de transmissão. • Mecânicas: formato do conector, número de pinos etc • Elétricas: tensão elétrica, corrente etc • Físicas: comprimento de onda, freqüência etc • Procedurais: modo de transmissão (half-duplex, fullduplex etc), entre outras coisas. Camada 2 – Link de Dados (Enlace) As pricipais funções da camada são: • Montagem e delimitação de quadros • Controle de erro • Controle de fluxo Camada 3 – Rede • Esta camada tem por objetivo possibilitar a transferência de informações, ou mover dados para localizações específicas entre sistemas finais. • Esta função é semelhante àquela que a camada de Enlace ou Link de Dados, realiza através do endereçamento do dispositivo físico. Camada 3 – Rede • Esta camada tem por objetivo possibilitar a transferência de informações, ou mover dados para localizações específicas entre sistemas finais. • Esta função é semelhante àquela que a camada de Enlace ou Link de Dados, realiza através do endereçamento do dispositivo físico. Camada 3 – Rede • As principais funções da camada de rede são: • Roteamento: a função de roteamento permite determinar rotas apropriadas entre endereços de rede. • Multiplexação da conexão de rede: várias conexões de rede podem ser multiplexadas sobre uma única conexão de enlace, a fim de otimizar a utilização desta última; Camada 4 – Transporte • A camada de Transporte destina-se a ocultar a complexidade da estrutura da rede de computadores para o processo da camada superior sem se preocupar com quaisquer aspectos relativos ao roteamento de tais unidades de dados através das sub-redes utilizadas, uma vez que tais funções são exercidas pela camada de rede. • Ela organiza mensagens de nível mais alto em segmentos e entrega-os, de modo confiável, á Sessão ou processos mais altos da camada. Camada 4 – Transporte As três principais funções da camada de transporte são: • Endereçamento • Desenvolvimento de segmentos • Serviços de conexão Camada 4 – Transporte Endereçamento: usa dois métodos de identificação: • Identificador de conexões, usando este identificador, um fornecedor de serviços , como um servidor de impressão, pode se comunicar ao mesmo tempo com mais de um cliente. • Identificador de transações, é semelhante aos identificadores de conexões, mas eles se referem a uma unidade que é menor do que conversação. Uma transação é composta de um pedido e uma resposta. Camada 4 – Transporte Desenvolvimento de segmentos: • Algumas das mensagens geradas pelas entidades da rede são muito grandes para que a camada de Rede e as camadas inferiores as manipulem, esta função da camada realiza a divisão dessas mensagens. Camada 4 – Transporte A camada de Transporte pode combinar várias mensagens pequenas, direcionadas para o mesmo destino, em um segmento de combinação para reduzir o overhead da rede. Cada uma das mensagens menores é identificada por seu próprio header, que contém um identificador de conexões. Endereço de rede (Lógico) ABC. Endereço de Endereço Identificador Dispositivo de Serviço de Conexões (Físico) 100 SA1 CID 1 Identificador de Conexões DADOS CID 2 DADOS Camada 4 – Transporte Serviço de Conexão: os serviços de conexão da camada de Transporte podem ser necessários para obter conexões ponto-aponto confiáveis, mesmo que serviços de conexão de outras camadas sejam fornecidos ou não. • Serviços Orientados por Conexão • Serviços sem Conexões Não-confirmados • Serviços sem Conexões Confirmados Camada 5 – Sessão A camada de Sessão facilita a comunicação entre fornecedores e solicitantes de serviços. As sessões de comunicação são controladas através de mecanismos que estabelecem, mantêm, sincronizam e gerenciam o diálogo entre entidades de comunicação, esta camada também ajuda as camadas superiores a identificar e se conectar aos serviços disponíveis na rede. Camada 5 – Sessão O principal objetivo da camada é de administração da sessão por atender os fornecedores e os solicitantes de serviço estabelecendo e mantendo a comunicação entre os equipamentos interligados. Na prática, esta função pode ser dividida em três tarefas: • Estabelecimento da Conexão • Transferência de Dados • Liberação da Conexão Camada 5 – Sessão Estabelecimento da Conexão: O estabelecimento da conexão inclui todas as subtarefas que devem ser realizadas para que as entidades reconheçam uma às outras e concordem em se comunicar: • Verificar as senhas e os nomes de login do usuário. • Estabelecer os números da identificação da conexão. • Concordar sobre quais serviços são necessários e sua duração. • Determinar em qual entidade começa a conversação. • Coordenar os reconhecimentos dos procedimentos de retransmissão e de numeração. Camada 5 – Sessão Transferência de Dados: • As tarefas da transferência de dados mantêm a conexão e a comunicação e passam as mensagens entre duas entidades. As sub-tarefas abaixo são sempre realizadas: • Transferência de dados atual. • Reconhecimento do recebimento de dados (incluindo o nãoreconhecimento quando os dados não são recebidos). • Restabelecer comunicações interrompidas. Camada 5 – Sessão Liberação da Conexão: • A liberação da conexão é a tarefa de finalizar uma sessão de comunicação. Pode ser feita através de um acordo entre duas entidades, como duas pessoas que dizem "tchau" ao final de uma conversa ao telefone; ou através de uma perda de conexão óbvia, como alguém que, acidentalmente, desliga o telefone. Camada 6 – Apresentação • A camada de Apresentação converte os dados para um formato comum (sintaxe de transferência), que possa ser entendido por cada aplicativo da rede e pelos computadores no qual eles são executados. • A camada de Apresentação pode também comprimir ou expandir, criptografar ou decodificar dados. Camada 6 – Apresentação Conversão: Quando dois computadores que usam conjuntos de regras diferentes tentam se comunicar, eles devem realizar algum tipo de conversão. Os padrões de conversão estão descritos a seguir: • Conversão • Conversão • Conversão • Conversão de Ordem de bits de Ordem de Bytes de Códigos de Caracteres de Sintaxe de Arquivos Camada 6 – Apresentação Criptografia: Criptografia é um termo geral que descreve os métodos de misturar dados. • Transposição • Substituição • Algébrico Métodos mais usados: •Códigos particulares • Códigos públicos Camada 7 – Aplicação • Os serviços que os protocolos da camada de Aplicação suportam incluem os serviços de banco de dados, arquivos, impressão, mensagens e aplicações. • A camada de Aplicação não inclui pacotes de software do usuário como o Word ou Excel e etc., mas as tecnologias que permitem que o software do usuário tire proveito dos serviços da rede. Camada 7 – Aplicação Divulgação de Serviços: Os servidores divulgam os serviços de rede fornecidos aos clientes da rede. Os servidores usam os diferentes métodos de divulgação do serviço mostrados abaixo: • Divulgação do serviço ativo; • Divulgação do serviço passivo; Camada 7 – Aplicação Divulgação do Serviço Ativo: • Ao realizar a divulgação do serviço ativo, cada servidor envia mensagens periódicas (incluindo endereços de serviços) para anuncia sua disponibilidade. • Os clientes também podem fazer o poli dos dispositivos na rede procurando por um tipo de serviço. Os clientes da rede coletam divulgações e constroem tabelas dos serviços atualmente disponíveis. Camada 7 – Aplicação Divulgação do Serviço Passivo: • Os servidores realizam a divulgação do serviço passivo registrando o serviço e o endereço em um diretório. • Quando os clientes querem identificar os serviços disponíveis, eles simplesmente pedem ao diretório para localizar o serviço e fornecer o endereço do serviço. Camada 7 – Aplicação Métodos de Uso do Serviço: • Para que um serviço de rede possa ser usado, ele deve estar disponível para o sistema operacional local do computador. Há uma variedade de métodos para que isso seja feito, mas cada método pode ser definido pelo local ou nível onde o sistema operacional local reconhece o sistema operacional da rede. Veja o video "Modelo OSI (Open System Interconnection)" O Modelo TCP/IP Assista o video "Modelo OSI x Modelo TCP/IP" Resumo: TCP/IP x OSI Hub • O hub é um dispositivo que tem a função de interligar os computadores de uma rede local. Sua forma de trabalho é a muito simples se comparado a um switch: o hub recebe dados vindos de um computador e os transmite a todas às outras máquinas diretamente conectadas a ele. • No momento em que isso ocorre, nenhum outro computador consegue enviar sinal. Sua liberação acontece após o sinal anterior ter sido completamente distribuído. • Em um hub é possível ter várias portas, ou seja, entradas para conectar o cabo de rede de cada computador. Geralmente, há aparelhos com 8, 16, 24 e 48 portas. A quantidade varia de acordo com o modelo e o fabricante do equipamento. Hub • Caso o cabo de uma máquina seja desconectado ou apresente algum defeito, a rede não deixa de funcionar, pois é o hub que a "sustenta". Também é possível adicionar um outro hub ao já existente. Por exemplo, nos casos em que um hub tem 8 portas e outro com igual quantidade de entradas foi adquirido para a mesma rede. • Hubs são adequados para redes pequenas e/ou domésticas. Havendo poucos computadores é muito pouco provável que surja algum problema de desempenho. • Contudo, o hub está sendo substituído por equipamentos de pequeno porte desenvolvido para uso domestico e em pequenos escritórios (SOHO - Small Office Home Office) como Router-Switchs, Access Points, Wireless Broadhand Router, etc... CSMA/CD – Carrier Multiple Access/Collision detection O csma/cd é um sistema simples, a placa de rede observa se há ausência de sinal nos meios físicos e então começa a transmitir. Se dois nós transmitirem simultaneamente, ocorrerá uma colisão de pacotes e nenhum dos nós poderão transmitir. Switch O switch é um equipamento muito semelhante ao hub, mas tem uma grande diferença: os dados vindos do computador de origem somente são repassados ao computador de destino e não para todos os computadores diretamente conectados ao switch. Isso porque os switchs criam uma espécie de canal de comunicação exclusiva entre a origem e a porta de destino. Dessa forma, a rede não fica "presa" a um único computador no envio de informações. Isso aumenta o desempenho da rede já que a comunicação está sempre disponível, exceto quando dois ou mais computadores tentam enviar dados simultaneamente à mesma máquina. Essa característica também diminui a ocorrência de erros (colisões de pacotes, por exemplo). Assim como no hub, é possível ter várias portas em um switch e a quantidade varia da mesma forma. Roteador Roteador (Encaminhador) é um equipamento usado para fazer a comutação de protocolos, a comunicação entre diferentes redes de computadores provendo a comunicação entre computadores distantes entre si. Roteadores são dispositivos que operam na camada 3 do modelo OSI de referência. A principal característica desses equipamentos é selecionar a rota mais apropriada para encaminhar os pacotes recebidos. Ou seja, escolher o melhor caminho disponível na rede para um determinado destino. Roteador Os roteadores utilizam tabelas de rotas para decidir sobre o encaminhamento de cada pacote de dados recebido. Eles preenchem e fazem a manutenção dessas tabelas executando processos e protocolos de atualização de rotas, especificando os endereços e domínios de roteamento, atribuindo e controlando métricas de roteamento. O administrador pode fazer a configuração estática das rotas para a propagação dos pacotes ou pode configurar o roteador para que este atualize sua tabela de rotas através de processos dinâmicos e automáticos. Roteador Os roteadores encaminham os pacotes baseando-se nas informações contidas na tabela de roteamento. O problema de configurar rotas estáticas é que, toda vez que houver alteração na rede que possa vir a afetar essa rota, o administrador deve refazer a configuração manualmente. Já a obtenção de rotas dinamicamente é diferente. Depois que o administrador fizer a configuração através de comandos para iniciar o roteamento dinâmico, o conhecimento das rotas será automaticamente atualizado sempre que novas informações forem recebidas através da rede. Essa atualização é feita com a troca de informações entre roteadores vizinhos em uma rede. Roteador Roteamento Interno: • Os roteadores utilizados para trocar informações dentro de Sistemas Autônomos são chamados roteadores internos (interior routers) e podem utilizar uma variedade de protocolos de roteamento interno (Interior Gateway Protocols - IGPs). Dentre eles estão: RIP, IGRP, EIGRP, OSPF e Integrated IS-IS. Roteamento Externo: • Roteadores que trocam dados entre Sistemas Autônomos sao chamados de roteadores externos (exterior routers), e estes utilizam o Exterior Gateway Protocol (EGP) ou o BGP (Border Gateway Protocol). Para este tipo de roteamento são considerados basicamente coleções de prefixos CIDR (Classless Inter Domain Routing) identificados pelo numero de um Sistema Autônomo. Adicionando Rotas Também podemos configurar rotas e serviços de roteamento em computadores com sistemas operacionais Unix, Linux e Windows. Para configurar rotas em computadores com sistema operacional windows podemos utilizar o comando “route”. Para conhecer todos os parâmetros aplicáveis a este comando, acesse o prompt de comando do windows e digite “route ?”. Abaixo segue a sintaxe para adicionar uma rota: Route add 192.168.1.0 mask 255.255.255.0 192.168.1.1 -p Adicionando rotas estáticas Ao adicionar corretamente uma rota em uma estação de trabalho com Windows 7, podemos observar que o sistema operacional confirma a adição da rota com a mensagem “OK” conforme a imagem abaixo: Para visualizar todas as rotas pré-configuradas no windows podemos utilizar o comando “route” seguido do parâmetro “print”. Visualizando rotas Ao executar o comando “route print” a tabela de roteamento será exibida conforme o exemplo abaixo: Configurando Roteadores Cisco Ao concluírem este módulo, vocês serão alunos deverão ser capazes de: • Dar nome a um roteador; • Definir senhas; • Examinar comandos show; • Configurar uma interface serial; • Configurar uma interface Ethernet; • Executar alterações em um roteador; • Salvar alterações em um roteador; • Configurar a descrição de uma interface; • Configurar um banner com a mensagem do dia; • Configurar tabelas de hosts; • Entender a importância dos backups e da documentação. Configurando Roteadores Cisco Todas as alterações de configuração de um roteador Cisco através da interface da linha de comando (CLI) são feitas a partir do modo de configuração global. É possível entrar em outros modos mais específicos, dependendo da alteração de configuração que for necessária, mas todos esses modos específicos são subconjuntos do modo de configuração global. Os comandos do modo de configuração global são usados em um roteador para aplicar instruções de configuração que afetem o sistema como um todo. O comando a seguir muda o roteador para o modo de configuração global e permite inserir comandos a partir do terminal: Configurando Roteadores Cisco O prompt muda para indicar que agora o roteador está no modo de configuração global. Router# configure terminal Router(config)# O modo de configuração global, muitas vezes apelidado config global, é o principal modo de configuração. Estes são apenas alguns dos modos em que se pode entrar a partir do modo de configuração global: • Modo de interface; • Modo de linha; • Modo de roteador; • Modo de subinterface; • Modo de controlador. Configurando Roteadores Cisco Visão Geral do Modo do Roteador Configurando Roteadores Cisco Quando se entra nesses modos específicos, o prompt do roteador muda para indicar o modo de configuração atual. Quaisquer alterações de configuração que forem feitas aplicam-se somente às interfaces ou aos processos cobertos por esse modo específico. Digitar exit a partir de um desses modos de configuração específicos leva o roteador de volta ao modo de configuração global. Pressionar Ctrl-Z faz com que o roteador saia completamente dos modos de configuração e o leva de volta ao modo EXEC privilegiado. Configurando o nome de um Roteador Uma das primeiras tarefas de configuração é dar um nome exclusivo ao roteador. Essa tarefa é realizada no modo de configuração global usando os seguintes comandos: Router(config)# hostname Tokyo Tokyo(config)# Assim que a tecla Enter é pressionada, o prompt muda, passando do nome do host padrão (Router) para o nome do host recém-configurado, que, neste exemplo, é Tokyo. Configurando senhas de um Roteador As senhas restringem o acesso aos roteadores. Sempre se deve configurar senhas para as linhas do terminal virtual e para a linha do console. As senhas também são usadas para controlar o acesso ao modo EXEC privilegiado, para que apenas usuários autorizados possam fazer alterações no arquivo de configuração. Os comandos a seguir são usados para definir uma senha opcional, mas recomendável, na linha do console: Router(config)# line console 0 Router(config-line)# password <senha> Router(config-line)# login Configurando senhas de um Roteador Deve-se definir uma senha em uma ou mais linhas de terminal virtual (VTY), para que os usuários tenham acesso remoto ao roteador usando Telnet. Geralmente, os roteadores Cisco suportam cinco linhas VTY numeradas de 0 a 4, embora diferentes plataformas de hardware suportem quantidades diferentes de conexões VTY. Freqüentemente, usa-se a mesma senha para todas as linhas, mas às vezes uma linha é definida de maneira exclusiva para oferecer uma entrada de fall-back (respaldo) ao roteador se as outras quatro conexões estiverem ocupadas. São usados os seguintes comandos para definir a senha nas linhas VTY: Router(config)# line vty 0 4 Router(config-line)# password <senha> Router(config-line)# login Configurando senhas de um Roteador A senha de ativação e o segredo de ativação são usados para restringir o acesso ao modo EXEC privilegiado. A senha de ativação só é usada se o segredo de ativação não tiver sido definido. É recomendável que o segredo de ativação esteja sempre ativado e seja sempre usado, já que ele é criptografado e a senha de ativação não é. Estes são os comandos usados para definir as senhas de ativação: Router(config)# enable password <senha> Router(config)# enable secret <senha> Às vezes não é desejável que as senhas sejam mostradas em texto claro na saída dos comandos show running-config ou show startup-config. Este comando é usado para criptografar as senhas na saída da configuração: Router(config)# service password-encryption Configurando senhas de um Roteador O comando service password-encryption aplica criptografia fraca a todas as senhas não criptografadas. O comando enable secret <senha> usa um algoritmo MD5 forte para a criptografia. Configurando uma interface Serial do Roteador Uma interface serial pode ser configurada a partir do console ou através de uma linha de terminal virtual. Para configurar uma interface serial, siga estas etapas: 1. Entre no modo de configuração global; 2. Entre no modo de interface; 3. Especifique o endereço da interface e a máscara de sub-rede; 4. Se houver um cabo DCE conectado, defina a taxa do clock; pule esta etapa se houver um cabo DTE conectado; 5. Ligue a interface. Cada interface serial conectada precisa ter um endereço IP e uma máscara de sub-rede se for esperado que a interface roteie pacotes IP. Configure o endereço IP usando os seguintes comandos: Router(config)# interface serial 0/0 Router(config-if)# ip address <endereço IP> <máscara de rede> Configurando uma interface Serial do Roteador As interfaces seriais necessitam de um sinal de clock para controlar a temporização das comunicações. Na maioria dos ambientes, um dispositivo DCE (por exemplo, um CSU) fornece o clock. Por padrão, os roteadores Cisco são dispositivos DTE, mas podem ser configurados como dispositivos DCE. Em links seriais que estão diretamente interconectados, como em um ambiente de laboratório, um lado deve ser considerado um DCE e fornecer um sinal de clock. O clock é ativado e a velocidade é especificada com o comando clock rate. As taxas de clock disponíveis, em bits por segundo, são: 1200, 2400, 9600, 19200, 38400, 56000, 64000, 72000, 125000, 148000, 500000, 800000, 1000000, 1300000, 2000000 ou 4000000. Entretanto, algumas taxas de bits podem não estar disponíveis em certas interfaces seriais, dependendo de sua capacidade. Configurando uma interface Serial do Roteador Por padrão, as interfaces ficam desligadas, ou desativadas. Para ligar ou ativar uma interface, use o comando no shutdown. Se uma interface precisar ser desativada administrativamente para manutenção ou solução de problemas, use o comando shutdown para desligá-la. No ambiente do laboratório, a configuração da taxa de clock que será usada é de 56000. Os comandos para definir uma taxa de clock e ativar uma interface serial são os seguintes: Router(config)# interface serial 0/0 Router(config-if)# clock rate 56000 Router(config-if)# no shutdown Configurando uma interface Serial do Roteador Alterando as configurações do Roteador Se uma configuração exigir modificação, vá para o modo apropriado e insira o comando adequado. Por exemplo, se for necessário ativar uma interface, entre no modo de configuração global, entre no modo de interface e emita o comando no shutdown. Para verificar as alterações, use o comando show running-config. Esse comando exibe a configuração atual. Se as variáveis exibidas não forem as esperadas, o ambiente pode ser corrigido através de uma ou mais das seguintes ações: • Emita a forma no de um comando de configuração. • Recarregue o sistema para voltar ao arquivo de configuração original da NVRAM. • Copie um arquivo de configuração armazenado a partir de um servidor TFTP. • Remova o arquivo de configuração de inicialização executando o comando erase startup-config e, em seguida, reinicie o roteador e entre no modo de configuração. Alterando as configurações do Roteador Para salvar as variáveis de configuração no arquivo de configuração de inicialização na NVRAM, insira o seguinte comando no prompt EXEC privilegiado: Router# copy running-config startup-config Configurando uma interface Ethernet do Roteador Uma interface Ethernet pode ser configurada a partir do console ou de uma linha de terminal virtual. Cada interface Ethernet precisa ter um endereço IP e uma máscara de subrede se for esperado que a interface roteie pacotes IP. Para configurar uma interface Ethernet, siga estas etapas: 1. Entre no modo de configuração global; 2. Entre no modo de configuração da interface; 3. Especifique o endereço da interface e a máscara de sub-rede; 4. Ative a interface. Por padrão, as interfaces ficam desligadas, ou desativadas. Para ligar ou ativar uma interface, use o comando no shutdown. Se uma interface precisar ser desativada administrativamente para manutenção ou solução de problemas, use o comando shutdown para desligá-la. Configurando uma interface Ethernet do Roteador Configurando uma interface Ethernet do Roteador Uma descrição de interface deve ser usada para identificar informações importantes, tais como um roteador distante, um número de circuito ou um segmento de rede específico. Uma descrição de uma interface pode ajudar um usuário da rede a lembrar-se de informações específicas sobre a interface, tais como qual rede a interface atende. Configurando uma interface Ethernet do Roteador O objetivo da descrição é ser simplesmente um comentário sobre a interface. Embora a descrição apareça nos arquivos de configuração que existem na memória do roteador, ela não afeta a operação do roteador. As descrições são criadas seguindo um formato padrão que se aplica a cada interface. A descrição pode incluir a finalidade e a localização da interface, outros dispositivos ou locais conectados à interface e identificadores de circuitos. As descrições permitem que o pessoal de suporte entenda melhor o escopo dos problemas relacionados a uma interface e permitem uma solução mais rápida dos problemas. Configurando uma interface Ethernet do Roteador Para configurar a descrição de uma interface, entre no modo de configuração global. A partir daí, entre no modo de configuração de interface. Use o comando description seguido da informação. Configurando uma interface Ethernet do Roteador Etapas do procedimento: 1. Entre no modo de configuração global, inserindo o comando configure terminal. 2. Entre no modo da interface específica (por exemplo, interface Ethernet 0) interface ethernet 0. 3. Insira a descrição do comando seguida da informação que deve ser exibida. Por exemplo, Rede XYZ, Prédio 18. 4. Saia do modo de interface, voltando para o modo EXEC privilegiado, usando o comando ctrl-Z. 5. Salve as alterações da configuração na NVRAM, usando o comando copy running-config startup-config. Eis dois exemplos de descrições de interface: interface Ethernet 0 description LAN Engenharia, Prédio 2 interface serial 0 description ABC rede 1, Circuito 1 Configurando Banners de Login no Roteador Um banner de login é uma mensagem que é exibida no login e que é útil para transmitir mensagens que afetam todos os usuário da rede, tais como avisos de paradas iminentes do sistema. Os banners de login podem ser vistos por qualquer pessoa. Portanto, deve-se tomar cuidado com as palavras da mensagem do banner. "Bem-vindo" é um convite para que qualquer pessoa entre em um roteador e, provavelmente, não é uma mensagem adequada. Configurando Banners de Login no Roteador Um banner de login deve ser um aviso para que não se tente o login a menos que se tenha autorização. Uma mensagem tal como "Este sistema é protegido. Só é permitido acesso autorizado!" instrui os visitantes indesejáveis que qualquer intrusão além daquele ponto é indesejada e ilegal. Configurando Banners de Login no Roteador Um banner com a mensagem do dia pode ser exibido em todos os terminais conectados. Entre no modo de configuração global para configurar um banner com a mensagem do dia (MOTD). Use o comando banner motd, seguido de um espaço e um caractere delimitador, tal como o sinal de sustenido (#). Adicione uma mensagem do dia seguida de um espaço e de um caractere delimitador novamente. Configurando Banners de Login no Roteador Siga estas etapas para criar e exibir uma mensagem do dia: 1. Entre no modo de configuração global, inserindo o comando configure terminal. 2. Insira o comando banner motd # <Aqui vai a mensagem do dia> #. 3. Salve as alterações, emitindo o comando copy running-config startup-config. Resolução de nomes de hosts A resolução de nomes de hosts é o processo usado por um sistema computacional para associar um nome de host a um endereço IP. A fim de usar os nomes de hosts para se comunicar com outros dispositivos IP, os dispositivos de rede, tais como os roteadores, devem ser capazes de associar os nomes dos hosts a endereços IP. Uma lista de nomes de hosts e seus respectivos endereços IP é chamada de tabela de hosts. Resolução de nomes de hosts Uma tabela de hosts pode incluir todos os dispositivos da organização de uma rede. Cada endereço IP exclusivo pode ter um nome de host associado a ele. O software Cisco IOS mantém em cache mapeamentos entre nomes de hosts e endereços, para serem usados pelos comandos EXEC. Essa cache acelera o processo de conversão de nomes em endereços. Os nomes de hosts, diferentemente dos nomes DNS, têm significado somente no roteador no qual estão configurados. A tabela de hosts permite que o administrador da rede digite o nome do host (por exemplo, Auckland) ou o endereço IP para fazer Telnet para um host remoto. Resolução de nomes de hosts Para desabilitar o recurso de pesquisa de nomes DNS podemos utilizar o comando no ip domain-lookup dentro do modo de configuração global do roteador. Backup e documentação das configurações do Roteador A configuração dos dispositivos de rede determina a maneira como a rede se comportará. O gerenciamento da configuração dos dispositivos inclui as seguintes tarefas: • Listar e comparar arquivos de configuração em dispositivos em funcionamento; • Armazenar arquivos de configuração em servidores de rede; • Realizar instalações e atualizações de software. Os arquivos de configuração devem ser armazenados em backup para a eventualidade de algum problema. Os arquivos de configuração podem ser armazenados em um servidor de rede, em um servidor TFTP ou em um disco guardado em local seguro. A documentação deve ser incluída com essa informação off-line. Backup e documentação da configuração do Roteador Backup e documentação da configuração Uma cópia atual da configuração pode ser armazenada em um servidor TFTP. O comando copy running-config tftp, conforme mostrado na figura abaixo, pode ser usado para armazenar a configuração atual em um servidor TFTP de rede. Para isso, realize as seguintes tarefas: Backup e documentação da configuração Etapa 1 Insira o comando copy running-config tftp. Etapa 2 Insira o endereço IP do host em que o arquivo de configuração será armazenado. Etapa 3 Insira o nome a ser atribuído ao arquivo de configuração. Etapa 4 Confirme as opções, respondendo sim todas as vezes. Restaurando a configuração do Roteador Um arquivo de configuração armazenado em um dos servidores da rede pode ser usado para configurar um roteador. Para isso, realize as seguintes tarefas: 1. Entre no modo de configuração, inserindo o comando copy tftp runningconfig, conforme mostrado na figura abaixo. Restaurando a configuração do Roteador 2. No prompt do sistema, selecione um arquivo de configuração de hosts ou de rede. O arquivo de configuração de rede contém comandos que se aplicam a todos os roteadores e servidores de terminal da rede. O arquivo de configuração de hosts contém comandos que se aplicam a um roteador em particular. No prompt do sistema, insira o endereço IP do host remoto onde o servidor TFTP está localizado. Neste exemplo, o roteador está configurado a partir do servidor TFTP no endereço IP 131.108.2.155. Restaurando a configuração do Roteador 3. No prompt do sistema, insira o nome do arquivo de configuração ou aceite o nome padrão. A convenção dos nomes de arquivos é baseada no UNIX. O nome de arquivo padrão é hostname-config para o arquivo de hosts e network-config para o arquivo de configuração da rede. No ambiente DOS, os nomes de arquivos são limitados a oito caracteres, mais uma extensão de três caracteres (por exemplo: roteador.cfg ). Confirme o nome do arquivo de configuração e o endereço do servidor tftp fornecido pelo sistema. Observe na figura que o prompt do roteador muda imediatamente para tokyo. Isso é uma evidência de que a reconfiguração acontece assim que o novo arquivo é descarregado A configuração do roteador também pode ser salva em um disco, capturando o texto no roteador e salvando-o no disco. Se o arquivo precisar ser copiado de volta para o roteador, use os recursos padrão de edição de um programa emulador de terminal para colar o arquivo de comandos no roteador. ? Dúvidas

Baixar