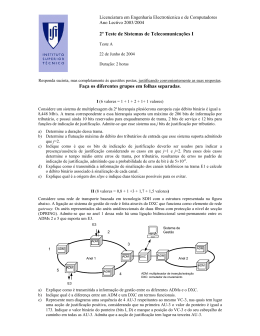

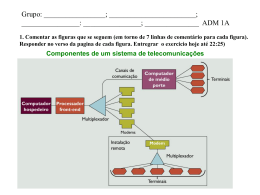

Redes de Telecomunicações Mestrado em Engenharia Electrotécnica e e de Computadores 1º semestre 2010/2011 Capítulo 4 Redes de Transporte SDH Estrutura Estratificada das Redes de Telecomunicações Camada de rede de serviços Camada de rede de transporte Tecnologias usadas: PDH, SDH, OTN PDH: Plesiochronous Digital Hierarchy; SDH: Synchronous Digital Hierarchy; OTN: Optical Transport Network Camada de serviços: Consiste em redes de diferentes serviços (circuitos, IP,etc.) Camada de transporte: Fornece à camada superior uma plataforma apropriada para transferência de informação, que se pretende independente dos serviços. © João Pires Redes de Telecomunicações (10/11) 132 Rede de Transporte • A rede de transporte é uma plataforma tecnológica que assegura uma transferência transparente e fiável da informação à distância, permitindo suportar diferentes serviços. • A rede de transporte garante diferentes funcionalidades, como sejam, transmissão, multiplexagem, encaminhamento, protecção, supervisão e aprovisionamento de capacidade. • A rede de transporte é constituída por diferentes elementos de rede ligados entre si segundo uma certa topologia física (anel ou malha) e interagindo directamente com o plano de gestão. © João Pires Redes de Telecomunicações (10/11) 133 Multiplexagem • Multiplexagem designa a operação pela qual vários sinais analógicos ou digitais são combinados num único sinal tendo em vista a sua transmissão sobre um único canal. • O dispositivo que realiza a operação de multiplexagem designa-se multiplexador (MUX), enquanto o dispositivo que realiza a operação inversa designa-se desmultiplexador (DEMUX). • A multiplexagem pode ser realizada no domínio do tempo (TDM, Time-Division Multiplexing), no domínio da frequência (FDM, Frequency Division Multiplexing) ou no domínio do comprimento de onda (WDM, Wavelength Division Multiplexing). • A operação de multiplexagem inversa consiste em separar um fluxo de informação em vários fluxos, os quais são transmitidos por diferentes canais e agregados na recepção. © João Pires Redes de Telecomunicações (10/11) 134 FDM e WDM • Na multiplexagem por divisão na frequência (FDM) cada sinal (analógico ou digital) vai modular uma portadora com uma frequência própria. f M U X f1 f f fN Aplicações: Redes de TV por cabo fN • f1 D E M U X f1 fN f f Na multiplexagem por divisão no comprimento de onda (WDM) os sinais ópticos obtidos a partir da modulação de lasers são multiplexados. λ1 Fibra Óptica L1 λ2 L2 LN λN Laser © João Pires M U X λ1, λ2, .....λΝ λ1 D E M U X Aplicações: Redes OTN e WDM R1 λ2 λΝ Na emissão N sinais eléctrícos vão modular N lasers, cada um emitindo num comprimento de onda próprio. R2 R3 Receptor Óptico Na recepção os N sinais ópticos obtidos a seguir ao DEMUX são convertidos para o domínio eléctrico e regenerados com receptores ópticos. Redes de Telecomunicações (10/11) 135 Multiplexagem por Divisão no Tempo (I) • A multiplexagem por divisão no tempo permite que uma via de transmissão seja usada simultaneamente por vários utilizadores (canais). Trama 1 2 3 N N canais de entrada M U X Bits de Bits do sincro canal 1 Bits do canal 2 Bits do canal 3 Bits do canal N Via de transmissão multiplexador 1 D E M U X desmultiplexador 2 3 N N canais de saída Desvantagem do TDM • A transmissão da informação na via é organizada em tramas. • Cada trama contém um número fixo de time-slots. • Cada time-slot é atribuído a um determinado canal de entrada. • Se esse canal não transmitir informação o time-slot correspondente está vazio. © João Pires Redes de Telecomunicações (10/11) 136 Multiplexagem por Divisão no Tempo (II) • A multiplexagem TDM pode-se realizar usando interposição de bit ou interposição de palavra. No primeiro caso, a cada canal atribui-se um time-slot constituído por um único bit, enquanto no segundo caso a cada canal corresponde um time-slot constituído por vários bits (palavra). • Interposição de palavra: Exemplo da multiplexagem de 4 canais: Palavra de 8 bit do canal C1 Multiplexagem Desmultiplexagem C1 C1 C2 C2 Trama C4 C3 C2 C1 t4 t3 t2 t1 C3 C3 Time-slot C4 © João Pires C4 Sincronismo Redes de Telecomunicações (10/11) 137 Relógios e Sincronismo • A geração de sinais de sincronismo é feita por relógios. Um relógio ideal gera sinais isócronos, ou seja sinais em que a frequência é constante (pelo menos em valor médio). Sinais de relógio T0 Relógio isócrono To t t Relógio real t Desfasagem positiva t Desfasagem negativa Frequência nominal f0=1/T0 • A precisão de um relógio expressa em ppm (parte por milhão) traduz o afastamento da frequência real (fr) da nominal (f0) . • Estão definidas quatro hierarquias de precisão (níveis stratum). Precisão = f0 − fr © João Pires f0 Nível Precisão (ppm) Stratum 1 Stratum 2 Stratum 3 Stratum 4 1×10-5 1.6×10-2 4.6 32 Redes de Telecomunicações (10/11) Os relógios de stratum 1 são relógios atómicos (césio ou rubídio) 138 Redes Síncronas e Plesiócronas • Dois relógios são síncronos se operam com a mesma frequência e com uma diferença de fase constante. Os relógios não síncronos designam-me por assíncronos. • Os relógios assíncronos dividem-se em: mesócronos, plesiócronos e heterocronous. Relógios mesócronos: têm a mesma frequência, mas a relação de fase é aleatória. • Relógios plesiócronos: têm a mesma frequência nominal, mas a real pode ser ligeiramente diferente. Relógios heterocronous: têm a frequência e fases diferentes. Relógio de stratum 1 Redes síncronas e plesiócronas Rede plesiócrona Rede síncrona NE 1 Relógios com a mesma frequência nominal, mas independentes © João Pires NE 3 NE 2 NE 4 Relógios com a mesma frequência nominal, controlados por um relógio central Redes de Telecomunicações (10/11) NE 1 NE 2 NE 3 NE 4 139 Redes de Sincronização: Mestre-Escravo • Na arquitectura mestre-escravo a rede apresenta uma topologia em árvore com diferentes níveis hierárquicos. O nível mais elevado contém o PRC (Stratum 1), o qual pode ser duplicado de modo a garantir uma reserva em caso de falha. Percurso de distribuição de sincronismo normal PRC PRC: Primary Reference Clock SSU: Synchronisation Supply Unit SEC: Synchonous Equipment Clock SEC Percurso de distribuição de sincronismo alternativo Não são permitidas malhas fechadas SSU SSU SSU Anel Cadeia SSU Sub-rede com capacidade de auto-reconfiguração do sincronismo em caso de falha © João Pires Os PRC e SSU são elementos da rede de sincronismo. Os SEC são relógios do equipamento síncrono. SSU SEC Nas redes SDH usa-se o octeto SSM (Status Message byte) para informar os elementos da rede, do estado da fonte se sincronismo. Redes de Telecomunicações (10/11) 140 Estrutura da Trama TDM (E1) • A frequência de amostragem mínima (fa) de um sinal deve ser igual ou superior ao dobro da frequência máxima do sinal (fa≥2B). • Um canal telefónico usa uma banda entre os 300 e os 3400 Hz. Para uma frequência máxima de 4000 Hz, tem-se uma frequência de amostragem de 8 kHz, ou seja, um período de amostragem de 125 μs. Codificando cada amostra com 8 bits tem-se um débito de 64 kbit/s. • A trama de um sinal E1 é consituída por 32 time-slots, a que correspondem 32 canais (30 de informação). Time-slot 1 2 3 4 8 bits ....... 31 32 Trama E1 125 μs • Cada conjunto de 8 bits (time-slot) não poderá durar mais de 125μs/32=3.9 μs, o que corresponde a 488.2 ns por bit, ou seja, um débito binário de 2.048 Mbit/s. © João Pires Redes de Telecomunicações (10/11) 141 Sistema de Multiplexagem Primário E1 (ITU-G704) • A trama correspondente ao sinal E1 tem uma duração de 125 μs e está dividida em 32 intervalos de tempo. Os intervalos de tempo numerados de 1 a 15 e 17 a 32 são atribuídos a canais de informação, cada um com um débito de 64 kbit/s. Os intervalos de tempo 0 e 16 são usados, respectivamente, para fins de sincronização de trama e sinalização. • No intervalo de tempo 0 das tramas ímpares é transmitido o padrão de enquadramento de trama (PET), enquanto nas tramas pares é transmitido um padrão de não enquadramento (NPET). 0 1 2 16 30 31 1 PET 1 2 S1 S2 29 30 2 NPET 1 2 S3 S4 29 30 3 PET 1 2 S5 S6 29 30 PEM: padrão de enquadramento de multitrama de sinalização 0000xxxx Multitrama de sinalização (16x125μs=2 ms) 15 PET 1 2 S29 S30 29 30 16 NPET 1 2 PEM 29 30 © João Pires Redes de Telecomunicações (10/11) Si: sinalização correspondente ao canal i. A sinalização de cada canal é actualizada de 2 em 2 ms. 142 Aspectos de Sinalização • Para estabelecer, terminar e controlar chamadas telefónicas é necessária sinalização entre os assinantes e a central local e entre as diferentes centrais. • A informação de sinalização de assinante (na rede local), corresponde a sinais que variam lentamente, sendo suficiente um débito de 2 kb/s por assinante, e uma actualização da informação de 2 em 2 ms. • Exemplo de um sinal de endereçamento (número 32): Pulso Interdígito Dígito 3 600 ms 60 ms 40 ms Intervalo de amostragem de 2 ms • No sistema em que se faz uma actualização da sinalização de cada assinante de 2 em 2 ms designa-se por sistema de sinalização de canal associado. Em alternativa tem-se o sistema de sinalização em canal comum, que proporciona um canal de sinalização a 64 kb/s, que é usado pelos diferentes canais. © João Pires Redes de Telecomunicações (10/11) 143 Padrão de Enquadramento (E1) • O padrão de enquadramento permite sincronizar a trama do lado do receptor. É constituído por uma padrão fixo com 7 bits. O primeiro bit do padrão têm funções especiais. PET • b1 b2 b3 Ui(C) 0 0 b4 1 b5 b6 b7 b8 1 0 1 1 No PCM30 o bit 1 (Ui) é usado para aplicações internacionais. No PCM30C o bit 1(C) é usado para o controlo CRC-4 (Código de Redundância Cíclica). O padrão de não enquadramento é usado para transportar informação sobre o estado da ligação e proporciona sinais de controlo para os multiplexadores. NPET Ui(M) 1 A 0:Normal 1:Alarme PET MUX A MUX B NPET Sa4 Sa5 Sa6 Sa7 Sa8 Falha de corrente Falta do sinal E1 Falha no Codec Erro no PET Taxa de erro do PET>1×10-3 No PCM30 o bit 1 (Ui) é usado para aplicações internacionais. No PCM30C o bit 1(M) é usado como padrão de multitrama para a transmissão do CRC-4. O bit A é usado como um alarme distante . Quando os bits Sa não são usados são feitos igual a 1. Sa4 pode ser usado para transmissão de dados de serviço, e os outros bits para diferentes aplicações. Alarme AIS (Alarm Indication Signal) O NPET pode ser usado para transmitir um alarme distante RAI (Remote Alarm Indicator) . Quando A recebe esse alarme deixa de transmitir os sinais de voz e passa a transmitir uma sequência de 1s. O multiplexador em B activa o alarme AIS (Alarm Indication Signal). © João Pires Redes de Telecomunicações (10/11) 144 Hierarquia Plesiócrona Europeia • Na hierarquia PDH (Plesiochronous Digital Hierarchy) os relógios dos diferentes elementos de rede (regeneradores e multiplexadores) não estão perfeitamente sincronizados. • A primeira hierarquia PDH (sistema multiplex primário) europeia corresponde à multiplexagem de 30 canais de 64 kbit/s, enquanto as hierarquias de ordem superior obtêm-se multiplexando 4 de ordem inferior. E1 2.048 Mbit/s 30 canais (64 kb/s) Mux Mux primário primário (30 canais) X30 X30 E2 E3 8.448 Mbit/s (120 canais) X4 X4 34.368 Mbit/s (480 canais) X4 X4 E4 139.264 Mbit/s (1920 canais) X4 X4 • Os relógios da hierarquia europeia requerem as seguintes precisões: Hierarquia Precisão © João Pires E1 50 ppm E2 30 ppm E3 E4 20 ppm 15 ppm Redes de Telecomunicações (10/11) 145 Hierarquia Plesiócrona Americana • A nível mundial para além da hierarquia europeia há também as hierarquias plesiócronas americana e japonesa as quais têm a particularidade de serem incompatíveis entre si. • As primeiras hierarquias PDH americana e japonesa usam como sistema multiplex primário um sistema com 24 canais de 64 kb/s. • Hierarquia plesiócrona americana: DS1 24 canais (64 kb/s) Mux Mux primário primário X24 X24 DS-n: Digital Signal ol Level n DS2 1.544 Mbit/s (24 canais) 6.312 Mbit/s (96 canais) X4 X4 DS3 DS4 44.736 Mbit/s (672 canais) 272.176 Mbit/s (4032 canais) X7 X7 X6 X6 • Os sinais DS-n são transportadas usando um carrier system (inclui a componente de transmissão e as interfaces) designado por T-n. Assim, o DS1 é transportado através do T1. O DS2 através do T2, etc © João Pires Redes de Telecomunicações (10/11) 146 Origem do Plesiocronismo • Todos os elementos de rede digitais requerem uma fonte de temporização, ou relógio, de modo a sincronizar todas as operações realizadas por esse elemento. • Os relógios reais não são isócronos, ou seja, a sua frequência de emissão está sujeita a ligeiras flutuações relativamente à frequência nominal. Relógio isócrono t t Desfasagem positiva • Desfasagem negativa Relógio real Devidos às características referidas, dois relógios independentes com a mesma frequência nominal são plesiócronos (quase síncronos), pois oscilam com frequências que embora diferentes estão muito próximas. © João Pires Redes de Telecomunicações (10/11) 147 Perturbações Introduzidas no Relógio • A temporização necessária para sincronizar os relógios das centrais digitais pode ser derivada a partir da trama E1, a que corresponde um sinal de relógio de 2.048 MHz. • A transmissão deste sinal através de uma rede está sujeita a perturbações. As mais relevantes são a flutuação de fase ou jitter e o vageio de frequência. O jitter corresponde a variações rápidas da frequência do relógio em torno da sua frequência média. As principais fontes de jitter são os regeneradores e os multiplexadores. t Desfasagem positiva Desfasagem negativa t Relógio isócrono Relógio irregular (com jitter) • A amplitude do jitter é expresso em termos do intervalo unitário ou UI (unit interval), sendo 1 UI igual ao período de bit (488 ns no E1). Por exemplo, um valor de 0.05 UI, indica que a flutuação temporal não deve ultrapassar 5% do período de bit. • O vagueio de frequência corresponde a variações lentas (<10Hz) da frequência de relógio em torno do seu valor nominal, devido a variações do comprimento de transmissão. © João Pires Redes de Telecomunicações (10/11) 148 Papel das Memórias Elásticas • A temporização usada para formar as tramas PDH de ordem superior (E2, E3 e E4) não é derivada do relógio da rede a 2.048 MHz, mas é gerada localmente no multiplexador com a precisão do relógio interno. • O débito de chegada dos dados à entrada do multiplexador para cada um dos canais (tributários), pode ser diferente do débito de leitura imposto pelo relógio do multiplexador. A diferença de velocidades deve-se ao plesiocronismo e também às perturbações de transmissão (jitter e vagueio). • Para acomodar essas diferenças usam-se memórias elásticas (buffer) com capacidade para armazenar uma trama do tributário de entrada. A memória é escrita ao ritmo do tributário e é lida ao ritmo imposto pelo relógio do multiplexador. Ritmo de relógio irregular Sinal de tributário, Dk Sinal de saída, Memória Elástica D´k Ritmo de relógio regular t Jitter e vagueio © João Pires t Escrita Recuperação do relógio fk Leitura, f´k Relógio do multiplexador Redes de Telecomunicações (10/11) 149 Origem dos Slips • Estrutura de uma memória elástica • Operação da memória elástica (por • fk=f´k Sinal de entrada, Dk fk 1 escrita Endereços de leitura 2 Endereços de escrita L bits bit) Tempo leitura f´k • fk>f´k Dupla escrita Dupla escrita P/S Sinal de saída, D´k Tempo • • • Uma dupla escrita implica que uma trama (com L bits) é escrita sem a • anterior ter sido lida Uma dupla leitura implica que a mesma trama é lida duas vezes Esta perda ou repetição designa-se por slip © João Pires fk<f´k Tempo Dupla leitura Redes de Telecomunicações (10/11) Dupla leitura 150 Impacto dos Slips • A perda ou repetição de uma trama completa designa-se por slip controlado e ocorre com um período dado por Ts = • O efeito dos slips depende do serviço considerado. Serviço Impacto dos Slips Voz Cliques, perda de dados de sinalização (SS7) Fax Perda de 4 a 8 linhas de varrimento Multimedia Texto encriptado Dados Dados na banda de voz • L L = D k − D k′ ΔDk L: comprimento da trama em bit Dk: débito binário de entrada D´k: débito binário de saída Perturbação nas tramas de video, salvas de ruído no áudio É necessário retransmitir o código de criptografia Perda ou repetição de dados Erros de transmissão de 0.01 até 2 s, a chamada pode ser perdida Para reduzir a frequência de ocorrência dos slips deve-se aumentar a precisão dos relógios. Por exemplo, para garantir um período de slips de 20 h deveria usar-se no sistema E1 relógios com uma precisão de 1.74×10-9 . © João Pires Redes de Telecomunicações (10/11) 151 Justificação • Como as exigências imposta aos relógios para eliminar os slips são muito elevadas, recorre-se a uma outra técnica, designada por justificação, para evitar os slips. • Na justificação positiva a frequência do relógio de leitura é feita igual ao ritmo máximo no canal de entrada, ou seja f k′ = f k + Δf k . Para evitar o esvaziamento da memória elástica é inserido na sequência de saída um bit sem informação (bit de justificação). • Sistema de sincronização do multiplexador: Sinal do tributário, Dk Relógio recuperado, fk Sinal de saída, D´k Memória Elástica Inibidor Detector fase Comando de inibição Controla a ocupação da memória Quando a ocupação desce abaixo de um limiar © João Pires Redes de Telecomunicações (10/11) f´k Relógio interno O relógio de leitura é inibido durante um período de relógio 152 Estrutura de um Multiplexador TDM Plesiócrono • Um multiplexador TDM plesiócrono inclui um multiplexador síncrono, um sincronizador por cada tributário e um relógio. O multiplexador terminal realiza a multiplexagem por interposição de bit dos bits lidos das diferentes memórias. Sinal do tributário 1 D1 f1 Relógio recuperado do tributário 1 D2 Memória elástica f1' Memória elástica f2 Sinal do tributário N Relógio recuperado do tributário N Multiplexador síncrono DN f2' Memória elástica fN fN' Controlo de justificação + sincronismo D0 Mux Padrão de enquadram. Sinal multiplexer com débito D0 f0 Relógio do multiplexador O relógio do multiplexador gera o relógio do sinal multiplexer (f0), enquanto o bloco de controlo de justificação e sincronismo gera os relógios de leitura das diferentes memórias elásticas, usando a referência obtida a partir do relógio do multiplexador. © João Pires Redes de Telecomunicações (10/11) 153 Estrutura da Trama E2 com Justificação Positiva • A posição do bit de justificação na trama é assinalada pelos bits de indicação de justificação (bits C). Com base na informação transmitida pelos bits C os bits de justificação são removidos no desmultiplexador. • Estrutura da trama E2 com justificação positiva (G742) F1 F1 F1 F1 F0 F1 F0 F0 F0 F0 X C11 C21 C31 C41 I5 I6 I7 I8 I9 I10 I11 C12 C22 C32 C42 I5 I6 I7 I8 I9 I10 C13 C23 C33 C43 J1 J2 J3 J4 I9 I10 Padrão de enquadramento de trama Bits de indicação de justificação Y I13 I212 I12 I13 I212 I11 I12 I13 I212 I11 I12 I13 I212 Bits F, F1=1 e F0=0 Ck1= Ck2 = Ck3=1 Há justificação Ck1= Ck2 = Ck3=0 Não há justificação Bits C, Ckj : controlo de justificação do canal k Bits de justificação Bits J, Jk : justificação do canal k Bits de informação Bits I, I5, I6, I7,I8 bits de informação, respectivamente, do canal 1, 2, 3 e 4 Bits de de serviço Bit X: bit de alarme, bit Y:bit de reserva © João Pires Redes de Telecomunicações (10/11) 154 Estrutura da Trama E2 com Justificação Positiva/Negativa • Na justificação positiva/negativa o relógio de leitura opera à velocidade nominal. Quando o débito de entrada aumenta são removidos bits da sequência e transmitidos em posições determinadas (justificação negativa). No caso oposto usa-se justificação positiva. • Estrutura da trama E2 com justificação positiva /negativa (G745) F1 F1 F1 F0 F0 F1 F1 F0 I9 I10 I11 I12 I13 I264 C11 C21 C31 C41 X1 X2 X3 X4 I9 I10 I11 I12 I13 I264 C12 C22 C32 C42 Y1 Y2 Y3 Y4 I9 I10 I11 I12 I13 I264 C13 C23 C33 C43 J-1 J-2 J-3 J-4 J+1 J+2 J+3 J+4 I13 I264 Padrão de enquadramento de trama Bits de indicação de justificação Bits de justificação Bits de informação Bits de de serviço © João Pires Bits F, F1=1 e F0=0 Ck1= Ck2 = Ck3=1 Justificação positiva Ck1= Ck2 = Ck3=0 Justificação negativa Ckj= 1, Ckj=0 alternadamente Bits C, Ckj : controlo de justificação do canal k Bits J, Jk : justificação do canal k (J- :negativa; J+ :positiva) Não há justificação Bits I, I9, I10, I11,I12 bits de informação, respectivamente, do canal 1, 2, 3 e 4 Bits X: bits de alarme, bits Y:bits de reserva Redes de Telecomunicações (10/11) 155 Desvantagens da PDH (1) • Não há normalização para débitos superiores a 140 Mbit/s. • Incompatibilidade entre equipamento de diferentes fabricantes. • Falta de flexibilidade. É díficil usar o equipamento PDH para funções de inserção/extracção de canais. • Difícil a monitorização do desempenho dos canais ao longo da transmissão. • Capacidade muito limitada para funções de gestão centralizada (não há canais nas tramas destinados a esta função). • Não tem interfaces normalizadas a nível óptico (ex. definição dos códigos a usar, do nível de potência, da largura de linha das fontes). © João Pires Redes de Telecomunicações (10/11) 156 Desvantagens da PDH (2) • Cascata de multiplexadores/desmultiplexadores usados para extrair um E1 de um E4. 34 Mb/s Terminal de linha de 140 Mb/s 140 140 34 34 DMUX 8 Mb/s 34 34 8 Terminal de linha de 140 Mb/s MUX 8 2 Mb/s 8 8 2 2 2 Mb/s • As interfaces só estão normalizadas a nível eléctrico Códigos de linha, níveis de potência óptica, tipo de fibra, não normalizados . MUX Terminal de linha óptica Fibra óptica Interface eléctrica normalizada (G.703) © João Pires Interface óptica proprietária do fabricante Redes de Telecomunicações (10/11) 157 Hierarquia Digital Síncrona • A hierarquia SONET (Synchronous Optical Network) foi proposta pela Bellcore (Telecordia) em 1985, com o objectivo de transportar os sinais DS-n no domínio óptico. • A hierarquia SDH (Synchronous Digital Hierarchy) foi definida posteriomente pelo ITU-T como uma norma internacional, compatível com a SONET e com capacidade para transportar os sinais PDH E-n. • A informação transmitida na SDH/SONET está organizada em tramas TDM. • O sinal básico SDH designa-se por Synchronous Transport Module (STM). O sinal básico SONET no domínio eléctrico designa-se por Synchronous Tranport Signal (STS), enquanto no domínio óptico designa-se por Optical Carrier (OC). © João Pires Redes de Telecomunicações (10/11) 158 Débitos SONET/SDH • Hierarquias SONET e SDH SONET (Óptico) SONET (Eléctrico) SDH Débito Binário (Mb/s) STS-1 ----- 51.840 OC-3 STS-3 STM-1 155.520 OC-12 STS-12 STM-4 622.080 OC-48 STS-48 STM-16 2488.320 OC-192 STS-192 STM-64 9953.280 STM-256 39813.120 OC-1 OC-768 • STS-768 As hierarquais SDH também foram definidas para o transporte de células ATM e pacotes IP empacotados em PPP (point-to-point protocol) ou HDLC (high-level data link control). © João Pires Redes de Telecomunicações (10/11) 159 Vantagens da SDH (1) • Há normas até 10 Gbit/s: Apropriada para as rede de transporte. STM-1 ⇒ 155.52 Mbit/s, STM-4 ⇒ 622.08 Mbit/s, STM-16 ⇒2488.32 Mbit/s, STM-64 ⇒9953.28 Mbit/s, STM-256 ⇒39.81312 Gbit/s (STM: Synchronous Transport Module). • Compatibilidade entre o equipamento de diferentes fabricantes e entre as hierarquias europeias e americanas. • Função de inserção/extracção simplificada. Como a tecnologia é síncrona é fácil identificar os canais de ordem inferior. • Gestão centralizada fácil. A trama SDH dispõe de um número elevado de octetos para comunicação entre os elementos de rede e um centro de gestão centralizada, usando o sistema TMN (Telecommunications Management Network). © João Pires Redes de Telecomunicações (10/11) 160 Vantagens da SDH (2) • Elevada disponibilidade permitindo uma provisão rápida dos serviços requeridos pelos clientes. Tal deve-se ao facto da SDH fazer uso intensivo de software, em contrapartida com a PDH cuja funcionalidade reside no hardware. • Elevada fiabilidade. As redes SDH usam mecanismos de protecção que permitem recuperações rápidas a falhas (da ordem dos 50 ms), quer das vias de comunicação, quer dos nós da rede. • Normalização das interfaces ópticas (definindo os códigos a usar, os níveis de potência, as características dos lasers e das fibras, etc.). • Possibilidade de monitorizar o desempenho dos diferentes canais. • Plataforma apropriada para diferentes serviços. © João Pires Redes de Telecomunicações (10/11) 161 Desvantagens da SDH • Técnica complexa devido à necessidade de registar a relação de fase entre os sinais dos tributários e o cabeçalho. • A justificação por octeto usada na SDH é mais problemática relativamente ao jitter originado no processo de desmultiplexagem, do que a justificação por bit. • A estrutura de multiplexagem não está organizada de modo muito eficiente no que diz respeito ao transporte dos tributários CEPT. Por exemplo, só é possível transportar 3x34 Mbit/s numa trama STM-1, embora a capacidade do STM-1 permitisse 4x34 Mbit/s. • A estrutura de multiplexagem não está organizada de modo uniforme no que diz respeito ao transporte dos tributários plesiócronos. Um determinado tributário pode ser transportado usando diferentes opções de multiplexagem. • Não suporta de modo eficiente as tramas Ethernet. © João Pires Redes de Telecomunicações (10/11) SDH nova geração 162 Exemplificação do Papel do Transporte • • A rede de transporte neste exemplo é representada pelo plano inferior e é constituída por multiplexadores ADM interligados por fibras ópticas. A camada de rede de serviços é representada por centrais de comutação telefónica (CC). Camada de rede de serviço d CC CC c CC Tecnologias de rede para o transporte: SDH (Synchronous Digital Hierarchy) , WDM, (Wavelength Division Multiplexing), OTN (Optical Transport Network) © João Pires a CC ADM ADM E A b D ADM ADM ADM Camada de rede de Transporte C B Redes de Telecomunicações (10/11) 163 Rede de Transporte em Aplicações Telefónicas Rede de Serviço CT3 CL2 (circuitos) CT1 CT2 CL3 CL1 ADM ADM 2.5 Gbit/s ADM DXC ADM 155-622 Mbit/s ADM ADM ADM Elementos de rede SDH DXC: Cruzador digital (digital crossconnect) ADM: Multiplexador de inserção/extracção (add/drop multiplexer) © João Pires Rede de Transporte (SDH) Usada para interligar diferentes centrais telefónicas Elementos de rede telefónica CL: Central telefónica local CT: Central telefónica de trânsito Redes de Telecomunicações (10/11) 164 Rede de Transporte em Aplicações de Dados Rede de Serviços CR ER (pacotes) CR ER CR ER ADM ADM 2.5 Gbit/s ADM DXC ADM 155-622 Mbit/s ADM ADM ADM Elementos de rede SDH DXC: Cruzador digital (digital crossconnect) ADM: Multiplexador de inserção/extracção (add/drop multiplexer) © João Pires Rede de Transporte (SDH) Elementos de rede de pacotes ER: Edge router CT: Core router Usada para interligar diferentes routers de uma rede IP ou diferentes comutadores de uma rede Ethernet Numa rede IP (Internet Protocol) os routers são usados para encaminhar os pacotes Os edge routers são aqueles que estão mais próximos do utilizador, enquanto os core routers fazem parte da dorsal da rede. Redes de Telecomunicações (10/11) 165 Estabelecimento de Caminhos Fases do estabelecimento: 1) O sistema de gestão configura os diferentes elementos de rede envolvidos no circuito; 2) Os elementos de rede de serviço iniciam a sua actividade. Interligações representadas: 1: CL3 CT1 2: CL2 CT3 Rede de Serviços CT3 (circuitos) CT1 CT2 CL3 CL1 ADM ADM 2.5 Gbit/s Sistema de Gestão de Rede © João Pires CL2 ADM DXC ADM 155-622 Mbit/s ADM ADM ADM Rede de Transporte (SDH) Redes de Telecomunicações (10/11) A informação de gestão é enviada através do DCC (Data Communication Channel) 166 Definição dos Elementos de Rede (1) • Regenerador: Regenera o relógio e a forma dos sinais de entrada. Possui canais de comunicação a 64 kb/s para transmitir mensagens. STM-N STM-N R • Multiplexador terminal: Agrega sinais plesiócronos ou síncronos de modo a formar sinais STM-N de débito mais elevado. PDH SDH (STM-M) • STM-N (N>M) MT Multiplexador de inserção/extracção: Permite extrair/inserir, quer sinais PDH, quer sinais SDH de débito mais baixo do que o da linha. STM-N STM-N ADM Oeste Tributários © João Pires Este PDH, SDH (STM-M) M<N Redes de Telecomunicações (10/11) 167 Definição dos Elementos de Rede (2) • • Comutador de cruzamento ou cruzador (DXC, digital cross-connect): Proporciona funções de comutação apropriadas para estabelecer ligações semi-permanentes a nível do VC-1, VC-3, VC-4, e permite o restauro das redes. STM-N STM-N STM-N STM-N Os comutadores de cruzamento são usados para interligar anéis SDH, ou como nós de redes em malha. 1 ADM ADM E3 2 C,2 ADM E3 A ADM ADM DXC B,3 C ADM 4 ADM ADM ADM 4 Fibra Óptica 3 1 ADM B ADM 3 ADM 2 © João Pires Redes de Telecomunicações (10/11) 168 Topologias Físicas (1) Topologia em cadeia PDH PDH SDH MT STM-N STM-N ADM R SDH PDH SDH PDH SDH Topologia em anel com duas ou quatro fibras ADM Duas fibras ópticas ADM ADM Quatro fibras ópticas © João Pires Redes de Telecomunicações (10/11) ADM ADM ADM • MT ADM ADM • ADM 169 Topologias Físicas (2) Anéis unidireccionais e bidireccionais ADM ADM ADM ADM ADM Anel unidireccional Anel bidireccional ADM • ADM • ADM Topologia emalhada (usada no núcleo central da rede) DXC DXC A presença dos DXC permite implementar um sistema de restauro dinâmico para fazer face a falhas na rede. DXC DXC DXC DXC DXC DXC © João Pires DXC DXC DXC DXC Com esta técnica o sistema de gestão da rede reencaminha o tráfego por percursos alternativos àqueles onde ocorreram falhas. Redes de Telecomunicações (10/11) 170 Estabelecimento de um Caminho • Exemplo de um caminho (E3) entre o utilizador A e o utilizador B Sinais de controlo ADM A MT E3 STM-4 STM-1 ADM ADM B E3 ADM Sistema de Gestão de Rede O utilizador A gera um sinal E3 que é multiplexado em conjunto com outros E3 num sinal STM-1 usando um multiplexador terminal. O sinal STM-1 é transmitido até um ADM onde é inserido num sinal STM-4. O sinal STM-4 é transmitido em fibra óptica até ao ADM que serve o utilizador B onde é extraído. Na comunicação B→A o processo é recíproco. • A ligação entre A e B com capacidade E3 é estabelecida por um operador através do sistema de gestão de rede, que envia os sinais de controlo apropriados para configurar cada um dos elementos de rede ao longo da ligação. Ligação semi-permanente e dedicada © João Pires Redes de Telecomunicações (10/11) 171 Arquitectura de uma Rede de Transporte DXC DXC DXC Rede Dorsal ( STM-64) DXC DXC DXC ADM ADM ADM DXC ADM ADM ADM ADM Rede Metropolitana (STM-4 ou STM-16) ADM Nó concentrador (Hub) ADM ADM ADM ADM ADM ADM ADM ADM ADM © João Pires ADM Rede de Acesso (STM-1) TM Redes de Telecomunicações (10/11) 172 Modelo de Camadas da SDH (1) Camada de caminho Rede de transporte SDH Camada de transmissão Ordem superior Ordem inferior Camada de secção Sub-camada de secção de multiplexagem Sub-camada de secção de regeneração Camada física © João Pires Redes de Telecomunicações (10/11) 173 Modelo de Camadas da SDH (2) • Algumas das funcionalidades das camadas: Caminho: Identificação da integridade da ligação, especificação do tipo de tráfego transportado no caminho e monitorização de erros. Secção de multiplexagem: Sincronização, comutação de protecção, monitorização de erros, comunicação com o sistema de gestão. Secção de regeneração: Enquadramento de trama, monitorização de erros, comunicação com o sistema de gestão. Física: Forma dos pulsos ópticos, nível de potência, comprimento de onda, sensibilidade dos receptores, etc. © João Pires Redes de Telecomunicações (10/11) 174 Modelo de Camadas da SDH (3) • Cada camada (com excepção da física) tem um conjunto de octetos que são usados como cabeçalho da camada. Estes octetos são adicionados sempre que a camada é introduzida e removidos sempre que esta é terminada. Regenerador Multiplexador de inserção/extracção ADM R MT S. Regeneração S. Regeneração Secção de Multiplexagem • Multiplexador terminal MT S. Regeneração S. de Multiplexagem Caminho Inserção de cabeçalhos Serviços Camadas: Cabeçalho de caminho Caminho Cabeçalho de secção de multiplexagem Secção de Multiplexagem Secção Regeneração Física Cabeçalho de secção de regeneração Multiplexador terminal © João Pires Regenerador Multiplexador ADM Multiplexador terminal Redes de Telecomunicações (10/11) 175 Modelo de Camadas SDH (4) CL3 CT1 Rede de Serviços CT3 CL2 (circuitos) CT1 CT2 CL3 CL1 ADM ADM 2.5 Gbit/s ADM ADM 155-622 Mbit/s ADM ADM ADM Caminho TM S. multiplexagem Rede de Transporte DXC: crossconnect CT: central de trânsito TM: multiplexer terminal ADM: multiplexer de inserção/extracção © João Pires CL: central local Redes de Telecomunicações (10/11) 176 Estrutura da Trama Básica • Uma trama SDH básica (STM-1) contém três blocos: - Cabeçalho de secção (SOH, section overhead) - Ponteiro (PT): permite localizar a informação transportada no VC - Contentor virtual (VC): capacidade transportada + cabeçalho de caminho. • A duração da trama é igual a 125 μs, o que corresponde a 8000 tramas/s. 270 261 9 Cabeçalho da secção de regeneração Ponteiro Cabeçalho da secção de multiplexagem Representação bidimensional de uma trama STM-1: matriz com 9 linhas e 270 colunas, a que correspondem 2430 octetos. SOH 3 PT 1 Contentor Virtual SOH 5 Os diferentes octetos são transmitidos linha a linha, começando pela 1ª linha e 1ª coluna. 125 μs 1 © João Pires 2 3 4 5 6 7 8 9 Redes de Telecomunicações (10/11) 177 Formação da Trama STM-N • • Sinais SDH multiplex de ordem superior são obtidos através de uma multiplexagem por interposição de palavra (octeto) de vários STM-1 O débito binário do sinal STM-N é N×155.52 Mbit/s STM-1 #1 STM-1 #2 SOH PT STM-1 #N SOH VC PT SOH VC PT SOH SOH 125 μs 9×N SOH PT SOH SOH 125 μs 125 μs 261×N Contentor virtual 125 μs N © João Pires VC Redes de Telecomunicações (10/11) 178 Cabeçalho de Secção da Trama STM-1 (1) • Estrutura do cabeçalho de secção Cabeçalho de secção de regeneração Ponteiro Cabeçalho de secção de multiplexagem A1 A1 A1 A2 A2 B1 Δ Δ E1 D1 Δ Δ H1 h1 B2 B2 J0 X X Δ F1 X X D2 Δ D3 h1 H2 h2 B2 K1 K2 D4 D5 D6 D7 D8 D9 D10 D11 D12 S1 • A2 h2 M1 H3 E2 H3 X H3 X: usados para uso nacional Δ: informação dependente do meio de transmissão (fibra óptica, feixe hertziano, etc). X Ex: Comandos de aprovisionamento remoto de capacidade; reportagem de alarmes; reportagem de parâmetros de desempenho, etc. Cabeçalho de secção de regeneração A1, A2 : Padrão de enquadramento de trama (A1=11110110, A2=00101000). Jo: Traço de secção de regeneração. Verifica a integridade da ligação a nível de secção. B1: Monitorização de erros a nível da secção de regeneração. D1- D3: Canal de comunicação de dados. Transporta informação de gestão de rede. E1: Canal de comunicação de voz (64 kb/s) entre regeneradores. F1: Canal de utilizador. Diferentes aplicações. Ex: transmissão de dados, alarmes, etc. © João Pires Redes de Telecomunicações (10/11) 179 Cabeçalho de Secção da Trama STM-1 (2) • Cabeçalho de secção de multiplexagem B2: Monitorização de erros a nível da secção de multiplexagem. K1- K2: Comutação de protecção automática (Transporta o protocolo APS). D4- D12: Canal de comunicação de dados a 576 kbit/s. Transporta informação de gestão de rede entre os elementos que terminam a secção de multiplexagem e entre estes e o sistema de gestão de rede. S1: Indicador da qualidade do relógio. Transporta mensagens referentes ao tipo de relógio usado no processo de sincronização. M1: É usado para transportar uma indicação de erro remoto ou REI (remote error indication) a nível de secção de multiplexagem. O alarme REI é enviado para o ponto onde a secção de multiplexagem é originada e indica o número de blocos detectados errados a partir da informação dada pelo B2. E2: Canal de comunicação de voz (64 kb/s) para comunicações vocais entre as extremidades da camada de multiplexagem. • Ponteiro H1, H2: Octetos de ponteiro. Indicam o início do contentor virtual na trama. H3: Octetos de acção do ponteiro. Usados para justificação negativa. h1, h2: Octetos com um valor invariável. © João Pires Redes de Telecomunicações (10/11) 180 Cabeçalhos de Secção de Diferentes STM-N • Nas figuras seguintes apresenta-se o cabeçalho de secção das tramas STM-0, (STS-1), STM-1 e STM-4. A1 A1 A1 A2 A2 F1 B1 Δ Δ E1 D2 D3 D1 Δ Δ D2 H1 H2 H3 B2 K1 K2 B2 D4 D5 D6 D7 D8 D10 S1 A1 A2 J0 B1 E1 D1 STS-1 (SONET) J0 X X Δ F1 X X Δ D3 X X K1 K2 D4 D5 D6 D9 D7 D8 D9 D11 D12 D10 D11 D12 M1 E2 S1 B2 B2 M1 13 A1 A1 STM-1 Ponteiro 1 A1 A2 A1 A1 A1 A2 B1 Δ Δ D1 Δ Δ E2 25 A2 A2 A2 A2 E1 Δ D2 Δ A2 36 J0 Z0 Z0 Z0 X X Δ F1 X X X X X Δ D3 X X X X X STM-4 Ponteiro B2 B2 K1 K2 D4 D5 D6 D7 D8 D9 D10 D11 D12 S1 © João Pires B2 B2 B2 B2 M1 E2 Redes de Telecomunicações (10/11) 181 Subestruturas Modulares do STM-1 • Contentor (C) Unidade básica usada para transportar informação dos tributários (ex PDH). Inclui ainda octetos de justificação fixa (sem informação) para adaptar os débitos dos tributários aos débitos dos contentores e bits usados para justificação dos tributários PDH. • Contentor Virtual (VC) O contentor virtual consiste num contentor mais o cabeçalho de caminho. O VC é uma entidade que não sobre modificações desde o ponto onde o caminho é originado até ao ponto onde é terminado. Os VCs transmitidos directamente no STM-1 designam-se contentores virtuais de ordem superior, e os restantes de ordem inferior. • Unidade Administrativa (AU) Consiste num contentor virtual de ordem superior mais um ponteiro de unidade administrativa. O ponteiro regista a relação de fase existente entre o contentor virtual e a trama e específica o início do contentor virtual. © João Pires Redes de Telecomunicações (10/11) 182 Subestruturas Modulares do STM-1 (2) • Grupo de unidade administrativa (AUG) Resulta da combinação por interposição de octeto de várias unidades administrativas. Adicionando o cabeçalho de secção à AUG obtem-se a trama STM-1. • Unidade tributária (TU) A unidade tributária consiste num contentor virtual de ordem inferior mais um ponteiro da unidade tributária. Como o VC de ordem inferior pode flutuar dentro do VC de ordem superior, o início do primeiro dentro do segundo é indicado pelo ponteiro da unidade tributária. • Grupo de unidade tributária (TUA) Resulta da combinação de várias unidades tributárias por interposição de octeto. Em alguns casos é necessário proceder a justificação fixa, para adaptar débitos binários. © João Pires Redes de Telecomunicações (10/11) 183 Transporte das Hierarquias E3 e E4 no STM-1 • Transporte do E3 e E4 E4 E3 Octetos sem informação Mapeamento do E3 C-3 Octetos sem informação C-4 Cabeçalho de caminho de ordem superior Alinhamento Cabeçalho de caminho de ordem superior VC-4 VC-3 Ponteiro da AU-4 Ponteiro da AU-3 Multiplexagem por interposição de octeto AU-3 Unidade administrativa AU-4 Multiplexagem de 3 AU-3 AUG AUG Cabeçalho de secção Cabeçalho de secção STM-1 © João Pires Unidade administrativa STM-1 Redes de Telecomunicações (10/11) 184 Estrutura de Multiplexagem • Estrutura de multiplexagem do SDH VC-3 ATM E3: 34.368 Mb/s DS3: 44.736 Mb/s DS2: 6.312 Mb/s E1: 2.048 Mb/s DS1: 1.544 Mb/s E4: 139.264 Mb/s ×3 C-3 VC-3 TU-3 C-2 VC-2 TU-2 C-12 VC-12 TU-12 C-11 VC-11 TU-11 ×1 ×1 TUG-2 ×7 VC-4 TUG-3 AU-4 ×3 ×4 C-4 C - Contentor VC - Contentor Virtual TU - Unidade Tributária TUG - Grupo de Unidade Tributária AU - Unidade Administrativa AUG - Grupo de Unidade Administrativa STM-N ×N ×1 ×3 STM-N=N×155.52 Mb/s AUG ×7 ATM © João Pires AU-3 Alinhamento Mapeamento Multiplexagem Em A informação entre os routers IP pode ser enviada usando o esquema “Packet over Sonet/SDH” . Os pacotes IP são encapsulados no protocolo PPP (Point-toPoint Protocol) e o signal resultante é depois transmitido num STM-N. existe processamento de ponteiros Redes de Telecomunicações (10/11) 185 Contentores Virtuais de Ordem Superior • Os contentores virtuais VC-3 e VC-4 obtêm-se adicionando, respectivamente, aos contentores C-3 e C-4 um cabeçalho de caminho de ordem superior. 1 VC-4 3 4 1 261 J1 J1 B3 B3 C2 C2 G1 F2 H4 Cabeçalho de caminho de ordem superior 2 C4 VC-3 G1 F2 H4 F3 K3 2 3 85 C3 F3 K3 N1 N1 Duração=125 μs • O cabeçalho de caminho de ordem superior é constituído por 9 octetos iniciando-se com octeto J1, que é também o primeiro octeto do VC. • O contentor VC-4 é constituído por 261×9=2349 octetos, o que dá um débito de 150.336 Mbit/s. Ao VC-3 corresponde um débito de 49.96 Mb/s. © João Pires Redes de Telecomunicações (10/11) 186 Octetos do Cabeçalho de Caminho de Ordem Superior J1: Permite verificar a integridade do caminho. O terminal onde o caminho é gerado envia repetidamente uma mensagem padrão (traço de caminho) através de J1 a qual é confirmada pelo terminal receptor. O traço é constituído por 16 octetos. B3: É usada para monitorizar erros, transmitindo o BIP-8 do caminho. C2: É a etiqueta de sinal, indicando a composição dos contentores virtuais VC3/VC4: Ex: 0000 0000: não transporta tráfego; 0000 0010: usa uma estrutura TUG; 0001 0010: transporta um E4 num C-4, 0001 0011: transporta ATM. G1: É um canal usado pelo terminal receptor para enviar para o terminal emissor informação sobre desempenho do caminho, nomeadamente sobre os erros detectados por B3. F2: Canal de utilizador usado para manutenção pelos operadores da rede. H4: Indicador de super-trama. Usada na formação do VC-2, VC-12 e VC-11. F3: Canal de utilizador. K3: Canal usado para funções de protecção a nível do caminho. N1: Monitorização de ligações em cascata (caminhos por várias sub - redes ). © João Pires Redes de Telecomunicações (10/11) Importante na SDH de nova geração 187 Unidade Administrativa AU-4 • Uma AU-4 é uma estrutura síncrona constituída por 9x261+9 octetos, que inclui um VC-4 mais um ponteiro de unidade administrativa AU-4 (PTR AU-4). 261 colunas PTR AU-4 9 linhas AU-4 H1 h1 h1 H2 h2 h2 H3 H3 H3 VC-4 J1 B3 C2 G1 F2 H4 No ponteiro do AU-4 têm-se h1=1001xx11 e h2=11111111 • C4 F3 K3 N1 O VC-4 pode flutuar dentro do AU-4. O ponteiro do AU-4 contém a posição (endereço) do primeiro octeto (J1) do cabeçalho de caminho do VC-4. Cada modificação do ponteiro de 1 unidade corresponde a uma deslocação do VC-4 no AU-4 de 3 octetos. © João Pires Redes de Telecomunicações (10/11) 188 Esquema de Endereçamento do Ponteiro do AU-4 • A cada posição do ponteiro da AU-4 correspondem 3 octetos. A cada posição do ponteiro do AU-3 corresponde um octeto. 261 colunas Cabeçalho de regeneração H1 h1 h1 H2 h2 h2 H3 H3 H3 Posição indicada pelo ponteiro: 87 0 87 1 88 86 Trama #n-1 Cabeçalho de multiplexagem VC-4 #n-1 Cabeçalho de regeneração H1 h1 h1 H2 h2 h2 H3 Um valor de 0 do ponteiro indica que o J1 do VC-4 se encontra na posição 0 © João Pires 522 609 696 0 87 523 610 1 88 521 608 693 782 86 125 μs Trama #n Cabeçalho de multiplexagem Redes de Telecomunicações (10/11) 189 Esquema de Endereçamento do Ponteiro do AU-4 (II) • A cada posição do ponteiro da AU-4 correspondem 3 octetos. A cada posição do ponteiro do AU-3 corresponde um octeto. 261 colunas Cabeçalho de regeneração H1 h1 h1 H2 h2 h2 H3 H3 H3 0 87 1 88 86 Trama #n-1 Cabeçalho de multiplexagem Posição indicada pelo ponteiro: 522 Cabeçalho de regeneração H1 h1 h1 H2 h2 h2 H3 Um valor de 0 do ponteiro indica que o J1 do VC-4 se encontra na posição 0 © João Pires 522 609 696 0 87 523 610 1 VC-4 #n-1 88 521 608 693 782 86 125 μs Trama #n Cabeçalho de multiplexagem Redes de Telecomunicações (10/11) 190 Unidades Administrativa AU-3 A AU-3 é uma estrutura síncrona composta por 9×87+3 octetos, que inclui um VC-3 mais um ponteiro da unidade administrativa AU-3 (PTR-AU-3). Como a capacidade de transporte da AU-3 (87 colunas) é superior à requerida pelo VC-3 (85 colunas), são inseridas duas colunas sem informação (justificação fixa) para adaptação de capacidade (colunas 30 e 59). 1 2 30 59 87 coluna A posição do contentor virtual pode flutuar dentro da AU-3. O ponteiro PTR AU-3 contem o endereço do J1. PTR AU-3 9 linhas • H1 H2 H3 J1 B3 Um alteração do ponteiro de uma unidade corresponde à deslocação do VC-3 na AU-3 de 1 octeto. C2 G1 C3 F2 H4 VC-3 © João Pires F3 K3 N1 1 2 85 O ponteiro PTR AU-3 permite endereçar 87×9 =783 posições. Redes de Telecomunicações (10/11) 191 Grupo de Unidade Administrativa • O AUG é uma estrutura síncrona constituída por 9×261 + 9 octetos que, por adição do cabeçalho de secção, dá origem à trama STM-1. Um AUG é composto de 1 AU-4 ou de 3 AU-3 usando multiplexagem por interposição de octeto. H1 H2 H3 AU-3 H1 H2 H3 AU-3 H1 H2 H3 AU-3 261 colunas H1 H1 H1 H2 H2 H2 H3 H3 H3 AUG (Octetos dos 3 AU-3 entrelaçados) © João Pires Redes de Telecomunicações (10/11) AUG obtido a partir de 3 AU-3 usando multiplexagem por interposição de octeto 192 Estrutura de Multiplexagem (II) • Estrutura de multiplexagem da SDH ATM E3: 34.368 Mb/s DS3: 44.736 Mb/s 84 C-3 E1: 2.048 Mb/s DS1: 1.544 Mb/s E4: 139.264 Mb/s ATM C-2 VC-3 AU-3 ×3 VC-3 TU-3 ×1 VC-2 TU-2 ×1 4 C-12 VC-12 C-11 VC-11 TU-12 3 TU-11 ×3 TUG-2 ×7 STM-N ×N 86 12 STM-N=N×155.52 Mb/s AUG ×7 ×1 260 +1 AU-4 VC-4 TUG-3 ×3 ×4 261 colunas + PTR Au-4 86x3 =258 258+2=260 C-4 12x7 =84 84+2=66 260 C - Contentor VC - Contentor Virtual TU - Unidade Tributária TUG - Grupo de Unidade Tributária AU - Unidade Administrativa AUG - Grupo de Unidade Administrativa © João Pires 87 85 12 DS2: 6.312 Mb/s 85 Alinhamento Mapeamento Multiplexagem Em Justificação fixa Justificação fixa existe processamento de ponteiros Redes de Telecomunicações (10/11) 193 Estrutura dos Ponteiros • Os ponteiros dividem-se em ponteiros de unidade administrativa e ponteiros de unidade tributária. Ponteiro de AU-4 Ponteiro de AU Ponteiro de AU-3 Tipos de ponteiros Ponteiro de TU-3 Ponteiro de TU • Ponteiro de TU-1/TU-2 A estrutura dos ponteiros AU-4, AU-3 e TU-3 é baseada nos octetos H1, H2 e H3. O octeto H3 é usado para acções de justificação negativa. As funções dos bits constituintes do H1 e H2 são as seguintes: H1 N N N NDF • N S Tipo H2 S I D I D I D I D I D SS Valor do ponteiro AU-4 10 0-782 AU-3 10 0-782 TU-3 10 0-764 Valor do ponteiro em 10 bits Os bits N constituem o identificador de novos dados ou NDF (New Data Flag), os bits S identificam o tipo de ponteiro e os bits I e D o valor do ponteiro. © João Pires Redes de Telecomunicações (10/11) 194 Papel do Identificador de Novos Dados • O identificador de novos dados NDF pode-se usar no modo activado fazendo NNNN=1001, ou no modo normal fazendo NNNN=0110. O modo activado suporta uma variação arbitrária (e significativa) do valor do ponteiro, como aquela que ocorre quando há uma alteração do VC, enquanto o modo normal só suporta uma variação unitária do ponteiro. • Uma variação não unitária do valor do ponteiro é realizada fazendo NNNN=1001, numa determinada trama e NNNN=0110 nas tramas seguintes. O mesmo valor deverá aparecer sucessivamente três vezes. • O modo normal é usado em três situações: 1) ausência de justificação; 2) justificação positiva; 3) justificação negativa. • A acção de justificação positiva é indicada invertendo os 5 bits I relativamente aos 5 bits anteriores e o valor do ponteiro é incrementado de uma unidade na trama seguinte, enquanto a justificação negativa implica a inversão dos 5 bits D relativamente aos cinco bits anteriores e o valor do ponteiro é decrementado de uma unidade. © João Pires Redes de Telecomunicações (10/11) 195 Flutuação do Contentor VC-4 • Sem justificação Exemplo Regeneração Trama #n-1 NNNN=0110 Valor I,D 00 00101100 ⇒ 44 SS=10 H3H3H3 ⇒0 H1 h1 h1 H2 h2 h2 H3 H3 H3 0 J1 Multiplexagem Trama #n-1 VC-4 #n-1 Regeneração Trama #n NNNN=0110 Valor I,D 00 00101100 ⇒ 44 SS=10 H3H3H3 ⇒0 • 782 H1 h1 h1 H2 h2 h2 H3 H3 H3 Multiplexagem Posição 782 J1 VC-4 #n Trama #n O ponteiro H1 H2 indica o início do contentor virtual VC-4 e mantém o mesmo valor em todas as tramas. A posição zero corresponde à posição a seguir ao octeto H3. A cada variação unitária do ponteiro correspondem três octetos. © João Pires Redes de Telecomunicações (10/11) 196 Justificação Negativa no AU-4 • Justificação negativa:o débito do contentor VC-4 é superior ao débito do AU-4. Exemplo Regeneração Trama #n NNNN=0110 Valor I,D 0101111001 SS=10 H3H3H3 ⇒VC-4 #n-1 Inversão dos bits D Trama #n+1 NNNN=0110 Valor I,D 00 00101011 ⇒ 43 SS=10 H3H3H3 ⇒ 0 • H1 h1 h1 H2 h2 h2 H3 H3 H3 0 J1 Multiplexagem VC-4 #n-1 Trama #n-1 Regeneração 782 H1 h1 h1 H2 h2 h2 Multiplexagem Posição 782 J1 VC-4 #n Trama #n Durante a justificação os bits D do ponteiro são invertidos e os três octetos H3 são usados para transportar informação do contentor virtual VC-4. A seguir à justificação (na trama seguinte) o ponteiro é decrementado de uma unidade. © João Pires Redes de Telecomunicações (10/11) 197 Justificação Positiva no AU-4 • Justificação positiva: o débito do contentor VC-4 é inferior ao débito do AU-4. Exemplo Regeneração Trama #n NNNN=0110 Valor I,D 1010000110 SS=10 H3H3H3 ⇒ 0 Inversão dos bits I Trama #n+1 NNNN=0110 Valor I,D 00 00101101 ⇒ 45 SS=10 H3H3H3 ⇒ 0 • H1 h1 h1 H2 h2 h2 H3 H3 H3 0 J1 Multiplexagem VC-4 #n-1 Trama #n-1 Regeneração 782 H1 h1 h1 H2 h2 h2 H3 H3 H3 Multiplexagem Posição 782 J1 VC-4 #n Trama #n Durante a justificação os bits I do ponteiro são invertidos e os três octetos a seguir a H3 não são usados para transportar informação. Depois da justificação (trama seguinte) o ponteiro é incrementado de uma unidade. © João Pires Redes de Telecomunicações (10/11) 198 Aplicações Especiais dos Ponteiros • Indicação de ponteiro nulo ou NPI (null pointer indication): É usada na formação do TUG-3 a partir do TUG-2. O H3 não é usado e H1 e H2 têm a seguinte configuração: H2 H1 1 0 0 1 S S 1 1 1 1 1 0 0 0 0 0 Não representa um endereço válido • Indicação de concatenação ou CI (concatenation indication). Usada quando o sinal do tributário tem uma capacidade superior ao C-4. O H3 pode ser usado para justificação negativa. H2 H1 1 0 0 1 S S 1 1 1 1 1 1 1 1 1 1 Não representa um endereço válido © João Pires Redes de Telecomunicações (10/11) 199 Concatenação • Concatenação é o processo de agregação de X contentores de mesmo tipo de modo a formar um contentor de maior capacidade. A concatenação poder ser contínua ou virtual. • Concatenação contínua (CC): Cria contentores de grande capacidade, que não podem ser segmentados, para transmissão. Todos os elementos de rede têm de suportar a funcionalidade concatenação contínua. • Concatenação virtual (VC): Corresponde a uma operação de multiplexagem inversa. Os contentores de grande capacidade podem ser segmentados nos VCs usuais para fins de transmissão. Só os elementos de rede fonte e terminação do caminho é que necessitam de suportar a funcionalidade concatenação virtual. © João Pires Redes de Telecomunicações (10/11) 200 Concatenação Contínua • Permite transportar tráfego com um débito binário superior ao permitido pelo C-4. A concatenação é identificada pelo sufixo c e o número de concatenações por X. Por exemplo, um VC-4 concatenado é representado por VC-4-Xc (genérico VC-n-Xc) e uma AU-4 por AU-4-Xc (genérico AU-n-Xc). • No caso do AU-4-Xc a concatenação dos ponteiro é feita usando multiplexagem por interposição de octeto. O primeiro ponteiro tem as funções usuais dos ponteiros da AU-4, enquanto os restantes X-1 ponteiros transportam o indicador CI. 4×261 octetos J1 VC-4-4C G1 O cabeçalho de caminho do primeiro VC-4 transporta os octetos normais. Os cabeçalhos de caminho dos outros VC-4 transportam octetos de enchimento (sem informação). © João Pires Capacidade do C-4-4c B3 C2 F2 H4 C-4-4c 599.04 Mb/s F3 K3 N1 Redes de Telecomunicações (10/11) 201 ATM sobre SDH • As células ATM (Asynchronous Tranfer Module) são constituídas por 53 octetos (5 de cabeçalho e 48 de informação). • No transporte de ATM sobre SDH o fluxo de células pode ser mapeado num VC-4 ou num VC-4-4c. Note-se que um utilizador ATM não está a transmitir continuamente. Por isso, pode haver necessidade de inserir células sem informação, de modo a gerar um fluxo contínuo. O C-4 suporta um débito de 149.760 Mb/s. Para adaptar o fluxo ATM a este débito são inseridas células inactivas sempre que é necessário. Estas são caracterizadas por VPI=VCI=0, CLP=1 e PT=0. No processo inverso estas células são ignoradas. J1 B3 VC-4 C2 G1 O C-4 é constituído por 2340 octetos que não é um número divisível por 53. Assim se as células se dispuserem como na figura há uma célula que se inicia no presente contentor e termina no seguinte. O início das células é indicado no octeto H4 do cabeçalho de caminho. Este octeto indica o número de octetos que vão desde H4 até ao primeiro octeto da primeira célula a seguir a H4. O valor máximo é de 52. C-4 F2 H4 F3 K3 N1 Célula ATM © João Pires x x 0 0 0 1 H4 Indicador da célula 0 0 1 1 C2 Redes de Telecomunicações (10/11) 202 Ineficiências da SDH Convencional • A utilização da estrutura de contentores da SDH convencional (incluindo a concatenação contínua ) é muito pouco eficiente para o transporte de dados. Aplicação Débito da aplicação Estrutura/ Ineficiência Ethernet 10 Mbit/s VC-3 /80% Fast Ethernet 100 Mbit/s VC-4/33% Gigabit Ethernet 1 Gbit/s VC-4-16C/58% ESCON 200 Mbit/s VC-4-4C/67% Enterprise Systems Connection • A fragmentação dos contentores virtuais vai também contribuir para aumentar a ineficiência. A SDH NE-A B STM-1 livre STM-1 #1 STM-16 D SDH NE-B C STM-1 #2 E F STM-1 #3 STM-1 #4 STM-1 #5 STM-1 #6 STM-1 #7 STM-1 #8 STM-1 #9 STM-1#10 STM-1#11 STM-1#12 STM-1#13 STM-1#14 STM-1#15 STM-1#16 Etapa 1: Os primeiros 8 STM-1 são atribuídos à ligação entre A e D, enquanto os últimos 8 STM-1 são usados entre B e E. STM-1 #1 STM-1 #2 STM-1 #3 STM-1 #4 STM-1 #5 STM-1 #6 STM-1 #7 STM-1 #8 STM-1 #9 STM-1#10 STM-1#11 STM-1#12 STM-1#13 STM-1#14 STM-1#15 STM-1#16 Etapa 2: Os utilizadores A-B libertam 2 STM-1 e os ultilizadores B-E libertam outros 2. Os utilizadores C-F requerem uma capacidade VC-4-4c. Embora fisicamente haja capacidade disponível, como os STM-1 livres não são contínuos, não é possível satisfazer o pedido de C-F. © João Pires Redes de Telecomunicações (10/11) 203 Tecnologias Chave da Next Generation-SDH • GFP (Generic Framing Procedure) É uma técnica ( ITU-T Rec. G7041) apropriada para mapear o tráfego de pacotes (Ethernet, Escon, etc) em canais SDH ou OTN de débito fixo. O mapeamento pode ser feito de modo transparente (GFP-T), ou usando as tramas dos clientes completas (GFP-F). • Concatenação virtual ou VCAT (Virtual Concatenation) É um mecanismo (ITU-T G707) que permite combinar um número variável de contentores virtuais de diferentes ordens de modo a criar canais de capacidade muito elevada. É mais eficiente do que a concatenação contínua para o tráfego de pacotes e contrariamente aquela não requer que todos os elementos de rede suportem essa funcionalidade. • LCAS (Link Capacity Adjustment Scheme) Permite modificar dinamicamente a capacidade alocada pelo VCAT através da adição/remoção de membros do caminho estabelecido (ITU-T Rec. G7042). © João Pires Redes de Telecomunicações (10/11) 204 Protocolo GFP • O protocolo GFP foi definido por ITU-T G.7041 e proporciona um mecanismo para encapsular diferentes sinais de dados em redes SDH ou OTN (ver cap. 5). • O serviço GFP apresenta dois modos de funcionamento: Modo Transparente ou GFP-T (Transparent) e modo enquadrado ou GFP-F (Framed). • A solução GFP-T corresponde a um encapsulamento de nível 1 e vai gerar tramas de comprimento constante. Está optimizado para tráfego que usa o código de blocos 8B10B (Gigabit Ethernet, Fibre Channel, etc.) • A solução GFP-F corresponde a um encapsulamento de nível 2 e e vai gerar tramas de comprimento variável. Optimizado para tráfego Ethernet, IP/PPP, DVD, etc. Na solução GFP-F deve ser extraído o pacote completo do cliente antes da trama GFP ser gerada. Isto envolve, por exemplo, a memorização de uma trama completa no caso da Ethernet, o que vai aumentar a latência (atraso) do processo. Na solução GFP-T não se verifica esse atraso porque o processamento é feito a nível de blocos de 10 bits. © João Pires Redes de Telecomunicações (10/11) 205 Transporte de Pacotes IP sobre SDH/WDM • Existem diferentes soluções para o transporte de pacotes, originados que com o protocolo IP, quer com os protocolos SAN, sobre uma rede SDH/WDM. IP (Internet Protocol) AAL5 Os protocolos SAN, tais como Fibre Channel, Enterprise Systems CONnectivity (ESCON) e Fibre CONnectivity (FICON) eram transportados tradicionalmente sobre soluções proprietárias Vídeo PPP DVB MPLS VLAN ATM SAN Fibre Channel 10/100/1000 Mbps Ethernet ESCON FICON SAN: Storage Area Networks DVB: Digital Video Broadcasting HDLC PPP: Point-to-point protocol GFP Concatenação contínua SDH Concatenação virtual LCAS HDLC: High-level Data Link control VLAN: Virtual LAN MPLS: Multiprotocol Label switching WDM, OTN, Fibra óptica © João Pires Redes de Telecomunicações (10/11) 206 Storage Area Networks De: U. Troppens et al., Storage Networks Explained, Wiley, 2004 © João Pires Redes de Telecomunicações (10/11) 207 Estrutura da Trama GFP • A trama GFP inclui o cabeçalho principal (core header) e a área do campo de informação. • A área do campo de informação inclui o cabeçalho do campo de informação, o campo de informação em si e um FCS (CRC-32) para proteger a integridade do campo de informação (detectar e corrigir erros). • Os mecanismos de protecção (CRC-16) do cabeçalho principal e do cabeçalho do campo de informação são independentes. Trama GFP Cabeçalho (core header) 216=65536 Indicador do comprimento do campo de informação 2 octetos HEC Área do campo de informação Controlo de erros do cabeçalho Cabeçalho do campo de informação 4 a 64 octetos 2 octetos, CRC-16 Indica o tipo de informação Campo de Informação 0- 65531 octetos Payload header (CRC-16+payload identifier+ FCS (opcional) 4 octetos Frame check sequence (CRC-32) campos opcionais) © João Pires Redes de Telecomunicações (10/11) 208 Trama GFP (continuação) • O cabeçalho principal (core header) consiste em dois campos:1) Indicador de comprimento do campo (2 octetos) que indica a dimensão do campo de informação;2) HEC (Header Error Control) usado para proteger a integridade do cabeçalho principal, o qual é baseado no código CRC-16 (permite a correcção de erro de 1 bit e a detecção de erro em vários bits). • O cabeçalho do campo de informação é um campo com dimensão variável (entre 4 e 64 octetos). Contém dois campos obrigatórios: Payload Type Identifer (PTI) e o Type Header Error Control( tHEC). O tHEC contém um CRC16 e é usado para proteger a integridade do cabeçalho do campo de informação. • O PTI contém informação sobre o tipo de informação transportada pelo campo de informação e sobre o modo como a informação é mapeada (modo transparente, ou modo enquadrado) • Para além das funções de controlo de erros e de indicação do comprimento do campo de informação o cabeçalho principal também é responsável pela delimitação (enquadramento) da trama. A função de delimitação de trama permite identificar o início da trama. Inicialmente quando a primeira trama chega ao receptor, é calculado o CRC-16 sobre os dois primeiros octetos, o qual é comparado com o CRC-16 presente no campo HEC. Se não coincidirem avança um bit e tenta de novo. Se houver coincidência é provável que tenha identificado o início da trama. Para comprovar salta para a segunda trama. © João Pires Redes de Telecomunicações (10/11) 209 Concatenação Virtual • O ponto de partida para implementar a concatenação virtual consiste em segmentar um fluxo de informação (ex: Fast Ethernet, Gigabit Ethernet, etc.) em diferentes contentores de ordem superior ou inferior, ligados entre si a nível lógico através da integração no mesmo grupo de concatenação virtual ou VCG (virtual concatenation group). • Os elementos do grupo são transportados individualmente através da rede SDH e recombinados na terminação do VCG de modo a originar o fluxo original. A concatenação virtual é representada por v e o número de contentores que pertencem ao grupo por X. VC-n-Xv Tipo de Número Concatenação de VCs virtual VCs Capacidades dos diferentes contentores em concatenação virtual • Contentores Tipo Capacidade disponível (Mb/s) VC-11-Xv Ordem inferior X × 1.600 (X=1,..,64) VC-12-Xv Ordem inferior X × 2.176 (X=1,..,64) VC-3-Xv Ordem superior X × 48.384 (X=1,..,256) VC-4-Xv Ordem superior X × 149.76 (X=1,..,256) Os diferentes elementos do grupo podem ser encaminhado seguindo todos o mesmo percurso, ou diferentes percursos (multi-percurso). © João Pires Redes de Telecomunicações (10/11) 210 Concatenação Virtual vs. Contínua • Uma das vantagens da concatenação virtual consiste no aumento significativo das eficiências de mapeamento. Aplicação Débito da aplicação Eficiência Conc. Contínua Eficiência Conc. Virtual Ethernet 10 Mbit/s VC-3 /20% VC-11-7v /89% Fast Ethernet 100 Mbit/s VC-4/67% VC-3-2v/99% Gigabit Ethernet 1 Gbit/s VC-4-16c/42% VC-4-7v/95% 10 Gb Ethernet 10 Gbit/s VC-4-64c/100% VC-4-64v/100% DVB 270 Mb/s VC-4-4c/37% VC-3-6v (93%) ESCON 160 Mbit/s VC-4-4c/26% VC-3-4v/83% FiCON 850 Mb/s VC-4-16c /35% VC-4-6v /94% Fibre Channel 1700 Mb/s VC-4-16c/42% VC-4-12v/90% © João Pires Redes de Telecomunicações (10/11) 211 Vantagens da Concatenação Virtual • Permite um transporte eficiente dos débitos usados nas aplicações de dados. • Permite ultrapassar o problema da fragmentação dos contentores virtuais. • Introduz flexibilidade nas aplicações que exigem elevadas qualidades de serviço e uma largura de banda de transporte garantida na medida em que permite alocar a largura de banda necessária de modo dinâmico. • Não introduz novos requisitos nos elementos de rede intermédios. A concatenação virtual só exige a funcionalidade de concatenação nos elementos de rede fonte e destino do serviço. Note-se que a concatenação contínua exige essa funcionalidade em todos os elementos de rede. • A utilização da concatenação virtual permite projectar as redes SDH da próxima geração para serem usadas como plataforma de transporte das redes multiserviço baseadas em diferentes protocolos (Ethernet, ESCON, RPR, PDH, etc). © João Pires Redes de Telecomunicações (10/11) 212 Implementação da Concatenação Virtual • Caso do encaminhamento multi-percurso: H4 Nó fonte VC-3 H4 #0 VC-3 #0 Nó terminção Etapa 5 Etapa 1 VC-3-3v VC-3-3v H4 VC-3 VC-3 H4 #1 #1 Etapa 2 SQ=0 SQ=1 SQ=2 VC-3 SQ=1 SQ=0 H4 H4 H4 VC-3 VC-3 H4 VC-3 H4 #2 VC-3 SQ=2 H4 H4 VC-3 H4 #2 Etapa 4 Etapa 3 Etapa1: O elemento de rede fonte aloca o tráfego em memória de modo a formar um sinal SDH contínuo. Etapa2: São constituídos os diferentes contentores virtuais que pertencem ao mesmo VCG os quais são identificados pelo indicador de sequência ou SQ (sequence indicator). Etapa3: Os diferentes contentores virtuais são transportados individualmente através da rede SDH podendo seguir caminhos diferentes, o que conduz a tempos de propagação diferentes- atraso diferencial. Etapa4: Os diferentes contentores são armazenados em memória no nó receptor, para compensar o atraso diferencial. Etapa5: Os contentores são realinhados, colocados em ordem e recombinados de modo a originar o fluxo inicial. © João Pires Redes de Telecomunicações (10/11) 213 Formato da Multi-trama de Concatenação Virtual (Ordem Superior) • O método usado para realizar o alinhamento dos contentores virtuais de ordem superior é baseado numa multitrama, constituída em duas etapas (níveis). Para cada etapa tem-se um indicador de multitrama ou MFI (multiframe indicator). Octeto H4 Cabeçalho de caminho b1 b5 b6 b7 b8 MFI2 bits 1-4 0 0 0 0 MFI2 bits 5-8 0 0 0 1 Reservado 0 0 1 0 J1 Reservado 0 0 1 1 B3 C2 Reservado 0 1 0 0 Reservado 0 1 0 1 G1 Reservado 0 1 1 0 F2 Reservado 0 1 1 1 H4 Reservado 1 0 0 0 F3 K3 Reservado 1 0 0 1 Reservado 1 0 1 0 N1 Reservado 1 0 1 1 Reservado 1 1 0 0 Reservado 1 1 0 1 SQ bits 1-4 1 1 1 0 SQ bts 4-8 1 1 1 1 © João Pires b2 b3 b4 O MFI da primeira etapa (MFI1) é constituído pelos quatros últimos bits do octeto H4 do cabeçalho de caminho de ordem superior. Os quais são incrementados todos os 125 μs. O MFI da segunda etapa (MFI2) é constituído pelos primeiros quatro bits das duas primeiras tramas da multitrama da primeira etapa. 16×125μs = 2 ms Suporta um atraso diferencial máximo de 256 ms. A multitrama é constituída por 16 × 256=4096 tramas, com uma duração de 125 μs ×4096 = 512 ms. Os bits 1 a 4 das duas últimas tramas da multitrama 1 são usados como indicador de sequência (SQ). Redes de Telecomunicações (10/11) 214 Capacidades das Memórias na Concatenação Virtual • Problema: Calcular a dimensão das memórias usadas para compensar o atraso diferencial máximo admissível na concatenação virtual para diferentes tipos de sinais de transporte. • Como exemplo considere-se o VC-12. A capacidade do contentor C-12 é de 2.176 Mb/s. Como a pior situação o atraso máximo suportado pelo VC-12 é de 256 ms, requer-se uma memória de 2.176 Mb/s × 0.256 s= 557.1 kb. Se o grupo de concatenação virtual englobar 63 VC-12 (STM-1) requer-se uma memória de 35 Mbit. Tipo de contentor virtual Sinal de transporte Número de caminhos Dimensão total da memória VC-11 STM-1 84 34.4 Mbit VC-12 STM-1 63 35.1 Mbit VC-12 STM-4 252 140.4 Mbit VC-3 STM-4 12 148.6 Mbit VC-3 STM-16 48 594.5 Mbit VC-4 STM-16 16 613.4 Mbit Note-se que a memória deve ser simultaneamente lida e escrita durante o intervalo de tempo de 1 bit, o que para o STM-16 implica a existência de um relógio operando a 5 GHz. © João Pires Redes de Telecomunicações (10/11) 215 LCAS • O LCAS foi concebido para gerir a capacidade alocada a qualquer caminho, de modo dinâmico em resposta a mudanças nos padrões de tráfego, adicionando ou removendo membros de um VCG. • Mensagens enviadas entre o nó fonte e terminação Multi-Frame Indicator (MFI): mantém a sequência da multitrama. Sequence Indicator (SQ): indica a sequência dos membros do VCG de modo a permitir reagrupá-los correctamente na recepção. Control (CTRL): mensagens do protocolo que descrevem as acções a executar. Group Identification (GID) : um valor constante para todos os membros do grupo. • Mensagens envidas entre o nó terminação e o nó fonte. Member status (MST): informa a fonte do estado de cada membro (OK, fail). Re-Sequence Acknowledege (RS-Ack): confirmação de mudança de indicador de sequência depois de receber uma mensagem normal ou eos. © João Pires Redes de Telecomunicações (10/11) 216 Papel do H4 no LCAS de Ordem Superior • O LCAS permite variar a capacidade dos VGC de modo a poder responder a variações nos requisitos de capacidade sem ter qualquer impacto nos dados transmitidos. Octeto H4 b1 b2 b3 b4 b5 b6 b7 b8 0 0 0 0 MFI2 bits 5-8 CT1 CT2 CT3 CT4 0 0 0 1 0 0 1 0 Reservado 0 0 0 0 0 1 1 0 1 0 0 0 1 0 1 MFI2 bits 1-4 LCAS GID Reservado C1 C2 C3 C4 0 1 1 0 C5 C6 C7 C8 0 1 1 1 M1 M2 M3 M4 1 0 0 0 M5 M6 M7 M8 1 0 0 1 RS-Ack 1 0 1 0 1 0 1 1 Reservado 1 1 0 0 Reservado 1 1 0 1 SQ bits 1-4 1 1 1 0 SQ bits 4-8 1 1 1 1 0 0 0 Reservado O funcionamento do LCAS requer a transmissão de mensagens de controlo entre a fonte do VGC e a terminação e vice-versa. As palavras de controlo entre a fonte e a terminação são enviadas através dos bits de controlo (CRTL), transmitidos no octecto H4 (CT1, CT2, CT3, CT4). Pacote de controlo 16×125μs= 2 ms As mensagens entre a terminação e a fonte designam-se por MST (message status) e são responsáveis por reportarem o estado de cada um dos elementos do VCG. Usam os bits M1- M8. Cada VCG tem no máximo 256 membros. Cada multitrama transporta o MST de 8 elementos. São necessárias 32 tramas para transportar os MSTs de todo o VCG. 64 ms GID: Group indentification ; Cn: ´Código CRC ; Rs-Ack: Re-Sequence Acknowledge © João Pires Redes de Telecomunicações (10/11) 217 Etapas na Adição de um Novo Membro • A codificação dos bits de controlo (CTRL) é feita de acordo com a tabela: CT1 0 0 0 0 1 0 • CT2 0 0 0 0 1 1 CT3 0 0 1 1 1 0 CT4 0 1 0 1 1 1 Palavra de controlo FIXED ADD NORM EOS IDLE DNU Não se usa LCAS Está-se preste a adicionar um novo membro ao VCG A carga transportada pelo membro é útil Indica que é o último membro do VCG O membro não faz parte da VCG A carga transportada pelo membro não deve ser usada Exemplo: Adição de um novo membro (ordem superior): 1) O sistema de gestão é usado para configura o novo membro na fonte e na terminação. Na fonte faz-se CTRL= IDLE, SQ=256 (máximo) e na terminação MST=FAIL. 2)Na fonte: o número de sequência é feito o menor possível (não atribuído); CTRL=ADD. A fonte fica a aguardar pela mensagem da terminação. 3) A terminação envia MST=OK. 4) Quando o nó fonte recebe MST=OK coloca o CTRL= NORMAL em todos os novos membros excepto se este for o último do grupo (neste caso CTRL=EOS). A multitrama (pacote de controlo) seguinte passa a transportar tráfego no campo do contentor virtual adicionado. 5) O nó terminal depois de detectar a transição de ADD para normal inverte o bit RS-Ack. 7) Nó fonte quando recebe RS-Ack pode voltar avaliar o status do membro adicionado. © João Pires Redes de Telecomunicações (10/11) 218 Exemplo de Adição de um Novo Membro • Pretende-se adicionar um novo membro ao grupo VC-3-3V SQ=0 H4 H4 H4 SQ=1 SQ=2 • Etapas VC-3VC-3 VC-3 VC-3VC-3 VC-3 H4 SQ=3 VC-3 Nó terminação Nó fonte CTRL=IDLE SQ= 255 Pedido de adição enviado pelo sistema de gestão MST (M4)=Fail tempo CTRL=ADD SQ= 3 tempo Novo membro passa a transmitir dados. MST deixam de ser avaliados MST (M4)=OK CTRL=EOS SQ= 3 Altera RS-Ack MST voltam de novo a ser avaliados © João Pires Redes de Telecomunicações (10/11) 219 Exemplo de Adição de um Membro • 1ª Etapa • 3ª Etapa O sistema de gestão configura o novo membro AU3(2,3) Cliente A A terminação responde com MST=OK AU3 (1,1), SQ=0, GID=a, CTRL=Normal AU3 (1,1), SQ=0, GID=a, CTRL=Normal Cliente A AU3 (1,3), SQ=1, GID=a, CTRL=Normal Cliente B AU3 (1,3), SQ=1, GID=a, CTRL=Normal AU3 (2,1), SQ=0, GID=b, CTRL=Normal AU3 (2,2), SQ=1, GID=b, CTRL=EOS Cliente B AU3 (2,3), SQ=255, GID=b, CTRL=IDLE • 2ª Etapa 4ª Etapa A terminação envia Rs-Ack (confirma a nova sequência AU3 (1,1), SQ=0, GID=a, CTRL=Normal Cliente A AU3 (1,1), SQ=0, GID=a, CTRL=Normal Cliente A AU3 (1,3), SQ=1, GID=a, CTRL=Normal Cliente B AU3 (2,2), SQ=1, GID=b, CTRL=Normal AU3 (2,3), SQ=2, GID=b, CTRL=EOS • Na fonte SQ é feito igual a 2 e CTRL=ADD AU3 (2,1), SQ=0, GID=b, CTRL=Normal AU3 (1,3), SQ=1, GID=a, CTRL=Normal AU3 (2,1), SQ=0, GID=b, CTRL=Normal AU3 (2,2), SQ=1, GID=b, CTRL=EOS AU3 (2,3), SQ=2, GID=b, CTRL=ADD © João Pires Cliente B AU3 (2,1), SQ=0, GID=b, CTRL=Normal AU3 (2,2), SQ=1, GID=b, CTRL=Normal AU3 (2,3), SQ=2, GID=b, CTRL=EOS Redes de Telecomunicações (10/11) 220 Elementos de Rede SDH-NG (I) • Multiservice Provisioning Platform (MSPP) Virtual Private Networks Digital Video Broadcasting Storage Area Networks (Fiber Channel, ESCON, etc.) Um MSPP resulta da evolução dos ADMs convencionais com interfaces PDH e ópticas para um nó de acesso que inclui: • Interfaces PDH convencionais • Interfaces de dados como Ethernet, GigE, Fiber Channel, ou DVB • Funcionalidades GFP (Generic Framing Procedure), VCAT(Virtual Concatenation) e LCAS (Link Capacity Adjustment Scheme) • Interfaces ópticas desde STM-1 até STM-16 © João Pires Funcionalidades SDH-NG Redes de Telecomunicações (10/11) 221 Elementos de Rede SDH-NG (II) • Multiservice Switching Platform (MSSP) • O MSSP é o elemento de rede SDH-NG equivalente ao cruzador da SDH, realizando agregação de tráfego e cruzamento não só ao nível STM-N, como também ao nível VC. • A nível de dados (Ethernet) o MSSP para além das funções de mapeamento de tráfego, suporta também funções de switching. © João Pires Redes de Telecomunicações (10/11) 222 Exemplo: CISCO 15454 SDH MSPP Plataforma apropriada para aplicações multiserviço, em redes metro. Interfaces E1 (75 Ohm) Cartas de temporização, comunicação e controlo Cartas de cruzamento Cartas com interfaces ópticas de débitos elevados (STM-64 e STM-16) Suporta as interface usais, E1, E3, E4, DS3, as soluções 10/100/1000 Mb/s Ethernet e o transporte óptico desde 155 Mb/s (STM-1) até 320 Gb/s (32STM-64 comprimentos de onda). Permite diferentes topologias físicas: anel, linear, estrela, etc. Suporta diferentes esquemas de protecção: MS-SPRing (2 e 4 fibras), SNCP, caminho em malha, etc. Fonte: www.ciscosystems.com.ro/en/US/products/hw/optical/ps2006/ps2008/index.html © João Pires Redes de Telecomunicações (10/11) 223 Cartas do CISCO 15454 SDH MSPP (I) • Carta Ethernet Multidébito de 10 portos • Suporta 10/100/1000 Mbps Base T; 100 Mbps Fx, Lx, Bx; 1000 Mbps SX, LX, Zx. • Suporta VCAT e LCAS • Suporta encapsulamento GFP- F e Cisco HDLC • Suporta esquemas de protecção/restauro SDH com tempos de resposta inferiores a 50 ms Porto Ethernet multidébito: 10/100/1000 Mbps © João Pires • Concatenação virtual e contínua 1000 Mbps: VC4-7v, VC4-8c, VC4-16c, VC3-21v 100 Mpps: VC4; VC3-2v; VC3-3v, VC12-50v Redes de Telecomunicações (10/11) 224 Cartas do CISCO 15454 SDH MSPP (II) Carta STM-64 com interface óptica XFP • • Carta STM-1 com 8 portos • Permite a transmissão de um • Proporcional 8 interface débito até 10 Gbps, com um BER máximo de 10-12 a uma distância máxima de 80 km emissoras/ receptoras, cada uma operando a um débito de 155 Mbps (STM1) e usando óptica de 1310 nm. (atenuação máxima =22 dB, tolerância à dispersão máxima de 1600 ps/nm). Interface óptica • Suporta protecção SNCP, • Suporta VC-4-nc ( com N=2, 3, 4, e MSP. 4,16, 32), assim como VC-11, VC-12, VC-3 e VC-4. • Suporta sinais • Suporta esquemas de protecção concatenados (VC3-3c) e não concatenados (VC11/12, VC-3 e VC-4) tais como : SNCP, MS-SPRing de 2 e 4 fibras e protecção de caminho em redes em malha. Interface óptica STM-1 © João Pires Redes de Telecomunicações (10/11) 225 Cartas do CISCO 15454 SDH MSPP (III) • Carta de temporização, controlo e comunicação (TCC) • Carta responsável pelo cruzamento dos VCs (XC-VXC Cross-connect) Suporta cruzamentos a nível de VC-11/12, VC-3, VC-4 e VC-4-Xc (com X=2, 3, 4, 16 e 64). Permite inicializar o sistema, reporta alarmes, gera sinais de controlo para provisionamento de capacidade, detecta falhas no sistema e outras funções OAM e termina os canais DCC da camada de regeneração e de multiplexagem Disponibiliza uma capacidade de comutação de 60 Gb/s para VC de ordem superior (1152x1152 VC-3, ou 384x384 VC-4) e de 5 Gb/s para os VCs de ordem inferior (2016x2016 VC-12). Incorpora um relógio de stratum 3 o qual é controlado por um sinal de sincronismo exterior. Processa as mensagens SSM, de modo a seleccionar o melhor relógio externo. Possuí uma interface RJ45 (10 Base T) para interligação com o sistema de gestão de rede. Os sinais de controlo requeridos nas operações de cruzamento são proporcionados pela carta TCC. Interface RJ45 © João Pires Redes de Telecomunicações (10/11) 226 Aplicação da NG-SDH em Redes Empresariais MSPP Fonte: Cisco © João Pires Redes de Telecomunicações (10/11) 227 Aplicação da NG-SDH na Rede Metro MSSP (MultiService Switching Platform) = MSPP+ Switching Ethernet LH/ELH = Long Haul/Extended Long Haul Fonte: “Defining the Multiservice Switching Platform”, White Paper, Cisco © João Pires Redes de Telecomunicações (10/11) 228 Análise de Desempenho em Redes SDH • A análise do desempenho das redes de transporte é baseada na norma G.826 da ITU-T. Os objectivos definidos são independentes do meio de transmissão, são baseados em blocos e permitem fazer uso de medidas de desempenho em serviço. • As medidas de desempenho (monitorização dos erros) são realizadas usando o código BIP. Um código BIP-(n,m) genérico pode ser representado pela matriz: ⎡ x1,1 ⎢x ⎢ 2,1 ⎢ ... ⎢ ⎣ xn ,1 • y1 ⎤ y2 ⎥ ⎥ ... ... ⎥ ⎥ xn , m y n ⎦ x1, 2 .... x1, m x2, 2 ..... x2, m ... ... xn , 2 ... xi,j : bit da sequência de entrada yi: bit de paridade de ordem i yi = xi ,1 ⊕ xi , 2 ⊕ ⋅ ⋅ ⋅ ⊕ xi , m Os blocos correspondem aos contentores virtuais ou às tramas STM-N. © João Pires Tipo de bloco Nº de bits por bloco BIP-(n,m) VC-11 832 BIP-(2,416) VC-12 1120 BIP-(2,560) VC-2 3424 BIP-(2,1712) VC-3 6120 BIP-(8,765) VC-4 18792 BIP-(8,2349) STM-1 19440 BIP-(8,2430) Redes de Telecomunicações (10/11) Relação entre a dimensão do bloco e o código BIP 229 Código de Paridade de Bits Entrelaçados • O código de paridade de bits entrelaçados de ordem n ou BIP-n (bit interleaved parity) é obtido calculando a soma módulo 2 de n grupos de bits e colocando o resultado numa palavra de controlo constituída por n bits. m bits n bits BIP-8 B1 BIP-24 B2 B2 B2 BIP-8 B3 BIP-2 V5 Soma módulo 2 Palavra de controlo constituída por n bits BIP-n • O BIP-n é calculada sobre os correspondentes bits da trama actual e o resultado é transmitido nos octetos B1, B2, B3, ou nos dois primeiros bits do V5 da trama seguinte. Na recepção o BIP-n é recalculado, e qualquer discrepância entre este e o valor recebido é vista como um erro de bloco. © João Pires Redes de Telecomunicações (10/11) 230 Eventos e Parâmetros de Desempenho Bloco errado (EB, Errored Block): Bloco em que um ou mais bits estão errados. Segundo com erros (ES, Errored Second): Período de tempo de um segundo com um ou mais blocos errados. Eventos Segundo gravemente errado (SES, Severely Errored Second): Período de tempo de um segundo com ≥ 30% de blocos errados, ou no mínimo com um defeito. Erro de bloco residual (BBE, Background Block Error): Um bloco errado que não faz parte de um SES. Razão de segundos errados (ESR, Errored Second Ratio): Razão entre os ES e o número total de segundos correspondentes a um determinado intervalo de medida. Parâmetros Todos os parâmetros só consideram o tempo de disponibilidade. © João Pires Razão de segundos gravemente errado (SESR, SES Ratio): Razão entre os SES e o número total de segundos correspondentes a um determinado intervalo de medida. Razão de erro de bloco residual (BBER, BBE Ratio): Razão entre os BBE e o número total de blocos num intervalo de medida, excluindo os blocos durante SES. Redes de Telecomunicações (10/11) 231 Disponibilidade e Caminho Hipotético • O período de indisponibilidade começa no início de um intervalo de tempo que contem no mínimo 10 SESs consecutivos e termina no início de um intervalo de tempo que contem no mínimo 10 segundos não SES. Segundo livre de erros Segundo gravemente errado 10 s 10 s Detectada a indisponibilidade Segundo com erros (não SES) Período de disponibilidade Período de indisponibilidade • Detectada a disponibilidade Para a definição dos objectivos extremo-a-extremo a norma G.826 considera um caminho hipotético de referência de 27 500 km. País terminal PEP CAN IEN Ligação interpaís Países intermédios (assume-se quatro) IG IG IG IG (Ex:cabo submarino) País terminal IG PEP IG Parte nacional Parte internacional Parte nacional Caminho hipotético de referência (27 500 km) PEP: Path End Poin ; IG: International Gateway; CAN: Customer Access Network; IEN: Interexchange Network © João Pires Redes de Telecomunicações (10/11) 232 Objectivos Extremo-a-Extremo • Objectivos extremo-a-extremo para o caminho hipotético de 27500 km Débito bináro (Mbit/s) Bits/Bloco • 1.5 a 5 800 a 5000 >5 a 15 2000 a 8000 >15 a 55 >55 a 160 >160 a 3500 4000 a 20000 6000 a 20000 15000 a 30000 Não especificado ESR 0.04 0.05 0.075 0.16 SESR 0.002 0.002 0.002 0.002 0.002 BBER 2x10-4 2x10-4 2x10-4 2x10-4 10-4 Distribuição dos objectivos extremo-a-extremo da norma G.826 Parte Nacional Parte Internacional Alocação em bloco Alocação em função da distância Alocação em bloco Alocação em função da distância 17.5% para cada país terminal 1% por 500 km 2% pelos países intermédios 1% por país terminal 1% por 500 km © João Pires Países terminais (2x17.5%+2x1%) ⇒37% Países intermédios(4x2%) ⇒ 8% Função da distância (55x500km) ⇒ 55% Total ⇒100% Redes de Telecomunicações (10/11) Para obter a distância operacional o ITUT aconselha a multiplicar a distância geográfica por 1.5 233 Relação entre os Parâmetros da Norma e o BER • Admite-se que os erros são aleatórios e que os bits são independentes e que apresentam uma razão de erros binários de p. O número de bits transmitidos num segundo é Nb (Nb = Db →débito binário). O parâmetro ESR é dado por Admite-se independência estatística dos erros e que o código detector é ideal. ESR = P (ES) = 1 − (1 − p ) Nb • Seja R o número de bits por bloco (DbxΔt, Δt: duração de um bloco). A probabilidade de erro de um bloco é BBER ≈ P (EB) P( EB) = p B = 1 − (1 − p) R • Seja N o número de blocos presentes no intervalo de tempo de 1s e Ne o número de blocos errados nesse intervalo de tempo. Um segundo gravemente errado corresponde ao evento Ne/N≥ 0.3. SESR ≈ P ( SES ) = P(0.3 N ≤ N e ≤ N ) = © João Pires ⎛ N ⎞ Ne ∑ ⎜⎜ N ⎟⎟ pB (1 − pB ) N − N e N e = 0.3 N ⎝ e ⎠ N Redes de Telecomunicações (10/11) 234