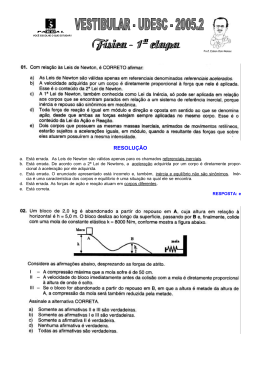

GOVERNO DO ESTADO DO RIO DE JANEIRO SECRETARIA DE ESTADO DE CIÊNCIA E TECNOLOGIA UEZO – CENTRO UNIVERSITÁRIO ESTADUAL DA ZONA OESTE NOME DO PROFESSOR(A) Frederico Sauer DISCIPLINA Redes de Computadores 2 AVALIAÇÃO AV2 DATA Duração : 40min 04/12/2014 INSTRUÇÕES Leia com atenção cada questão antes de responder - PROVA SEM CONSULTA DESLIGUE OS CELULARES A revisão da prova será na próxima aula. Esta folha de questões não será retornada ao aluno. Responda Todas as Questões na Folha de Prova da Universidade 1a. Questão: (valor 1,0 ponto) – Assinale a alternativa correta. Ao digitar o url www.fredsauer.com.br, qual é a sequência de recursos utilizados até a busca da página, supondo que URL não foi acessado anteriormente: A. HTTP – DNS Server; B. Resolver DNS – DNS Server – HTTP; C. Resolver DNS – HOSTS – Cache DNS – DNS Server – HTTP; D. HOSTS – Cache DNS – Resolver DNS – DNS Server – HTTP; E. HOSTS – Resolver DNS – Cache DNS – DNS Server – HTTP. Raciocínio: Há uma métrica do DNS de sempre evitar a busca desnecessária de uma página. Por conta disso, antes disso, é feita uma consulta ao arquivo HOSTS, e em seguida à CACHE DNS. Só então o cliente DNS, chamado de RESOLVER DNS é chamado pelo browser, que então faz a requisição ao servidor DNS. 2a. Questão: (valor 1,0 ponto) – Assinale a alternativa correta. Descreva o comportamento do browser na obtenção de uma página dinâmica atualizada: A. O HTTP HEAD é usado em toda requisição para verificar se a página é diferente da existente na cache; B. O HTTP HEAD é usado mesmo que o timeout não esteja expirado; C. A página em cache sempre será utilizada até que seja eliminada por expiração; D. Se a página em cache estiver válida (dentro da validade), ela sempre será prioritariamente usada; E. Em toda requisição o browser busca a página no servidor web. Raciocínio: Toda página armazenada em cache contém uma informação de tempo de validade. Se este tempo não estiver expirado, a página será apresentada, mesmo que no servidor ela já tenha sido atualizada. Se o tempo estiver expirado, é feita uma consulta através do HEAD apenas ao cabeçalho da página, que possui um número de série que é comparado ao da página em cache. Se este número for igual, a página em cache é usada; se estiver diferente, a nova página é buscada. 3a. Questão: (valor 1,0 ponto) – Assinale a alternativa correta. A. O HTTP não-persistente permite uma navegação mais rápida que com o persistente; ERRADA, porque a cada objeto uma nova conexão TCP deverá ser estabelecida e encerrada imediatamente após cada objeto B. No HTTP persistente pipeline existe a possibilidade da paralelização de obtenção dos objetos da página; CERTA, com a abertura de múltiplas conexões TCP que podem trazer objetos simultaneamente C. No HTTP não-persistente sequencial o processamento da página HTML é interrompido a cada objeto externo que tenha que ser buscado; ERRADA, isso é no PERSISTENTE SEQUENCIAL D. Browsers com melhor desempenho exploram a possibilidade de múltiplas conexões TCP com o HTTP não-persistente sequencial; ERRADA, com o PERSISTENTE PIPELINE E. O HTTP não-persistente é o 1.0 e o persistente é o 2.0 ERRADA, o não-persistente é o 1.0 e o persistente é o 1.1 Redes de Computadores_2 1 de 3 GOVERNO DO ESTADO DO RIO DE JANEIRO SECRETARIA DE ESTADO DE CIÊNCIA E TECNOLOGIA UEZO – CENTRO UNIVERSITÁRIO ESTADUAL DA ZONA OESTE NOME DO PROFESSOR(A) Frederico Sauer DISCIPLINA Redes de Computadores 2 AVALIAÇÃO AV2 DATA Duração : 40min 04/12/2014 4a. Questão: (valor 1,0 ponto) – Assinale a alternativa correta. Na comparação entre o H.323 e o SIP... A. O SIP é mais formal e estruturado arquiteturalmente; ERRADA, é o H.323 B. O H.323 é modular e o SIP é monolítico; ERRADA, é o inverso C. O H.323 foi desenvolvido para a Internet, e o SIP é mais abrangente; ERRADA, é o inverso D. O H.323 usa o RTP e o RTCP, e o SIP não; ERRADA, ambos usam E. O H.323 suporta conferências multimídia, e o SIP não. CERTA a 5 . Questão: (valor 1,0 ponto) – Assinale a alternativa correta. A. O RTP e o RTCP são protocolos que operam tipicamente sobre TCP; ERRADA, sobre UDP B. Se o RTP usar a porta 14562, o RTCP obrigatoriamente usará a porta 14563; CERTA. O RTP usa uma porta alta par, e o RTCP correspondente deve usar a porta impar a seguir C. O papel do RTCP é garantir a qualidade de serviço da transmissão multimídia; ERRADA, é relatar a operação do RTP na rede D. A função do campo “número de sequência” do RTP é o ordenamento dos pacotes no destino; ERRADA, é informar à aplicação, de forma que ela possa descartar pacotes fora de ordem E. O RTP e o RTCP são protocolos da camada de transporte. ERRADA, são de aplicação com funcionalidade de transporte a 6 . Questão: (valor 1,0 ponto) – Assinale a alternativa correta. A. Na criptografia assimétrica a mesma chave é usada para criptografar e decriptografar; ERRADA, isso ocorre na simétrica B. Na criptografia simétrica o mesmo algoritmo é usado para criptografar e decriptografar; ERRADA, é a mesma chave C. Na criptografia assimétrica são usados pares de chaves onde a chave secreta é compartilhada; ERRADA, a compartilhada é a chave pública D. A criptografia assimétrica é mais lenta e limitada que a simétrica; CERTA, por ser baseada em operações matemáticas complexas E. A criptografia simétrica endereça as deficiências da criptografia assimétrica. ERRADA, é o inverso a 7 . Questão: (valor 1,0 ponto) – Assinale a alternativa correta. A. Para assinar digitalmente um arquivo basta criptografar o próprio arquivo com a sua chave privada; ERRADA, há limitação do tamanho do arquivo B. Para assinar digitalmente um arquivo basta criptografar o próprio arquivo com a sua chave pública; ERRADA, a assinatura é feita com a chave privada e tem limitação de tamanho C. Para assinar digitalmente um arquivo basta criptografar o hash do arquivo com a sua chave privada; QUASE CERTA. Tecnicamente correta, porém apenas terá validade se as chaves forem vinculadas a um processo de certificados digitais D. Para assinar digitalmente um arquivo basta criptografar o hash do arquivo com a sua chave pública; ERRADA, usa-se a chave privada no hash do arquivo E. Assinaturas digitais são legalmente reconhecidas apenas se forem usados certificados digitais válidos. CERTA Redes de Computadores_2 2 de 3 GOVERNO DO ESTADO DO RIO DE JANEIRO SECRETARIA DE ESTADO DE CIÊNCIA E TECNOLOGIA UEZO – CENTRO UNIVERSITÁRIO ESTADUAL DA ZONA OESTE NOME DO PROFESSOR(A) Frederico Sauer DISCIPLINA Redes de Computadores 2 AVALIAÇÃO AV2 DATA Duração : 40min 04/12/2014 8a. Questão: (valor 1,0 ponto) – Assinale a alternativa correta. A. Certificados Digitais contém as chaves pública e privada de seu proprietário; ERRADA, chaves privadas nunca são disponibilizadas B. Certificados Digitais são assinados digitalmente com a chave privada de uma Autoridade Certificadora; CERTA, o hash da chave pública do proprietário é assinado com a chave privada da AC C. Certificados Digitais tipicamente usam chaves de no mínimo 128 bits nos dias atuais; ERRADA, mínimo atual 1024 bits D. Certificados Digitais contém o hash da chave privada do proprietário assinado pela Autoridade Certificadora; ERRADA, a chave privada do proprietário é mantida exclusivamente com o mesmo E. Certificados Digitais contém a chave privada de seu proprietário. ERRADA, chaves privadas nunca são disponibilizadas 9 a. Questão: (valor 1,0 ponto) – Assinale a alternativa correta. A. O IPSEC oferece segurança na camada de rede, protegendo o tráfego de todas as aplicações de forma transparente; CERTA, de forma transparente para as aplicações B. Para criptografar e autenticar o tráfego com o IPSEC, deverão ser usados os cabeçalhos AH e ESP; ERRADA. Os dois cabeçalhos nunca são usados simultaneamente. Basta usar o ESP C. Uma associação de segurança é um acordo de parâmetros de segurança do tráfego válido nos dois sentidos da comunicação (requisições e respostas); ERRADA, as associações de segurança são unidirecionais e podem ser assimétricas D. No IPSEC modo TÚNEL o tráfego será protegido fim-a-fim; ERRADA, protege apenas um trecho E. O IPSEC modo TRANSPORTE é a melhor solução para proteção de apenas um trecho da comunicação fim-a-fim. ERRADA, no modo transporte a proteção é fim-a-fim a. 10 Questão: (valor 1,0 ponto) – Assinale a alternativa correta. A. O SSL e o TLS possuem diferentes objetivos na navegação web, sendo usados de acordo com a aplicação desejada; ERRADO, os dois realizam as mesmas funções B. Com o SSL ou o TLS o usuário pode optar por confidencialidade e autenticidade ou apenas uma ou outra; ERRADO, todo o tráfego é sempre criptografado E autenticado C. Com o SSL ou o TLS e o servidor possuindo um Certificado Digital quem escolhe a chave secreta é o cliente; CERTA, e está chave secreta é encriptada com a chave pública contida no certificado do servidor D. Com o SSL ou o TLS é o servidor que impõe os parâmetros de segurança da comunicação; ERRADA, o processo é de MATCHING (combinação), onde as opções do cliente são comparadas uma a uma, sequencialmente, às opções do servidor, até que uma combine. Com isso, não há garantias de que será escolhida a opção do cliente ou do servidor. E. Com o SSL ou o TLS é o cliente que impõe os parâmetros de segurança da comunicação; ERRADA, idem acima Redes de Computadores_2 3 de 3

Download