GOVERNO DO ESTADO DE MATO GROSSO SECRETARIA DE ESTADO DE CIÊNCIA E TECNOLOGIA – SECITEC ESCOLA TÉCNICA ESTADUAL DE EDUCAÇÃO PROFISSIONAL E TECNOLÓGICA UNIDADE DE LUCAS DO RIO VERDE UNIDADE 09: PROTOCOLOS Redes de Computadores 1 Profª Patrícia Graciela Pagliuca Lucas do Rio Verde-MT, abril de 2012 SUMÁRIO O que é Protocolo? FTP DNS DHCP NAT WAP TELNET POP IMAP PPP HTTP SNMP IPX/SPX • • • • • • • • • • • • • ARP RARP BOOTP ICMP SMTP TCP UDP IP ENDEREÇAMENTO IP MASCARA DE REDE CIDR REFERENCIAS EXERCICIOS 2 • • • • • • • • • • • • • O QUE É PROTOCOLO? • Um protocolo de comunicação é um conjunto de regras e convenções precisamente definidas que permitem a comunicação através de uma rede. • Esse conjunto de regras estabelece como um computador conecta-se ao outro, como se identifica, quando pode enviar ou receber informações e quanto tempo pode esperar para que cada evento ocorra, bem como a forma de se desfazer a conexão. (MIRANDA, 2007) 3 FTP • File Transfer Protocol ou Protocolo de Transferência de Arquivos, oferece um meio de transferência e compartilhamento de arquivos remotos. Entre os seus serviços, o mais comum é o FTP anônimo, pois permite o Download de arquivos contidos em diretórios sem a necessidade de autenticação. (MIRANDA, 2007) 4 FTP 5 • Provê serviços de transferência, renomeação e eliminação de arquivos, além da criação, modificação e exclusão de diretórios. Para sua operação, são mantidas duas conexões: uma de dados e outra de controle. Não implementa segurança, o que deixa para o TCP, exceto as requisições de senhas de acesso a determinados arquivos (ou servidores FTP). As transferências de arquivos podem ser no modo TEXTO (arquivos ASCII), onde há conversões de codificação para o sistema destinatário, e o modo BINÁRIO (arquivos executáveis), onde não há nenhuma conversão e todos os bytes são transferidos como estão. (MIRANDA, 2007) DNS (Domain Name System) • é um mecanismo para gerenciamento de domínios em forma de árvore. Tudo começa com a padronização da nomenclatura onde cada nó da árvore é separado no nome por pontos. No nível mais alto podemos ter: COM (organizações comerciais), EDU (instituições educacionais), GOV (instituições governamentais), MIL (órgãos militares), ORG (outras organizações), NET (Netwotking), etc. O DNS possui um algoritmo confiável e eficiente para tradução de mapeamento de nomes e endereços. (MIRANDA, 2007) 6 DHCP (Dynamic Host Configuration Protocol) • Com este protocolo, quando um sistema é ligado em rede, é lhe atribuído automaticamente um endereço IP único. Ao mesmo tempo, é fornecida uma série de parâmetros de rede, tais como o endereço do gateway, o endereço do servidor DNS, etc. O protocolo DHCP torna a tarefa do administrador de rede bastante fácil, pois a configuração é centralizada, e não distribuída em cada posto. • É ideal para uso quando existem muitas máquina e utilizado por provedores de internet. (ALECRIM, 2005) 7 NAT (network address translation) • é um protocolo que faz a tradução dos endereços IP e portas TCP da rede local para a Internet, ou seja, o pacote enviado ou a ser recebido de sua estação de trabalho na sua rede local, vai até o servidor onde é trocado pelo IP do mesmo substitui o IP da rede local validando assim o envio do pacote na internet, no retorno do pacote a mesma coisa, o pacote chega e o IP do servidor é trocado pelo IP da estação que fez a requisição do pacote. (AMADEU, 2004) 8 WAP 9 • Wireless Application Protocol ou Protocolo de Aplicação Sem-fio: é um protocolo desenvolvido para ambientes móveis que necessitem de informações independentemente de sua localidade física. Ele é um padrão desenvolvido por grandes empresas de telefonia móvel para ser usado de forma que aparelhos como celulares ou “palms” sejam capazes de acessar informações disponíveis na Internet. Com o WAP é possível acessar informações sobre contas bancárias, ler e até mesmo enviar e-mails, consultar a programação da TV e realizar qualquer outra tarefa que esteja disponível na Internet para a tecnologia WAP através da mobilidade criada pelo uso de aparelhos celulares. (MIRANDA, 2007) TELNET (Terminal Virtual) • É um protocolo que permite a operação em um sistema remoto através de uma sessão de terminal. Com isso, a aplicação servidora recebe as teclas acionadas no terminal remoto como se fosse local. Utiliza a porta 23 do TCP. O TELNET oferece três serviços: Definição de um terminal virtual de rede, Negociação de opções (modo de operação, eco, etc.) e transferência de dados. (MIRANDA, 2007) 10 POP 11 • O Post Office Protocol (versão 4) é um protocolo utilizado no acesso remoto a uma caixa de correio eletrônico. O POP4 está definido no RFC 1225 e permite que todas as mensagens contidas na caixa de correio eletrônico remota possam ser transferidas sequencialmente para o computador local. Desta forma, o usuário pode ler as mensagens recebidas, apagá-las, respondê-las, armazenálas, etc. Tudo localmente e Off-line. (MIRANDA, 2007) IMAP-Interactive Mail Access Protocol • é outro protocolo para recebimento de emails, que difere do POP pelo fato de que os e-mails continuam no servidor até serem deletados manualmente, ao contrário do POP, onde estes são apagados automaticamente. (OLIVEIRA et all, 2010) 12 PPP- Point-to-Point Protocol • Um dos protocolos mais conhecidos para acesso via interface serial, permite que um computador faça uso do TCP/IP através de uma linha telefônica convencional e um modem de alta velocidade. É considerado o sucessor do SLIP por ser mais confiável e eficiente. (MIRANDA, 2007) 13 HTTP • Hyper Text Transfer Protocol é o protocolo usado na World Wide Web (WWW) para a distribuição e recuperação de informação. • A troca de informações entre um browser e um servidor Web é toda feita através desse protocolo, que foi criado especificamente para a WWW. • O HTTP é o principal protocolo da internet. Embora a porta 80 seja a porta padrão dos servidores web, é possível configurar um servidor web para usar qualquer outra porta TCP. (OLIVEIRA et all, 2010; MENDES, 2007) 14 SNMP Simple Network Management Protocol • É utilizado para trafegar as informações de controle da rede. De acordo com o sistema de gerenciamento da arquitetura TCP/IP, existem o agente e o gerente que coletam e processam respectivamente, dados sobre erros, problemas, violação de protocolos, dentre outros. Na rede existe uma base de dados denominada MIB (Management Information Base) onde são guardadas informações sobre máquinas, Gateways, interfaces individuais de rede, tradução de endereços, e softwares relativos ao IP, ICMP, TCP, UDP, etc. Através do SNMP é possível acessar aos valores dessas variáveis, receber informações sobre problemas na rede, armazenar valores, todos através da base do MIB. (MIRANDA, 2007) 15 IPX/SPX • Internet Packet Exchange/Sequence Packet Exchange. Foi desenvolvido para suportar redes NetWare/Novell, redes de tamanho pequeno e médio e também tem a capacidade básica de roteamento. (MIRANDA, 2007) 16 ARP (Address Resolution Protocol) • O ARP permite que um host encontre o endereço físico de um host destino, tendo apenas o seu endereço IP. Apesar de ter sido criado especificamente para uso com IP sobre Ethernet, devido à forma que foi implementado, seu uso não está restrito a este ambiente. • É responsável por realizar o mapeamento de endereços lógicos (end IP) em endereços físicos (end MAC), quando utilizamos o IP em redes Ethernet. Este protocolo é aceito na Internet por meio da RFC 826. (MENDES, 2007) 17 ARP (Address Resolution Protocol) 18 • O ARP é dividido em duas partes: a primeira determina endereços físicos quando manda um pacote, e a segunda responde os pedidos de outros hosts. Geralmente antes de enviar, o host consulta seu cache ARP procurando o endereço físico. Se encontrar o endereço, anexa-o no frame e envia acrescentando os dados. Se o host não encontrar o endereço, é realizado um broadcast de pedido ARP. • Se o PC A quer se comunicar com o PC B e não sabe seu endereço físico, envia um pacote ARP em modo broadcast pedindo informações para todos os computadores em operação na rede, O PC B reconhece que o pedido é o seu e responde. (MENDES, 2007) ARP (Address Resolution Protocol) 19 • A segunda parte do código do ARP manuseia os pacotes recebidos da rede. Quando chega um pacote, o programa extrai e examina o endereço físico e IP para verificar se já existe a entrada no cache e atualiza novamente sobreescrevendo os endereços. Depois, o receptor começa a processar o resto do pacote. O receptor processa dois tipos de entrada de pacotes ARP: • pedido ARP de um outro host : o receptor envia o endereço físico ao emissor e armazena o endereço do emissor no cache. Se o endereço IP do pacote recebido não for igual do receptor, o pacote ARP é ignorado. ARP (Address Resolution Protocol) 20 resposta de um pedido ARP: Após verificar a entrada no cache ARP, o receptor verifica primeiro a resposta com o pedido ARP enviado anteriormente. Enquanto o receptor espera pela resposta, as aplicações podem gerar outros pacotes que geralmente esperam na fila. Após verificar o endereço IP, o receptor atualiza os pacotes com o mesmo. O ARP retira os pacotes da fila depois de fornecer os endereços. Se durante o broadcast o destinatário não puder aceitar um pedido, o host emissor deve armazenar o pacote enviado para retransmiti-lo. Pode acontecer, também, de o hardware de um host ter sido substituído. Se algum host tentar enviar dados para ele, utilizará um endereço não existente na rede, por isso é importante atualizar e remover os endereços no cache em períodos regulares. RARP(Reverse Adress Resolution Protocol) 21 • O RARP ou Protocolo de Resolução Reversa de Endereços é semelhante ao ARP, os dois possuem o mesmo formato de “pacotes”, o que permiti o aproveitamento de trechos de códigos já existentes, ou até a união dos dois num único programa. A única diferença é que o campo operação ganhou mais dois valores possíveis: RARP Request Reverse e RARP Reply Reverse. O protocolo RARP permite que se obtenha os endereços IP. A estação que não sabe seu IP, envia uma mensagem em broadcast com seu endereço físico, solicitando seu endereço IP. O servidor responde diretamente para a estação solicitante. (PISSURNO) RARP(Reverse Adress Resolution Protocol) • Há casos que é necessário resolver o problema inverso. Ex.: um computador sem HD é iniciado, ele dispara seu endereço físico tentando saber seu endereço lógico. Este protocolo resolve o problema e foi especificado na RFC 903. • Sua desvantagem é o uso do broadcast, deixando a rede mais lenta. Outra desvantagem é ser necessário um servidor RARP em cada rede. (MENDES, 2007) 22 BOOTP • Foi inventado para resolver o problema de broadcast. Ele utiliza mensagens UDP, que podem ser enviadas entre roteadores. Fornece informações adicionais para estações sem disco, mantém uma imagem na memória do end IP ligado ao end MAC, o end do roteador padrão e a máscara da sub-rede usada. Foi descrito na RFC 951. Usados em redes Novell. (MENDES, 2007) 23 ICMP - Internet Control Message Protocol protocolo ICMP, por sua vez, é responsável por garantir que roteadores e equipamentos interligados a roteadores sejam informados de que um destino não está disponível na rede. Ex.: o uso do comando ping. Depois de ser executado, esse comando informa ao usuário ou ao roteador se um equipamento destino está ou não respondendo na rede. (MENDES , 2007) 24 • Opera na camada Internet do modelo TCP/IP. O ICMP • é um protocolo que permite gerir as informações relativas aos erros nas máquinas conectadas. Dado os poucos controles que o protocolo IP realiza, permite não corrigir estes erros mas dá-los a conhecer aos protocolos das camadas vizinhas. Assim, o protocolo ICMP é utilizado por todos os switchs, que o utilizam para assinalar um erro (chamado Delivery Problem). (Kioskea.net) 25 SMTP - Simple Mail Transfer Protocol 26 • Implementa o sistema de correio eletrônico da Internet, operando via TCP é orientado à conexão, provê serviços de envio e recepção de mensagens do usuário. Tais mensagens são armazenadas num servidor de correio eletrônico onde o destinatário está cadastrado, até que este a solicite, quando são apagadas da área de transferência do sistema que originou a transferência. O SMTP divide a mensagem em duas partes: corpo e cabeçalho que são separados por uma linha em branco. No cabeçalho existe uma sequencia de linhas que identificam o emissor, o destinatário, o assunto, e algumas outras informações opcionais. (MIRANDA, 2007) • Ex.: Sendmail, Lotus Notes e Outlook. Utilizado na camada de transporte. O TCP mantém um diálogo entre a origem e o destino enquanto empacota as informações da camada de aplicação, em unidades conhecidas por segmentos. A mensagem recebida da camada de aplicação será dividida em pedaços pequenos que serão repassados à camada de Internet. O TCP garante a entrega dos pacotes, assegura seu sequenciamento e providencia um checksum que valida tanto o cabeçalho quanto os dados do pacote. No caso de a rede perder ou corromper um pacote TCP durante a transmissão, é tarefa do TCP retransmitir o pacote faltoso ou incorreto. A retransmissão é feita baseando-se em um tempo acordado entre o receptor e o emissor. (MENDES, 2007) 27 TCP TCP garantir a entrega dos pacotes, o protocolo TCP requisita que o destinatário informe, por meio do envio de um acknowledgement (ACK), qual foi o último pacote recebido com sucesso. Os segmentos desta camada trafegam entre dois computadores para confirmar que a conexão existe logicamente durante um certo período. Isso é conhecido como comutação de pacotes. (MENDES, 2007) 28 • Essa confiabilidade torna o TCP o protocolo escolhido p/ transmissões baseadas em sessão, aplicativos cliente-servidor e serviços críticos, nos quais a qualidade é mais importante do que a velocidade. Para UDP 29 • O protocolo UDP (User Datagram Protocol) não é confiável, pois não implementa o ACK, janelas ou sequenciamento. O único controle feito é um checksum opcional, que está dentro do seu próprio header. O UDP é utilizado por aplicações que não geram altos volumes de tráfego na Internet. (MENDES, 2007) IP (Internet Protocol) • Não é confiável pois a entrega não é garantida, não tem controle de sequenciamento, não detecta erros nem informa o transmissor. É orientado a pacote, assim cada pacote é tratado independentemente dos outros. (ANGÉLICA, 2012) • Foi padronizado no início da década de 1980, onde foi estabelecido que cada equipamento ligado à Internet deveria ser associado a um único endereço IP. Os roteadores devem informar um endereço IP diferente para cada interface de rede. Não existem 2 ou + equipamenos com o mesmo endereço IP. (MENDES, 2007) 30 ENDEREÇAMENTO IP • A arquitetura TCP/IP propõe que o endereço IP deve identificar cada rede na Internet e identificar cada máquina da rede. • O endereço é composto de números na faixa de 0 a 255 (4 byte). Sendo representado por: número.número.número.número • Exemplo: 100.101.102.103; 150.165.166.0 31 ENDEREÇAMENTO IP Classe Menor Endereço Maior Endereço A 1.0.0.0 127.255.255.255 B 128.0.0.0 191.255.255.255 C 192.0.0.0 223.255.255.255 D 224.0.0.0 239.255.255.255 E 240.0.0.0 255.255.255.255 32 ENDEREÇAMENTO IP • Uma parte do endereço representa a rede e a outra parte representa o computador. O padrão as 5 classes de endereços IP foram estabelecidos pela IANA (instituição responsável pela atribuição de endereços para cada computador na Internet). • Classe A: Utiliza o primeiro numero do endereço entre 1 e 127, sendo que os outros 3 bytes podem variar cada um deles entre 0 até 255. Os 24 bits restantes significam que essas redes podem ter 2 elevado a 24 ou 16.777.216 computadores diferentes ligados a cada rede. Identificador Identificador 0 7 bits do host 24 bits 33 Um bit fixo p/ identificar a classe do endereço da rede ENDEREÇAMENTO IP • Classe B: Possui o primeiro byte com valores 128 a 191 e o segundo com valores entre 0 e 255. É possível endereçar até 16.384 diferentes redes, e cada rede pode oferecer 65.534 computadores conectados. 10 14 bits Identificador do host 16 bits 34 Dois bits fixos p/ identificar a classe do endereço Identificador da rede ENDEREÇAMENTO IP • Classe C: possuem no máximo 256 equipamentos conectados a rede, os endereços variam de 192 até 233. A IANA têm os primeiros 24 bits definidos pelo comitê. Esta classe pode trabalhar com 2.097.152 possíveis redes.Sobrando para o administrador local 8 bits para utilização em equipamentos. Identificador Identificador 110 do host 21 bits 8 bits 35 Três bits fixos para identificar a classe do endereço da rede ENDEREÇAMENTO IP • Classe D: possui o primeiro byte superior a 224 e variam até 239. Essa classe é reservada para criar agrupamentos de computadores para o uso em transmissões multicast. 1110 36 Quatro bits fixos para identificar a classe do endereço Endereço de Multicast ENDEREÇAMENTO IP • Classe E: Os endereços variam de 240 a 255. Esses endereços não podem ser utilizados para endereçar os computadores de usuários em redes configuradas no modelo de TCP/IP. 11110 Não definido Cinco bits fixos para identificar a classe do endereço • Os 32 bits dos numeros IP, tornam possíveis 4 bilhões de computadores ligados em rede. Porém parte deste número é reservado pela IANA, o que leva a perda de 16 milhões de endereços IP somente na classe A. 37 Endereços Reservados 38 Loopback address (endereço de retorno): iniciam com o valor 127 e foram reservados para receber informações de retorno dos servidores, ou seja, uma mensagem de dados destinada a um servidor 127.x.x.x deverá retornar para o emitente. Todas as vezes que um computador emitir uma requisição não passa da camada de rede para a camada de enlace (em redes TCP/IP). Ela simplesmente volta direto ao equipamento sem a utilização das camada inferiores. Quando essa resposta não acontecer, indicará um problema de software ou hardware no computador testado. Essa função é útil para efetuar testes e para otimizar a comunicação entre processos em um mesmo computador. (MENDES, 2007) Endereços Reservados 39 Rota-padrão: O endereço 0.0.0.0 é reservado para uso como a rota-padrão do computador, assim toda vez que um destino for requisitado, e o endereço não estiver presente na rede local, o protocolo procura pelo endereço 0.0.0.0 e avaliará a rota configurada previamente para direcionar a requisição. Endereço de broadcast: O endereço 255.255.255.255 é reservado para tranmissões de pacotes em broadcast. Um transmissão em broadcast indica para todos os computadores da rede local que a informação recebdida deverá ser processada independetemente do seu endereço MAC ser ou não igual ao endereço MAC recebido do quadro Ethernet. O endereço MAC utilizado em transmissões broadcast é FF:FF:FF:FF:FF:FF. (MENDES, 2007) Endereços Reservados • Endereço IP público e privado: são utilizados em redes locais e não podem ser usados na internet. A RFC 1918 sugere o seguinte esquema de alocação de endereços IP nas redes privadas: Endereço IP não roteável Início Fim Classe A 10.0.0.0 10.255.255.255 Classe B 172.16.0.0 172.16.255.255 Classe C 192.168.0.0 192.168.255.255 40 • Qualquer administrador de Intranet e Extranet pode utilizar estes endereços, sem pedir para a IANA, pois não causaria problemas se estiverem ligados a Internet.Os roteadores ignoram estes pacotes de dados, não retransmite-os. (MENDES, 2007) Máscara de Rede ou Sub-rede • Ela determina o comportamento do endereço IP, quando se refere a rede e a qual e a equipamentos. A máscara de sub-rede informa aos dispositivos da rede que parte de um endereço é o campo da rede e que parte é o campo do computador. Normalmente uma máscara de sub-rede tem os bits iguais a 1 para a parte do endereço de rede e os bits iguais a 0 para a parte de endereçamento das máquinas, como esta máscara deve trabalhar com um endereço IP o tamanho dela será de 32 bits (4 bytes). (MIRANDA, 2007) 41 Máscara de Sub-rede • A tabela a seguir mostra a máscara de sub-rede padrão para as redes Classe A, B e C. Os bits 1 são utilizados para o endereço da rede e os bits 0 servem para endereçar os computadores em cada sub-rede. É possível emprestar alguns bits 0 para criar sub-redes, quando isso acontece, a rede não esta mais fazendo uso da máscara padrão e sim de uma outra máscara de sub-rede que foi adotada devido às exigências e as particularidades de cada rede LAN. O número de bits emprestados indicará quantas sub-redes podemos criar dentro da nossa rede. (MIRANDA, 2007) 42 Máscara de Sub-rede Classe Máscara de Sub-rede Padrão A 255.0.0.0 11111111.00000000.00000000.00000000 B 255.255.0.0 11111111. 11111111.00000000.00000000 C 255.255.255.0 11111111. 11111111. 11111111.00000000 Classe A -> endereço de rede 10.0.0.0 -> máscara 255.0.0.0; Classe B -> endereço de rede 172.16.0.0 -> mácara 255.255.0.0; Classe C -> máscara 255.255.255.0 A máscara de rede afeta somente a interpretação local de n. IP. A máscara não é o n. IP, ela é utilizada para definir qual parte do endereço IP refere-se à parte de rede. 43 CIDR (Classless Inter-Domain Routing) 44 • foi introduzido em 1993, como um refinamento para a forma como o tráfego era conduzido pelas redes IP. Permitindo flexibilidade acrescida quando dividindo margens de endereços IP em redes separadas, promoveu assim um uso mais eficiente para os endereços IP cada vez mais escassos. O CIDR está definido no documento RFC 1519. (MIRANDA, 2007) • Em Portugues: Roteamento Inter-Domínios sem-Classe. É utilizado para retardar o encolhimento da quantidade de endereços IP até a chegada da próxima geração do IP (versão 6). O CIDR tem por objetivo evitar desperdício de endereços IP. (MENDES, 2007) CIDR (Classless Inter-Domain Routing) 45 • O CIDR usa máscaras de comprimento variável, para alocar endereços IP em sub-redes de acordo com as necessidades individuais e não nas regras de uso generalizado em toda a rede. Assim a divisão de endereçamento de Rede (bits 1) e endereçamento de Computadores (bits 0) poderia ocorrer em qualquer fronteira de bits no endereço IP. • Devido a que as distinções de classes normais são ignoradas, o novo sistema foi chamado de roteamento sem classes. Isto levou a que o sistema original (aquele visto anteriormente) passasse a ser chamado de roteamento de classes. (MIRANDA, 2007) CIDR (Classless Inter-Domain Routing) • Um exemplo de um endereço IP na nomenclatura CIDR é: 192.168.0.0 /22, o número (/22) indica que estamos trabalhando com 22 bits (de valor 1) na máscara de sub-rede. Este IP representa os 1024 (2^10) endereços IPv4 de 192.168.0.0 até 192.168.3.255 inclusive, com 192.168.3.255 sendo o endereço de Broadcast para essa rede. (MIRANDA, 2007) 46 CIDR (Classless Inter-Domain Routing) 47 • Ex. 2: Se uma empresa precisar de 500 endereços Ips para equipamentos, ela receberia uma rede da classe C com máscara 255.255.252.0 (/22), ou seja, 2 elevado a 10 é igual a 512. O /22 significa que os 22 bits mais significativos se referem à rede, e ainda sobram 10 bits para endereçamento de equipamentos. Caso utilizassemos a máscara 255.255.0.0, estaríamos fornecendo 2 elevado a 16 bits, o que corresponderia a 65534 endereços. Estaríamos desperdiçando milhares de endereços IPs. (MENDES, 2007) CIDR (Classless Inter-Domain Routing) • A máscaras correspondem a 32 bits, sendo contados a quantidade de bit 1 da esquerda para direita. 11111111.00000000.00000000.00000000 = /8 11111111. 11111111.00000000.00000000 = /16 11111111. 11111111.10000000.00000000 = /17 255.255.0.0 = /16 255.255.128.0= /17 255.255.255.128= /25 48 CIDR (Classless Inter-Domain Routing) • Enquanto os endereços válidos da Internet estão se tornando escassos, empresas e indivíduos podem maximizar o uso do seu atual espaço de endereçamento e até mesmo expandir seu espaço através do uso de endereços privados. CIDR também pode ser usado para melhorar a segurança e aumentar o tempo de resposta da rede através do uso de sub-redes. (MIRANDA, 2007) 49 CIDR (Classless Inter-Domain Routing) Região Europa América do Norte América Centra e do Sul Ásia e região do Pacífico Início 194.0.0.0 198.0.0.0 200.0.0.0 202.0.0.0 Fim 195.255.255.255 199.255.255.255 201.255.255.255 203.255.255.255 Faixas de endereços válidos na Internet 50 CIDR (Classless Inter-Domain Routing) (MIRANDA, 2007) 51 Glossário de Redes • Gateways: São elementos de interconexão de concepção mais complexa; Compatibiliza diferenças estruturais e de protocolos existentes entre duas redes. Os gateways devem possuir duas pilhas de protocolos: uma baseada nomodelo OSI de 7 camadas e outra baseada na arquitetura proprietária. 52 Glossário de Redes • IPv6: atualização do IPv4, agora operando com 128 bits, sendo dividido em 8 pares de 16 bits. Ex.: 0:0:0:0:0:0:192.168.100.30 ou abreviado ::192.168.100.30 53 Referências 54 • MENDES, Douglas Rocha. Redes de Computadores: Teoria e Prática. São Paulo: editora Novatec, 2007. • MIRANDA, Anibal D.A. Introdução às Redes de Computadores. 1a Edição. Vila Velha, ES: ESAB, 2007. • http://servidordebian.wikidot.com/squeeze:intranet-dhcp-protocol • AMADEU, Renato. Afinal, o que é NAT? artigo disponivel em: <http://imasters.com.br/artigo/1904/redes/afinal_o_que_e_nat/> no dia 26/03/2004. Acesso em 11/04/2012. • PISSURNO, Gabriela. PROTOCOLOS ARP E RARP. Acesso em 05/04/2012. • Kioskea.net. O protocolo ICMP. Acesso em: <http://pt.kioskea.net/contents/internet/icmp.php3> no dia 05/04/2012. • ANGÉLICA, Antonio dos Santos. Introdução a Redes de Computadores. Acesso em: <http://www.m8.com.br/antonio/redes/index.htm> no dia 05/04/2012. • ALECRIM, Emerson. Protocolo DHCP. Publicado em: 23/03/2005. Acesso em: <http://www.infowester.com/printversion/dhcp.php> no dia 05/04/2012. EXERCÍCIOS 1. Comente sobre 5 protocolos que achou mais interessante. 2. Por que os endereços IP vão somente de 0 até 255? (2 pontos) 3. Transforme o endereço IP 11001101.10100110.11001100.10000000 em decimal. (2 pontos) 4. A qual classe pertence o endereço de máscara 255.128.0.0? Identifique a notação CIDR do endereço. (2 pontos) 55 5. Na tecnologia Internet, o elemento principal de endereçamento, identificador de uma máquina conectada à rede, é: a) b) c) d) e) TCP UDP IPX IP SPX 56 6. Sobre os Ips reservados é correto afirmar: a) O endereço 0.0.0.0 é reservado para broadcast na rede local. b) O endereço 1.0.0.127 é conhecido por endereço de loopback. c) O endereço 169.254.1.1 está na faixa de endereços da classe C. d) O endereço 255.255.255.255 é reservado como endereço de Broadcast. 57 7. Um serviço muito utilizado em ambientes Internet, tendo como porta padrão de funcionamento a TCP 80: a) b) c) d) e) DNS FTP TELNET HTTP POP4 58

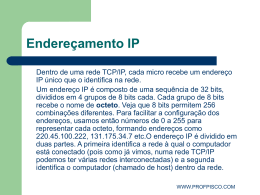

Baixar