Tecnologias para Wireles LAN

(IEEE 802.11)

e

Wireless PAN (BlueTooth)

(IEEE 802.15.1)

Edgard Jamhour

Wireless LAN

• WLAN: Termo utilizado para definir

qualquer um dos seguintes padrões

definidos pelo IEEE:

• IEEE 802.11:

– Velocidade limitada a 2 Mbps em 2.4GHz.

• IEEE 802.11b

– Velocidade limitadaa 11 Mbps em 2.4GHz.

• IEEE 802.11a

– Velocidade limitada a 54 Mbps em 5 GHz.

• IEEE 802.11g

– Velocidade em torno de 20Mbs em 2.4GHz.

Padrões IEEE 802.11x

• Define duas formas de organizar

redes WLAN:

– Ad-hoc:

• Apenas computadores computadores

isolados que formam uma rede Workgroup.

– Infra-estrutura:

• Computadores e um Access Point que

permite a integração desses computadores

com uma rede fixa.

Ad-Hoc

AD-HOC

• Ad-hoc:

– Sem estrutura pré-definida.

– Cada computador é capaz de

se comunicar com qualquer

outro.

– Pode ser implementado

através de técnicas de

broadcast ou mestre escravo.

– Também chamado de IBSS:

Independent Basic Service

Set.

Rede wireless isolada

Infra-estrutura

INFRA-ESTRUTURA

• Infra-estrutura:

Linha Física

Ponto

de

acesso

Rede wireless integrada a uma rede física

– Os computadores se

conectam a um

elemento de rede

central denominado

access point.

– Uma WLAN pode ter

vários access points

conectados entre si

através de uma rede

física.

– Funciona de maneira

similar as redes

celulares.

Rede WLAN com Access Point

• ESS: (Extended Service Set)

– Conjunto de BSS com áreas de cobertura sobrepostas.

• Toda comunicação é feita através do Acces Point

• A função do access point é formar uma ponte entre a rede wireless e a rede

física.

– Esta comunicação de WLAN é chamada de infra-estrutura.

IEEE 802.11 e Modelo OSI

• O padrão WLAN

pertence a família

IEEE 802.x.

• Como os demais

membros dessa

família, a WLAN

define o

funcionamento da

camada física e

da subcamada

MAC.

Camada Física (IEEE 802.11)

• A camada Física é responsável pela

transmissão dos dados.

• Duas técnicas são possíveis:

– Transmissão por RF:

• Utiliza a faixa de freqüência entre 2.4 - 2.4835 GHz

• O sinal pode ser interceptado por receptores

colocados fora do prédio.

– Transmissão por pulsos de Infra-Vermelho

• Utiliza faixas de 300 - 428,000 GHz

• Mais seguro, mas é afetado pela luz do sol e por

obstáculos.

Transmissão por RF

• A transmissão por RF utiliza uma faixa que

é reservada no mundo inteiro:

– Faixa reservada para aplicações industriais,

médicas e de pesquisa.

Modulação IEEE 802.11

• Banda Passante Disponível (2,4GHz):

– Aproximadamente 80 MHz

• Dois modos de modulação são especificados:

– DSSS: Direct Sequence Spread Spectrum

– FHSS: Frequency Hoped Spread Spectrum

• Na especificação 802.11 dois modos de

modulação podem ser utilizados FHSS ou DSSS.

• Para a especificação 802.11b somente o modo

DSSS é utilizado.

CHIPPING ...

• Técnica para tornar o sinal mais robusto em

relação ao ruído.

– Cada bit é representado por um símbolo (CHIP),

contendo vários bits.

– A redundância do sinal permite verificar e compensar

erros.

– A redundância permite distribuir melhor o espectro de

potência do sinal.

Seqüência de bits de dados

Seqüência de Símbolos

Técnicas de Modulação Utilizadas

BPSK

Utiliza símbolos de 11 bits

(Binary Phase

Shift Keying ):

(1 símbolo = 1 bit de dados).

Taxa de transferência 1 MSps = 1 Mbps

(Msps: milhão de símbolos por segundo)

QPSK

(Quadrature

Phase Shift

Keying)

Utiliza símbolos de 11 bits

(1 símbolo = 2 bits de dados)

CCK

(Complementary

Code Keying)

Utiliza símbolos de 8 bits, transmitidos em conjuntos de 64

palavras.

Taxa de transferência 1 MSps = 2 Mbps

A taxa de transmissão é de 1.325MSps.

Os símbolos pode representar :

4 bits de dados: 5,5 Mbps

8 bits de dados: 11 Mbs.

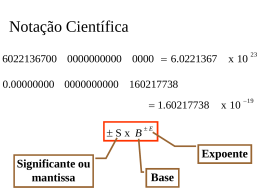

Representação da Informação

• Cada bit de informação é combinado com um número pseudo

randômico (PN – Pseudo-random Numerical Sequence) através de

uma operação XOR.

• O resultado então é modulado para transmissão em RF.

Recepção da Informação

• Na recepção, o PN é retirado para recuperar o sinal

original. O XOR com o número randômico permite retirar

interferências somadas ao sinal durante a transmissão.

Efeito do XOR com o número randômico

• As taxas de transmissão de 1 e 2 Mbps foram inicialmente

especificadas.

– Estas taxas foram ampliadas para 5.5 e 11 Mbps, recentemente.

• O efeito do XOR é de espalhar o espectro mantendo a potência total do

sinal constante.

– Deste efeito de espalhamento resulta o nome das técnicas de modulação:

DSSS e FHSS.

XO

R

f

Após o XOR, o espectro de freqüência é maior, mas a potência é constante.

Observe que os picos de potência são reduzidos.

f

Frequency Hopping Spread Spectrum (FHSS)

• Utilizada somente na especificação IEEE 802.11.

• A banda passante é dividida em 79 canais de

1MHz, não sobrepostos.

– Taxa máxima de transmissão 1 MSps.

– 1 ou 2 Mbits/s

• O transmissor deve mudar de canal de acordo

com uma seqüência pseudo-randômica

– dwell time = 20 ms (tempo máximo numa dada

frequência).

Frequency Hopping Spread Spectrum (FHSS)

• Potência máxima a 1 W (mas, o dispositivo

deve ser capaz de reduzir sua potência a

100 mW).

– Transmissão em NRZ

– Quadros definidos de acordo com o padrão da

camada física (PHY), que inclui delimitadores

de quadro e CRC de 16 bits.

– Um mecanismos de sincronização distribuído

é definido para fazer com que os saltos de

frequencia ocorram no mesmo instante.

Frequency Hopping Spread Spectrum (FHSS)

• Lista de frequências ordenadas pseudorandômicas (FCC 15.247)

– 78 padrões de frequência organizadas em 3

grupos de 26 padrões cada.

• 2042+(b[i]+k) mod 79

• onde:

– b[i] é a freqüência de base.

» 2042, 2456, 2472, 2447, etc.

– k é o número da sequencia pseudo-randômica.

– Seqüências de um mesmo grupo colidem em

média 3 vezes e, no máximo, 5.

• FH permite a co-existência de 26 redes.

Direct Sequence Spread Spectrum (DSSS)

• Nesta técnica, a banda de 2.4GHz é

dividida em 14 canais de 22MHz.

• Canais adjacentes sobrepõe um ao

outro parcialmente, com 3 dos 14

canais sendo totalmente não

sobrepostos.

• Os dados são enviados por um

destes canais de 22MHz sem saltos

para outras freqüências.

Canais WLAN

• Observa-se que apesar da modulação DSS definir 14

canais, apenas 3 não são sobrepostos.

Número de Canais de WLAN

• A faixa de freqüências disponível, 2.4 - 2.4835 GHz (83,5

MHz) permite acomodar até 3 canais WLAN sem

sobreposição.

• Ou seja, num mesmo espaço física pode ser

estabelecidos até três comunicações simultâneas sem

interferência.

Velocidades de DSSS

• A especificação 802.11b determina a troca da taxa de

transferência dinamicamente dependendo das condições

do sinal, de acordo com a tabela abaixo:

Camada MAC e CSMA/CA

• Para permitir a construção de redes WLAN

com muitos computadores e apenas três

canais disponíveis, uma protocolo de

controle de acesso ao meio foi definido

pelo IEEE 802.11.

• Este protocolo é implementado pela

camada MAC, sendo responsável por

evitar colisões entre os computadores que

utilizam o mesmo canal.

Algoritmo MAC

• O algoritmo MAC utiliza duas técnicas

combinadas:

– Carrier Sense Multiple Access with

Collision Avoidance (CSMA/CA)

protocol.

– DCF: Distributed Coordination Function.

CSMA/CA

• O CSMA/CA pode ser resumido como

segue:

– A) O computador escuta o meio antes de

transmitir.

– B) Se o meio estiver ocupado ele seta um

contador de espera com um número

randômico.

– C) A cada intervalo que ele verifica que o meio

está livre ele decrementa o contador. Se o

meio não estiver livre ele não decrementa.

– D) Quando o contador atinge zero ele

transmite o pacote.

Distributed Coordination Function: DCF

• O IEEE 802.11 é incapaz de determinar se ocorreram colisões. Por

isso cada pacote recebido corretamente é verificado pelo receptor.

transmissor

RTS (Ready to Send)

Tamanho do pacote

receptor

CTS (Clear to Send)

Pacote de dados

ACK (Clear to Send)

Verifica

CRC

Problema do Nó Escondido

• A troca de RTS e CTS é feita para evitar colisões entre

nós que estão em regiões de cobertura deferente.

A quer falar com B, mas este está ocupado falando com C.

Prioridade das Mensagens ACK

• SIFS: Short Inter Frame Space.

• DIFS: DCF Inter Frame Space.

– ACK: maior prioridade.

– Outros frames: devem esperar o DIFS.

Tipos de Frames

• Os principais tipos de frames são:

– Data Frames:

• Frames para transmissão de dados;

– Control Frames:

• São frames utilizados para controle de acesso ao

meio, entre eles estão RTS, CTS e ACK;

– Management Frames:

• São frames transmitidos da mesma forma que os

frames de dados, porém com informações de

gerenciamento. Estes frames não são repassados

para as camadas superiores da pilha de protocolo;

Formato dos Frames

• O formato do frame consiste de um conjunto de campos

em uma ordem específica em todos os frames.

• Alguns campos só estão presentes em alguns tipos de

frames,dentre eles estão: Address 2, Address 3,

Sequence Control, Address 4 e Frame Body.

Frame Control Field

• Este campo está presente em todos os frames

transmitidos, tem o seguinte formato:

Descrição dos Campos

• Protocol Version (2 bits):

– versão atual: 0.

• Type (2 bits):

– 00: Management,

– 01: Control,

– 10: Data,

– 11: Reservado

• Subtype (2 bits):

– Sua interpretação depende do campo tipo.

Pode indicar frames do tipo RTS, CTS, etc.

Descrição dos Campos

• ToDS/FromDS (2 bits):

– 0 0: Uma estração para outra

– 1 0: O frame tem como destino o DS (AP)

– 0 1: O frame tem como origem o DS (AP)

– 1 1: O frame está sendo distribuído de um AP

para outro (WDS)

• More Fragments (1 bit):

– O valor 1 indica mais que existem mais

Fragmentos pertencentes ao mesmo frame.

Descrição dos Campos

• Retry (1 bit):

– O valor 1 indica que o frame está sendo retransmitido.

• Power Management (1 bit):

– O valor 1 indica que a estação entrará em modo

econômico de energia, 0 indica que estará no modo

ativo.

• More Data (1 bit):

– Indica se há mais frames a serem transmitidos do AP

para a estação,este campo é utilizado em conjunto

com o Power Management para que a estação não

entre no modo econômico,

Descrição dos Campos

• WEP (1 bit):

– O valor 1 indica que frame está sendo

transmitido em modo criptografado.

• Order:

– Indica se o frame esta sendo transmitido

utilizando uma classe de serviço

• StrictOrder (1 bit):

– onde o valor 1 indica que o frame está sendo

transmitido utilizando o StrictOrder (usado

quando há fragmentação).

Endereços MAC

• Endereços 1,2,3,4: Indica endereços IEEE MAC

da origem e destino, finais e intermediários.

• O significado destes campos depende da

combinação ToDS/FromDS do frame.

• Os possíveis endereços contidos nestes campos

são:

–

–

–

–

–

DA (Destination Address)

SA (Source Address)

RA (Receiver Address):

TA (Transmitter Address)

BSSID (Basic Service Set Identification)

Endereços MAC

• DA (Destination Address):

– É o endereço do destino final do frame.

• SA (Source Address):

– É o endereço de origem do frame, ou seja, da primeira estação a

transmiti-lo.

• RA (Receiver Address):

– É o endereço que determina o destino imediato do pacote, por

exemplo, o endereço do AP (Access Point).

• TA (Transmitter Address):

– É o endereço que determina a estação que transmitiu o frame,

esta estação pode ser um ponto intermediário da comunicação,

por exemplo, um AP (Access Point).

• BSSID (Basic Service Set Identification):

– É a identificação da BSS em que se encontram as estações.

Utilizado também para limitar o alcance de broadcasts.

Endereços MAC

TRANSMISSOR

SA: Source Address

RA: Receiver Address

ACCESS POINT

TA: Transmitter Address

RECEPTOR

DA: Destination Address

Endereçamento WLAN

1=indo para um AP

destino físico

1=vindo de um AP

origem ou destino final

origem física

Riscos de Segurança das Redes Wireless

• Redes Wireless são mais inseguras do

que as redes físicas:

– As informações podem ser copiadas por

dispositivos receptores colocados sem

permissão.

– Serviços de rede podem ser retirados (deny of

service) por estações que entram na rede sem

permissão.

• Ao contrário das redes físicas, os ataques

podem ser feitos por indivíduos sem

acesso a uma porta de Hub ou Switch.

WEP

• Para que as redes Wireless possam ser

implementadas num ambiente corporativo, o

IEEE 802.11 define a implementação de um

protocolo de segurança denominado WEP:

– Wireless Equivalent Privacy

• O IEEE tem duas versões de WEP definidas:

– WEP 1: 64 bits

• Chaves de 40 e 24 bits.

– WEP2: 128 bits

• Chaves de 104 e 24 bits.

• WEP 1 já está disponível nos produtos 802.11b,

WEP2 ainda não.

WEP 1

• Os princípios do WEP são:

– Razoavelmente forte.

– Auto-sincronizado (para estações que entram

e saem na área de cobertura)

– Computacionalmente eficiente (pode ser

implementado por hardware ou software).

– Exportável

– Opcional (sua implementação não é

obrigatório em todos os sistemas IEEE

802.11).

Segurança no WEP

• O WEP especifica dois recursos de segurança:

• Autenticação

• Criptografia

• A criptografia é baseada numa técnica de chave

secreta.

– A mesma chave é utilizada para criptografar e

decriptografar dados.

• Dois processos são aplicados sobre os dados a

serem transmitidos:

– Um para criptografar os dados.

– Outro para evitar que os dados sejam modificados

durante a transmissão (algoritmo de integridade).

Transmissão: Criptografia

Chave Compartilhada

(40 bits)

Chave de 64 bits

Vetor de Inicialização - IV

(24 bits)

Algoritmo de

Integridade

(CRC 32)

Dados

(plaintext)

Valor de

Verificação de

Integridade ICV

(32 bits)

Gerador de Números

Pseudo-Randômicos

(RC4)

PRNS

(Pseudo-random Number

Sequency

XOR

CipherText

Transmissão

• 1) O WEP computa o cheksum da mensagem:

– c(M) que não depende da chave secreta “K”,

• 2) Usa um “IV” (Initialization Vector) "v" e utilizando RC4

gera um keystream: RC4(v,k).

– “IV” é um número que deve ser gerado pelo emissor, o WEP

implementa o “IV” como sendo seqüencial, iniciando do valor 0

sempre que o cartão de rede for reiniciado.

• 3) Computar o XOR de c(M) com o keystream RC4(v,k)

para determinar o ciphertext (texto encriptado).

• 4) Transmitir o ciphertext pelo link de rádio.

Recepção: Decriptografia

Chave Compartilhada

(40 bits)

Chave de 64 bits

Gerador de Números

Pseudo-Randômicos

(RC4)

IV

CipherText

PRNS

(Pseudo-random Number

Sequency

Algoritmo de Decriptografia

ICV

PlainText

Algoritmo de

Integridade

(CRC 32)

Comparador

ICV

Recepção

• 1) O WEP gera o keystream utilizando o

valor de “v”, retirado do pacote recebido, e

a chave secreta “k”: RC4(v,k).

• 2) Computa o XOR do ciphertext com o

keystream RC4(v,k).

• 3) Checar se c'=c(M') e caso seja aceitar

que M' como a mensagem transmitida.

Overhead no WEP

• Os dados realmente transmitidos é composto por

três campos:

– Dados (criptografado).

– Valor de Integridade (criptografado).

– Vetor de Inicialização (em aberto).

IV

(4 bytes)

Dados

(>= 1 byte)

ICV

(4 bytes)

criptografado

Autenticação

• A autenticação pode ser de dois tipos:

– Open System

• Sistema Aberto, isto é, sem autenticação.

• A estação fala com qualquer outra estação da qual receba

sinal.

– Chave Compartilhada (Shared Key)

• As estações precisam provar sua identidade para rede antes

de transmitir qualquer informação para outras estações.

• No modo infra-estrutura a autenticação é

implementada pelo Access Point.

Autenticação

1.

A estação solicitante envia um frame

de autenticação para o Access Point

("AP").

2.

O AP responde para estação com

uma mensagem de 128 bytes

denominada challenge text (“CT”).

3.

A estação solicitante criptografa o CT

com a chave compartilhada e envia

para o AP.

4.

O AP decriptografa e CT e compara

com o que enviou. Se for igual a

autenticação é aceita, caso contrário,

rejeitada.

RADIUS e EAP

• RADIUS (Remote Authentication Dial-In User Service) é

definido em RFCs do IETF.

• Uma implementação adotada por muitos fabricantes é

utilização do padrão RADIUS para efetuar a autenticação

dos usuários da rede WLAN

– O uso do RADIUS tem por objetivo retirar do dispositivo de rede

a responsabilidade de armazenar informações de verificação de

senha.

• Os dispositivos de rede se comunicam com o RADIUS

através de um protocolo denominado EAP:

– Extensible Authentication Protocol

– EAP suporta vários tipos de autenticação: Kerberos, ChallengeResponse, TLS, etc.

RADIUS/EAP em Redes Wireless

authenticator

suplicant

EAPOL: EAP encapsulation over LANS

Aplicável para LANs do tipo Ethernet, incluindo, WLAN.

authentication

Server

Resumo

Bridge

Radius Server

Laptop computer

Ethernet

Port connect

Access blocked

EAPOL

EAPOL-Start

RADIUS

EAP-Request/Identity

EAP-Response/Identity

Radius-Access-Request

Radius-Access-Challenge

EAP-Request

EAP-Response (cred)

Radius-Access-Request

Radius-Access-Accept

EAP-Success

Access allowed

Autenticação com RADIUS

• 1) Cliente WLAN tenta acessar a rede;

• 2) O Access point(autenticador) responde a

requisição e pergunta pela identificação;

• 3) Cliente responde a identificação ao Access

Point;

• 4) O Access Point encaminha a requisição de

acesso ao servidor RADIUS com a identificação

do usuário;

Autenticação com RADIUS

• 5) Radius server responde com uma Challenge

para o Access point. A Challenge irá indicar o

tipo de autenticação EAP requisitado pelo

servidor;

• 6) O Access point envia a Challenge ao cliente;

• 7) Se o cliente aceita o tipo de autenticação EAP,

então a negociação irá continuar, se não, o

cliente irá sugerir um método alternativo para a

autenticação.

Autenticação com RADIUS

• 8) O Access point encaminha a resposta para o

RADIUS server;

• 9) Se as credenciais estiverem corretas, o

servidor RADIUS aceita o usuário, caso

contrário, o usuário é rejeitado;

• 10) Se a autenticação for bem sucedida, o

Access point conecta o cliente a rede.

LEAP

• A Cisco implementa um protocolo denominado

LEAP (Lightweight Extensible Authentication

Protocol) em sua linha de equipamentos Aironet.

• Opcionalmente pode-se utilizar o serviço de

RADIUS como parte do processo de Login, onde

os clientes geram dinamicamente uma nova

chave WEP ao invés de usar chaves estáticas.

• Todos os clientes têm chave única, que reduz,

mas não elimina os problemas com os

algoritmos de inicialização.

Problemas do WEP

• WEP usa o algoritmo de encriptação

RC4, que é conhecido como stream

cipher.

– Um stream cipher opera gerando um

número pseudo-randômico com a chave

e o vetor de inicialização do dispositivo.

• Umas das regras para a utilização de

keystreams, no caso do RC4 é nunca

reutilizar um keystream.

Problemas do WEP

• Suponha um keystream “K” e dois

cypertexts P1 e P2 no protocolo WEP

temos:

– C1 = P1 XOR K

– C2 = P2 XOR K

– C1 XOR C2 =

P1 XOR K XOR P2 XOR K =

P1 XOR P2

• Nesse modo de operação faz com que o

keystream fique vulnerável para ataques.

Problemas com WEP

• O keystream utilizado pelo WEP é

RC4(v,k), Ele depende de “v” e “K”.

– O valor de “K” é fixo, então o keystream passa

a depender somente do valor de “v”.

• O WEP implementa “v” como um valor de

24 bits no header dos pacotes, assim “v”

pode ter 2^24 valores ou

aproximadamente 16 milhões de

possibilidades.

Problemas no WEP

• Depois de 16 milhões de pacotes “v”

será reutilizado.

– É possível para um observador

armazernar as mensagens

criptografadas em sequência, criando

assim uma base para decriptografia.

• Existe ainda um outro problema: visto

que os adaptadores de rede zeram o

valor de “v” sempre que são

reinicializados.

WEP2

• WEP2 está em fase de aprovação pelo IEEE

• Seu objetivo é aumentar a segurança das redes

WLAN implementando:

– uma criptografia de chaves de 128 bits

– um melhor método de encriptação

• De maneira geral o WEP2 ainda é muito

parecido com o WEP1, mas utilizando também o

algorítmos de encriptação RC4 e o mesmo

sistema de valor IC (Integrity Check), o que já

vem gerando muitas críticas.

Outros Aspectos

• Endereçamento:

– Mesma técnica de endereçamento de 48 bits

utilizados por outros protocolos IEEE 802.

• Sincronização de Relógios:

– Mensagens denominadas “Time Beacon” são

enviadas periodicamente pelo “Time Master” para

resincronizar os relógios das estações de trabalho.

– No modo infra-estrutura, o “Time Master” é o Access

Point.

• Economia de Energia:

– Os “Time Beacon” são utilizados também para

acordar os computadores que entram em estado de

dormência para economizar energia.

Exemplo

• CISCO Aironet 350 Series Access Points

– Suporta taxa de transmissão de 11 Mpbs

– Compatível com o IEEE 802.11b

– Utiliza rádios de 100 mW.

• Outras características:

– 802.1x-based Extensible Authentication Protocol (EAP)

• O Wireless device se autentica com RADIUS.

• Se bem sucedido, recebe a chave WEP dinamicamente.

– Seleção automática de canal.

– DHCP (BOOTP)

– Interface Ethernet 10/100 para integração com rede WAN.

• Alcance:

– Interno: até 39.6 m (11 Mbps) e 107 m (1 Mpbs)

– Externo: até 244 m (11 Mbps) e 610 m (1 Mpbs).

Aironet 350

Placas de Rede Sem Fio

• As placas WLAN são fornecidas tipicamente para slots

PCMCIA.

• São vendidos também adaptadores de PCMCIA para

PCI, a fim de conectá-las a computadores fixos.

Pontos de Acesso

• A potência do Aironet 350 (100mW) pode ser reduzida a fim de cobrir

uma área menor.

• Também pode-se desabilitar os recursos proprietários da Cisco para

obter compatibilidade com outros equipamentos.

Pontos de

Acesso

podem ser

utilizados

também

como

repetidores.

Roaming entre Pontos de Acesso

• O serviço de Roaming entre pontos de acesso

não é coberto pela especificação do IEEE.

• Esse serviço é dispobilizado opcionalmente

através de implementações proprietárias de

fabricantes, como a CISCO.

1. A estação envia um pedido de associação, o qual

todos os pontos de acesso que possuem área de

cobertura suficiente respondem.

2. A estação escolhe qual ponto de acesso irá se

associar baseada em critérios como: qualidade e

força do sinal e número de usuários.

Roaming entre Pontos de Acesso

3. O ponto de acesso no qual a estação se associou

guarda em uma tabela o MAC da estação que

acabou se de associar.

4. Quando a estação troca de ponto de acesso

(Roaming), este novo ponto de acesso guarda o

MAC da estação e faz broadcast na rede “dizendo”

que o MAC X está a ele associado.

5. O ponto de acesso que a estação estava

anteriormente ligada recebe este pacote informando

sua nova localização e quando algum pacote chega a

ele para a estação ele encaminha-o para o novo

ponto de acesso.

Pontes Wireless (Bridges)

• O bridge tem como função interligadar redes fisicamente distantes,

podendo ter um alcance de até 28 Km, tendo somente como

restrição uma linha de visada entre as antenas. A interligação das

redes pode ser ponto a ponto ou ponto para multiponto.

Bridge Ponto-Multiponto

• Nos casos onde a comunicação é ponto a ponto, preferencialmente

deve-se utilizar antenas unidirecionais para alcançar maiores

distâncias. Nos casos de ponto a multiponto o uso de antenas

ominidirecionais (Multidirecionais) diminui seu alcance.

Especificação

• O próprio Aironet 350 pode funcionar também

como Bridge.

Workgroup Bridges Aironet 350

• Para uso como uma bridge de uma rede cabeada, possui uma portal

ethernet, a qual pode ser ligado um hub com até 8 estações. Este

equipamento se liga a um ponto de acesso formando assim uma

ponte com outra rede sem fio ou cabeada.

Características

• Principais características do Workgroup Bridge Aironet

350.

Padrão IEEE 802.11a

• Esta nova especificação surgiu principalmente

da necessidade de uma maior taxa de

transferência.

• Outro fator de grande influência foi a grande

quantidade de dispositivos utilizando a faixa de

2.4GHz, como por exemplo: redes 802.11b,

telefones sem fio, microondas, dispositivos

bluetooth, HomeRF, etc.

• Atuando na faixa de 5GHz, os ruídos e trafego

gerado pelos dispositivos anteriormente citados

não interferem na comunicação desta rede.

Caracaterísticas

• A taxa de transferência pode chegar a

54Mbps.

• IEEE 802.11a tem uma camada física

incompatível com a versão IEEE 802.11b:

– Modulação Orthogonal Frequency Division

Multiplexing (OFDM).

• Esta modulação tem um overhead menor que a

DSSS (praticamente dobra a eficiência de uso da

banda disponível).

Características

• A camada MAC do IEEE 802.11a é

idêntica ao IEEE 802.11b.

• A freqüencia de 5GHz faz com que o sinal

se atenue duas vezes mais rápido que em

2.4GHz.

– Um grande problema que os fabricantes vêm

enfrentando para a implementação desta

especificação é o alto consumo de energia

que os dispositivos utilizam.

HiperLAN/2

• HiperLAN/2

– (High Perfornance Radio Local Area Network

type 2)

• Desenvolvido pelo ETSI dentro do

contexto do projeto BRAN

– BRAN (Broadband Radio Access Network),

– ETSI (European Telecommunications

Standards Intitute)

HiperLAN/2

• Similar ao protocolo IEEE 802.11a

– Pode operar em modo ponto-a-ponto ou infraestrutura

– Opera na faixa de 5 GHz e pode chegar a 54

Mbps.

– Utiliza modulação OFDM: Orthogonal

Frequency Division Multiplex

• Tecnologia orientada a Conexão

– Ponto a Ponto ou Ponto-Multiponte

– Conexões com QoS sob Demana.

BlueTooth (PAN)

• Padrão para comunicação sem-fio, de

curto alcance e baixo-custo:

– Aproximadamente de 10 metros e até 100

metros em condições ideais e baixo custo.

– Velocidade em torno de 1 Mb

• Inicialmente projetado para eliminar cabos

na conexão de periféricos a computadores

de mesa.

PAN

• Atualmente BlueTooth é considerado uma

tecnologia para PAN que prevê inúmeras

aplicações:

– PAN (Personal Area Network – IEEE 802.15)

– Sincronizar dados com hand-helds e PCs

– Acessar dados e e-mail em um hand-held remoto com

o uso de um celular Bluetooth.

• O padrão IEEE 802.15 contempla outras

tecnologias para PAN.

História

• Bluetooth SIG (Special Interest Group)

– Criado em 1998 pela Ericsson, Nokia, IBM entre

outras.

– Define expansões da tecnologia BlueTooth.

– Consórcio com mais de 2000 empresas em todo o

mundo.

“O nome Bluetooth foi uma homenagem ao

unificador da Dinamarca, um rei dinamarquês

chamado Harald Blatand, mais conhecido como

Harald Bluetooth, esse apelido era devido Harald

possuir uma arcada dentária com uma

incrustação azulada.”

Protocolo Bluetooth

Camada Radio

• Define os requisitos de operação do transceiver

bluetooth operando em FHS na banda de 2.4 GHz.

• Define 3 classes de potência:

– Power Class 1: 100 m e 20 dBm,

– Power Class 2: 10 m e 4 dBm,

– Power Class 3: 10 cm e 10 dBm.

• Utiliza Modulação GFSK (Gaussian Frequency Shift

Keying)

– Representação de bits 1 e 0 por desvio de freqüência.

Camada BaseBand

• Os protocolos BaseBand são rotinas de estabelecimento de enlace

de baixo nível.

• Os canais Bluetooth são bidirecionais, e criados com uma técnica

conhecida como:

– Frequency Hop Time Division Duplex Channel

• Canais com time slots de 625 msec (1600 hop/sec)

PicoNets

• Os dispositivos Bluetooth se comunicam entre si e

formam uma rede denominada piconet, na qual podem

existir até oito dispositivos interligados, sendo um deles o

mestre e os outros dispositivos escravos.

MESTRE

ESCRAVO

ScatterNet

• Nas aplicações Bluetooth, várias piconets independentes e não

sincronizadas podem se sobrepor ou existir na mesma área.

• Neste caso, forma-se um sistema ad hoc disperso denominado

scatternet, composto de múltiplas redes, cada uma contendo um

número limitado de dispositivos.

Freqüência de Operação do BlueTooth

• Os dispositivos bluetooth operam na freqüência

de 2,45 GHz da faixa ISM (Industrial, Scientific,

Medical).

– Mesma faixa utilizada pelo WLAN (IEEE 802.11x), o

que provoca interferência entre as duas tecnologias.

• Para a operação do Bluetooth na faixa ISM de

2,45 GHz, foram definidas 79 portadoras

espaçadas de 1 MHz.

– Um dipositivo Bluetooth comuta constantemente os

canais que utiliza para transmissão, a fim de evitar

colisões.

– Essa técnicas é conhecida por “Salto em Freqüência”.

Salto em Freqüência

• A comunicação entre os dispositivos Bluetooth é

feita através do estabelecimento de um canal

FH-CDMA

– FH-CDMA (Frequency Hopping - Code-Division

Multiple Access).

• O transmissor envia o sinal numa série pseudo-randômica de

freqüências.

• Para captar o sinal, o receptor deve saltar acompanhando

exatamente a mesma série utilizada pelo transmissor.

• Um grande número de seqüências pseudoaleatórias de freqüências foi definido.

Mestre-Escravo na Piconet

• Cada piconet ocupa um canal Bluetooth:

– Um canal é identificado por uma seqüência de

freqüências e pelo relógio (fase do salto) do

dispositivo mestre.

• Os escravos devem se sincronizar ao

mestre

– A freqüência de base dos saltos é definida

pelo Bluetooth device address (BD_ADDR) do

mestre (endereço de 48 bits).

Mestre-Escravo na Piconet

• O dispositivo mestre muda sua

freqüência de transmissão 1600

vezes por segundo com o objetivo de

minimizar potenciais interferências.

– O dispositivo mestre muda de freqüência

de acordo com uma seqüencia pseudoaleatória definida por uma algorítmo

executado por ele mesmo.

Exemplo

• Exemplo de salto em freqüência para a seqüência 5 - 2 6 - 3 - 1 - 4:

Canais BlueTooth

• Um canal é dividido em slots de duração de 625 micro

segundos. De modo a simplificar a implementação,

comunicações full-duplex são alcançadas aplicando-se

TDD (Time-Division Duplex).

Pacotes Bluetooth

• Os pacotes bluetooth são compostos por três partes:

– Access Code (72 bits): utilizado para sincronização, paging e

inquiring.

– Header (54 bits): utilizado para endereçamento e controle de fluxo

(sequenciamento).

– Payload (0 a 2745 bits)

Controle de Acesso ao Meio

• Todo o controle de tráfego dentro da

piconet é realizado pelo dispositivo

mestre.

• Comunicações possíveis:

– ponto-a-ponto entre o dispositivo mestre

e um escravo

– comunicações ponto-a-multiponto entre

o dispositivo mestre e os escravos são

possíveis.

Controle de Acesso ao Meio

• Para evitar a colisão devido a

múltiplas transmissões de dispositivos

escravos, o dispositivo mestre utiliza

a técnica de polling.

• Deste modo, somente o dispositivo

indicado no slot mestre-para-escravo

pode transmitir no slot escravo-paramestre seguinte.

Conexões entre Dispositivos BlueTooth

• Três elementos são utilizados para o

estabelecimento de conexões entre

os dispositivos:

– scan: acordar para recepção conexão

– page: solicitar conexão para transmitir

– inquiry: descobrir outros elementos na

rede.

Scan

• Para economizar energia, os dispositivos

que estiverem ociosos podem "dormir".

• Periodicamente eles acordam para

verificar se existe algum outro dispositivo

tentando estabelecer uma conexão.

• Cada vez que o dispositivo acorda, ele

verifica uma portadora diferente.

• A janela de varredura utilizada é de

aproximadamente 10 ms.

Page

• O page é utilizado pelo dispositivo que

deseja estabelecer uma conexão.

• Neste caso, são transmitidos dois pedidos

de conexão seguidos em diferentes

portadoras, a cada 1,25 ms.

• O dispositivo paging transmite duas vezes

um pedido de conexão e escuta duas

vezes para verificar se há alguma

resposta.

Inquiry

• Mensagens de inquiry são difundidas por

um dispositivo que deseja determinar

quais outros dispositivos estão em sua

área de alcance e suas características.

• Ao receber uma mensagem desse tipo, um

dispositivo deve retornar um pacote do tipo

FHS (Frequency Hoppingsynchronization)

contendo além de sua identidade,

informações para o sincronismo entre os

dispositivos.

LMP (Link Manager Protocol)

• Configuração do Link

• – Caracterísiticas suportadas

• – Qualidade de serviço

• – Segurança e Autenticação

• – Estabelecimento dos canais lógicos

• Funções de Segurança

• – Autenticação

• – Criptografia e Gerência de Chaves

Logical Link Control and Adaptation Layer

Protocol (L2CAP)

• Implementas as seguintes funcionalidades:

• Multiplexagem de protocolos

– Permite identificar o protocolo transportado.

• Segmentação e remontagem de pacotes

– Os pacotes bluetooth tem tamanho limitado a 2745 bits.

– Pacotes superiores a esse tamanho precisam ser fragmentados

e remontados.

• Qualidade de serviço

– Apenas o modo “Best Effort” é obrigatórios.

– Outros modos de QoS são opcionais

• Token Rate, Token Bucket Size, Peak Bandwidth, Latency, Delay

Variation

Demais Camadas

• RFCOMM

– Emulação da porta serial sobre o protocolo L2CAP.

• Telephony Control Protocol

– Permite o controle de canais de voz utilizando bluetooth.

• SDP: Service Discovery Protocol

– Mecanismo que permite as aplicações descobrir os serviços disponíveis

em um dispositivo.

– Permite procurar os dispositivos por atributos.

– Cliente-Servidor: Usualmente a aplicação é o cliente e o device é o

servidor. O cliente consulta o device e recebe uma lista de atributos dos

serviços disponíveis.

• Example of color printer ServiceClassIDList

–

–

–

–

DuplexColorPostscriptPrintServiceClassID

ColorPostscriptPrinterServiceClassID

PostscriptPrinterServiceClassID

PrinterServiceClassID

Hardware

• A placa com Bluetooth inclui um sistema de desenvolvimento de

software com a camada MAC (Medium Access Control Layer).

– O Bluetooth suporta os principais protocolos como: TCP/IP, HID e

RFCOMM.

• Todo o padrão é implementado em um único microchip de 9 x 9

milímetros com valor, por volta de 5 dólares.

Especificações

•

Banda de freqüência: 2,4 GHZ

•

Potência do transmissor: 1 milliWatt (0 dBm)

•

Tecnologia: Difusão de Espectro - Seqüências diretas e saltos de freqüência

•

Número máximo de canais de voz: 3 por piconet

•

Número máximo de canais de dados: 7 por piconet

•

Velocidade de transmissão: 721 Kbps por piconet

•

Alcance: 10 metros podendo ir aos 100 metros

•

Número de dispositivos que suporta: 8 por piconet

•

Segurança: Sim, ao nível do Data Link

•

Necessidade de Consumo: 2,7 volts.

•

Consumo de energia: 30 uA desligado, 60 uA parado, 300 uA em stanby, 8-30 mA em transmissão.

•

Dimensão e Peso: 25 mm X 13 mm X 2mm e pesa algumas gramas.

Download